记某管理系统弱口令及SQL注入漏洞

前言

此次演练来源于使用谷歌搜索引擎偶然得到的站点。漏洞已上报CNVD,全程打码。本人萌新一枚,大佬勿喷。

实战过程

1.谷歌语法“inurl:manager”,找到此站点。

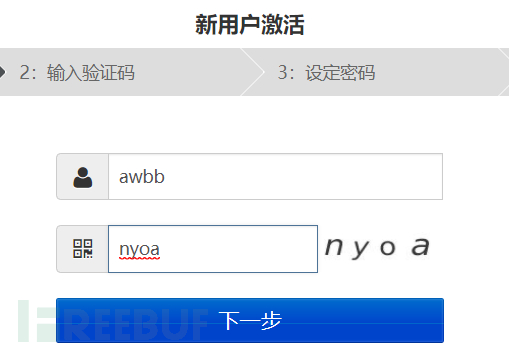

2.尝试使用一些常用的弱口令进行登录,无果。“忘记密码”处也没有利用的地方。尝试新用户激活。这里是尝试注册/激活awbb这个账号。

3.但是却显示awbb这个账号已经激活了,表示此账号存在,尝试暴力破解。

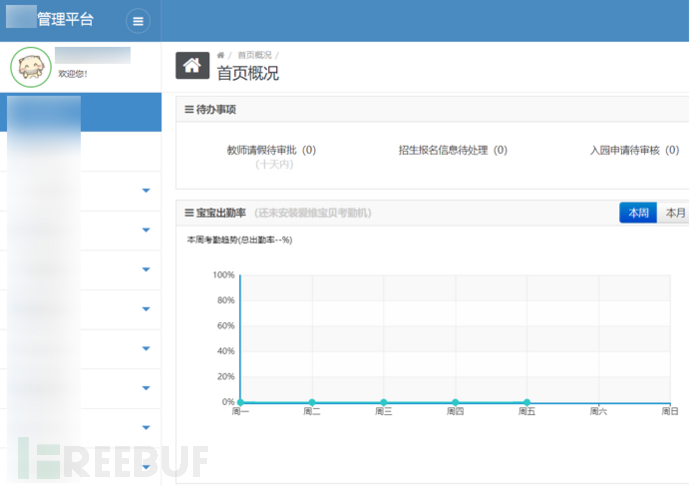

4.这里程序员的锅,哈哈哈。直接尝试了一下awbb/XXXXXX,成功进入后台。

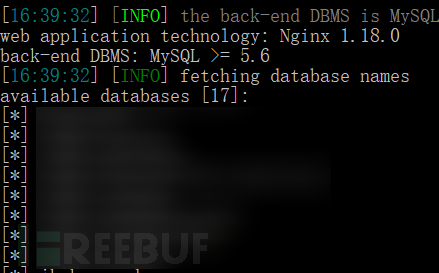

5.登入后台之后,尝试继续寻找其他突破口。在某一处搜索框寻找到一处SQL注入。这里大意了,忘记截图了。手残党直接使用工具sqlmap来一波。得到了数据库信息。

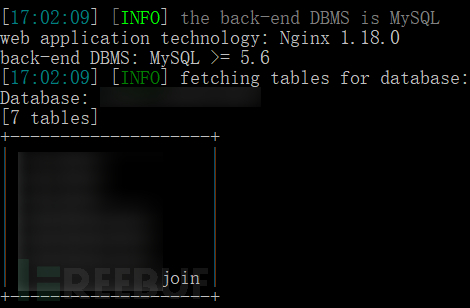

6.继续尝试查询XXXX里面的列名。

为了企业的数据安全,就不再做后续操作了。

总结

程序员在开发过程中,希望密码不要设置的过于简单,这样很容易让一些人有可乘之机。

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录