David_Jou

David_Jou- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文由

David_Jou 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

David_Jou 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

一、前言

APT又名(Advanced Persistent Threat)高级持续性威胁,我们通常叫的话直接称呼APT,或者带个编号什么的,这种是高持续攻击逐渐成为网络安全领域中最为复杂且具有破坏力的攻击类型之一。近期在X上关于APT37的话题越来越多,活跃度比其它组织还要频繁,不断研究和利用一些新颖的技术作为一个攻击突破,而且这个组织还擅长使用社会工程技术,在长期在全球范围内发动复杂的攻击。根据这些攻击技巧、持久性和隐秘性在一些威胁分析实验室领域引起了广泛的关注,样本几乎是几天或者隔一周就会出新鲜的玩法。

根据多个实验室的分析APT37不是一组单纯的攻击者,它背后可能有国家级的支持,他们的目标涵盖了政府机构、军事设施、金融机构、食品、能源等多个领域。本文将深入探讨APT37的历史背景、攻击手段、工具、战术以及防御应对策略,帮助读者更好地了解这一复杂的网络威胁组织。

二、APT37的历史与起源

APT37的活动最早可以追溯到2012年左右,但它的存在直到2017年才被公开确认。最初,它以“Reaper”这一代号出现在大家的面前,后来被证实是APT37的一部分。这个代号在很多实验室当中都有些差别,通过搜索这些代号依然可以搜索到是与朝鲜有关的组织:

- Reaper (FireEye)

- TEMP.Reaper (FireEye)

- APT 37 (Mandiant)

- Ricochet Chollima (CrowdStrike)

- ScarCruft (卡巴斯基)

- Cerium (微软)

- Group 123 (Talos)

- Red Eyes (AhnLab)

- Geumseong121 (ESRC)

- Venus 121 (ESRC)

- Hermit (腾讯)

- InkySquid (Volexity)

- ATK 4 (Thales)

- ITG10 (IBM)

- Ruby Sleet (微软)

- Crooked Pisces (Palo Alto)

- Moldy Pisces (Palo Alto)

- Osmium (微软)

- Opal Sleet (微软)

- TA-RedAnt (AhnLab)

与许多APT组织不同,APT37组织的攻击并没有固定的攻击时间表或明确的规律,往往会根据目标的不同而变化,极具隐蔽性。很多实验室介绍APT37的背后是否有国家级支持仍然是一个谜。但是你要知道APT组织攻击成本是很高的,在加上攻击的行业,或许我们可以联想到一些攻击的目的。

为什么那么多人觉得它可能与朝鲜有关,尤其是考虑到它的攻击目标和战术特征。比如他们会经常针对目标量身定制的社会工程策略、有针对性的网络间谍活动典型的战略性网络攻击,并且其攻击的目标多为政治、军事和军事相关的机构。这些目标的选择,与朝鲜的战略目标相符,因此很多威胁分析实验有理由怀疑该组织可能得到朝鲜ZF的支持。

三、APT37攻击目标行业

在前言部分,我们只介绍了部分目标。然而,针对一个频繁活跃的组织来说,这些目标显然不够全面,因为不同的行业涉及的技术领域差异较大。

目标国家:主要针对韩国,近期的攻击活动几乎都集中在该国,原因可能与当前紧张的地缘政治局势相关。除此之外,APT37还攻击了包括柬埔寨、我国、捷克、印度、日本、科威特、老挝、尼泊尔、波兰、罗马尼亚、俄罗斯、泰国、英国、美国和越南在内的多个国家。

目标行业:APT37的攻击目标涵盖多个行业,包括航空航天、汽车、化工、教育、金融、政府、医疗保健、高科技、制造业、媒体、技术和交通运输等。

根据APT37近几个月的攻击活动,显然我列举的目标行业仍然不够全面,因此我补充了“等”字以涵盖更多潜在的行业。值得注意的是,2024年5月24日,瑞星威胁情报平台捕获了一起疑似针对中韩食品行业的攻击样本。该样本文件名为“설비목록.doc”,即“设备清单”。

尽管文件名和内容使用中文介绍了设备信息,但其压缩包内还包含一个名为“韩语”的快捷方式,指向恶意的PowerShell代码。此PowerShell脚本不仅释放了多个文件,还放置了一个关于设备清单的诱饵文档,进一步伪装成正常的业务文件。

当然不管最后的目标是两国还是其它国家,但是还是需要提高安全防护,前段时间我国就公开了一份报告,老美那套手段,抹黑的老6。

四、APT37工具和攻击方式

在APT37的攻击活动中由始至今,工具的使用是非常多样的。根据以往的网络安全报告和分析,APT37组织使用的工具种类繁多,包括:BBLUELIGHT、CARROTBALL、CARROTBAT、Cobalt Strike、CORALDECK、DOGCALL、Dolphin、Erebus、Final1stSpy、Freenki Loader、GELCAPSULE、GOLDBACKDOOR、GreezeBackdoor、HAPPYWORK、KARAE、KevDroid、Konni、MILKDROP、N1stAgent、NavRAT、Nokki、Oceansalt、PoohMilk Loader、POORAIM、RokRAT、RICECURRY、RUHAPPY、ScarCruft、SHUTTERSPEED、SLOWDRIFT、SOUNDWAVE、Syscon、VeilShell、WINERACK、ZUMKONG等一系列工具以及多个 0-day 比如Adobe Flash零日漏洞( CVE-2018-4878) 、 MS Office 漏洞、 Internet Explorer 漏洞。

这些工具的成功应用依赖于许多繁琐且巧妙的攻击步骤。例如,攻击者可能首先通过钓鱼邮件或漏洞利用手段入侵目标网络,之后利用像Cobalt Strike这样的渗透测试工具,进行后续的攻击和横向渗透。工具的使用往往不局限于一次性攻击,而是通过多个阶段的迭代、更新和伪装,以维持对目标系统的控制,并且防止被检测到或清除。

【一、通过工具名称+Apt37可查找到相关文章】

【二、通过工具名称+Apt37可查找到相关文章】

常见工具的特征与功能

1.后门程序和恶意软件

APT37组织在其攻击中使用了多种类型的后门程序和恶意软件,如BLUELIGHT、DOGCALL、Final1stSpy、VeilShell和GOLDBACKDOOR等。这些工具的主要特征是能够在受害系统中建立持久的后门,允许攻击者远程控制目标系统,窃取敏感数据,并能够通过多种手段保持对目标的长期访问。后门程序通常具备高度的隐蔽性和自我更新能力,使得它们在目标系统内生存较长时间,不易被传统的反病毒软件或入侵检测系统发现。

Cobalt Strike是APT攻击中常见的一个工具,它最初是作为合法的渗透测试工具开发的,但由于其强大的功能,逐渐成为黑客的工具。它不仅支持远程命令执行,还能够进行横向渗透、凭证窃取、系统信息搜集等复杂操作,成为APT攻击中不可或缺的工具之一。

2.间谍软件和信息窃取工具

APT37的攻击目标通常是政府、企业、科研机构等组织,这些工具被设计用于从目标系统中窃取机密信息。例如,GELCAPSULE和RokRAT等工具可以通过在受害计算机上运行,获取敏感文件、密码和其他重要数据。间谍软件通常能够在不被用户察觉的情况下运行,极大地提高了APT37在执行长期间谍活动时的隐蔽性。

此外,APT37也使用了包括POORAIM、N1stAgent等间谍软件工具,这些工具可以捕获键盘输入、屏幕截图、浏览器历史记录等信息,进一步加深了对目标系统的控制和对敏感信息的窃取。

3.自定义开发的工具

除了使用开源工具或商业软件之外,APT37还开发了一些高度定制的恶意工具。这些工具通常是为了针对特定的目标或绕过特定的安全防护机制而开发的。例如,VeilShell是一种自定义的后门工具,它允许攻击者通过命令行界面执行恶意操作,控制目标系统。其他类似的工具,如CARROTBALL、CARROTBAT和RokRAT,也都是为了提高攻击的成功率和持久性而特别定制的恶意工具。

这些自定义开发的工具通常会避开常规的反病毒软件和检测机制,它们在设计上往往具备很高的隐蔽性,并能够根据不同的攻击需求进行动态调整。这种灵活性使得APT37能够根据具体的攻击目标和防护措施,不断调整攻击手段,保持持续性的控制。

4.开源工具的利用

除了定制开发的恶意工具,APT37也善于利用一些开源或公开可用的工具。Cobalt Strike就是一个典型的例子,它原本是一个合法的渗透测试工具,但由于其功能强大,它被攻击者广泛滥用。其他类似的开源工具,如Mimikatz、Empire、Metasploit等,也都被APT37等攻击团体用于漏洞利用、信息窃取和远程控制等攻击行为。

5.0-day漏洞的利用

APT37还特别擅长利用0-day漏洞,尤其是针对Adobe Flash零日漏洞( CVE-2018-4878)、MS Office漏洞、Internet Explorer漏洞等常见的应用程序,特别是8月份的WPS Office漏洞(CVE-2024-7262),根据当时的一些情报Apt37也已经用上这个漏洞进行攻击。

五、APT37的攻击技术

比如:VeilShell一种自定义开发的恶意工具,广泛用于高级持续性威胁(APT)攻击中,如果你去搜索这个工具,差不多全都是关于Apt37的。

它的主要功能是为攻击者提供持久化访问和远程控制权限,并能够执行各种恶意操作,如窃取敏感数据、安装其他恶意软件等。

还有其它特点就是VeilShell 特别擅长绕过传统安全防御,具有多个关键特征,使其成为APT团体首选的工具。并且采用多种隐蔽技术来避免被防病毒软件和安全检测工具发现。它通常通过利用“Shell”环境来逃避行为检测,且其代码设计上具备动态加载和加密特性,来增加被分析和追踪的难度,该工具被APT37(朝鲜其它攻击组织),这里我看很多分析报告和文章,攻击手段都非常的相似,好了,回到正文,初始访问搭配远程访问木马 (RAT) 、LNK 文件、进程注入和 Living-off-the-Land 技术、无文件技术和仅内存持久性、利用旧版 Internet Explorer 组件、供应链和基于广告的初始访问、隐身和持久性机制。

1.初始访问的零日攻击利用

对于初始访问,APT37 最近利用了零日漏洞(例如Internet Explorer 中的CVE-2024-38178)来传播 VeilShell。通过利用这些以前未知的漏洞,APT37 可以绕过标准防御并在无需用户交互的情况下部署 VeilShell。这些漏洞通常通过受感染的广告平台或恶意网络链接传播,为 VeilShell 提供隐秘的入口点并减少网络钓鱼的需求

安全事务。

参考:North Korea-linked APT37 exploited IE zero-day in a recent attack

North Korea-linked APT37 exploited IE zero-day in a recent attack

2.无文件和内存执行 + 持久性

APT37的首选VeilShell 后门,具有内置持久性功能,VeilShell后门是一种轻量级且隐秘的后门,专注于逃避和持久性。VeilShell 在 APT37 的活动中发挥着关键作用,充当其他恶意软件的传递机制并实现命令和控制 (C2) 通信,VeilShell特点:

1.通过内存注入实现无文件执行

- VeilShell 专为无文件操作而设计。它通常以有效载荷的形式传递,使用 Windows 实用程序(如 PowerShell)或通过进程注入技术将其自身直接注入内存。通过将 VeilShell 直接加载到受信任进程(如

explorer.exe或 )的内存中svchost.exe,APT37 可以以绕过基于磁盘的检测的方式运行它。 - 进程注入技术:VeilShell 使用进程挖空或DLL 注入等方法在合法系统进程中运行恶意代码。例如,在进程挖空中,VeilShell 可能会用恶意代码替换良性进程的内存空间,使其以受信任的 Windows 进程的名义运行。此策略记录在MITRE ATT&CK T1055(进程注入)中,APT 组织经常使用此策略在合法操作中伪装恶意活动。

2.通过自动启动机制实现持久性

- 与 APT37 的 LotL 策略类似,VeilShell 可以通过创建注册表运行项或计划任务配置为在系统重启时自动启动。这确保即使系统重新启动,VeilShell 仍处于活动状态,从而允许 APT37 持续访问受感染的环境。

- 使用加密有效负载自动启动:VeilShell 通常会在初始阶段加载额外的加密有效负载,这些有效负载在执行时会在内存中解密。这种方法不仅增强了隐蔽性,而且还使取证分析师更难捕获和分析有效负载。

3.指挥与控制(C2)通信

- VeilShell 经常通过与正常流量混合的加密通道与 APT37 的 C2 服务器保持通信。通过使用 HTTPS 或 DNS 隧道,VeilShell 将其网络流量伪装成合法流量,从而降低了被网络安全解决方案检测到的可能性。

- RokRAT 和其他恶意软件的分阶段部署:VeilShell 通常充当加载器,为目标系统准备更高级的有效载荷,如RokRAT。RokRAT是一种强大的远程访问工具,可实现详细的数据泄露和其他命令。VeilShell 分阶段下载 RokRAT,使其能够根据环境条件、目标响应和可用的网络资源调整其操作。

参考:VeilShell: A new threat from North Korea's Vedalia APT group

3.Living-off-the-Land(LotL)技术

APT37 使用LotL 策略和 VeilShell 将恶意活动与合法进程混合在一起。通过利用 PowerShell 和 Windows 管理规范 (WMI) 等受信任的工具,VeilShell 以看似更无害的方式执行恶意命令。这种技术最大限度地减少了对自定义代码的需求并减少了恶意软件的占用空间,利用原生 Windows 组件来实现其目标

4.混淆和加密通信

APT37 在 VeilShell 中使用通信混淆技术,对其命令和控制 (C2) 流量进行加密,以避免被网络监控工具检测到。这种加密的 C2 通道使 VeilShell 能够安全地泄露数据或接收命令,而不会被入侵检测系统 (IDS) 轻易标记。这种加密通信支持隐身,特别是对于专注于情报收集的长期间谍活动。

参考:APT37 Aka ScarCruft or RedEyes – Active IOCs

APT37 위협 배후의 사이버 정찰 활동 분석

六、APT37的攻击分析

OK,上面我们了解APT37的技术也差不多了,我们可以看看他们的攻击案例以及一些攻击阶段,以下案例以及攻击均是10月份,以及近日的一些共享情报进行收集的。

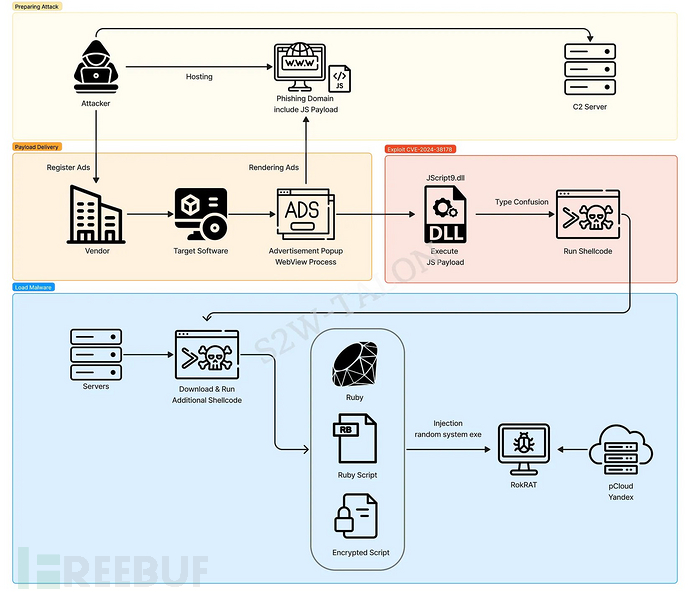

1. 案例一

利用漏洞:APT37 利用Internet Explorer (IE) 零日漏洞CVE-2024-38178展示了复杂的攻击流程。此漏洞是IE 的 JavaScript 引擎中的一个内存损坏缺陷,允许远程执行代码。APT37 在供应链攻击中利用了此缺陷,将漏洞嵌入到需要最少用户交互的受感染广告中,使其在初始攻击中非常有效。

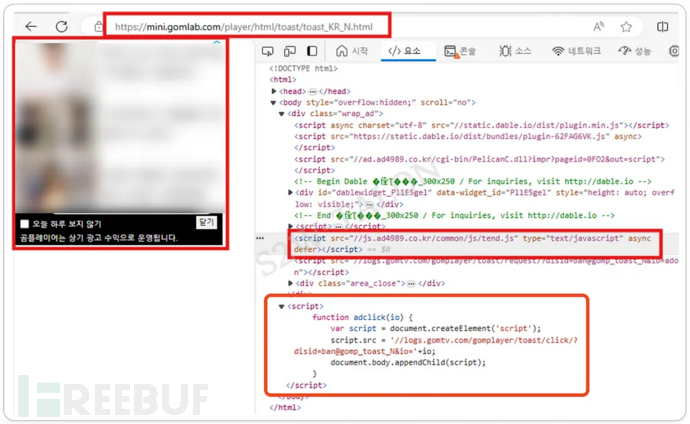

APT37 利用 CVE-2024-38178 入侵了一家韩国在线广告公司使用的广告网络。恶意脚本被注入到通过此广告网络分发的Toast 通知广告中。由于许多应用程序都使用 WebView 进行渲染,包括旧版 IE 组件,因此这种攻击媒介可以到达用户不直接使用 IE 但安装了基于 IE 组件的软件的系统。

利用和代码执行

- 零日漏洞利用:ScarCruft 利用 Internet Explorer 中的零日漏洞 (CVE-2024-39178),通过恶意 toast 弹出广告发起网络间谍活动,使用 RokRAT 恶意软件感染系统。

- ScarCruft 的策略: 此次攻击通过破坏韩国常用免费软件上显示的 toast 广告,瞄准 Internet Explorer 的 JScript9.dll 文件(Chakra 引擎)。

- RokRAT 恶意软件:这种复杂的恶意软件变种会收集数据,包括键盘记录、剪贴板监控和定期屏幕截图,每 30 分钟将敏感文件泄露到 Yandex 云服务器。

- 持久性和逃避:RokRAT 通过将有效载荷注入“explorer.exe”进程或其他系统文件来逃避检测,并通过向 Windows 启动和系统调度程序添加最终有效载荷来实现持久性。

- Internet Explorer 漏洞:尽管浏览器已退役,但 Windows 和第三方软件中的过时组件仍继续被攻击者利用。微软于 2024 年 8 月解决了该漏洞,但易受攻击的系统仍然暴露在外。

【完整的恶意软件执行流程】

【完整的恶意软件执行流程】

【广告页面中嵌入的 Javascript】

【广告页面中嵌入的 Javascript】

参考:揭秘 CVE-2024-38178:Windows 脚本引擎的静默威胁

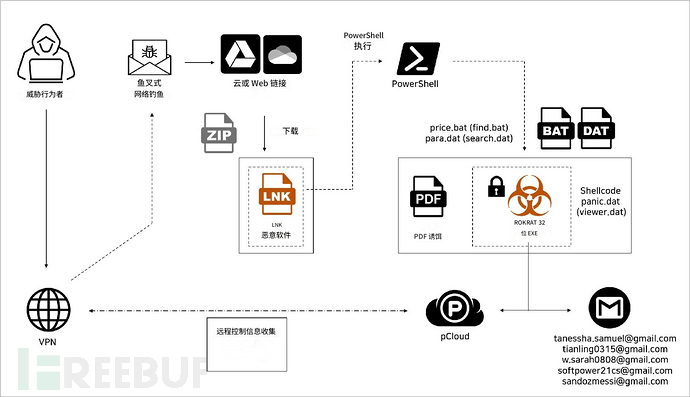

2.案例二

网络钓鱼和社会工程学:尽管在最近的活动中不太常见,但 APT37 之前曾使用带有恶意附件的鱼叉式网络钓鱼电子邮件来传递初始负载,这些附件通常以组织冒充各种人物,包括前政府官员、记者和朝鲜人权专家,叛逃者,以获取目标的信任没,例如以下的鱼叉网络钓鱼攻击方式和策略。

【鱼叉网络钓鱼策略】

【冒充朝鲜叛逃者的韩国海事渔业培训学院-钓鱼主题】

3.案例三

【使用 MS Office Excel 插件启动感染链的攻击链】

七、APT37 MITRE ATT&CK

1. T1003 - 操作系统凭证转储

APT37通过操作系统凭证转储技术,窃取用户的登录凭证,以便进一步控制目标系统。攻击者通常使用工具(如Mimikatz)来从目标系统的内存中提取存储的凭证,帮助后续的横向移动和权限提升。凭证的获取通常是在攻击早期进行,以便为后续操作提供支持。

2. T1027 - 模糊文件或信息

APT37常常采取模糊化策略来避免被检测。通过将恶意代码或文件进行加密、压缩或其他形式的混淆,攻击者能够绕过反病毒软件或安全监控系统的检测,确保其恶意活动的持续性。

3. T1033 - 系统所有者/用户发现

攻击者会使用T1033技术来识别目标系统的用户和所有者信息,这有助于确定攻击的优先级和进一步的行动步骤。例如,APT37可能会通过查询“whoami”、“hostname”等命令,来识别当前用户、管理员或其他特定目标身份。

4. T1041 - 通过C2通道渗透

APT37使用命令和控制(C2)通道来保持与被攻击主机的持续通信。通过C2通道,攻击者能够发送命令、获取数据,并继续在目标系统中植入恶意软件。C2通信常使用加密或混淆技术,避免被安全防护系统察觉。

5. T1053 - 计划任务/作业

APT37利用计划任务或作业来保持对目标系统的持久控制。通过定期执行恶意程序或脚本,攻击者能够确保其代码在系统重启或清理之后仍然能够恢复并运行。

6. T1057 - 流程发现

APT37通过流程发现技术来识别目标系统中的正在运行的进程。这有助于攻击者了解系统的当前状态,识别潜在的安全防护工具,甚至在受害者主机上部署恶意软件。

7. T1059 - 命令和脚本解释器

APT37利用命令行界面或脚本语言执行恶意代码。这些脚本常常被用来执行网络钓鱼攻击、上传/下载恶意载荷、横向渗透等操作。常见的脚本解释器包括PowerShell、CMD等。

8. T1069 - 权限组发现

APT37通过识别目标系统上的权限组和用户角色,了解目标系统中哪些账户具有高权限,以便进一步的权限提升或横向渗透。这可以帮助攻击者选择更高效的攻击路径。

9. T1070 - 主机上的指示器移除

APT37会清除或隐藏恶意活动的痕迹,以避免被检测和响应。攻击者可能通过删除日志、清除临时文件或修改系统配置文件来掩盖其活动。

10. T1082 - 系统信息发现

APT37使用T1082技术来获取目标系统的详细信息,包括操作系统版本、硬件配置等。这些信息有助于攻击者了解目标环境的脆弱性,并选择合适的攻击工具和方法。

11. T1112 - 修改注册表

APT37通过修改Windows注册表来实现持久化访问,确保恶意软件在系统重启后继续执行。注册表项可以用来控制程序自动启动、配置系统设置等。

12. T1132 - 数据编码

APT37可能会对从目标系统收集的敏感数据进行编码,以避免在数据传输过程中被安全检测工具识别。常用的编码方法包括Base64编码、加密等。

13. T1204 - 用户执行

APT37通过社会工程学攻击诱使用户执行恶意文件或链接,例如钓鱼邮件中的恶意附件。用户的执行行为是APT37攻击中的关键步骤,它使得恶意软件能够被引导到目标系统中。

14. T1547 - 启动或登录自动启动执行

APT37利用启动项或登录项来确保恶意软件在系统启动时自动运行。通过在系统启动时执行恶意程序,攻击者能够维持持久性并继续执行后续的攻击行为。

15. T1555 - 来自密码存储的凭证

APT37通过访问目标系统的密码存储(如Windows凭证管理器)来窃取用户的凭证。这些凭证能够帮助攻击者获取系统的更高权限,或者用来进行横向渗透。

16. T1560 - 存档收集的数据

APT37利用存档文件收集敏感信息,并通过压缩、加密等方式隐藏或传输数据。这有助于在长时间的间谍活动中将窃取的资料转移到攻击者控制的服务器。

17. T1566 – 网络钓鱼

APT37广泛使用网络钓鱼攻击来诱骗目标用户下载并执行恶意文件或点击恶意链接。通过伪造可信的通信或诱人的内容,APT37能够成功将恶意载荷引入目标系统。

18. T1574 - 劫持执行流程

APT37通过劫持执行流程的技术,绕过目标系统的正常运行流程,确保恶意程序能够隐秘地运行。通过这种方式,攻击者可以避免被检测和拦截。

19. T1140 - 解密/解码文件或信息

APT37会对恶意软件的有效载荷进行加密或编码,防止其在传输过程中被安全防护系统检测。攻击者会在目标系统中解密文件或信息,以便进一步利用。

20. T1071 - 应用层协议

APT37通过使用常见的应用层协议(如HTTP/HTTPS、SMTP、DNS等)来传输数据或与命令控制服务器进行通信。应用层协议通常较难被检测,攻击者利用它们隐蔽地传输信息。

21. T1030 - 数据传输大小限制

APT37可能会利用数据传输大小限制来避免被检测。通过将数据分割成较小的数据包,攻击者能够绕过网络安全设备的流量检测。

八、结束语

这篇文章概述了APT37(又称“Reaper”或“ScarCruft”)的网络攻击策略和工具。APT37组织是一个活跃且技术娴熟的攻击组织,涉及多个国家和行业,包括韩国、我国、捷克、美国等。

文章的关键点包括:

历史与起源:APT37最早出现在2012年,但直到2017年才正式被确认。它与朝鲜有关的怀疑主要源自其攻击目标和技术特征,如针对政治和军事机构的网络间谍活动。

攻击目标:APT37攻击的目标涵盖了多个行业,包括航空航天、汽车、化工、教育、金融等。此外,该组织的攻击也广泛针对韩国,近期更是频繁在全球范围内展开复杂攻击。

攻击工具与技术:APT37使用了大量自定义工具与开源工具,包括Cobalt Strike、VeilShell、RokRAT等,实施多阶段攻击和间谍活动。工具不仅具有强大的隐蔽性和自我更新能力,还擅长绕过传统安全防护机制。

攻击案例与技术:

- 零日漏洞利用:如CVE-2024-38178(Internet Explorer漏洞)用于传播恶意脚本和RokRAT恶意软件。

- 无文件攻击:通过内存注入、PowerShell等手段绕过反病毒软件。

- 社会工程学:通过鱼叉式钓鱼攻击和恶意附件伪装为正常业务文件进行攻击。

APT37的防御策略:为了应对APT37,企业和政府机构需要加强对零日漏洞的防护,并部署高效的入侵检测系统(IDS)来监控网络流量和潜在的攻击活动。此外,增强员工对社会工程学攻击的意识,以及使用多因素认证和加密技术也是有效的防御措施。

总的来说,APT37的攻击能力极强,其使用的多种攻击手段和持续性威胁使其成为当前最为复杂和危险的网络威胁之一。为了有效防御这种威胁,组织需要建立全面的安全防护体系,并不断更新防御策略应对新型攻击,OK就这么多,下次再见。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

APT威胁分析

APT威胁分析