【HW工具】海康威视漏洞综合利用工具v3.0

【HW工具】海康威视漏洞综合利用工具v3.0

本文由

FreeBuf_462806 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

FreeBuf_462806 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

01 前言

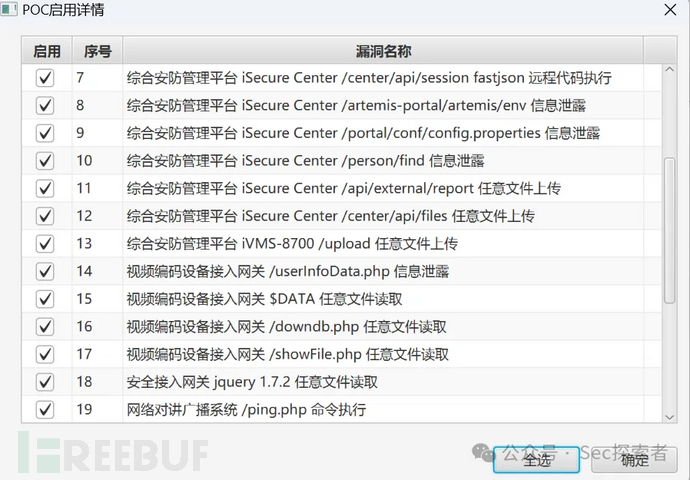

在攻防演练中,海康威视一直是红队攻击的重点目标之一,红队通常需要快速打点,尽快发现系统中的漏洞,并利用它们获取权限。海康3.0基于2.0添加了很多网关、广播等的poc。为了更精准的对目标进行扫描,本次更新还添加了poc启动设置功能,用户可以选择需要的poc进行批量扫描或者单一目标检测。

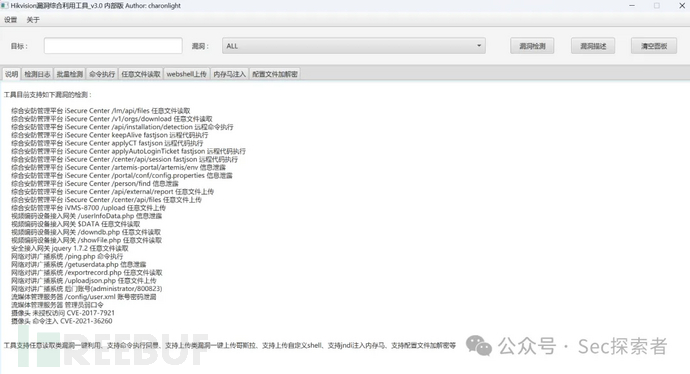

02 工具简介

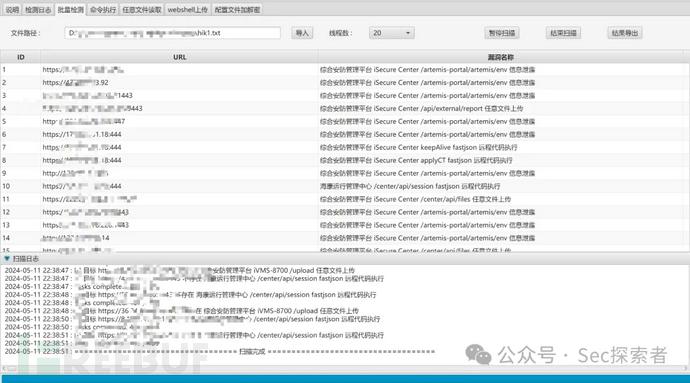

工具支持检测海康威视综合安防管理平台多种常见漏洞,并且支持多种利用方式,如支持任意读取类漏洞一键读取、支持命令执行回显、支持上传类漏洞一键上传哥斯拉、支持上传自定义shell、支持jndi注入内存马、支持配置文件加解密等等。工具提供直观友好的图像化界面,用户能够轻松进行操作和管理。支持批量扫描功能,用户可以同时对多个目标进行漏洞检测,极大地提高了扫描效率。还支持暂停扫描、终止扫描、自定义多线程扫描、自定义请求头、内置随机User-Agent头,http代理、socks代理、扫描结果导出为表格等等功能。

03 工具检查能力

工具目前支持如下漏洞的检测,我们也会持续添加poc。

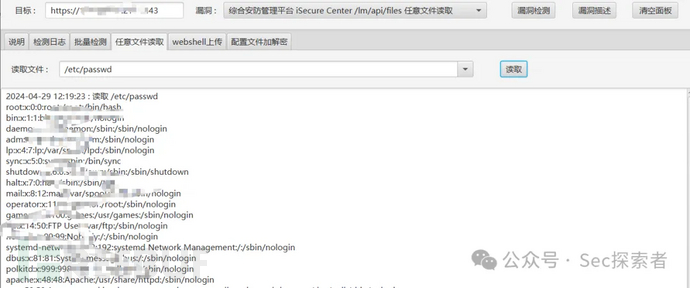

综合安防管理平台 iSecure Center /lm/api/files 任意文件读取

综合安防管理平台 iSecure Center /v1/orgs/download 任意文件读取

综合安防管理平台 iSecure Center /api/installation/detection 远程命令执行

综合安防管理平台 iSecure Center keepAlive fastjson 远程代码执行

综合安防管理平台 iSecure Center applyCT fastjson 远程代码执行

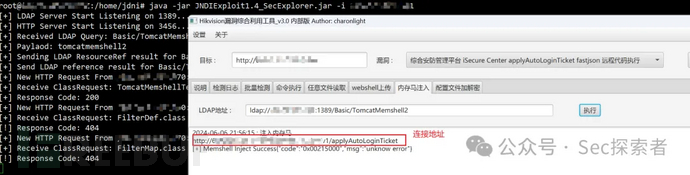

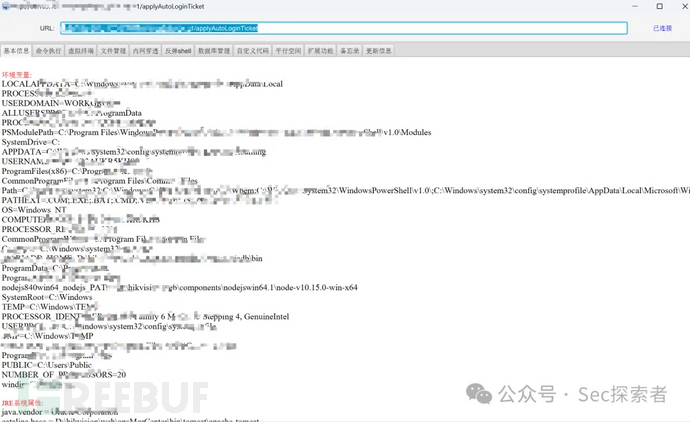

综合安防管理平台 iSecure Center applyAutoLoginTicket fastjson 远程代码执行

综合安防管理平台 iSecure Center /center/api/session fastjson 远程代码执行

综合安防管理平台 iSecure Center /artemis-portal/artemis/env 信息泄露

综合安防管理平台 iSecure Center /portal/conf/config.properties 信息泄露

综合安防管理平台 iSecure Center /person/find 信息泄露

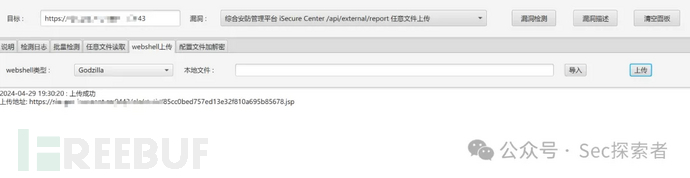

综合安防管理平台 iSecure Center /api/external/report 任意文件上传

综合安防管理平台 iSecure Center /center/api/files 任意文件上传

综合安防管理平台 iVMS-8700 /upload 任意文件上传

视频编码设备接入网关 /userInfoData.php 信息泄露

视频编码设备接入网关 $DATA 任意文件读取

视频编码设备接入网关 /downdb.php 任意文件读取

视频编码设备接入网关 /showFile.php 任意文件读取

安全接入网关 jquery 1.7.2 任意文件读取

网络对讲广播系统 /ping.php 命令执行

网络对讲广播系统 /getuserdata.php 信息泄露

网络对讲广播系统 /exportrecord.php 任意文件读取

网络对讲广播系统 /uploadjson.php 任意文件上传

网络对讲广播系统 后门账号(administrator/800823)

流媒体管理服务器 /config/user.xml 账号密码泄漏

流媒体管理服务器 管理员弱口令

摄像头 未授权访问 CVE-2017-7921

摄像头 命令注入 CVE-2021-36260

04 漏洞利用

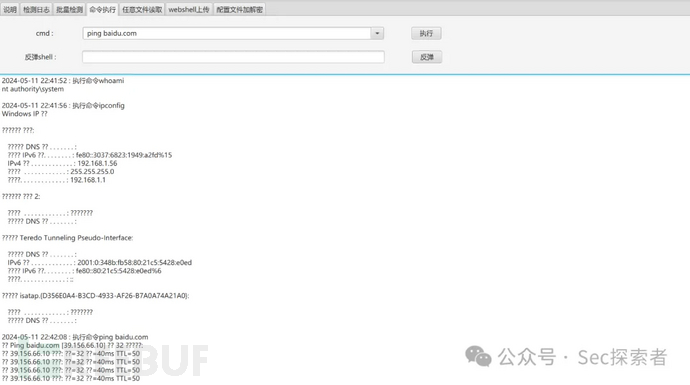

命令执行功能

任意文件读取功能

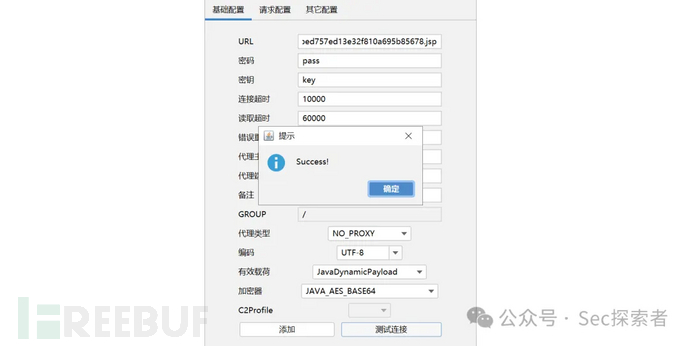

webshell上传功能,支持一键上传哥斯拉(默认key,pass),同时也支持上传自定义shell

配置文件加解密功能,通过信息泄露漏洞或者后渗透,可以一键解密各类配置信息,也支持自定义密码和salt在数据库中插入用户

jndi注入内存马功能,服务器需要使用二开的JNDI进行内存马注入

使用冰蝎4.0进行连接,需要配置请求头SecExplorer:666

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 FreeBuf_462806 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

渗透测试 | Nacos漏洞综合利用工具v7.0

2024-07-19

文章目录

![[Meachines] [Medium] node E-NodeJS-API泄露+备份文件泄露+TRP00F自动权限提升+app.js与MongoDB命令注入+backup权限提升](https://image.3001.net/images/20240821/1724237870_66c5c82e3cf69dbc2acc6.png!small)