Pinkerton:一款功能强大的JavaScript文件爬虫与敏感信息扫描工具

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

关于Pinkerton

Pinkerton是一款功能强大的JavaScript文件爬虫与敏感信息扫描工具,该工具基于纯Python 3开发,在该工具的帮助下,广大研究人员可以轻松爬取JavaScript文件,并尝试从中搜索和寻找敏感信息泄漏。

功能特性

1、支持与ProxyChains整合使用;

2、扫描速度快;

3、低RAM和CPU消耗;

4、源代码完全开源;

5、基于纯Python 3开发;

6、跨平台支持;

工具要求

其他Python依赖库

工具下载&安装

由于该工具基于Python 3开发,因此我们首先需要在本地设备上安装并配置好Python 3环境。接下来,广大研究人员可以使用下列命令将该项目源码克隆至本地:

git clone https://github.com/oppsec/pinkerton.git

然后切换到项目目录中,使用pip3命令和项目提供的requirements.txt文件安装该工具所需的其他依赖组件:

cd pinkerton pip3 install -r requirements.txt

Docker使用

如果你想要在一个Docker容器中使用Pinkerton,请先将项目源码克隆至本地:

git clone https://github.com/oppsec/pinkerton.git

然后构建Docker镜像:

sudo docker build -t pinkerton:latest .

最后运行容器即可:

sudo docker run pinkerton:latest

工具运行

安装完成后,我们就可以直接运行工具主脚本来执行扫描与测试了:

python3 main.py -u https://example.com

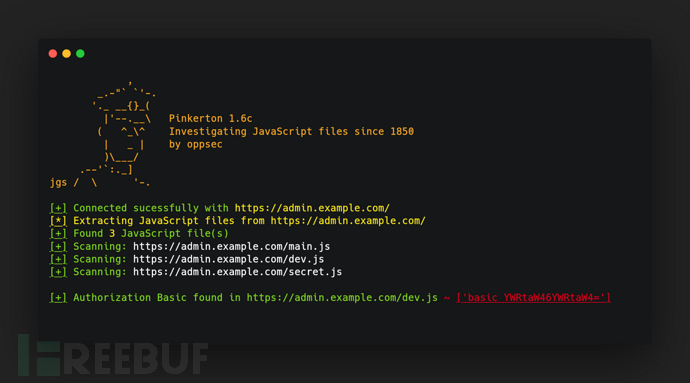

工具运行截图

工具使用演示

演示视频:【点我观看】

许可证协议

本项目的开发与发布遵循MIT开源许可证协议。

项目地址

Pinkerton:【GitHub传送门】

参考资料

https://www.python.org/downloads/

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录