本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

关于ProbeQuest

ProbeQuest是一款功能强大的Wi-Fi探测请求捕捉和嗅探工具,该工具可以帮助广大研究人员嗅探、捕捉和查看无线网卡附近的Wi-Fi探测请求。

这些探测请求由某个终端发出,可以探测与目标接入点相关的信息,主要作用是判断目标接入点是否处于附近的环境中。某些设备(主要是智能手机和平板电脑)可以使用这些请求来确定它们想要连接的目标网络访问点是否在可访问的范围内,而这些请求同样也有可能导致设备发生数据泄露。

工具安装

由于该工具基于Python 3开发,因此我们首先需要在本地设备上安装并配置好Python 3环境。

接下来,广大研究人员可以使用下列命令直接安装最新版本的ProbeQuest:

pip3 install --upgrade probequest

或者将该项目源码克隆至本地,并运行对应的工具安装命令即可:

git clone -b main https://github.com/SkypLabs/probequest.git cd probequest pip3 install --upgrade .

工具使用

启用Monitor模式

首先,为了嗅探Wi-Fi探测请求,你的Wi-Fi网卡必须设置为Monitor模式。

使用ip和iw

sudo ip link set <wireless interface> down sudo iw <wireless interface> set monitor control sudo ip link set <wireless interface> up

例如:

sudo ip link set wlan0 down sudo iw wlan0 set monitor control sudo ip link set wlan0 up

使用ifconfig和iwconfig

sudo ifconfig <wireless interface> down sudo iwconfig <wireless interface> mode monitor sudo ifconfig <wireless interface> up

例如:

sudo ifconfig wlan0 down sudo iwconfig wlan0 mode monitor sudo ifconfig wlan0 up

使用aircrack-ng的airmon-ng

关闭所有的干扰进程:

sudo airmon-ng check kill

启用Monitor模式:

sudo airmon-ng start <wireless interface>

例如:

sudo airmon-ng start wlan0

命令行选项

usage: probequest [-h] [--debug] -i INTERFACE [--ignore-case]

[--mode {RAW,TUI}] [-o OUTPUT] [--version]

[-e ESSID [ESSID ...] | -r REGEX]

[--exclude EXCLUDE [EXCLUDE ...] | -s STATION [STATION ...]]可选的运行参数如下:

--debug | 开启调试模式 默认: False |

-i, --interface | |

要使用的无线网络接口(必须为monitor模式) | |

--ignore-case | 忽略正则表达式中的大小写(默认:False) |

--mode | 设置要使用的模式,可选项: RAW, TUI 默认: RAW |

-o, --output | 存储捕捉到的数据,文件格式为CSV |

--version | 显示工具版本信息和退出 |

-e, --essid | 要过去的无线访问点ESSID |

-r, --regex | 过滤ESSID的正则表达式 |

--exclude | 要排除的基站MAC地址 |

-s, --station | 要过滤的基站MAC地址 |

工具使用演示

sudo probequest wlan0

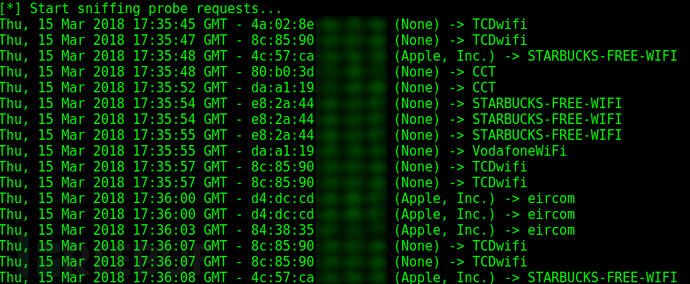

输出样例如下:

工具运行样例

许可证协议

本项目的开发与发布遵循GPL-3.0开源许可证协议。

项目地址

ProbeQuest:【GitHub传送门】

参考资料

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)