Cobalt Strike DNS木马流量分析

实验环境

本地环境

CS服务器:公网服务器

靶机:192.168.75.150

攻击机器:192.168.75.1

域名解析配置

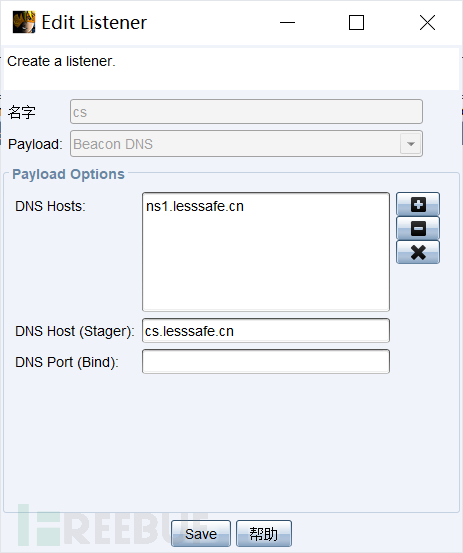

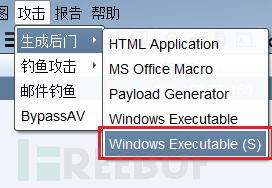

CS监听、payload

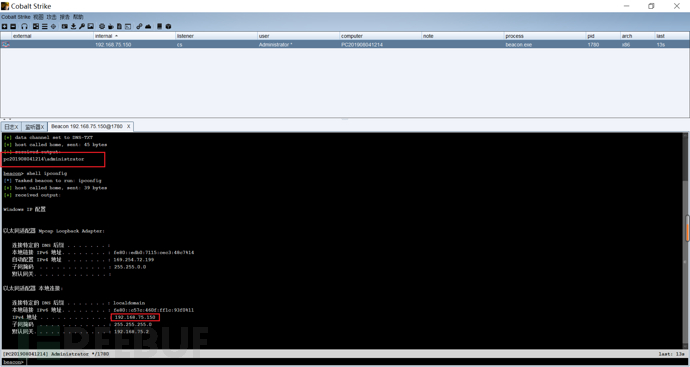

CS上线命令回显

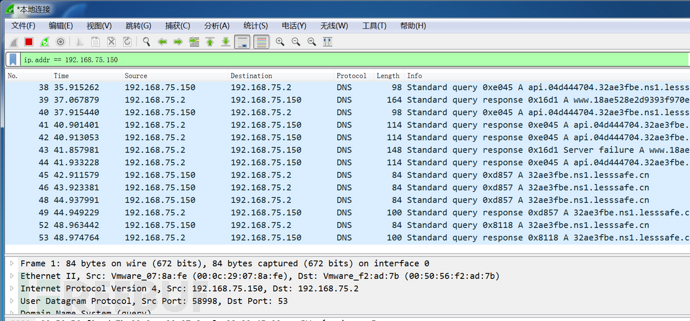

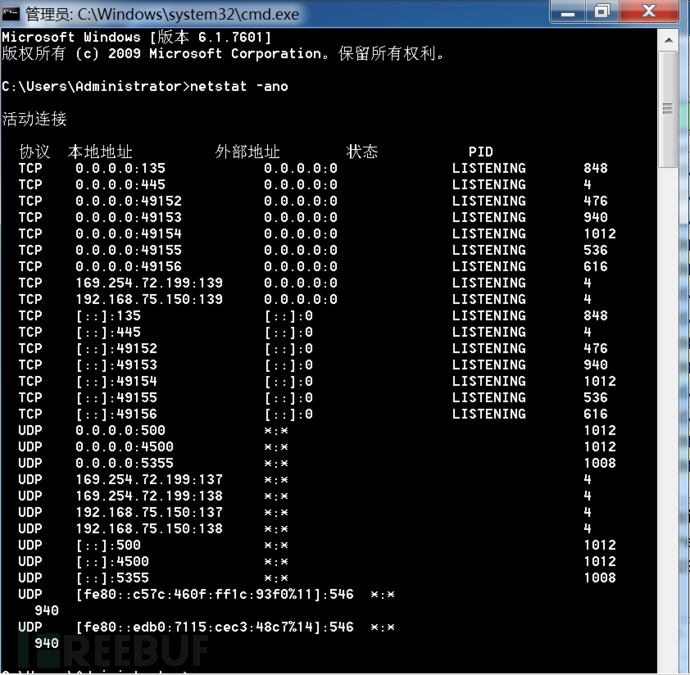

抓取流量

通过分析没有发现cs服务器真实通信ip地址,在捕获的数据包里面发现靶机只会发送DNS请求。

防守思考

通过以上分析,可以从三个方面思考防守。

1、通过威胁情报联动发现恶意的域名,从而发现恶意域名外连主机。

2、在上面捕获到的数据包中可以发现一些规律,请求数据包的域名大多都是随机字母数字加ns域名,这样我们可以写规则去匹配,当内网主机在某段时间请求随机ns域名时就进行告警,但是这样可能误报率较高,可以通过匹配白名单方式降低误报率,将常见的如:baidu.com、qq.com等域名进行加白。

3、如果发现了病毒样本,在进行溯源的时候,可以先将恶意样本放入鉴定器鉴定行为,将请求DNS恶意域名提取。拿本文中实验域名举例,通过分析ns域名为ns1.less****.cn,通过dig +trace ns1.less****.cn可以发现ns1.less****.cn的DNS服务器为cs.less****.cn,cs.less****.cn就是cs的服务器地址。

可以通过ping cs.less****.cn获取cs真实ip地址

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录