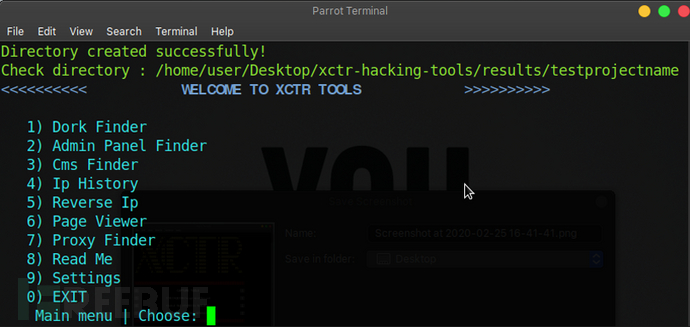

XCTR-Hacking-Tools是一款整合了多种功能为一身的信息收集工具。

首先,你需要创建一个项目来存储相关的所有数据。

收集到的所有信息都将以“项目-名称”的形式存储在结果目录中。

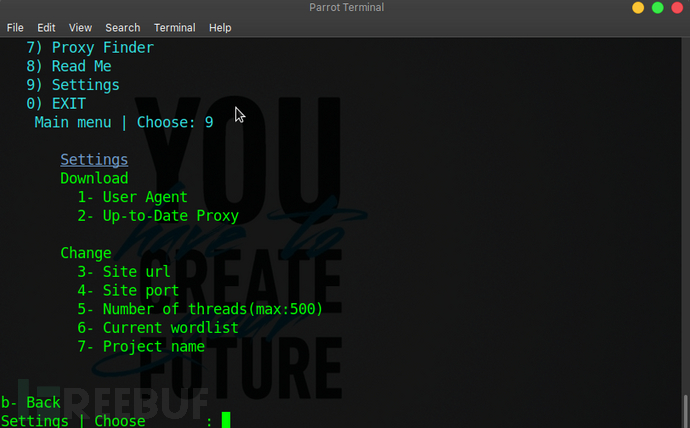

除此之外,你还可以在设置区域中更新用户代理以及代理信息,或者更新URL、代理、项目名、字典和线程数等等。

功能介绍

该工具的功能包括:

1、Docker查找器

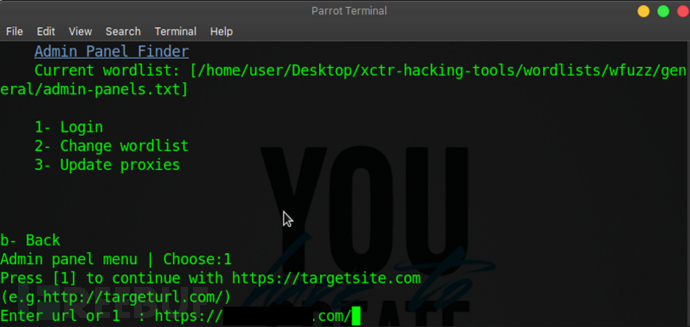

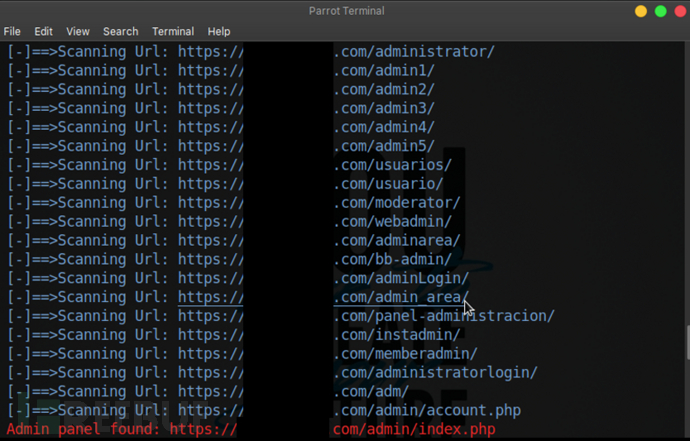

2、管理员面板查找器

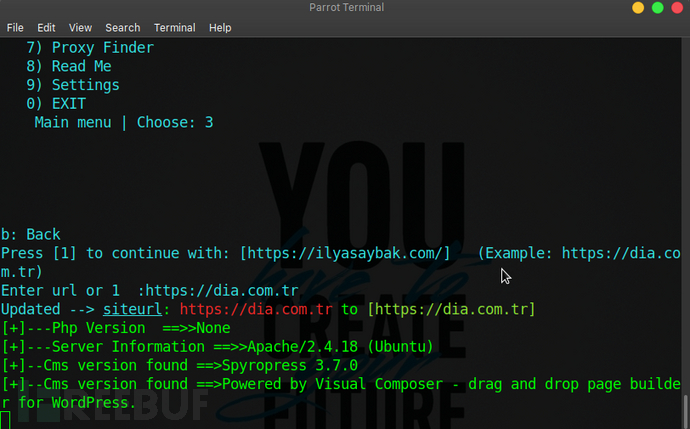

3、CMS查找器

4、IP历史记录

5、反向IP地址

6、页面查看器

7、代理查找器

工具安装

广大用户可以使用下列命令完成工具的下载和安装,并使用requirements.txt完成依赖组件的配置:

git clone https://github.com/capture0x/XCTR-Hacking-Tools/

cd xctr-hacking-tools

pip3 install -r requirements.txt

工具使用

python3 xctr.py工具运行之后,所有的数据收集结果都将存储在“results/project-name”中。

Docker查找器

Docker查找器有两个部分组成,即“bing”和“yandex”:

*.php?id=管理员面板查找器

在这个地方,我们首先需要设置一个扫描所需的字典,此时可以按下“2”来修改字典并完成登录。

URL格式为“https://targetsite.com/”。

如果扫描速度比较慢的话,你可以尝试更新代理,按下“3”即可完成更新。

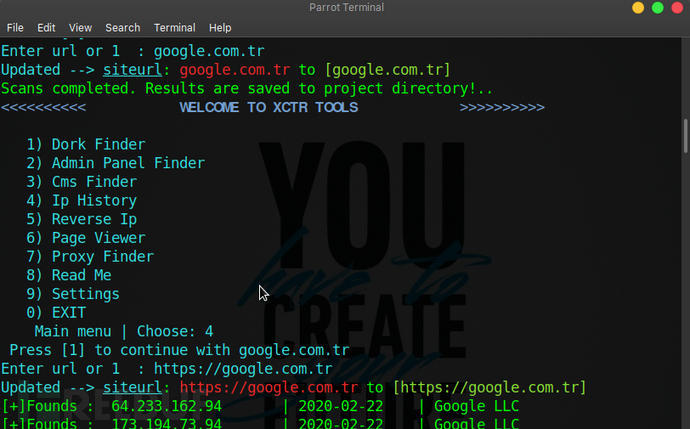

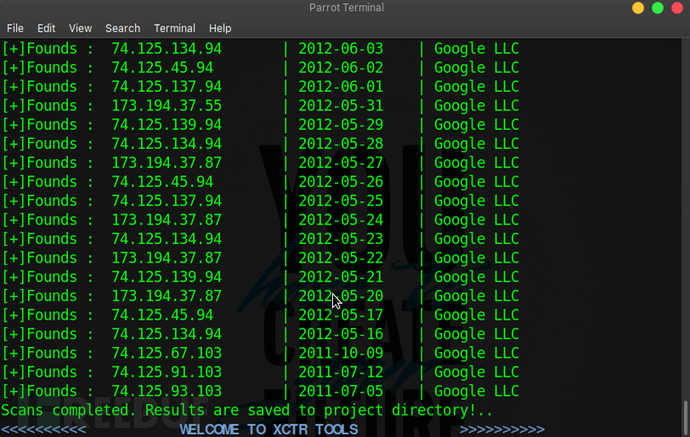

IP历史记录

该工具可以显示并存储目标域名的IP历史记录。使用样例如下:

targetsite.com反向IP

在该工具的帮助下,我们可以查找到服务器所绑定的域名。使用样例如下:

212.57.147.54工具运行截图

项目地址

XCTR-Hacking-Tools:【GitHub传送门】

* 参考来源:capture0x,FB小编Alpha_h4ck编译,转载请注明来自FreeBuf.COM

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)