safenext

safenext- 关注

本文由

safenext 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

safenext 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本期热点:“薪资调整”类钓鱼邮件激增

本周(2023年7月3日~7日),网际思安麦赛安全实验室(MailSec Lab)观察到大量新增的“薪资调整”类钓鱼邮件攻击,并做了详细的风险特征、攻击溯源等技术研究与分析,请各企事业单位及时做好相关的防护。

一、热点描述

关于此批“薪资调整”类钓鱼邮件的典型样本邮件,如下图所示:

图1. 关于薪资调整通知的钓鱼邮件

该邮件通过伪造“薪资调整”通知,诱导员工点击邮件正文中URL超链接,从而访问精心构造的钓鱼网站。当员工输入其邮箱帐号和密码后,攻击者将获得该私人账户信息,并可利用该信息成功登陆员工的私人邮件账户。

图2. 点击超链接后访问的钓鱼网站

图3. 记录帐号信息,并模拟系统繁忙

二、专家分析

MailSec Lab的技术专家从源IP、URL链接、邮件头、邮件内容等方面,对此邮件的风险特征进行了详尽的技术分析。

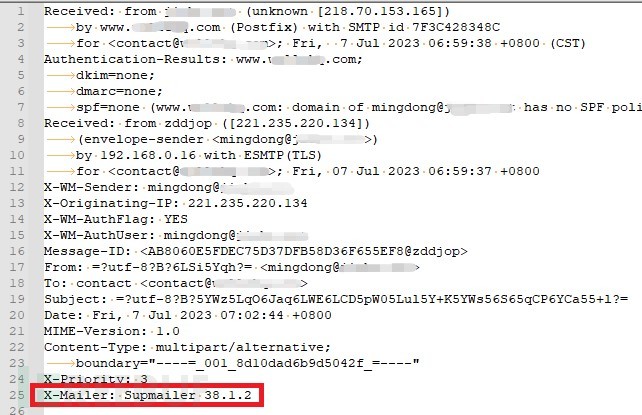

PART 01 邮件头分析:X-Mailer字段

此类风险邮件的头部包含的“X-Mailer”字段值为“Supmailer 38.1.2”。

图4. 邮件头部X-Mailer字段展示

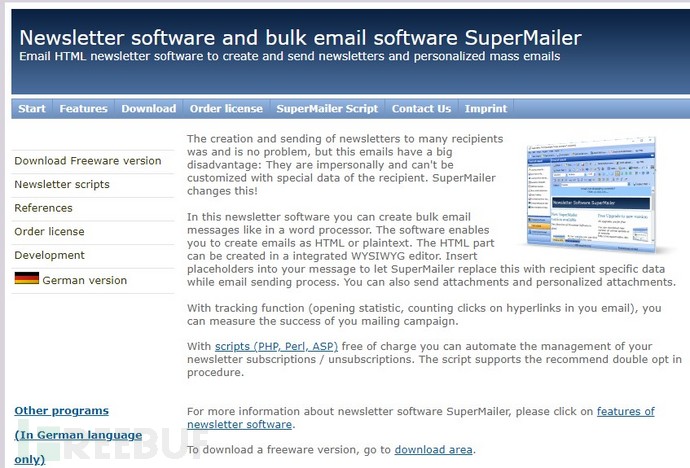

X-Mailer字段表明了攻击者通过Supmailer软件的38.1.2版本来发送钓鱼邮件。Supmailer是由一家德国公司研发的,用于批量创建和发送广告邮件的软件。该软件的官方网站是“https://int.supermailer.de/”。该文件头字段表明邮件发送者通过使用Supmailer软件群发钓鱼邮件,而非正常使用Outlook, Foxmail等邮件客户端发送邮件。

图5. Supmailer官方网站

图6. Supmailer广告邮件群发软件界面截图

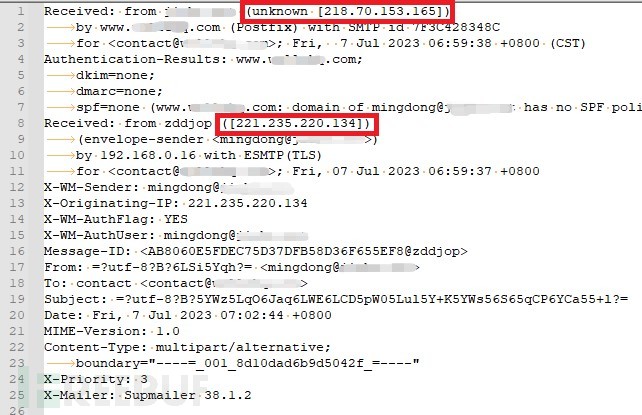

PART 02 邮件头分析:源IP字段

通过对邮件头字段的分析可知,在该钓鱼邮件到达公司之前,分别先后经过了221.235.220.134和218.70.153.165两跳IP地址。

图7. 邮件头部源IP字段展示

查询覆盖全球的91个RBL数据源,检测结果如下。两个外部IP地址被列入了多达10多个的RBL黑名单。

序列号 | URL/IP | 被列为黑名单的RBL名称 |

1 | 218.70.153.165 | Anonmails DNSBL |

2 | BARRACUDA | |

3 |

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)