阿里云安全

阿里云安全- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

近日,阿里云联合FreeBuf重磅发布《2019年Web应用安全年度报告》,以下简称“报告”。2019年 Web应用安全威胁不断升级,从用户信息泄露到羊毛党的狂欢,无时无刻不在考验着每一个行业每一个Web应用的安全水位。本报告从整体攻击态势、攻击手法、攻击目标、攻击变形、爬虫管理等维度,以场景剖析、技术分析、案例说法的方式,对2019年Web应用安全行业整体情况做了梳理,希望给安全从业者和企业决策者带来一定的参考。

一、2019年Web安全行业五大核心问题剖析

1.机器流量在黑灰产攻击链路上作用“举足轻重”?

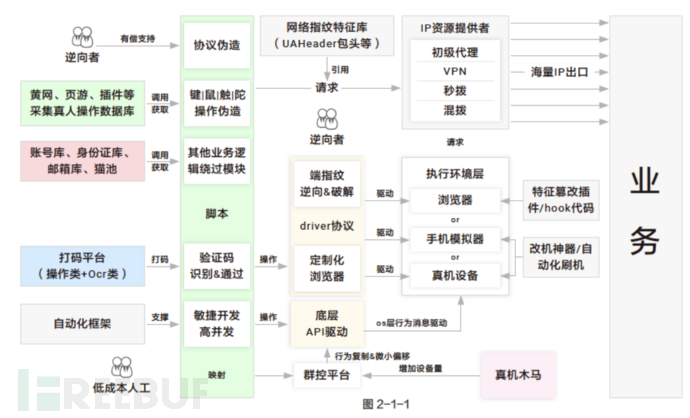

报告结合过去一年全网机器流量的分析与对抗,从技术角度和链路上下游角度总结了过去2019年机器流量产业结构与趋势,并指出,在技术层面,黑灰产从不吝惜于将新兴技术用于攻击,机器流量产业正进一步向着技术垂直化、分工明确化、攻击精细化方向发展;在链路层面,机器流量产业内部上下游分工进一步明确,且拥有了更多的下游产业需求。

2.重要活动保障我该如何准备?

报告从攻击者和防御者双方视角分享了在Web安全领域如何在重保活动中进行防御。对于防御方而言,要在攻击者进行信息收集和攻击两个阶段做好充分准备。

报告指出,针对攻击者进行0day漏洞攻击,解决办法是采用白名单基线的方式进行防护,即事先对重要系统建立一套合法的流量基线,例如参数的类型(比如整型、字符串、字符集范围)、长度范围等手段,一旦某字段有异常输入即可告警或者拦截,此方法已经被阿里云WAF成功在某重保活动发现并防护某java框架的0day漏洞。

3.如何在降低误漏报的路上越走越远?

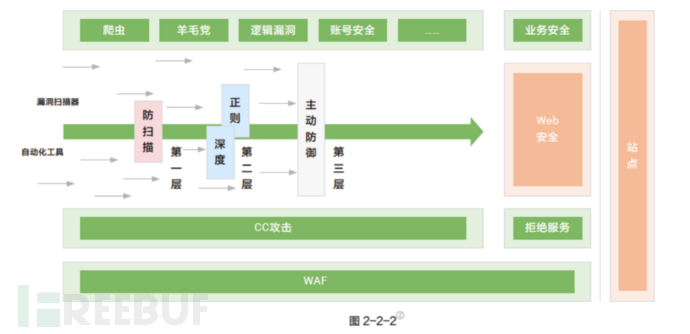

对WAF或者任何安全产品来讲,都离不开两个核心指标,漏报率和误报率。漏报低代表着防护效果好,误报率低则是为了将对正常业务的影响降到最低。

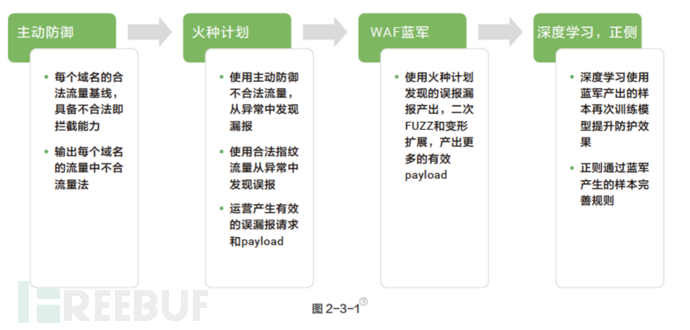

报告指出,对于漏报最理想的状态是针对每个用户的业务都能够防住所有攻击,并且不产生误报干扰正常业务。要达到或者说接近这种理想状态,现有的防护机制最大问题是是一套通用防护机制已经不适用于越来越多样化和复杂的客户业务场景,防护机制未来应该是针对不同用户业务场景能够自动适应并调整防护策略,类似于淘宝的“千人千面”推荐,未来安全也是“千人千面”,在有通用防护策略的基础上,每个用户还要有适合自己业务的定制的安全策略。同时报告给出了阿里云WAF的最佳实践。

此外本章节还从“什么才是电商和游戏行业风控的基石?”“你的API还在裸奔吗?“两大问题进行详细剖析,详情可以文后下载报告了解更多。

二、Web攻击态势分析

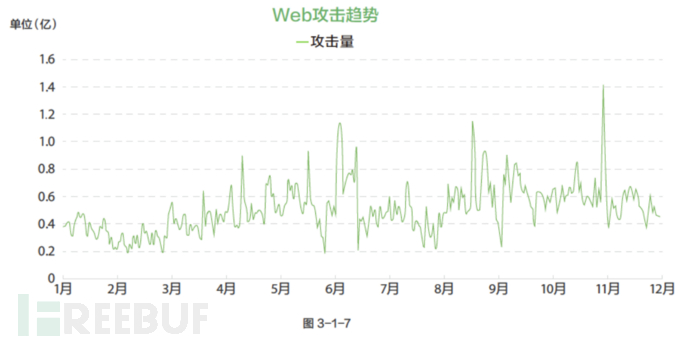

报告从攻击类型分布、攻击源分布、漏洞应急响应、攻击时间变化趋势、重点行业分布等维度对2019年Web攻击整体态势进行了分析。报告指出,从攻击现象趋势来看除了春节期和小长假期间攻击量明显减少,其它时间基本处于一个平稳中略有上升的状态。

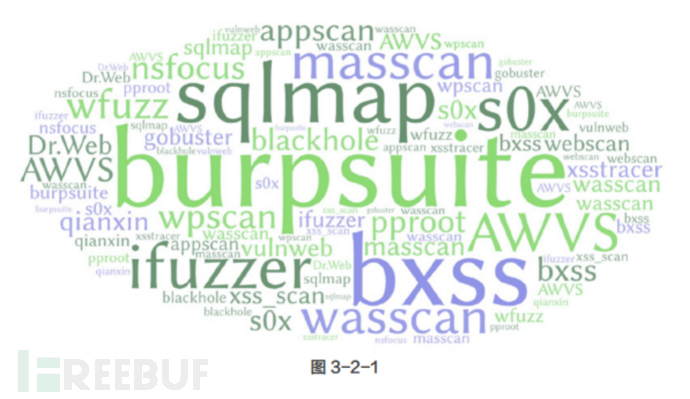

同时,报告从攻击流量特征、重点攻击目标、攻击变形等维度对攻击手法进行了剖析。报告显示,在针对Web服务的攻击中,扫描器及各类自动化攻击工具占据绝大部分比例。根据当前的数据保守计算,在所有针对Web服务的攻击流量中,自动化工具占比超过70%。这些工具的攻击方式涵盖了目录扫描、SQL注入、XSS、命令执行、漏洞探测等多种威胁类型。

三、爬虫分析

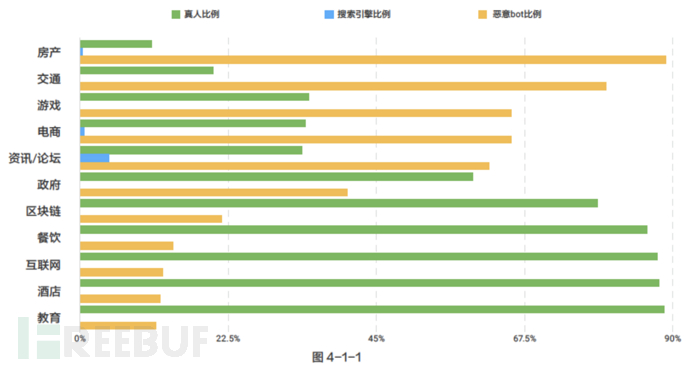

报告从爬虫的流量分析、爬虫分级和典型案例三个部分做了详细分析。报告显示,房产交易、交通、游戏、电商、资讯论坛几个行业中恶意爬虫的占比都超过了50%。

这些行业的用户有一个显著的特点是,他们往往对外提供的服务内容有着很强的时效性,比如不同城市的新上房源、不同线路的票务信息、商品价格、简历信息等等,所以会吸引大量爬虫持续的爬取以获取最新的资讯。比较特殊的一个是游戏行业,爬虫则总是聚焦在虚假账号和挂机两个经典场景。

从2019全年度Web安全报告我们可以看到如下情况:

1.电商等行业面临的黑灰产链条更加完整和专业,利益驱动+更加先进的攻击技术利用将会让企业付出更多的安全和风控成本来进行防御;

2.传统Web防御随着API、加密流量等环境的变化而面临更多的挑战;

3.2020年各个行业在面临更多更严峻的外部Web安全威胁的同时,内部对安全水位的要求以及来自蓝军的模拟攻击也会越来越专业化,这对企业自身的安全能力提出了更大的挑战。

在这种情况下,借助云上最新的威胁情报、安全技术、最佳实践等来构建或是加强自身安全体系,是一种相对低成本而高效率的方式,能更好的跟上攻击者的进化,更迅速的缓解风险,同时更专注于自身业务的发展。

完整报告下载

更多内容参见完整版:《2019年Web应用安全年度报告》:

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)