1 概述

InterLock勒索攻击组织被发现于2024年9月,该组织通过网络钓鱼、漏洞利用、搭载于其他恶意软件和非法获取凭证等多种手段渗透受害者网络,窃取敏感信息并加密数据,实施双重勒索,以此对受害者施加压力。暂未发现该组织通过勒索软件即服务(RaaS)模式招募附属成员以扩大非法收益的情况。目前,已监测到该组织开发了针对Windows、Linux和FreeBSD系统的加密载荷。在Windows系统中,InterLock勒索软件采用“AES+RSA”算法对文件进行加密。感染的迹象包括文件名后添加“.interlock”扩展名,以及出现名为“!README!.txt”的勒索信。截至目前,尚未发现任何工具能够有效解密由InterLock勒索软件加密的数据。

InterLock组织在暗网中运营一个名为“InterLock Worldwide Secrets Blog”的网站,公开受害者信息。该网站包含组织介绍、联系方式、受害者资料以及从受害者系统中窃取的数据等。对于每位受害者,攻击者创建独立的信息板块,列出受害者名称、官网链接、信息概览、被盗文件类型和数量。攻击者利用公开受害者信息和部分被盗文件作为要挟,迫使受害者为防数据被出售或公开而支付赎金或满足其他非法要求。截至2024年11月21日,该网站已公布7名受害者的信息,但实际受害数量可能更多。攻击者可能基于多种原因选择不公开或删除某些信息,例如在与受害者达成协议,或受害者支付赎金换取了信息的移除。

InterLock组织所使用的勒索加密载荷和攻击技战术等特征揭示了其与Rhysida组织[1]之间可能的联系。自2023年5月被发现以来,Rhysida组织一直以RaaS和双重勒索模式进行运营,但自2024年10月以来,其攻击活跃度有所下降。在当前复杂的网络犯罪生态和全球执法机构对勒索攻击组织的持续打击下,InterLock与Rhysida之间的关系引发了多种推测:InterLock可能是Rhysida的一个分支或附属机构,继承了其技术和战术;或者Rhysida组织的部分成员因内部分歧或其他原因而另立门户,成立了InterLock;还有一种可能是Rhysida组织为了规避执法机构的打击,以InterLock的新名义继续其非法活动。这些推测基于两个组织在勒索软件操作和战术上的相似性,以及网络犯罪组织内部常见的动态和逃避策略。相关勒索软件及其组织信息可见计算机病毒百科(https://www.virusview.net/RansomwareAttack)。

2 组织情况

表 2‑1 组织概览

组织名称 | InterLock |

出现时间 | 2024年9月 |

入侵方式 | 网络钓鱼、漏洞利用、搭载于其他恶意软件和非法获取凭证 |

典型加密后缀 | .interlock |

解密工具 | 暂未发现公开的解密工具 |

加密系统 | Windows、Linux、FreeBSD |

攻击模式 | 非定向与定向攻击模式 |

常见行业 | 医疗、金融、教育、制造、公共管理 |

是否双重勒索 | 是 |

勒索信 |  |

InterLock勒索软件于2024年9月被MOXFIVE发现[2],根据勒索信中预留的信息判定该勒索软件是由InterLock勒索攻击组织使用。

图 2‑1 组织暗网页面

图 2‑1 组织暗网页面

在暗网中网站页面设置了“自我介绍”信息栏,表明自己的身份和发起勒索攻击的原因等内容。

图 2‑2 组织“自我介绍”内容

图 2‑2 组织“自我介绍”内容

InterLock组织自2024年10月13日发布第一名受害者信息以来,截至11月21日已陆续发布7名受害者信息,实际受害数量可能更多。

图 2‑3 受害者信息栏

图 2‑3 受害者信息栏

3 样本功能与技术梳理

3.1 样本标签

表 3‑1 InterLock勒索软件样本标签

病毒名称 | Trojan/Win32.InterLock[Ransom] |

原始文件名 | matrix |

MD5 | F7F679420671B7E18677831D4D276277 |

文件大小 | 1.89 MB (1,982,464字节) |

文件格式 | BinExecute/Microsoft.EXE[:X86] |

时间戳 | 2024-10-11 04:47:13 UTC |

数字签名 | 无 |

加壳类型 | 无 |

编译语言 | Visual C/C++ |

VT首次上传时间 | 2024-10-13 17:10:43 UTC |

VT检测结果 | 57/73 |

3.2 样本分析

样本执行支持4种执行参数,具体功能如下表所示:

表 3‑2 功能参数

参数 | 功能 |

--directory | 加密指定文件夹 |

--file | 加密指定文件 |

--delete | 自删除 |

--system | 创建系统计划任务 |

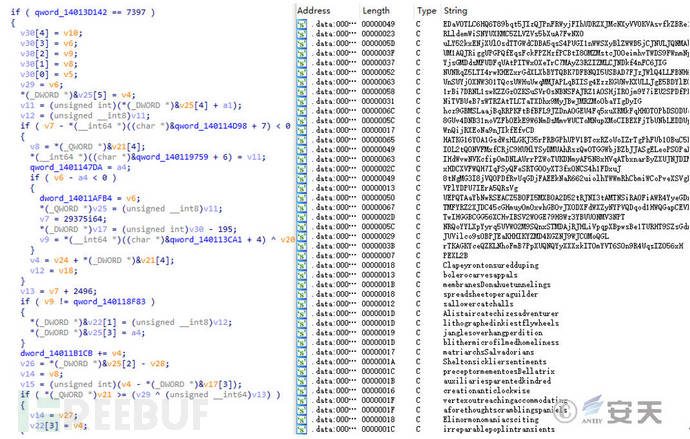

样本包含大量混淆代码,并通过代码自解密恢复正常代码执行,以此增加分析难度,减少代码静态特征。

图 3‑1 样本代码混淆

图 3‑1 样本代码混淆

如果指定了自删除参数,则在加密结束后,释放文件%Temp%\tmp<随机数>.wasd,然后使用rundll32执行。该文件实际是一个dll格式文件,有个导出函数run,功能为删除文件。

图 3‑2 自删除功能

图 3‑2 自删除功能

若指定了计划任务参数,则会创建名为TaskSystem的计划任务。

图 3‑3 创建计划任务

图 3‑3 创建计划任务

避免因加密导致系统崩溃或加密到杀毒软件文件,不对特定文件夹进行加密。

图 3‑4 绕过加密的文件夹

图 3‑4 绕过加密的文件夹

具体绕过加密的文件夹信息如下表所示:

表 3‑3 绕过加密的文件夹

绕过加密的文件夹 | ||||

$Recycle.Bin | Boot | Documents and Settings | PerfLogs | ProgramData |

Recovery | Windows | System Volume Information | AppData | WindowsApps |

Windows Defender | WindowsPowerShell | Windows Defender Advanced Threat Protection | ||

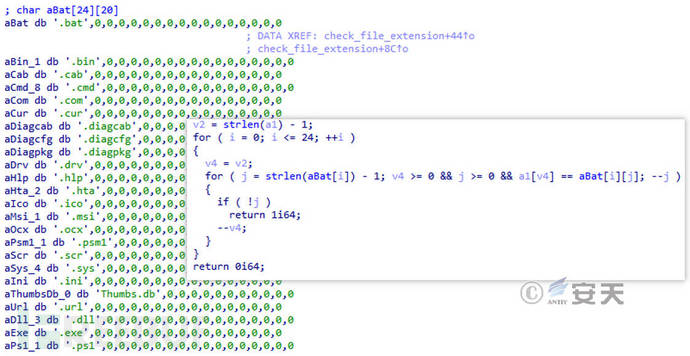

避免因加密导致系统崩溃,不对特定后缀名和特定文件名的文件进行加密。

图 3‑5 绕过加密的后缀名及文件名

图 3‑5 绕过加密的后缀名及文件名

具体绕过加密的后缀名及文件名信息如下表所示:

表 3‑4 绕过加密的后缀及文件名

绕过加密的后缀及文件名 | ||||

.bin | .diagcab | .hta | .scr | .dll |

.cab | .diagcfg | .ico | .sys | .exe |

.cmd | .diagpkg | .msi | .ini | .ps1 |

.com | .drv | .ocx | .url | .psm1 |

.cur | .hlp | Thumbs.db | ||

样本使用LibTomCrypt加密库。

图 3‑6 LibTomCrypt加密库

图 3‑6 LibTomCrypt加密库

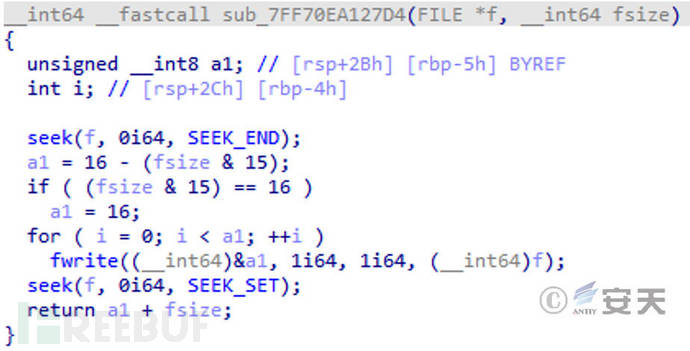

在要加密的目标文件末尾填充字节,直至文件大小为16字节的倍数,对齐AES加密分组大小。

图 3‑7 填充目标文件末尾

图 3‑7 填充目标文件末尾

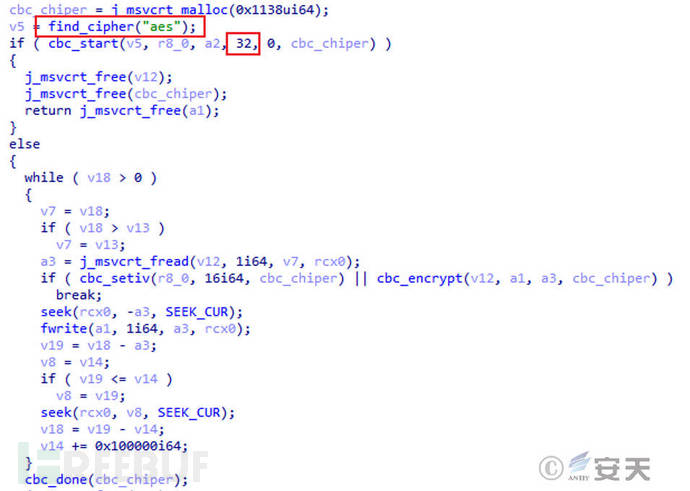

样本采用AES-CBC和RSA加密算法,样本会为每个文件生成独立的48个字节长度的随机数,将其前32字节作为AES密钥对整个文件进行加密。同时将这48个字节的随机数使用RSA非对称加密后附加在加密的文件的末尾。总体加密逻辑如下所示。

图 3‑8 加密逻辑

图 3‑8 加密逻辑

使用AES加密文件的代码如下,文件所有内容均会被加密。

图 3‑9 采用AES加密算法

图 3‑9 采用AES加密算法

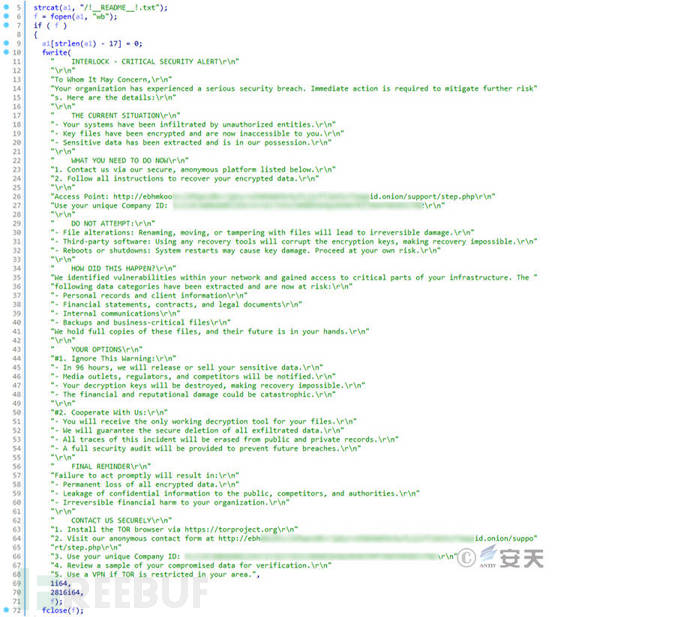

勒索信相关内容。

图 3‑10创建勒索信相关代码

图 3‑10创建勒索信相关代码

清除入侵痕迹,在样本执行结束后调用API清除相关日志。

图 3‑11 清除相关日志

图 3‑11 清除相关日志

参考链接

- 2023年活跃勒索攻击组织盘点 [R/OL].(2024-01-25)

https://www.antiy.cn/research/notice&report/research_report/RansomwareInventory.html

- MOXFIVE Threat Actor Alert - INTERLOCK Ransomware [R/OL].(2024-09-30)

https://www.moxfive.com/resources/moxfive-threat-actor-spotlight-interlock-ransomware