c0rr1y

c0rr1y- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文由

c0rr1y 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

c0rr1y 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

了解网络代理

网络代理是一种特殊的网络服务,它允许一个网络终端(通常指客户端)通过这个服务与另一个网络终端(通常指服务器)进行非直接的连接。网络代理服务器位于发送主机和接收主机之间,接收网络请求,从源服务器获取数据,然后对数据进行加工处理,并将其发送到客户端。

网络代理的主要功能包括:

隐藏用户的真实IP地址和位置信息,保护用户的隐私。

缓存技术减少对目标服务器的请求,提高网络访问速度。

拦截、检查、跟踪和监控流量,提高网络的安全性。

可以将客户端的IP地址替换为网络代理服务器的IP地址,让用户可以访问被封锁的网站。

网络代理服务器可以分为透明代理、正向代理、反向代理和匿名代理。透明代理是网络服务器,通常用于缓解面对公共Internet的安全性,可以将计算机隐藏在它旁边,使其能够避免直接连接到Internet。正向代理服务器通常由互联网服务提供商(ISP)提供,它可以保护客户端的地址和私人信息,并显著提高网络性能。反向代理服务器可以定向转发请求到特定的服务器,使用户能够在公共网络中安全地使用网络资源,而无需担心他们的私人信息泄露。匿名代理服务器将客户端的IP地址替换为网络代理服务器的IP地址,让用户可以访问被封锁的网站。

透明代理

透明代理的意思是客户端根本不需要知道有代理服务器的存在,它改变你的请求报文,并会传送真实IP。透明代理实践的例子就是时下很多公司使用的行为管理软件

正向代理

1、正向代理(forward proxy):是一个位于客户端和目标服务器之间的服务器(代理服务器),为了从目标服务器取得内容,客户端向代理服务器发送一个请求并指定目标,然后代理服务器向目标服务器转交请求并将获得的内容返回给客户端

主要作用

突破访问限制

提高访问速度

隐藏客户端真实IP

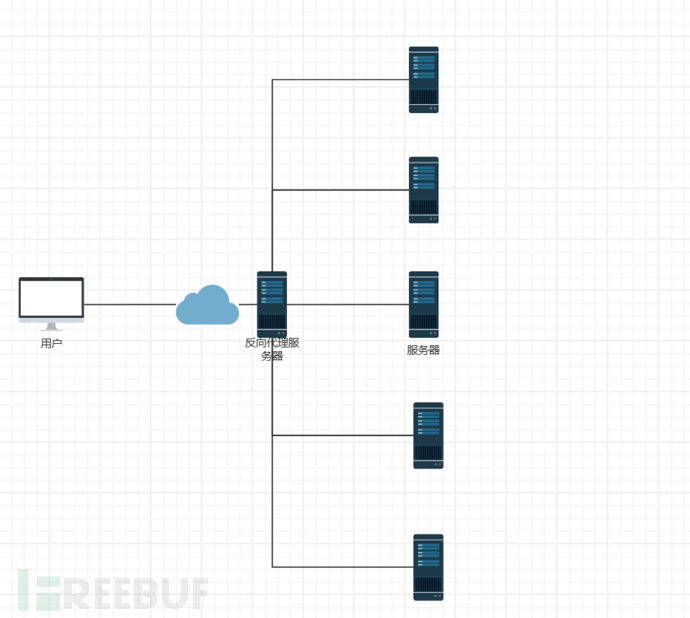

反向代理

1、反向代理(reverse proxy):是指以代理服务器来接受internet上的连接请求,然后将请求转发给内部网络上的服务器,并将从服务器上得到的结果返回给internet上请求连接的客户端,此时代理服务器对外就表现为一个反向代理服务器。

其实是代理服务器代理了目标服务器,去和客户端进行交互。

主要作用

负载均衡

提高访问速度

提供安全保障

- 正向代理中,代理和客户端同属一个 LAN,对服务端透明;

- 反向代理中,代理和服务端同属一个 LAN,对客户端透明。

正向代理代理客户端,反向代理代理服务器。

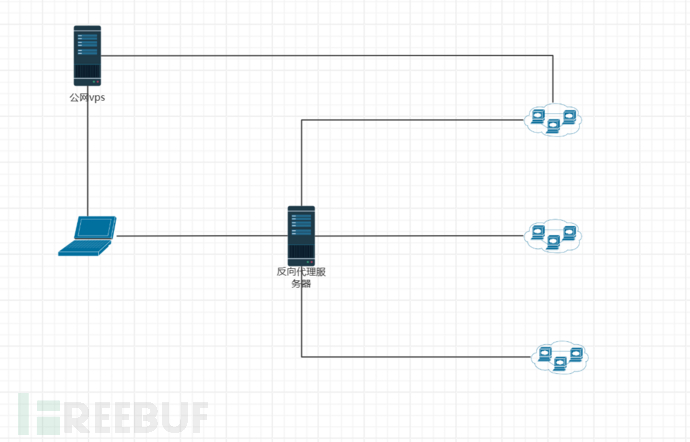

内网穿透

内网穿透是一种能让外网服务器直接访问内网设备的一种技术。

端口映射就是将内网中的主机的一个端口映射到外网主机的一个端口,提供相应的服务。当用户访问外网IP的这个端口时,服务器自动将请求映射到对应局域网内部的机器上。

FRP

1.FRP介绍

frp 是一个可用于内网穿透的高性能的反向代理应用,支持TCP、UDP协议,为HTTP和HTTPS应用协议提供了额外的能力,且尝试性支持了点对点穿透。frp 采用go语言开发。更多的人使用 frp 是为了进行反向代理,满足通过公网服务器访问处于内网的服务,如访问内网web服务,远程ssh内网服务器,远程控制内网NAS等,实现类似花生壳、ngrok等功能。而对于内网渗透来讲,这种功能恰好能够满足我们进行内网渗透的流量转发。FRP最大的一个特点是使用SOCKS代理,而SOCKS是加密通信的,类似于做了一个加密的隧道,可以把外网的流量,通过加密隧道穿透到内网。效果有些类似于VPN。

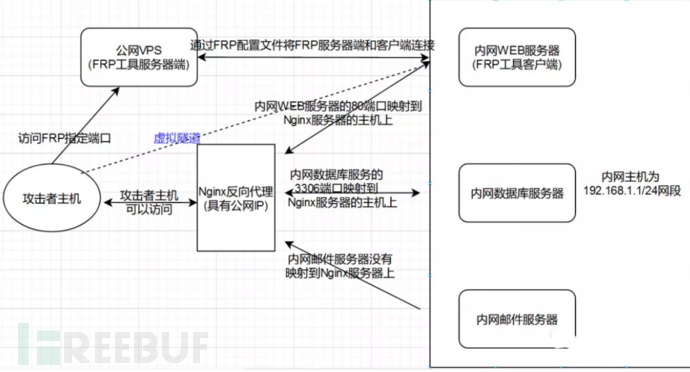

2.FRP实现原理

frp 主要由客户端(frpc)和服务端(frps)组成,服务端通常部署在具有公网 IP 的机器上,客户端通常部署在需要穿透的内网服务所在的机器上。内网服务由于没有公网 IP,不能被非局域网内的其他用户访问。隐藏用户通过访问服务端的 frps,由 frp 负责根据请求的端口或其他信息将请求路由到对应的内网机器,从而实现通信。

图示

3.FRP工作原理介绍

1.首先启动frpc,frpc启动后会向frps注册,也就是内网WEB服务器会向server请求注册。

2.客户端请求frps,也就是当我们的攻击机去访问frps。

3.frps告知frpc有新请求,需要建立连接,也就是server告知内网WEB服务器,需要建立连接。

4.frps收到frpc的请求,建立新的连接,也就是server接收到了内网WEB服务器的请求,建立了新的连接。

5.frps吧frpc和攻击机的流量互相转发,将frps服务器当成流量中转站,也就是server将攻击机的流量转发给内网WEB服务器,把内网WEB服务器的流量转发给攻机。

frp 实验

1 | 命令:./frps -c frps.toml |

1 | 后台运行:nohup./frps -c frps.toml>/dev/null 2>&1 & |

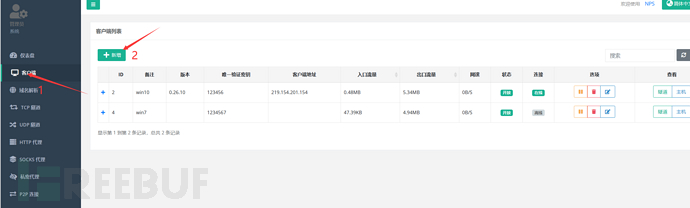

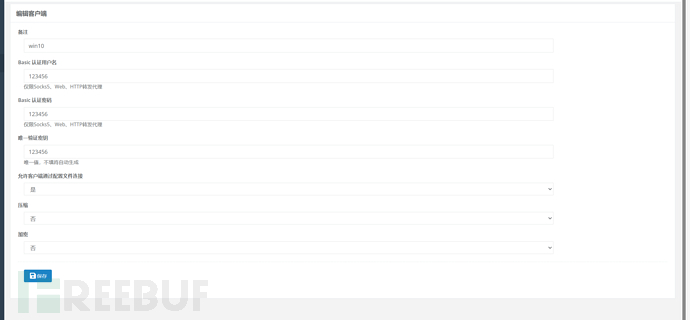

nps远程桌面连接

服务端命令

修改配置文件完成后安装nps 要在nps文件里面

./nps install

启动 nps

nps start

服务端访问<服务端IP:8080>

账号admin 密码123

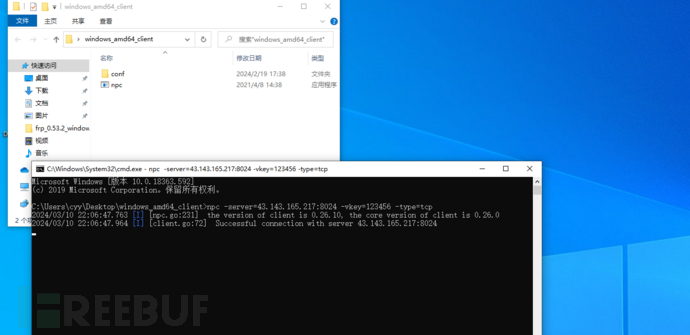

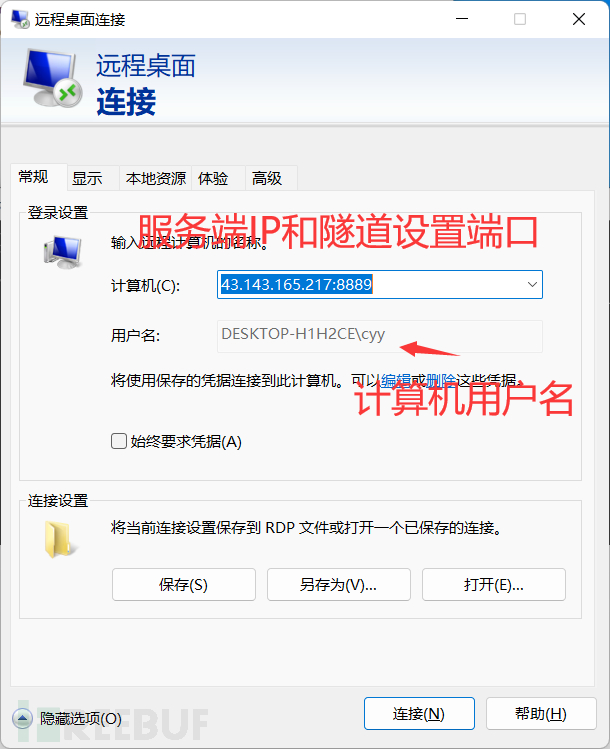

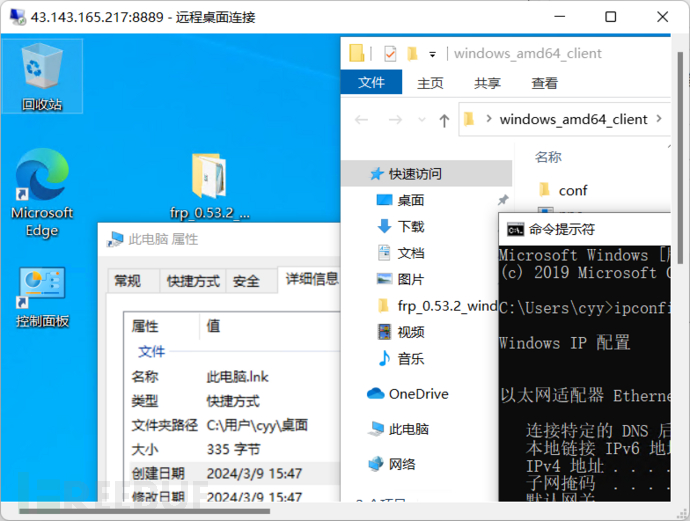

客户端命令: ./npc -server=43.143.165.217:8024 -vkey=123456 -type=tcp

客户端必须满足以下配置:

1 客户端开启远程桌面服务

2 客户端关闭防火墙

win+R 输入mstsc

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)