本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

Albabat(也被称为 White Bat)是使用 Rust 编写的、以获利为目的的勒索软件。该勒索软件加密对用户来说重要的文件,并要求受害者支付赎金才予以解密。Albabat 勒索软件在 2023 年 11 月首次出现,版本号为 0.1.0。12月下旬,攻击者发布了 0.3.0 版本。随后的 2024 年 1 月中旬,0.3.3 版本的 Albabat 勒索软件现身。

感染媒介

Albabat 勒索软件似乎是通过流氓软件进行分发的,例如虚假的 Windows 10 激活工具、反恐精英 2 的外挂等。

受害者

Albabat 勒索软件样本文件被提交给公开的文件扫描服务,攻击者似乎主要针对阿根廷、巴西、捷克、德国、匈牙利、哈萨克斯坦、俄罗斯和美国进行攻击。但由于该勒索软件主要通过流氓软件分发,其实它可以攻击任何人。

攻击手段

一旦 Albabat 勒索软件开始执行,会自动寻找要加密的文件。该勒索软件会避免加密以下类型的文件:

排除列表

0.3.0 和 0.3.3 版本的 Albabat 勒索软件也会排除对以下文件类型的加密:

排除列表

浅绿色是 0.3.0 版本的 Albabat 勒索软件排除的文件类型,浅黄色是 0.3.3 版本的 Albabat 勒索软件排除的文件类型。

被 Albabat 勒索软件加密过的文件,会附加 .abbt 的文件扩展名。该勒索软件还会用自定义的图片替换桌面壁纸,如下所示:

桌面壁纸

Albabat 勒索软件的壁纸声称它支持 Windows 和 Linux 平台,但分析人员并未发现 Linux 平台的样本文件。由于 Albabat 勒索软件是使用 Rust 语言编写的,从一个操作系统交叉编译到另一个操作系统相对容易,将来发布 Linux 版本也并不奇怪。

0.1.0 版本的勒索软件会尝试终止 Chrome.exe,到了 0.3.0 版本的勒索软件会尝试终止以下进程:

终止进程列表

0.3.0 以及更高版本的 Albabat 勒索软件还会终止以下服务:

终止服务列表

从 0.3.0 版本开始,Albabat 勒索软件也会窃取或者修改以下文件:

文件列表

0.3.3 版本的勒索软件将以下内容添加到 Windows 主机文件,以阻止用户对某些网站的访问。

127[.]0[.]0[.]1 malware-guide[.]com

127[.]0[.]0[.]1 www[.]pcrisk[.]pt

127[.]0[.]0[.]1 www[.]pcrisk[.]com

127[.]0[.]0[.]1 adware[.]guru

127[.]0[.]0[.]1 www[.]cyclonis[.]com

127[.]0[.]0[.]1 jp[.]broadcom[.]com

127[.]0[.]0[.]1 www[.]broadcom[.]com

127[.]0[.]0[.]1 www[.]enigmasoftware[.]com

127[.]0[.]0[.]1 howtofix[.]guide

127[.]0[.]0[.]1 easysolvemalware[.]com

127[.]0[.]0[.]1 bbs[.]360[.]cn

127[.]0[.]0[.]1 pcsafetygeek[.]com

127[.]0[.]0[.]1 tria[.]ge

加密完成后,根据版本不同,勒索软件会释放不同的文件。

0.1.0 版本的勒索软件会释放以下文件:

- %USERPROFILE%\Albabat\Albabat.ekey

- %USERPROFILE%\Albabat\Albabat.log

- %USERPROFILE%\Albabat\README.html

- %USERPROFILE%\Albabat\wallpaper_albabat.jpg

- %USERPROFILE%\Albabat\www\banner.jpg

- %USERPROFILE%\Albabat\www\faq.html

- %USERPROFILE%\Albabat\www\script.js

- %USERPROFILE%\Albabat\www\style.css

0.3.0 版本的勒索软件会释放以下文件:

- %USERPROFILE%\Albabat\Albabat.ekey

- %USERPROFILE%\Albabat\Albabat_Logs.log

- %USERPROFILE%\Albabat\personal_id.txt

- %USERPROFILE%\Albabat\wallpaper_albabat.jpg

- %USERPROFILE%Albabat\readme\README.html

- %USERPROFILE%Albabat\readme\assets\style.css

- %USERPROFILE%Albabat\readme\assets\script.js

- %USERPROFILE%Albabat\readme\assets\banner.jpg

- %USERPROFILE%Albabat\readme\pages\faq.html

0.3.3 版本的勒索软件会删除以下文件:

- %USERPROFILE%\Albabat\Albabat.ekey

- %USERPROFILE%\Albabat\credits.txt

- %USERPROFILE%\Albabat\Encryption_DBG.log

- %USERPROFILE%\Albabat\personal_id.txt

- %USERPROFILE%\Albabat\wallpaper_albabat.jpg

- %USERPROFILE%\Albabat\readme\README.html

- %USERPROFILE%\Albabat\assets\banner.jpg

- %USERPROFILE%\Albabat\assets\script.js

- %USERPROFILE%\Albabat\assets\style.css

- %USERPROFILE%\Albabat\pages\faq.html

0.3.3 版本的 Albabat 勒索软件在 %USERPROFILE%\Albabat\ 路径下释放的文件如下所示:

释放文件列表

0.3.3 版本的 Albabat 勒索软件在 %USERPROFILE%\Albabat\readme\ 路径下释放的文件如下所示:

释放文件列表

0.3.3 版本的 Albabat 勒索软件在 %USERPROFILE%\Albabat\readme\assets\ 路径下释放的文件如下所示:

释放文件列表

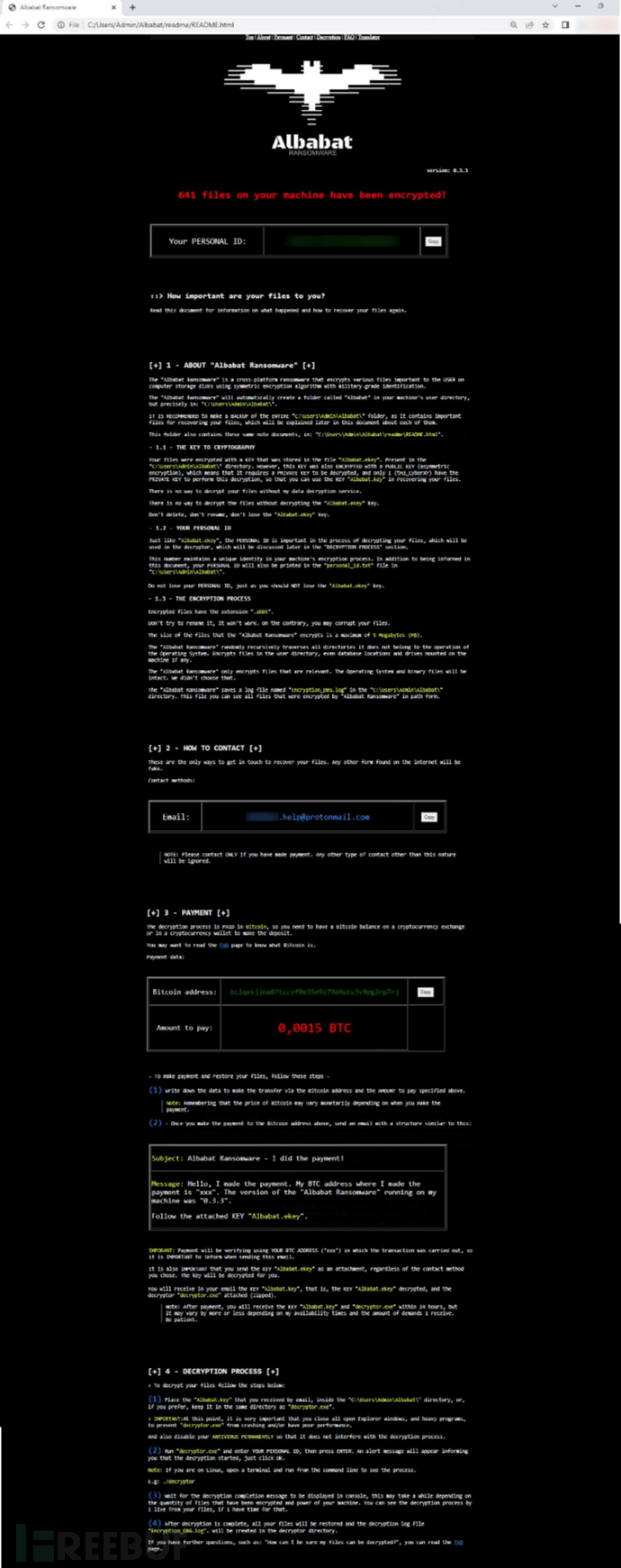

README.html 会显示勒索信息,指示受害者向攻击者发送电子邮件。攻击者勒索 0.0015 比特币(约合 64 美元),各个版本显示的勒索信息都有显著区别。

勒索信息

勒索信息

勒索信息提供了使用谷歌翻译的选项,可以对应翻译成一百多种语言。选择翻译,默认会选择葡萄牙语,可能说明勒索软件开发者的母语是葡萄牙语。

谷歌翻译

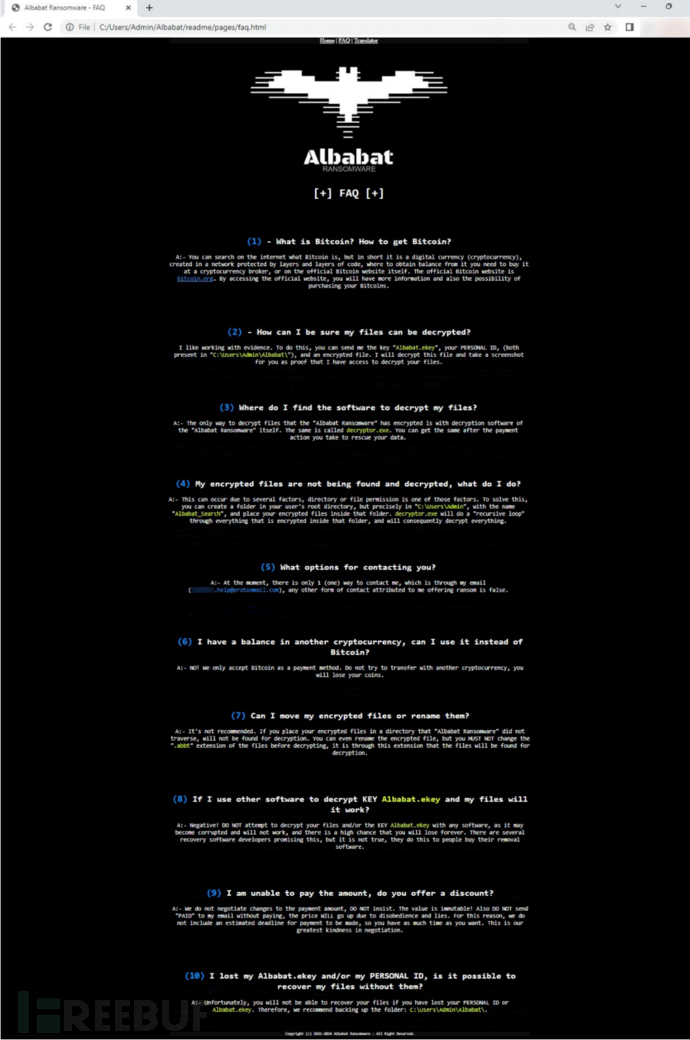

根据勒索信息,大于 5MB 的文件不会被加密。点击 FAQ.html 查看常见问题,各个版本间的差异不大。

常见问题

常见问题

在分析人员调查攻击时,未发现攻击者的比特币钱包存在任何交易。

数据泄露

尽管 Albabat 勒索软件要求受害者访问 TOR 网站,但在研究人员调查时网站已经无法访问。勒索信息中并未提到数据泄露,该 TOR 网站可能只用于赎金谈判。

IOC

e1c399c29b9379f9d1d3f17822d4496fce8a5123f57b33f00150f287740049e9 CE5C3EC17CE277B50771D0604F562FD491582A5A8B05BB35089FE466C67EEF54 483e0e32d3be3d2e585463aa7475c8b8ce254900bacfb9a546a5318fff024b74 614a7f4e0044ed93208cbd4a5ab6916695e92ace392bc352415b24fe5b2d535c BFB8247E97F5FD8F9D3EE33832FE29F934A09F91266F01A5FED27A3CC96F8FBB