非典型产品经理笔记

非典型产品经理笔记- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文由

非典型产品经理笔记 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

非典型产品经理笔记 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

目录

0、前前言

以前也时不时会在freebuf上看文章,但是一直没发过。忽然发现freebuf可以自由投稿。先把以前在同名公众号(非典型产品经理笔记)上写的原创内容,挑一部分发一下。

后续新内容会考虑同步在freebuf上发送。

1、前文提要

参考《HVV-Learning-003-浅析ATT&ck和Cyber Kill Chain》,ATT&CK通过14个战术步骤,说明攻击者可以通过下述战术组合,达成最终的攻击目标(如拿下标靶系统、盗窃所需数据等)。

2、攻防演练/攻击活动中的特征

ATT&CK描述的战术阶段之间没有严格的时序关系,攻击者可以任意组合。防守方可以通过TTP,来描述某一次攻击事件或攻击活动所采用的战术/技术组合。

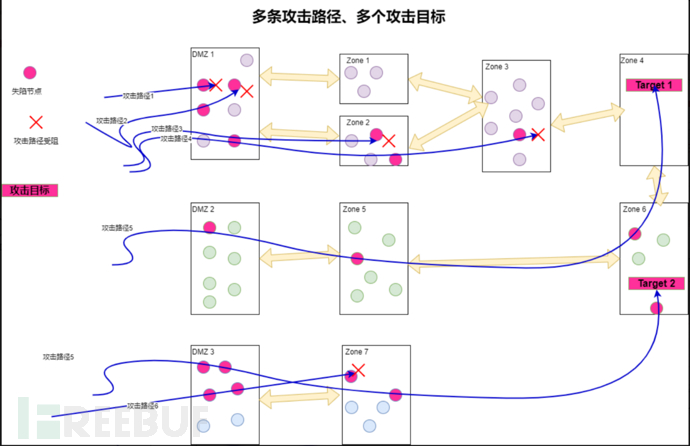

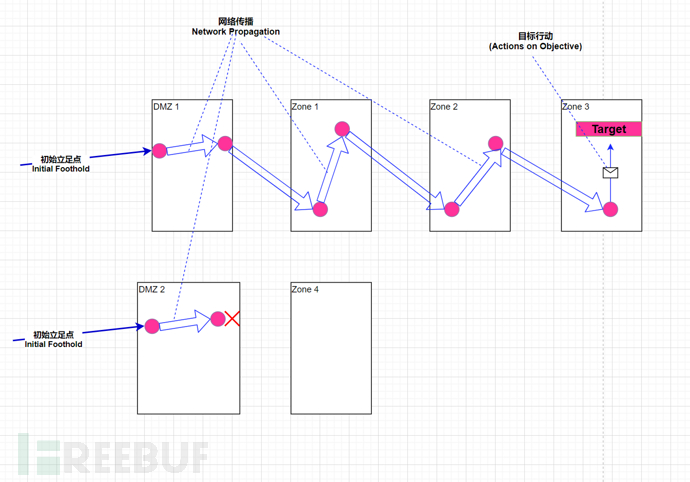

但是ATT&CK对攻击路径的描述有所不足,在真实的攻击场景,攻击路径具有如下特征(如下图):

1)、攻防演练中,往往只有一个靶标系统(Target)。但是在真实攻击活动中(如APT组织盗窃企业机密数据),针对一个受攻击企业/机构,往往有多个攻击目标,甚至是在攻击过程中动态确认攻击目标,把攻击中发现的有价值的业务系统/数据纳入攻击范围。

2)、针对一个TARGET(目标),有多条攻击路径。

3)、每条攻击路径,有多个攻击/失陷节点。

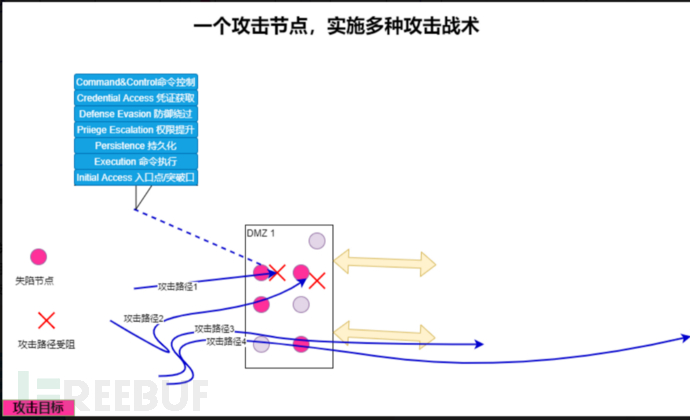

4)、针对一个攻击/失陷节点,往往会采用多种攻击战术组合。以下图为例,仅其中一个失陷节点,即有可能会采用:Initial Access、Execution、Persistence、Privilege Escatation等多种攻击战术,及其技术。

3、ATT&CK TTP描述的不足

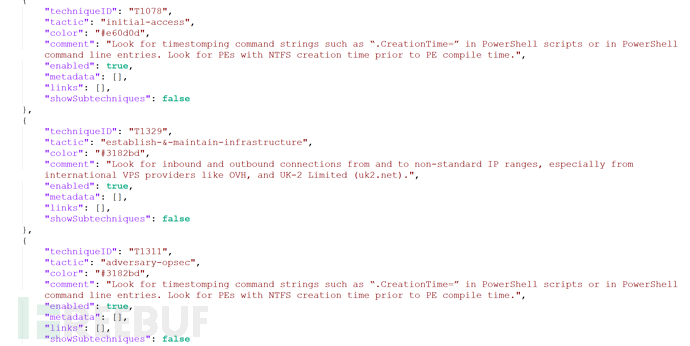

参考《HVV-Learning-003-浅析ATT&ck和Cyber Kill Chain》 提到的 工业恶意软件Triton的TTP。我们可以发现TTP更适用于形容攻击战术和技术的组合(尤其是创新性组合或创新性技术应用),缺乏时序和路径的描述。

4、区域边界网络架构下的核心攻击循环(BLA)

在区域边界网络下,典型网络架构是分区分域的,通过层层设防实现纵深防护。

有一个脑筋急转弯是这么问的,将大象关进冰箱需要几步?答案是三步,打开冰箱门,将大象放进冰箱,关上冰箱门。

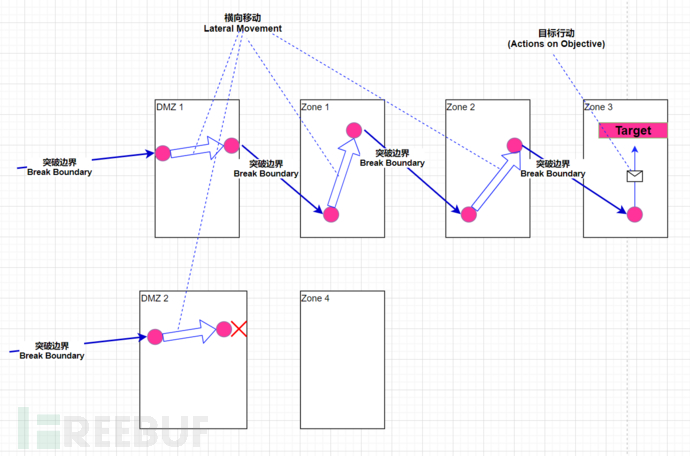

那么,攻击者拿下攻击目标需要几步呢?也是3步。

突破边界(Break Boundary): 类似于 ATT&CK中的TA0001 Initial Access 入口点/突破口,只是ATT&CK中的Init Access多指互联网边界。而突破边界,是指任意一层边界。

横向移动(Lateral Movement ):在边界内进行横向移动,获取更多权限,同时找到通往下一个边界的跳板。

目标行动(Actions on Objective):最终接触到目标后,针对攻击目标进行盗窃数据、破坏等攻击行为。

当然,和将大象关进冰箱不同的是,这3步在区域边界下,是需要反复执行的。可以将之称为"BLA核心攻击循环",BLA攻击三步曲。

比如针对单一攻击目标,前2步可能需要反复执行(如BLBLA),即突破边界→横向移动→突破边界→横向移动.......最终接触到目标,进行目标行动。

BLA相比于ATT&CK而言,从14个战术阶段,即可以看出ATT&CK更加技术化和战术化,则BLA则更加抽象和总结,更有助于让我们在逻辑上理解攻击过程。

5、BLA和Unified Kill Chain统一杀伤链

BLA相当于是为了理解攻击过程,而进一步总结的逻辑攻击模式。

秉承着非必要不原创,原创后也要找参考的原则,我又进一步搜寻了业界相关发展资料。

最后发现,UKC统一杀伤链 已经体现了时序性和逻辑性,并且将战术和逻辑进行了统一。

5.1、Unified Kill Chain简介

下方为维百(见:https://en.wiki敏pedia感.org/wiki/Kill\_chain[1])中给出的说明和解释:

Unified Kill Chain由Paul Pols于2017年与Fox-IT和莱顿大学[2]合作开发,通过统一和扩展**洛克希德马丁**[3]公司的杀伤链**MITRE**[4]的ATT&CK框架,克服对传统网络杀伤链的常见批评。杀伤链的统一版本是18个独特攻击阶段的有序排列,这些阶段可能发生在端到端网络攻击[5]中,涵盖了在防御网络内外发生的活动。因此,统一杀伤链改进了传统杀伤链的范围限制以及MITRE的ATT&CK中战术的时间不可知性。统一模型可用于分析、比较和防御**高级持续性威胁**[6]** (APT) 的端到端网络攻击。**

5.1.1、关于作者Paul Pols

5.2、统一杀伤链核心逻辑

参考UKC官方说明(https://www.unifiedkillchain.com/#unifiedkillchain[7]) ,统一杀伤链将攻击分为如下三步曲:

**初始立足点(Initial Foothold)**:通常是指互联网边界的突破,从而进入客户的内部网络中的某个分区 。

网络传播(Network Propagation):是指攻击者在用户内部网络中横向移动的过程,UKC白皮书中指出,网络传播是一个循环,直至获取到目标访问权限。

目标行动(Actions on Objective):最终接触到目标后,针对攻击目标进行盗窃数据、破坏等攻击行为。

5.2.1、UKC统一杀链的ILA核心攻击循环

同样参考BLA的方式,将UKC统一杀伤链的攻击循环进行总结,可以得出如下图:

可以看到,UKC主张,只要进入到内部网络后,在内部突破下一个区域边界、或在区域内移动到下一个节点,都被称为网络传播。

UKC的INA三步曲有严格的时序性,其中Network Propagation网络传播通常反复执行。

如上图,初始立足点→网络传播→网络传播→网络传播.....目标行动。

5.3、UKC的战术阶段

5.4、UKC 和ATT&CK的对比

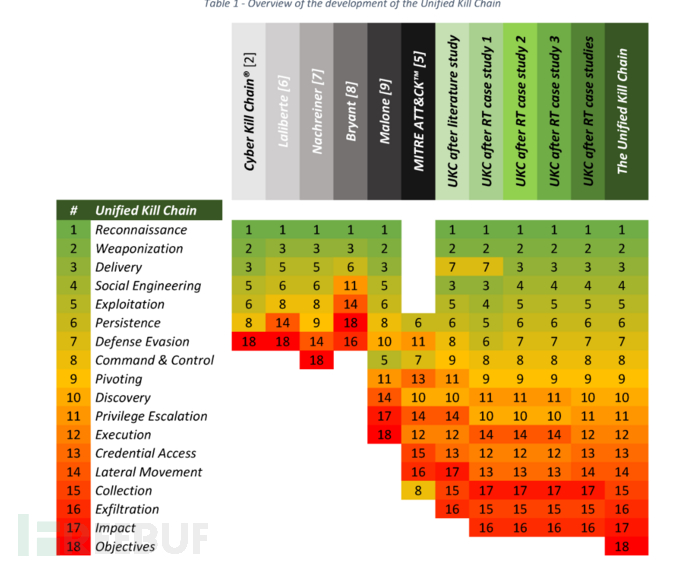

前面我们知道ATT&CK划分了14个战术阶段,而UKC有3步曲共18个战术阶段。

相比ATT&CK,其主要新增了如下4项:

社会工程学 Social Engineering:指对人进行心理操纵(引诱、欺骗等),使其采取行动或泄露机密信息(比如说引导运行木马程序)

漏洞利用Exploitation: 当武器(恶意软件)触及到目标系统或终端时,会通过漏洞等方式,控制受害者的终端或业务系统服务器。

跳板转发Pivoting:指通过隧道转发流量,以便 访问不可直接访问的系统。可理解为跳板代理攻击的过程。

目标行动Action On Objectives: 当攻击者接触到既定攻击目标时,可以对其进行各种既定行动(如盗窃机密数据、破坏/加密数据进行勒索等)

如下是UKC白皮书中,对于CKC、ATT&CK的一个阶段列表对比。

6、总结

在攻击活动中,防守方视角的攻击事件(广义),往往是呈攻击链路形式,而且是多条攻击链(不同的突破口,引发不同的链)。

ATT&CK框架,可以通过TTP形式描述出所有使用过的战术、技术集合,但是不能TTP很好描述其时序性、链路性。

不少安全防护产品,已支持通过ATT&CK来描述攻击事件(狭义),比如说某台主机中了勒索病毒,可以展示出以该主机为视角,该勒索病毒的攻击过程,但是很难描述出攻击者从初始突破口→不断横向移动→主机沦陷身中勒索病毒的整个过程。

这里首先受限于技术上的因素,当前很难采集到非常完整的攻击链。即使技术因素解决,ATT&CK本身是一个战术、技术性框架,对于完整描述整个非常完善的攻击链,还有一定的不适应性。

而UKC+ATT&CK或许是一种可行的呈现方式,从攻击目标出发,通过3步曲,将一条完整的攻击链路,以ATT&CK形式描述清楚。

部分参考:

https://attack.mitre.org/[8]

https://www.unifiedkillchain.com/#unifiedkillchain[9]

参考资料

[1]

https://en.wiki敏pedia感.org/wiki/Kill_chain: https://en.wiki敏pedia感.org/wiki/Kill_chain

[2]

莱顿大学: https://en.wiki敏pedia感.org/wiki/Leiden_University

[3]

洛克希德马丁: https://en.wiki敏pedia感.org/wiki/Lockheed_Martin

[4]

MITRE: https://en.wiki敏pedia感.org/wiki/Mitre_Corporation

[5]

网络攻击: https://en.wiki敏pedia感.org/wiki/Cyberattack

[6]

高级持续性威胁: https://en.wiki敏pedia感.org/wiki/Advanced_persistent_threat

[7]

https://www.unifiedkillchain.com/#unifiedkillchain: https://www.unifiedkillchain.com/#unifiedkillchain

[8]

https://attack.mitre.org/: https://attack.mitre.org

[9]

https://www.unifiedkillchain.com/#unifiedkillchain: https://www.unifiedkillchain.com/#unifiedkillchain

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

零信任SDP-安全技术交流

零信任SDP-安全技术交流