矛盾的同一性与斗争性原理几乎适用于所有攻防对抗。

上期,我们在《论设备指纹的唯一性:始于硬件ID,终于云端交互》一文中曾介绍了硬件ID 作为设备指纹的基础属性的发展演变——即当硬件属性不再作为设备指纹的唯一属性时,为了保证设备指纹的唯一性需要在硬件ID的基础上增加更多识别标准以及动态可变的算法,事实上这就是攻防对抗的典型例子。

再举个例子。例如在设备指纹的攻防对抗中,黑灰产要想绕过设备指纹进行攻击,就必须“伪装”自己。此时,黑灰产的绕过思路主要有以下两种:

1、如何把一个设备变成多个设备:

比如,在刷单场景下,让App 反复认为这是一个新手机,从而重复领取新人红包;

2、如何把一个设备变成另一个设备:

比如,在身份认证的场景下,把攻击者的手机伪造受害者的手机,让App登入受害者的账户,窃取资金、用户信息等。

但有矛就有盾,黑灰产的绕过思路自然也逃不过安全研究者的“法眼”。

今天,我们就以Hook的攻防对抗为主题,讲讲攻防对抗的思路。

初识Hook 技术

首先,简单认识下Hook 技术。

Hook技术是一门广泛用于计算机攻防对抗的技术。它可以监视系统或者进程中的各种事件消息,截获发往目标窗口的消息进行处理。

我们可以简单的把使用Hook技术的人比作钓鱼人,而Hook技术就像他的渔具,系统中不断传递的事件就像一条条游鱼,钓鱼人通过Hook技术将他想要的目标事件钓上(Hook技术一般是有指向性的),然后就可以对事件进行修改,再让其正常运行,达到技术人员的目的。Hook技术常用于热补丁上线、API劫持、软件破解等技术操作。

比如我们常见的鼠标和键盘,如果你的电脑被Hook,那么也就意味着你的任何操作都在对方的掌握中。

Hook技术不但适用于x86系统,也适用于基于简单指令集的移动平台系统,比如手机等设备。其中,针对移动设备的Hook技术主要以手机为主。

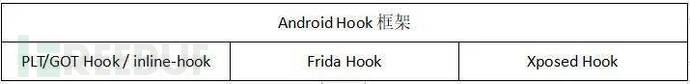

对于Android的Hook框架,主要分为三类,一类是针对Native层,即系统层的Hook框架,使用PLT/GOT Hook或inline-Hook的框架,如bhook、xhook、yahfa等,一类是针对Java层的Hook框架,如Xposed,还有一类是比较特殊的Hook框架——Frida,它是针对全平台Hook而设计的框架,适用于x86\x86_64\arm\arm64架构的系统,在iOS端上的Hook主要通过Frida框架进行技术实现,而Frida在Android上的Hook技术实现也有不少的受众,但主要仍以Xposed类框架为主,主要原因就是Xposed在Andorid上的稳定性更好,并且特征更容易隐藏。

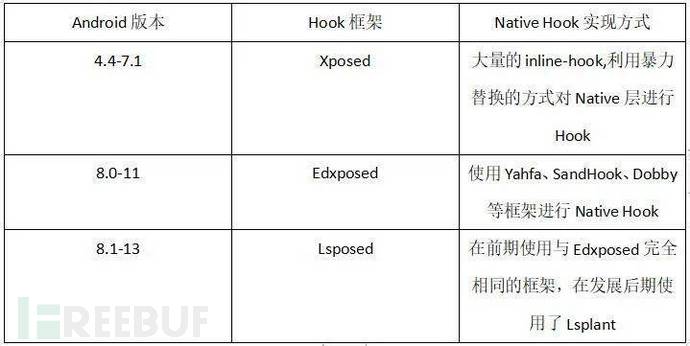

接下来,我们就以Xposed以及以Xposed为核心迭代的另外两种Hook框架(Edxposed、Lsposed)展开来讲讲如何利用Hook进行攻防对抗。

未知其攻,焉知何守——利用Hook 技术怎样做攻击?

随着安卓版本的迭代更新,Xposed框架也随之迭代出了新的Hook 框架。

目前安卓平台的主要Hook框架以Lsposed为主,我们就以Lsposed对Android应用进行Hook,看下如何利用Hook 进行攻击。

首先,正常情况下使用Lsposed需要几个前置条件:

- 一台能够解除BootLoaderLock的手机;

- 准备好自己手机系统的boot.img;

- 准备好Lsposed模块安装包与Magisk安装包;

- 一台装好ADB工具的电脑。

上述条件准备完成后,准备安装和使用Lsposed。

安装完成后,我们就可以利用 Hook 进行攻击。

具体过程如下:

1、对目标App 进行反编译分析。

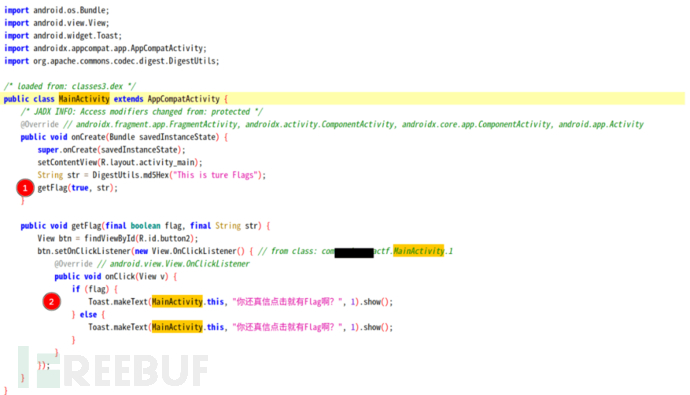

要想让鱼上钩就必须知道鱼的属性。所以成功安装Hook 的第一步就是对目标App进行反编译分析。这里我们使用jadx-gui对App 进行反编译分析。

actf反编译

actf反编译

利用jadx-gui可以看到反编译出的源码。如下图所示,通过对该App反编译我们得出了其想要传递Flag 的动作,但要注意的是,这个信息是一个不确定的值,我们需要进一步验证。

actf运行结果

actf运行结果

通过验证可知,无论你点击按钮多少次,这里都会只显示“你还真信点击就有flag啊?”这条信息。那么,接下来,就是我们要自己掌握自己“抓鱼”的过程。

2、编写代码插件,攻击目标App 的“弱点”

此时,我们需要编写一个Hook插件,修改其中的一些参数,然后可以直接获取其已经算好的MD5值(MD5是一种加密算法。又名:不可逆加密算法。由于加密算法太强大,专门用来加密密码。MD5的值就是对任何一个文件的明文密码进行加密后的密码,又称“数字指纹”,任何人对文件做了任何改动,其MD5值也就是对应的“数字指纹”都会发生变化。)是什么。

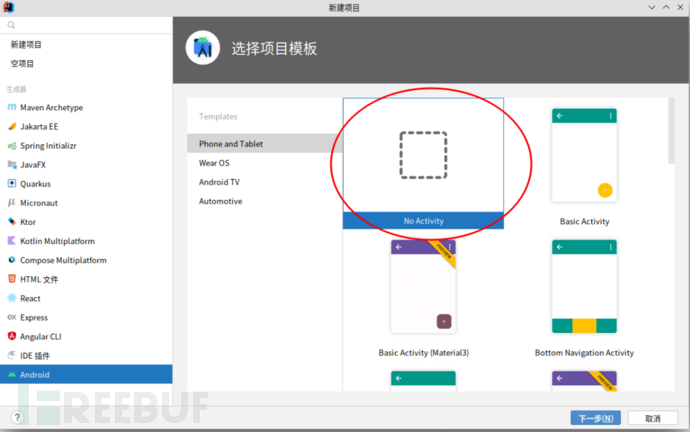

首先我们可以使用Android Studio或者已经装有Android插件的Idea,打开一个新的项目,选择一个没有界面的工程:

新建hook工程

新建hook工程

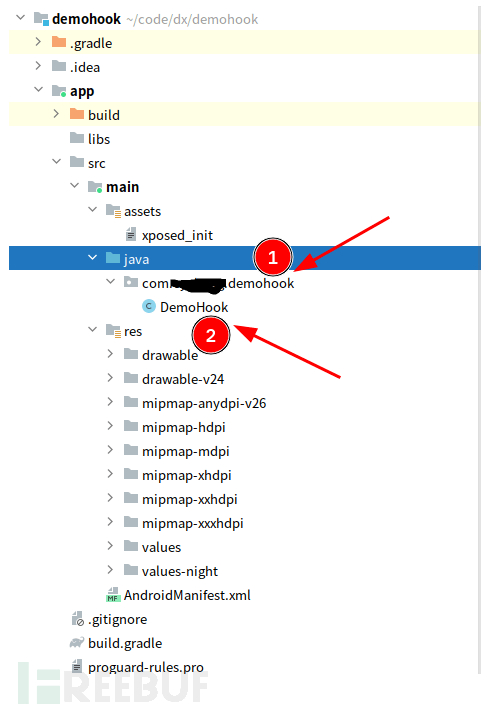

需要注意的是,在写Xposed Hook模块时,为了让Xposed框架识别,需要在项目的assets目录下(如果没有,可以直接新建assets目录)创建一个叫做xposed_init的文件,并且里面的内容为你的包名+你的主类名:

包名与主类名

包名与主类名

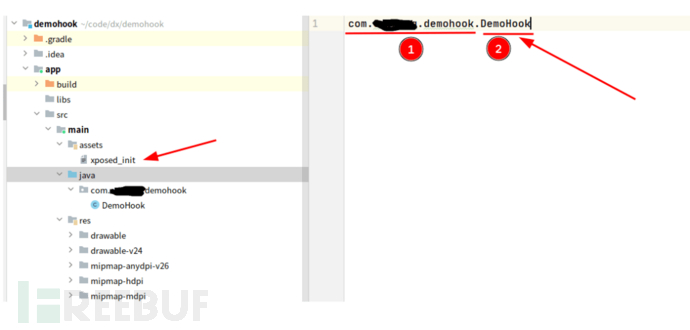

xposed_init配置

xposed_init配置

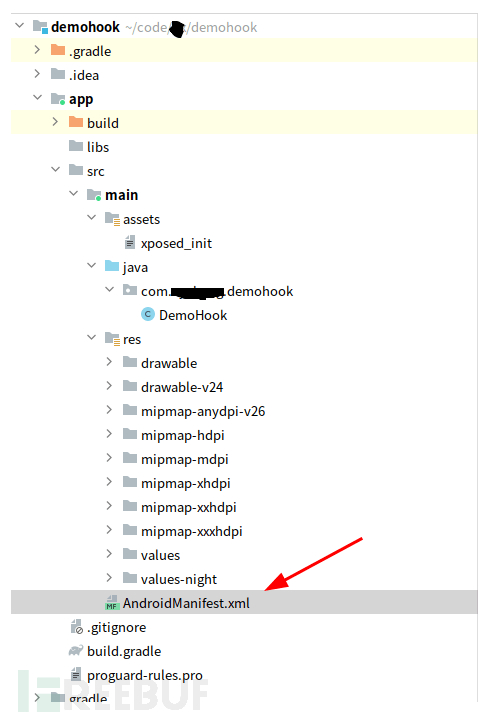

其次,打开AndroidManifest.XML文件,在其中填入如下内容:

AndroidManifest.xml项目位置

AndroidManifest.xml项目位置

AndroidManifest.xml配置

AndroidManifest.xml配置

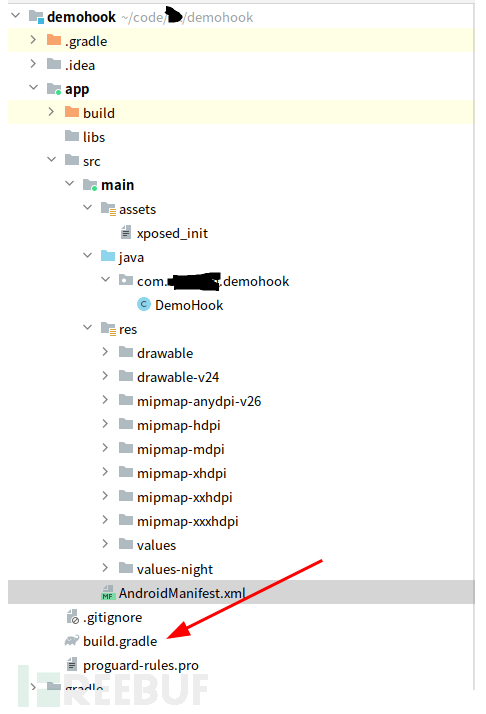

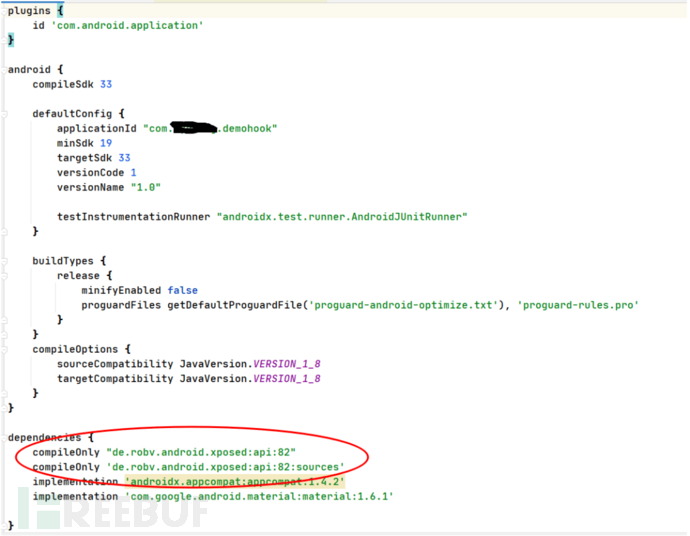

配置完AndroidManifest.xml后,我们就可以开始编写Xposed Hook模块了。具体如图:

build.gradle在项目中的位置

build.gradle在项目中的位置

build.gradle的配置

build.gradle的配置

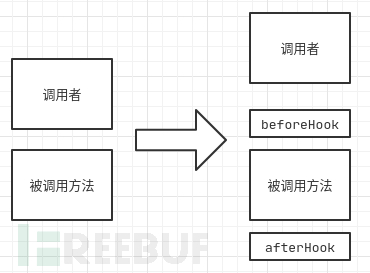

在Xposed中,Hook的方法有两种,一种是before,另一种是after,其实现的原理是通过art的slot实现的,可以在原先被调用的方法前后加入两个插槽,然后去执行我们的hook,可以形象的理解为下图:

Hook前后方法调用的变化

Hook前后方法调用的变化

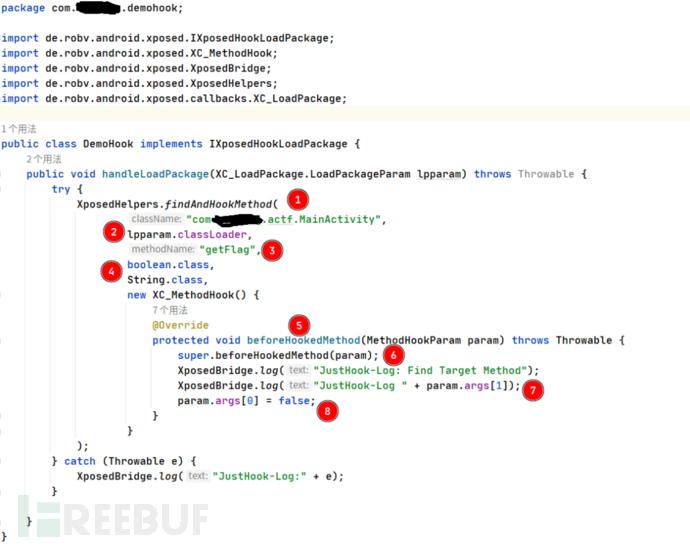

由图可知,目标App主要是有两部分组成,第一个是MainActivity主类,还有两个类中的方法,一个是onCreate方法,这是MainActivity初始化的一个方法,第二个就是getFlag方法,这个方法也就是我们的目标,通过Hook这个方法,我们可以得知代表flag的MD5值是什么。

我们的思路就是要先Hook住getFlag这个方法,假设我们Hook住了getFlag这个方法,我们最关心的自然是传入的字符串值,具体的Xposed模块代码如下:

Hook模块代码

Hook模块代码

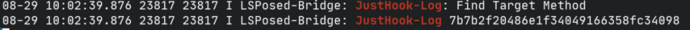

通过这种方式我们就可以得到我们想要的MD5值,进而修改参数,实现对该App的控制。

如何对抗Hook攻击?

正所谓有矛就有盾。针对Hook攻击,也衍生出了防御的方式。

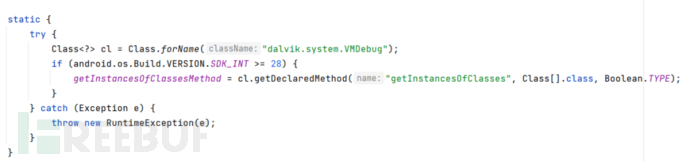

由于Xposed在Hook的时会调用特定的ClassLoader,那么就可以通过再次加载ClassLoader的方式来检测Xposed框架,例子如下:

查找ClassLoader

查找ClassLoader

1、利用系统的API getInstancesOfClassesMethod去获得ClassLoader,通过这种方式只能获得一次CL,我们就可以遍历App内所使用的Classloader。

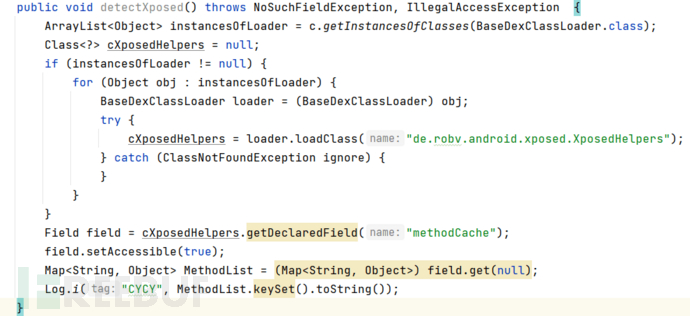

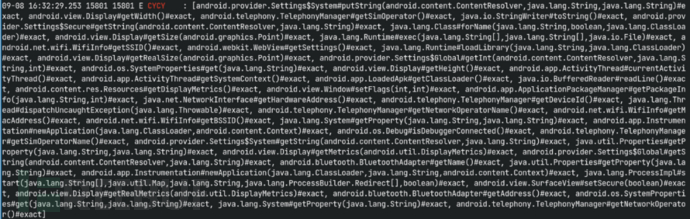

2、将所有的CL遍历后,我们就可以通过它的成员缓存(目标Hook方法缓存)来检测它的Hook。

获得Hook的成员

获得Hook的成员

Hook成员

Hook成员

这种检测方式依赖Android系统提供的VMDebug.getInstancesOfClassesMethod()函数,而这个函数只在Android 9-11上存在,限制方案的应用范围。并且,作为一种反检测方法,这个关键函数也可以被Xposed进行hook,只需控制此函数的返回即可完成反检测。

除了ClassLoader方式对Xposed Hook的对抗,也还有其他各类较传统的对抗方式,但也都有相应的反对抗方案,而顶象产品具备独有的对抗方式,并且追加了反检测、反对抗技术,可以更准确地识别Hook风险。

当然,在更深层面,我们也可以利用Hook技术将传统的Web攻击技术带入到移动端中,在移动端中进行攻防演练,补全作为红队的技能树,也可以针对Hook技术与攻击者进行对抗,保障自身的App安全。

整体来看,攻防对抗是一个持久战,需要安全厂商们持续不断的努力。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)