本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

系列文章

在对于私有云安全落地的实践中,如果我们已经有了一定的安全基础,对于后期架构策略的设计,需要花更多的精力在纵深防御和整体联动之上。

下面笔者会从多个维度,分析下能在私有云进行建设的纵深防御工作。

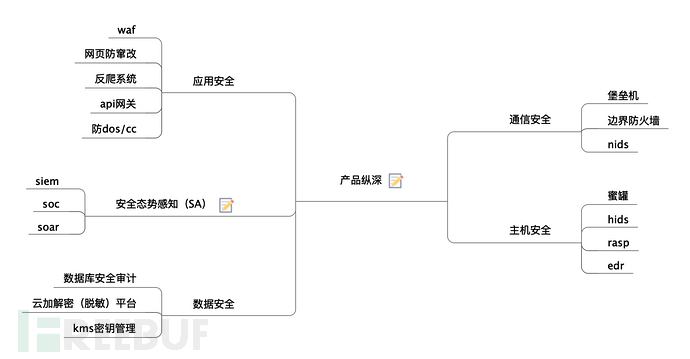

安全产品矩阵

在私有云的纵深防御中,有些同学可能觉得安全产品堆叠实际不会产生很好的效果,更大的价值上只是为了把每年采购的预算给花出去。

但其实,如果我们合理安排对于各项领域安全产品的组合,在一定程度上也能为我们的系统迁移上云,提供更加可靠的保障。

下面笔者会简单聊下各个领域的产品,为私有云安全架构的建设工作提供参考。

通信安全

在通信流量的安全控制上,通常我们会对边界进行阻断,再通过节点部署安全产品,逐步进行流量监控的补充。

对于堡垒机,我们可以通过4A认证,结合IAM和VPN对出入的流量进行细粒度管控。

边界防火墙,则可以对私有云出入口,以及不同安全域之间的流量进行拦截。

至于NIDS,则是部署在节点之后,利用高吞吐量和对内网流量协议的高切合度的分析规则,对防火墙没能拦截的内容做补充分析。

主机安全

在主机系统安全上,其实也存在很多竞品,功能有不少重合之处。

比较常用的就是HIDS,它会监控主机的事件和系统调用的监控,但对系统做适配和定制化。

而EDR作为终端安全产品概念,也被一些厂商概念混用,拿去做IDC(或者容器)安全监控了,这个不做过多的讨论。

此外,我们针对WebServer层面,是可以考虑嵌入RASP,做运行时安全监控的。 但是这个相对来讲,对业务性能影响也会更多,所以需要做审慎启用。

在私有云的容器群中,我们也可以考虑部署蜜罐。

业务方一般不会主动去访问蜜罐主机,所以当它们意外收到访问流量时,就可以在不动声色的情况下,被动监控黑客的横向拓展动作。

数据安全

我们的系统在上云时,除了要考虑数据库访问的稳定性和资源分配合理性,也需要对数据库访问的SQL进行行为分析。

或者,我们也可以直接针对单条恶意SQL进行阻断,或通过链式SQL分析进行告警,这就涉及到数据安全审计(数据库防火墙)了。

与此同时,我们在对外展示数据和存数据入库时,也可能涉及到加解密和脱敏问题,尤其是第三方人员账号介入,公共的云加解密(脱敏)平台能很好的缓释相关风险。

另外,对于我们通常讲的硬编码问题,云管平台也一般会配上KMS密钥管理功能,通过线上线下分离,也能缓释内部Git库对第三方开放的风险。

应用安全

在针对应用的保护上,从粗粒度来看,我们可以通过添WAF(主机层面和代理层面)、添加网页防窜改(植入文件监控)、添加反爬机制(做好验证和混淆策略,然后接入风控)。

同时,我们在考虑外部风险点时,防DDOS和CC也会是个重点治理方案,这个在前面的《私有云安全-边界安全设计实践》已经提到过。

最后,我们需要特别关注下,云管平台自带的(或者另行搭建)API安全网关,是否能完美支持我们私有云服务间接口的协议。

态势感知SA

安全态势感知产品的类别也很多,比如SIEM就是软件和服务的组合,通过对各类告警信息的整合,提升私有云整体审计溯源、应急响应的能。

而SOC其实跟前者有些类似,但更趋向于以资产为核心,以安全事件管理为关键流程,采用安全域划分的思想,建立一套实时的资产风险模型进行集中式管理。

至于Gartner之后力推的SOAR,个人觉得比较难去适配各家的产品。 上云的系统在针对各类标准不同的API进行自动化编排时,会对研发成本消耗加剧,应当有待观察后续的发展情况。

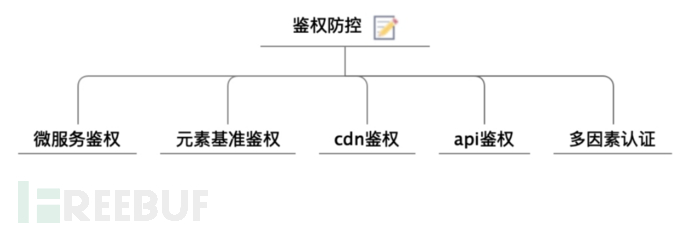

鉴权防护

在私有云的接口调用和角色操作行为方面,有很多地方涉及到细粒度鉴权。

我们可能不一定有机会,在代码层面去附加设计鉴权策略,但是可以借助云管平台和PaaS资源,根据现有的基础做一些配置优化。