奇安信威胁情报中心

奇安信威胁情报中心- 关注

概述

4月9日,据公开消息,WannaRen作者已经公开RSA私钥,奇安信病毒响应中心得知此消息后第一时间对该密钥进行研判,经过分析和验证确认该私钥可用,并成功利用解密器解密文件。

工具使用流程

工具下载地址:https://github.com/RedDrip7/WannaRen_decryptor

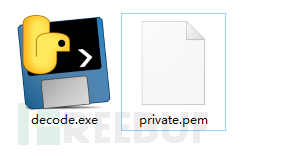

将decode.exe和private.pem放在同一目录下:

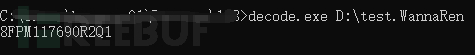

命令行参数如下:

Decode.exe 被加密文件的全路径:

会自动计算解密的密码,上图密码为‘8FPM117690R2Q1’

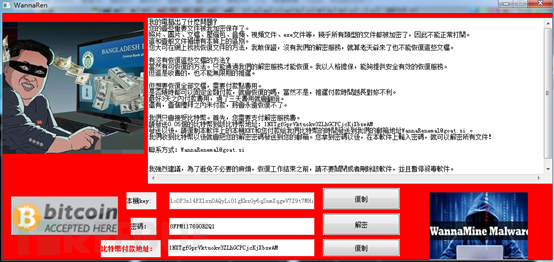

之后找到勒索软件释放的解密器“@WannaRen@.exe”,如下图:

在密码栏填入上述生成的8FPM117690R2Q1,点击解密即可恢复所有被加密的文件:

总结

该勒索为国人编写,据网上公开资料中招者大部分都为消费端用户,传播方式、极有可能在QQ群、论坛、下载站,外挂、KMS激活工具等进行传播,但是也不排除水坑的可能性。

同时基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC等,都已经支持对该家族的精确检测。

安全建议

奇安信天擎建议广大政企单位从以下角度提升自身的勒索病毒防范能力:

1.及时修复系统漏洞,做好日常安全运维。

2.采用高强度密码,杜绝弱口令,增加勒索病毒入侵难度。

3.定期备份重要资料,建议使用单独的文件服务器对备份文件进行隔离存储。

4.加强安全配置提高安全基线,例如关闭不必要的文件共享,关闭3389、445、139、135等不用的高危端口等。

5.提高员工安全意识,不要点击来源不明的邮件,不要从不明网站下载软件。

6.选择技术能力强的杀毒软件,以便在勒索病毒攻击愈演愈烈的情况下免受伤害。

参考链接

https://www.weibo.com/ttarticle/p/show?id=2309404491808041205838#_0

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

威胁情报分享

威胁情报分享