“欺骗的艺术”

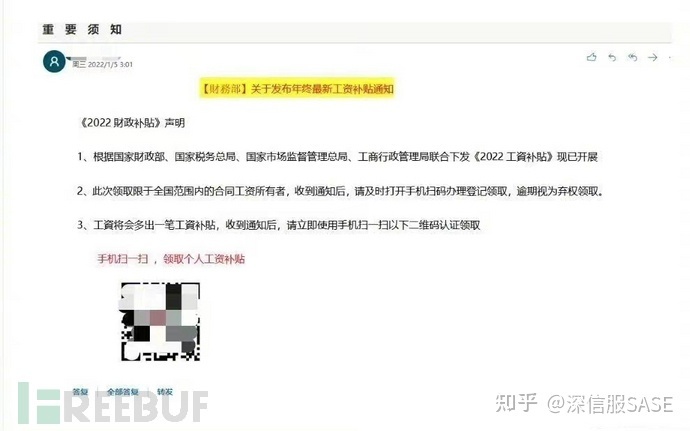

某个工资发放日的下午,你收到了公司财务部门小姐姐发来的邮件。显示《最新工资补贴发放通知》,激动的小手毫不犹豫地打开,根据邮件内的指引快速完成了银行卡账号密码等信息的填写。殊不知,此时你卡里的余额已经在不到1秒的时间里,被刷走了。

(钓鱼邮件样例,图片来源:FREEBUF)

(钓鱼邮件样例,图片来源:FREEBUF)

像这样的钓鱼邮件事件,年年都有,不法分子屡屡得手。

据公开媒体报道,2017年,一名立陶宛男子冒充台湾某企业高层,以钓鱼电邮方式在两年内诈骗美国2家科技巨头超过1.2亿美元;去年8月,某著名制药公司遭钓鱼邮件攻击,大量商业和财务信息遭窃取;今年5月,某互联网门户因钓鱼邮件导致员工工资卡内余额被盗。

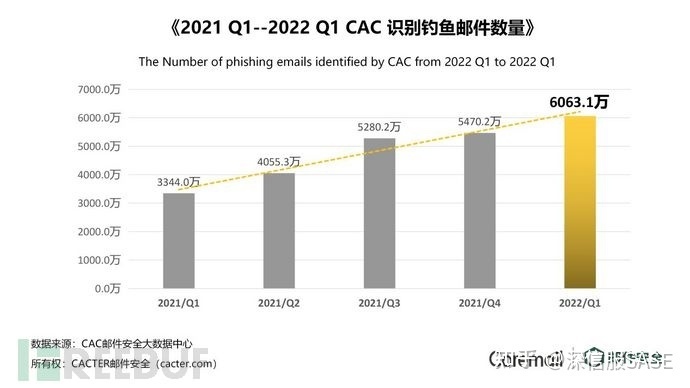

Coremail企业邮箱安全2022年报告显示,2021年至今,钓鱼邮件发送数量持续增长,相较去年同期增长高达81.31%,平均每天67万封钓鱼邮件被收发,钓鱼邮件攻击已成为邮件系统的主要威胁之一。

(图片来源:FREEBUF)

(图片来源:FREEBUF)

这些不法分子,可谓是精通“欺骗的艺术”。

他们将目标瞄准企业使用频率高、员工信任度高的内部邮箱,攻击系统漏洞并盗取员工的邮箱账号密码,冒充公司管理部门群发“利益诱导”类主题邮件(薪资补贴发放、物资发放、绩效公布等)诱导受害者下载带毒文件或者填写个人银行卡、证件等信息。

某安全企业高级攻防实验室负责人还分享过一则故事:

他们曾经在打攻防的时候,给某个员工发送了一封主题为《上半年绩效考核结果知会书》的邮件,做成了压缩文档,其内挂了木马。邮件本应发给HR,他们假装发错人,发给了那名员工。那名员工毫不犹豫打开了邮件文档,但压缩包打开会显示“文档已损坏”,同时释放木马获取内部系统权限。

即便后来他们的权限被察觉并被管理员踢出系统,那名员工仍然每天每隔一两小时,换着电脑、换着不同的操作系统执着地想要打开那封钓鱼邮件,每打开一次都是释放木马获取权限的过程。

这个案例给我们带来了很大的震撼。可想而知,在网络安全中,人往往是一个非常重要的因素,深谙人性的弱点,便很容易找到突破口,让人防不胜防。

该如何防范?

各企业之所以面临着频繁的网络钓鱼风险,不仅仅是因为大部分员工安全意识淡薄,更深层面是企业IT运维系统的安全问题,如果系统暴露面较广,则更容易遭受各式各样的网络攻击。那么对于企业和员工而言,应当如何防范类似的风险威胁?

一、提高安全意识

对于员工来说,平时在使用邮件的过程中应注意:

1、收到邮件时仔细甄别发件人、域名等基础信息;

2、对邮件内容存疑先咨询公司内部有关人员;

3、抛弃弱口令密码,养成定期修改密码的习惯;

4、不填写任何与个人账户、隐私相关的信息;

5、不轻易点开或下载邮件中的附件和未知链接。

二、含零信任能力的一体化安全解决方案

对于企业,可以布局零信任相关产品来解决。含零信任能力的一体化办公安全平台【深信服SASE】针对钓鱼邮件威胁有以下几点解决方案:

深信服SASE方案

深信服SASE方案

(1)「全网风险实时检测」:结合深信服云脑全球安全情报,可实时检测办公网络及所有终端电脑威胁,精准告警,一键闭环处置。

(2)「内网应用0暴露」:将被迫暴露在公网企业系统IP或端口完全隐藏,让黑客在攻击前期扫描时找不到突破口。

(3)「身份认证安全」:确保只有合法身份、安全的终端条件下才可访问企业邮箱,并始终验证访问者行为是否违规,能有效防止黑客访问企业员工邮箱。

(4)「应用权限安全」:提供精细到应用、URL 级别的授权,不同用户差别授权、灵活控制,防止越权访问。

(5)「数据外发管控」:对数据外发通路全面管控,保证数据传输安全。

(6)「上网行为管理」:阻止访问非法高危网站、下载未知的风险文件,规范日常办公上网行为,减少安全风险。

此外,企业也需要定期做好内部安全培训并进行实战攻防演习,提升整体安全意识。618临近,黑客也不会放过这个时机,可能伪装成企业618内购福利邮件进行群发钓鱼。建议企业及时部署安全产品及做好员工安全培训,提前防范。