windows 偶遇的一次勒索病毒

niubilityA

niubilityA- 关注

windows 偶遇的一次勒索病毒

在某一天的早上BOSS发来一个地址以及密码,“小陈上去瞅瞅”

真的是不瞅不知道,一瞅真的是吓一跳。

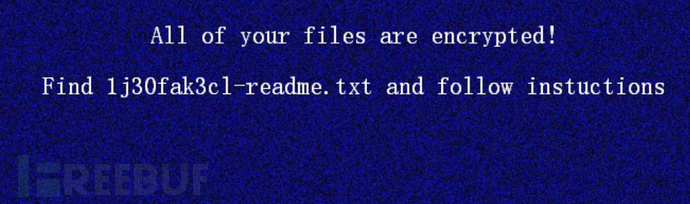

这是刚刚登录上去的桌面背景。

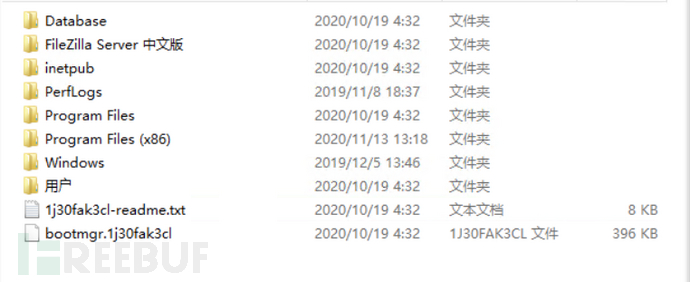

在站点目录下发现所有的脚本文件及附件都被加密为.1j30fak3cl结尾的文件,每个文件夹下都有一个 1j30fak3cl-readme.txt 文件。

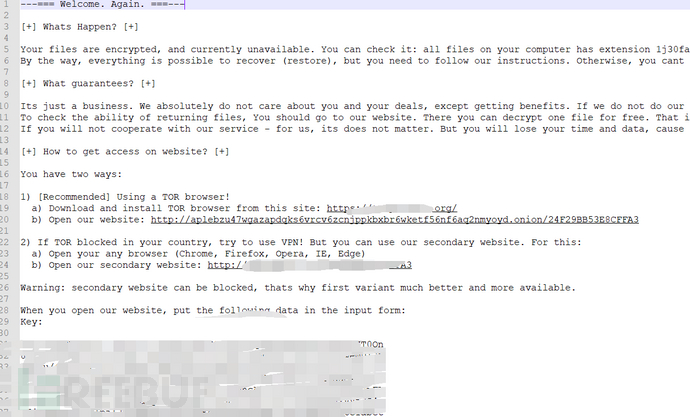

打开查看文件内容,典型的勒索。

上传样本到360勒索病毒网站(http://lesuobingdu.360.cn)进行分析:确认web服务器中了勒索病毒,目前暂时无法解密。

上传样本到360勒索病毒网站(http://lesuobingdu.360.cn)进行分析:确认web服务器中了勒索病毒,目前暂时无法解密。

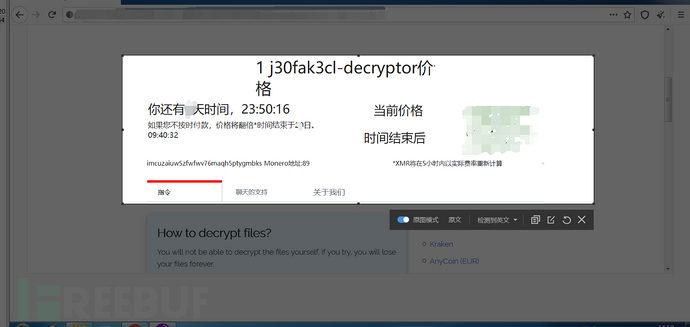

根据 1j30fak3cl-readme.txt 文件提示,进入他指定的网页进行了查看。在这里进行提示 ‘绝大多数勒索病毒,是无法解密的,一旦被加密,即使支付也不一定能够获得解密密钥。在平时运维中应积极做好备份工作,数据库与源码分离,将风险降到最低’。

随后我又尝试了360的勒索解密工具,发现并不好使,尝试进行溯源无果,文件都打不开。

随后我又尝试了360的勒索解密工具,发现并不好使,尝试进行溯源无果,文件都打不开。

在这里提供以下解密软件,

拒绝勒索软件网站

https://www.nomoreransom.org/zh/index.html

360安全卫士勒索病毒专题

http://lesuobingdu.360.cn

于是乎我又去了淘宝搜索一下,发现并没有有效的解决办法。

在这里呢,只是记录一下个人思路,各位大佬有什么好的方式还请多多留言。

在这里呢,只是记录一下个人思路,各位大佬有什么好的方式还请多多留言。

本文为 niubilityA 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

reGeorg+proxychains达到内网横向效果

2023-02-03

微信小程序源码提取及反编译

2022-02-25

利用模拟器抓取微信小程序及APP包

2022-02-25