揭秘黑客真实战术:AI炒作之外的安全挑战

AI小蜜蜂

AI小蜜蜂- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

揭秘黑客真实战术:AI炒作之外的安全挑战

AI是否真的正在重塑网络威胁格局?还是说,无休止的炒作掩盖了现实中更实际的威胁?根据Picus Labs发布的《2025年红色报告》对超过100万份恶意软件样本的分析,迄今为止,AI驱动的攻击并未出现显著增长。尽管攻击者确实在不断创新,AI的角色也会日益重要,但最新数据显示,一系列已知的策略、技术和程序(TTPs)仍然是网络攻击的主导力量。

虽然媒体头条充斥着对人工智能的炒作,但现实数据却描绘了一幅更为复杂的图景,揭示了哪些恶意软件威胁最为活跃及其背后的原因。以下是一些关于今年最常见攻击活动的关键发现和趋势,以及网络安全团队需要采取的措施。

AI炒作为何落空?至少目前如此

尽管媒体将 AI 宣扬为网络犯罪的全能新武器,但统计数据却讲述了一个截然不同的故事。。Picus Labs 通过对数据的仔细分析发现,2024 年基于 AI 的攻击策略并未显著增长。

不可否认,攻击者已开始利用 AI 提升效率,比如制作更具欺骗性的钓鱼邮件,或是编写、调试恶意代码。但在绝大多数攻击中,AI 的变革性潜力尚未得到充分发挥。

《2025 年红色报告》的数据表明,大部分攻击仍可通过专注于经过验证的 TTPs(战术、技术和程序)来抵御。这清晰地说明,虽然 AI 在网络攻击领域有所渗透,但还远未达到媒体所渲染的那种颠覆性改变网络威胁格局的程度 。

“安全团队应优先识别并弥补防御中的关键漏洞,而非过分关注AI的潜在影响。”——《2025年红色报告》

凭证窃取激增三倍(8% → 25%)

如今,攻击者的目标愈发明确,重点盯上了密码存储、浏览器保存的凭证以及缓存的登录信息。一旦成功窃取这些关键信息,他们就能利用获取的密钥提升权限,进而在网络中肆意横向移动,扩大攻击范围。

相关数据显示,这类攻击行为出现了三倍的增长幅度,这一数据直观地反映出加强凭证管理和主动威胁检测已经刻不容缓,成为保障网络安全的当务之急。

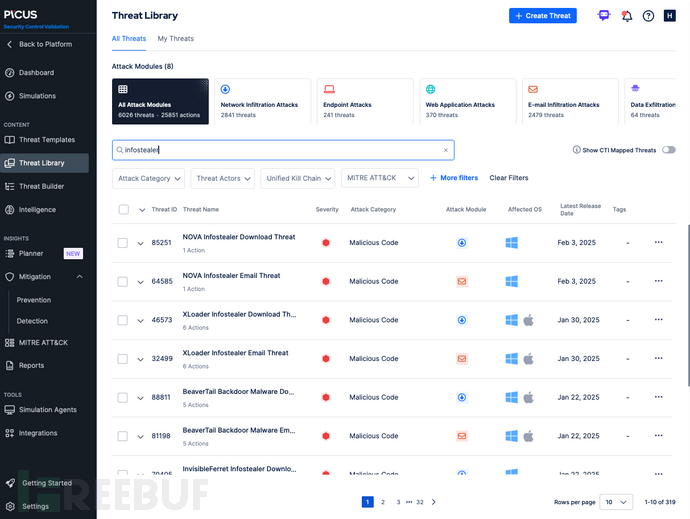

现代信息窃取恶意软件更是 “进化” 出了极为隐蔽且高效的攻击模式,通过将隐蔽性、自动化和持久性完美结合,实施多阶段攻击。它能够巧妙地借助合法进程来掩盖恶意操作,让安全监测难以察觉;同时,利用日常网络流量作为掩护,偷偷上传非法获取的数据,仿佛披上了一层 “隐形衣”。

整个攻击过程在安全团队的眼皮底下悄然进行,无需像好莱坞电影里 “砸抢” 那般大张旗鼓,却能达成窃取数据的目的。这就如同一场经过精心策划的入室盗窃,犯罪分子不再是得手后匆忙驾车逃离,而是耐心潜伏,等待着目标再次出现失误或暴露新的漏洞,以便发动下一轮攻击。

93%的恶意软件使用至少一种MITRE ATT&CK十大技术

尽管MITRE ATT&CK®框架广泛详实,但大多数攻击者仍依赖一套核心TTPs。在《红色报告》列出的十大ATT&CK技术中,以下外泄和隐蔽技术最为常用:

- T1055(进程注入):允许攻击者将恶意代码注入受信任的系统进程,增加检测难度。

- T1059(命令和脚本解释器):使攻击者能够在目标机器上运行恶意命令或脚本。

- T1071(应用层协议):为攻击者提供通过常见协议(如HTTPS或DNS-over-HTTPS)进行命令控制和数据外泄的隐蔽通道。

这些技术的结合使得看似合法的进程通过合法工具收集数据并在广泛使用的网络通道中传输。仅依靠基于签名的检测方法难以发现此类攻击,但通过行为分析,特别是在监测和关联多种技术时,可以更容易发现异常。安全团队需要重点关注那些与正常网络流量几乎无异的恶意活动。

回归基础,强化防御

在当下的网络安全领域,威胁态势呈现出极为复杂的面貌。多个阶段的攻击手段往往精心串联,目的就是要实现网络渗透、长期潜伏以及数据窃取。当某个攻击步骤被察觉时,攻击者大概率已经悄无声息地进入到了下一个阶段。

虽然威胁环境时刻都在变化,但《2025 年红色报告》揭示的一线希望却相当简单:当前绝大多数恶意活动其实只是围绕着一小部分攻击技术展开。

通过加强现代网络安全基础,如严格的凭证保护、先进的威胁检测和持续的安全验证,企业可以暂时忽略AI炒作的浪潮,集中精力应对当前实际面对的威胁。

参考来源:

本文为 AI小蜜蜂 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

新型Windows零日漏洞可致远程攻击者窃取NTLM凭证 - 非官方补丁发布

2025-03-26

首席信息安全官(CISO)职业生涯的九大致命错误 | CSO Online

2025-03-26

新型安卓恶意软件利用 .NET MAUI 框架逃避检测

2025-03-25

文章目录