如何使用msprobe通过密码喷射和枚举来查找微软预置软件中的敏感信息

Alpha_h4ck

Alpha_h4ck- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

如何使用msprobe通过密码喷射和枚举来查找微软预置软件中的敏感信息

关于msprobe

msprobe是一款针对微软预置软件的安全研究工具,该工具可以帮助广大研究人员利用密码喷射和信息枚举技术来寻找微软预置软件中隐藏的所有资源和敏感信息。

该工具可以使用与目标顶级域名关联的常见子域名列表作为检测源,并通过各种方法来尝试识别和发现目标设备中微软预置软件的有效实例。

支持的产品

该工具使用了四种不同的功能模块,对应的是能够扫描、识别和发下你下列微软预置软件产品:

Exchange

RD Web

ADFS

Skype企业版

工具安装

该工具基于Python开发,因此我们首先需要在本地设备上安装并配置好Python环境。

接下来,广大研究人员可以使用下列命令将该项目源码克隆至本地:

git clone https://github.com/puzzlepeaches/msprobe.git

除此之外,我们也可以使用pipx来下载和安装msprobe:

pipx install git+https://github.com/puzzlepeaches/msprobe.git

工具使用

工具的帮助信息和支持的功能模块如下所示:

Usage: msprobe [OPTIONS] COMMAND [ARGS]... Find Microsoft Exchange, RD Web, ADFS, and Skype instances Options: --help 显示工具帮助信息和退出 Commands: adfs 搜索微软ADFS服务器 exch 搜索微软Exchange服务器 full 搜索msprobe支持的所有微软产品 rdp 搜索微软RD Web服务器 skype 搜索微软Skype服务器

工具使用样例

使用顶级域名搜索相关的ADFS服务器:

msprobe adfs acme.com

使用顶级域名配合Verbose模式输出查找RD Web服务器:

msprobe rdp acme.com -v

搜索目标域名托管的所有微软预置软件产品:

msprobe full acme.com

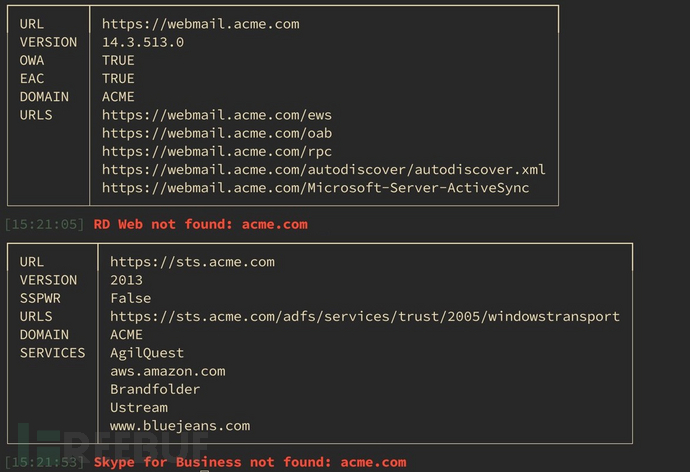

工具运行截图

许可证协议

本项目的开发与发布遵循BSD-3-Clause开源许可证协议。

项目地址

msprobe:【GitHub传送门】

参考资料

本文为 Alpha_h4ck 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

网络攻防工具

网络攻防工具

相关推荐

Tetragon:一款基于eBPF的运行时环境安全监控工具

2025-01-21

DroneXtract:一款针对无人机的网络安全数字取证工具

2025-01-21

CNAPPgoat:一款针对云环境的安全实践靶场

2025-01-21

文章目录