深信服千里目安全技术中心

深信服千里目安全技术中心- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

Sliemerez 是一款使用 JavaScript 编写的多功能病毒,具有加载远程文件、权限维持及远控行为。该病毒最近开始变型传播,最早可追溯到17年。

恶意文件分析

1.恶意文件描述

近期,深信服深盾终端实验室在运营工作中捕获到一款潜伏已久的使用 JavaScript 编写的多功能病毒,该病毒具有加载远程文件、权限维持及远控行为。该病毒最近开始变型传播,最早可追溯到17年。

2.恶意文件分析

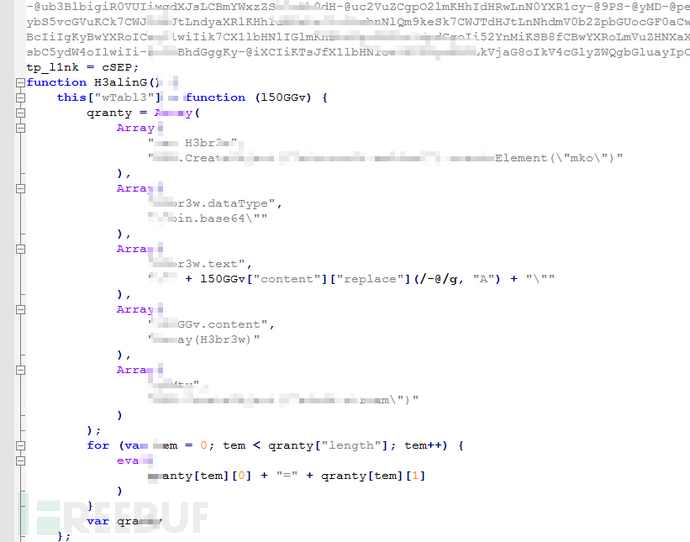

该样本经过多次编码、替换,绕过静态文件检测。

经过替换解码之后的部分内容如下:

这部分代码会释放一个 JS 文件,同时从远程服务器下载一个 exe 文件到 %appdata% 目录并执行,该服务器已经失效,无法获取下载的 exe;释放出来的文件部分内容如下:

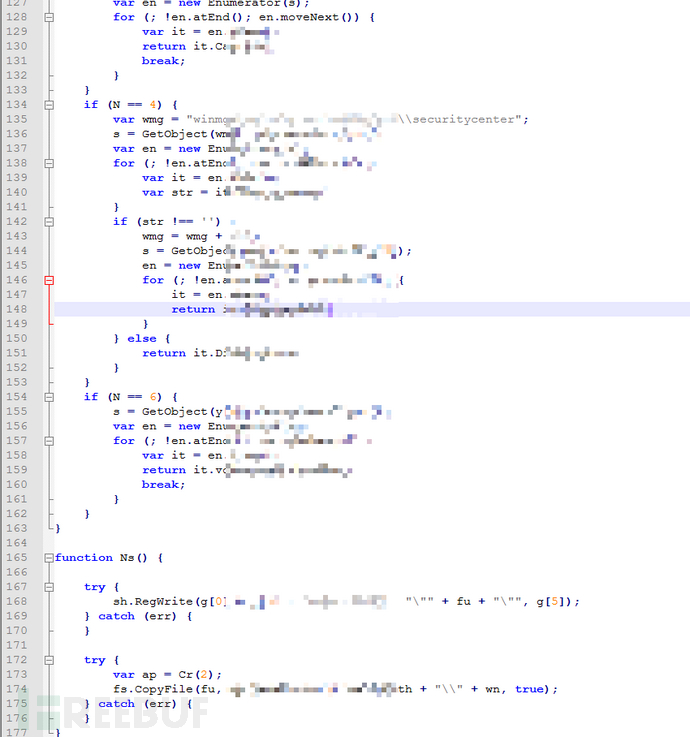

收集当前主机环境:

在执行的时候会查看某一注册表项判断脚本时候已经运行过、判断脚本位置是否在环境是否在根目录。

权限维持:

在判断主机环境之后该脚本会把自身写入到注册表HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run 下,同时将文件拷贝到用户的启动目录中,主机在开机时会自动执行该脚本。

远控:

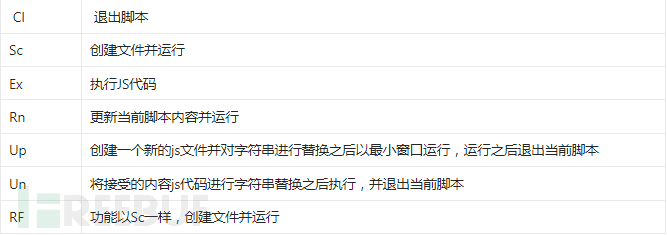

在执行完权限维持之后会进入一个永真的循环中,该循环会持续收集主机的磁盘、主机名、用户名、系统版本、杀软、运行环境等信息并通过 HTTP POST 方法回传到 C2 服务器,并从服务器接受返回指令,通过对应的指令执行不同的操作,每次回传间隔 7000ms:

该脚本支持的指令如下:

处置建议

1. 避免打开来历不明的邮件、链接和附件等,如一定要打开未知文件,请先使用杀毒软件进行扫描;

2. 定期使用杀毒软件进行全盘扫描。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)