收藏一下~

可以收录到专辑噢~

如何利用Outlook应用程序接口执行Shellcode

BadOutlook

BadOutlook是一款恶意Outlook读取器,也是一个简单的概念验证PoC,它可以利用Outlook应用程序接口(COM接口)并根据特定的触发主题栏内容来在目标系统上执行Shellcode。

通过利用Microsoft.Office.Interop.Outlook命名空间,开发人员可以代表整个Outlook应用程序来做任何事情。这也就意味着, 新的应用程序可以做很多事情,比如说阅读电子邮件、查看文档或回收站、以及发送邮件等等。

如果预先包含了C# Shellcode加载器的话,攻击者将能够利用武器化的应用程序实例将一封带有触发器主题栏内容以及Base64编码Shellcode邮件Body内容的恶意电子邮件发送至目标主机。应用程序之后将能够读取这封恶意电子邮件,并在目标主机中执行嵌入在恶意电子邮件中的Shellcode。

注意事项

- 我们可以使用这个PoC来构建一个完整的C2框架,它依赖于电子邮件作为一种通信手段(在这种情况下,植入的恶意代码从不直接与互联网通信);

- 有可能会弹出安全警告,并通知用户某个应用程序正在试图访问Outlook数据;

- 当管理员修改注册表时,可以将其关闭;

- 测试表明,将此进程注入到Outlook客户端不会导致出现警报;

源码获取

广大研究人员可以使用下列命令将该PoC项目源码克隆至本地:

git clone https://github.com/S4R1N/BadOutlook.git

概念验证PoC

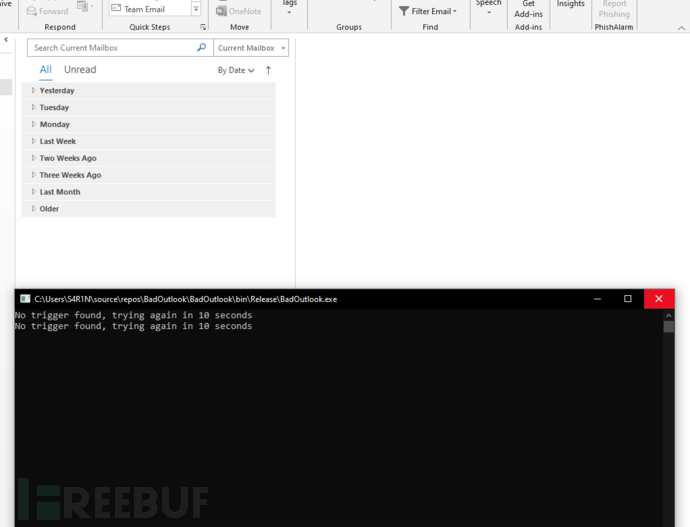

Outlook应用程序触发器:

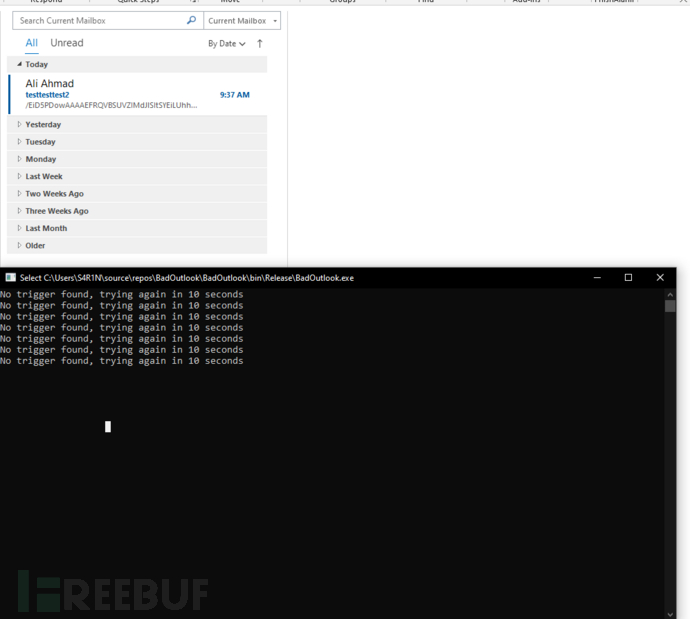

创建Shellcode触发邮件事件:

Outlook客户端接收电子邮件:

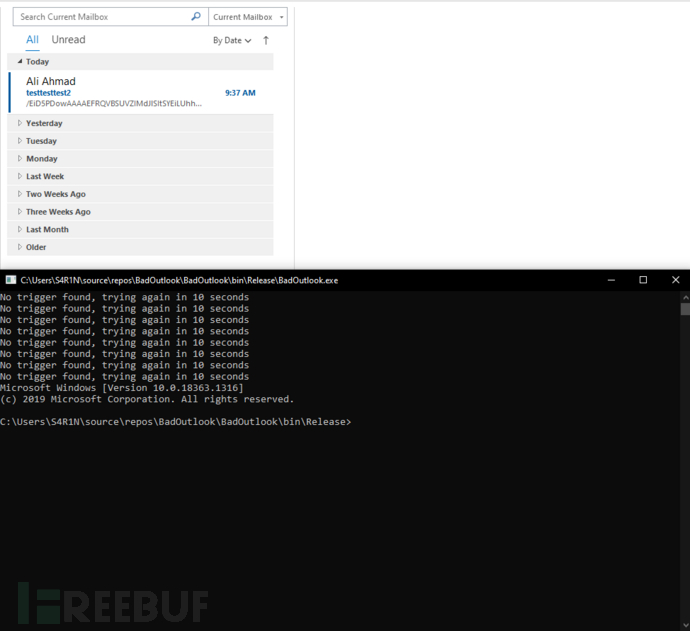

BadOutlook应用程序执行Shellcode:

项目地址

BadOutlook:【GitHub传送门】

参考资料

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录