小王斯基

小王斯基- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

目前,鉴于各平台对密码的要求越来越复杂,越来越多用户使用密码管理软件统一存储密码,虽然此举可以很好帮助用户管理账户信息,但也意味着一旦此类软件存在漏洞,很容易导致机密数据泄露。

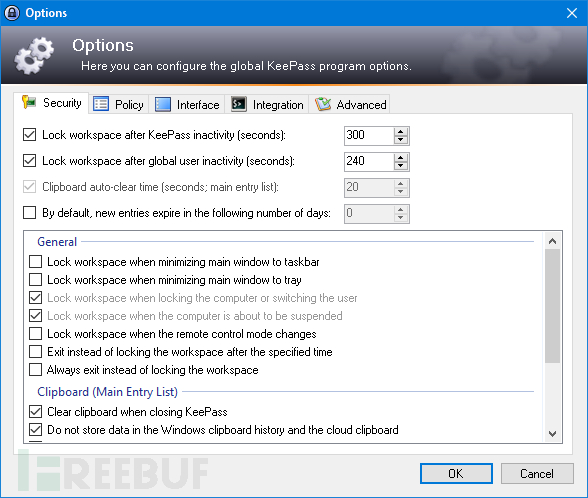

近日,Bleeping Computer 网站披露,开源密码管理软件 KeePass 被爆存在严重安全漏洞 CVE-2023-24055,网络攻击者能够利用漏洞在用户毫不知情的情况下,以纯文本形式导出用户的整个密码数据库。

不同于 LastPass 、BitwardenKeePass 等云托管的数据库,KeePass 允许用户使用本地存储的数据库来管理密码,并允许用户通过主密码加密数据库,以避免泄漏,这样恶意软件或威胁攻击者就很难访问数据库并自动窃取其中存储的密码。

但 CVE-2023-24055 允许获得目标系统写入权限的威胁攻击者更改 KeePass XML 配置文件并注入恶意触发器,从而将数据库中所有用户名和密码以明文方式导出。

据悉,当目标用户启动 KeePass 并输入主密码以解密数据库时,将触发导出规则,并将数据库内容保存到一个文件中,攻击者可以稍后将其导出到其控制的系统中。值得一提的是,整个数据库导出过程都在系统后台完成,不需要前期交互,不需要受害者输入密码,甚至不会通知受害者,悄悄导出所有数据库中存储的密码信息。

安全研究人员认为 CVE-2023-24055 漏洞爆出可能使威胁攻击者更容易在受损设备上转储和窃取 KeePass 数据库的内容。部分户要求 KeePass 开发团队在黑客“悄悄”导出数据库之前添加确认提示,或者提供一个没有导出功能的应用程序版本。

KeePass 官方表示暂无漏洞修补措施

KeePass 官方声明表示,CVE-2023-24055 漏洞不应该归咎于 KeePass,并且这一漏洞不是其所能够解决的,有能力修改写入权限的网络攻击者完全可以进行更强大的网络攻击。

当用户常规安装 KeePass 时,一旦攻击者具有写入权限,就可以执行各种命令,开展攻击活动,就算用户运行可移植版,威胁攻击者也可以用恶意软件替换 KeePass 可执行文件。

上述两种情况表明,对 KeePass 配置文件进行写入意味着攻击者实际上可以执行比修改配置文件更强大的攻击(这些攻击最终也会影响 KeePass,而不受配置文件保护)。因此,KeePass 建议用户只有保持环境安全(使用防病毒软件、防火墙、不打开未知电子邮件附件等),才能防止此类攻击。

最后,KeePass 开发人员指出,即使用户无法获得更新版本,仍然能够通过系统管理员身份登录并创建强制配置文件来保护数据库。

文章来源:

https://www.gamingdeputy.com/the-password-management-software-keepass-has-a-vicious-loopholethe-entire-database-can-be-exported-by-hackers-in-plain-text/

https://www.bleepingcomputer.com/news/security/keepass-disputes-vulnerability-allowing-stealthy-password-theft/

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

即时讯息

即时讯息