LouisJack

LouisJack- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

近日,有观察人士发现,通讯软件Telegram的匿名博客平台Telegraph可能正被网络钓鱼者积极利用,他们利用宽松的平台政策建立临时登陆页,从而盗取用户的账户凭证。

在博客平台Telegraph上,任何人都可以在无需创建账户或提供任何身份信息的情况下发布任何内容。虽然这为信息发布者提供了良好的隐私保护,但这也可能将造成非常广泛的威胁。

由于Telegraph的编辑器支持添加图片、链接,并提供文本格式选项,攻击者可以轻易地使博文看起来像一个网页或者登录表单。通常情况下,Telegraph博文在发布后会生成一个链接,而攻击者可以以任何方式转发这个链接。

网络钓鱼页面

根据网络安全公司Inky此前分享的一份报告显示,网络钓鱼者使用Telegraph创建看似网站登陆页面或登录门户的钓鱼网站是一个非常普遍的现象。

从报告中可以看到,从2019年底到2022年5月,钓鱼邮件中包含Telegraph链接的数量正在急剧上升,其中更是有超90%的统计数据是在2022年内检测到的。

不幸的是,这些链接位于Telegraph平台上,而Telegraph平台没有被任何电子邮件安全解决方案标记为危险或可疑,因此这些钓鱼邮件投递率非常高。此外,Inky还注意到,在很多情况下,钓鱼邮件是通过被劫持的的电子邮件帐户发送的,如此一来,已知的诈骗地址屏蔽列表也会被绕过。

在大多数有记录的案例中,研究人员可以轻易地观察到,网络钓鱼者的目的是进行加密货币诈骗或获取目标的账户凭证。与此同时,Inky也发现案例之间存在相当大的差异,这就表明,并非仅有一个特定的威胁群体在利用Telegraph平台,而是许多个人或群体都在做这样的事情。

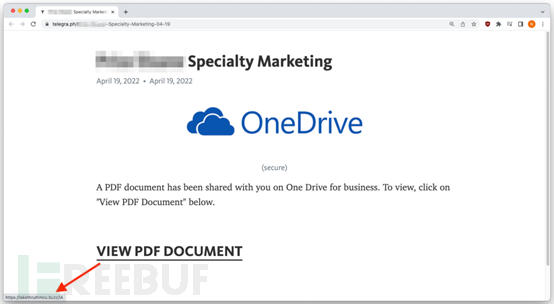

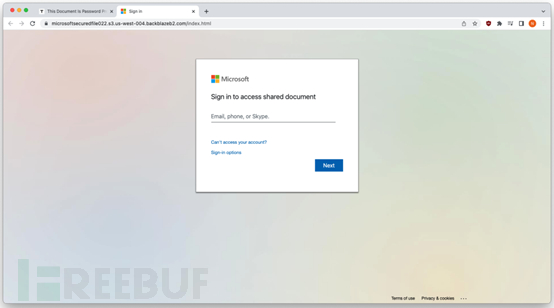

下面的案例中,钓鱼者仿造了一个OneDrive通知,它会将浏览者诱导至一个逼真的微软登录页面,在那里浏览者会被提示输入他们的帐户凭证。

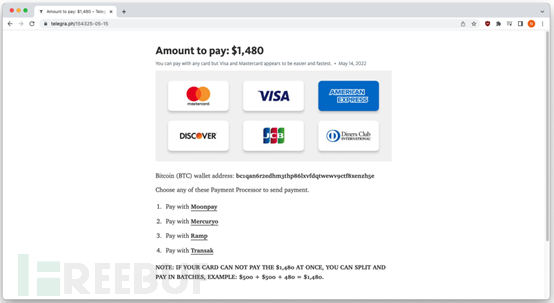

在另一个案例中,我们可以看到一条勒索信息,钓鱼者威胁收件人如果不支付赎金,他们就会泄露私人文件。支付门户网站就直接托管在Telegraph上,上面有多种支付方式可供受害者选择。

如何保护自己

其实,网络钓鱼者也在不断尝试新的途径,以提高他们成功的几率。他们通常会结合利用窃取的电子邮件帐户和免费网站,如Telegraph,来达到自己的目的。

因此,用户不能仅仅因为有了电子邮件的保护措施就盲目信任那些未被过滤的邮件。如果邮件正文中有链接,不妨将光标悬停在上面,看看它会重定向到哪里,然后再单击。

无论什么时候,当进入一个要求您帐户凭证的网站时,在输入任何内容之前,请务必确认这网站是否就是真正的官方登录门户。

最后,永远记得要保持冷静,不要急于采取行动。在网络世界里,没有什么事不能让您花点时间仔细思考观察,是否存在潜在的诈骗风险。

参考来源:

https://www.bleepingcomputer.com/news/security/telegram-s-blogging-platform-abused-in-phishing-attacks/

飞天小安安

飞天小安安