Vba2Graph:生成VBA调用图并高亮显示潜在恶意关键字的工具

secist

secist- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

Vba2Graph:生成VBA调用图并高亮显示潜在恶意关键字的工具

Vba2Graph是一款用于生成VBA调用图,并高亮显示潜在恶意关键字的工具。该工具旨在使安全研究人员能够快速的分析恶意宏,并更加直观的理解其执行流程。

特性

关键字高亮显示

VBA属性支持

外部函数声明支持

使用 "_Change" 执行触发器Tricky宏

鲜艳的配色方案

优点

方便快速

适用于大多数在野观察到的恶意宏

缺点

静态(无法识别动态解析调用)

示例

Example 1:

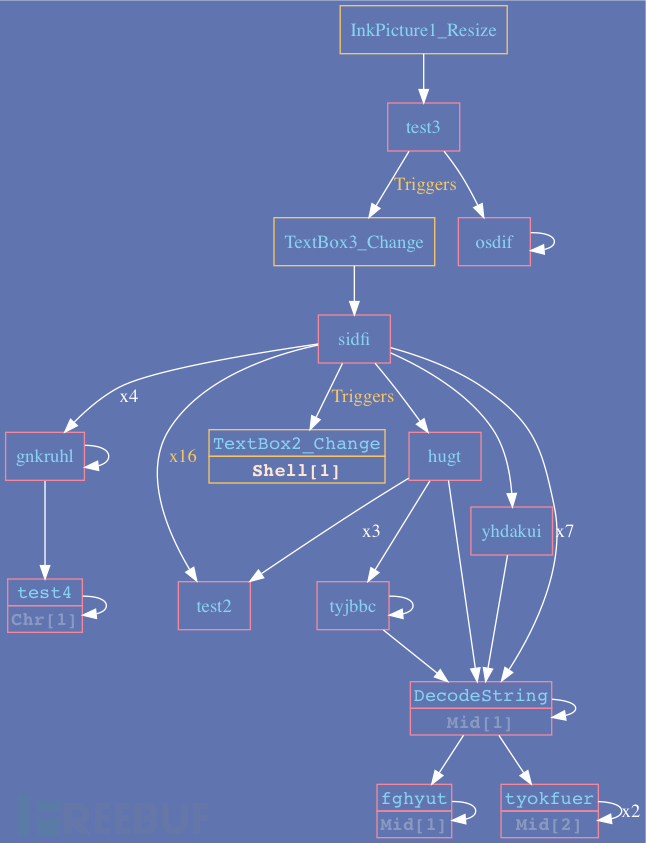

Trickbot downloader - 利用对象Resize事件作为初始触发器,紧接着是TextBox_Change触发器。

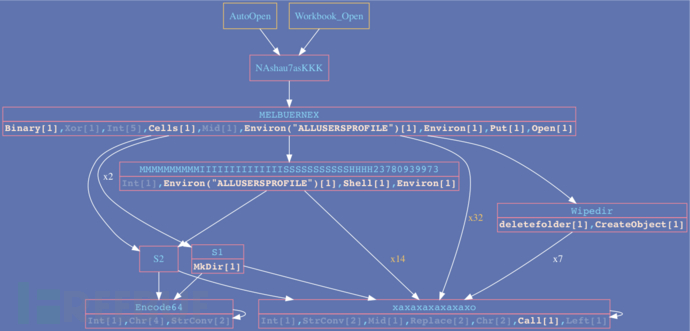

Example 2:

更多示例可在Examples文件夹中查看。

安装

安装oletools

https://github.com/decalage2/oletools/wiki/Install安装Python依赖包

pip install -r requirements.txt安装Graphviz

Windows

安装Graphviz msi:

https://graphviz.gitlab.io/_pages/Download/Download_windows.html将“dot.exe”添加到PATH env变量或是:

set PATH=%PATH%;C:\Program Files (x86)\Graphviz2.38\binMac

brew install graphvizUbuntu

sudo apt-get install graphvizArch

sudo pacman -S graphviz使用(所有平台)

olevba malicious.doc | python vba2graph.py -c 1

python vba2graph.py -i olevba_output.bas -o output_folder输出

你将在output文件夹中看到3个文件夹:

png:您要查找的实际图像

dot:用于创建图像的文件

bas:脚本识别的VBA函数代码(用于调试)

批处理

Mac/Linux

batch.sh脚本文件,用于在恶意文档的input文件夹上运行olevba和vba2graph。

删除output目录。执行此操作时,一定要请谨慎!

*参考来源:github,FB小编 secist 编译,转载请注明来自FreeBuf.COM

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 secist 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

ATTCK-PenTester-Book:根据ATT&CK知识体系编制的长达400页的渗透手册

2020-02-10

Sniffle: 蓝牙5和4.x LE嗅探器

2019-11-23

Docem:向docx odt pptx等文件中嵌入XXE或XSS Payload

2019-11-11

文章目录