0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

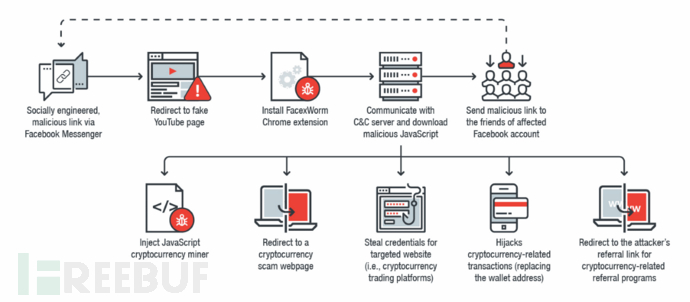

Facebook和Chrome用户要注意了,最近有一款名叫FacexWorm的病毒,可以窃取密码,窃取加密货币,或者向Facebook用户发送垃圾邮件。

趋势科技研究人员于4月底发现这个新病毒,似乎与去年的另外两起Facebook Messenger垃圾邮件活动有关,而一起发生在8月,另一起发生于2017年12月,后者传播了Digmine病毒。

FacexWorm的工作方式与前两次攻击类似,不过增加了针对加密货币的新功能。

FacexWorm如何传播感染

感染途径跟之前没有变化,通常始于用户通过Facebook Messenger收到的垃圾邮件。

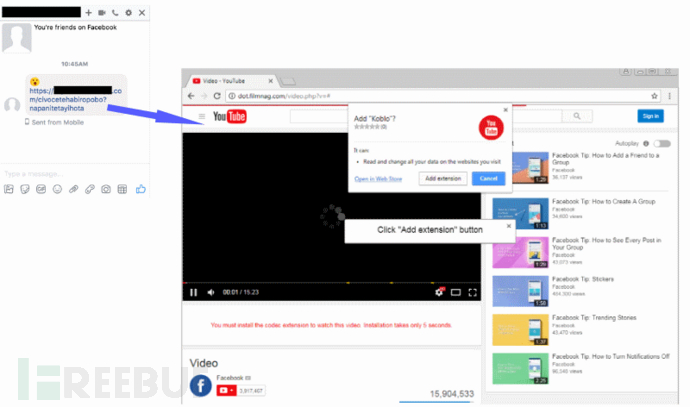

点击该链接后用户被重定向到一个仿冒的YouTube网页,这个网页会让用户安装跟YouTube相关的Chrome扩展程序。

发送垃圾邮件

通过分析这个插件,趋势科技发现它会向用户的Chrome浏览器添加代码,以便从登录表单中窃取密码。

不过窃取的行为在大部分网站里都不会生效,一旦用户访问Google,Coinhive或MyMonero时就会生效。收集的密码会被发送到FacexWorm的服务器。

将用户重定向到假冒页面

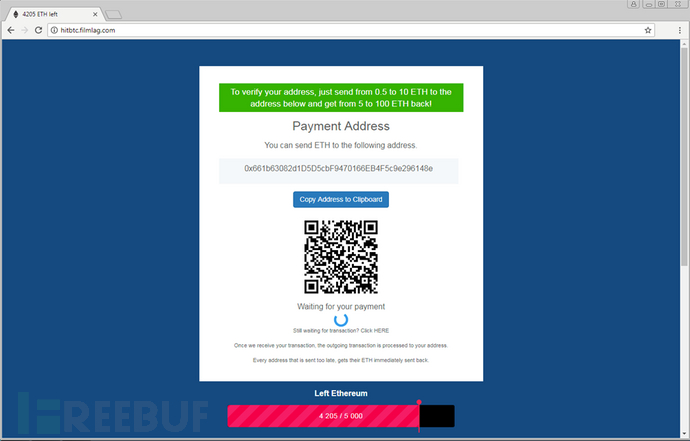

另外,FacexWorm扩展会自动将用户重定向到假冒的支付页面,要求用户发送一小笔以太币以验证其帐户。

只有当用户尝试访问与加密货币相关的网站时才会发生重定向。该扩展内附一个列表,里面有52个目标网站。此外,它还会显示在网址中还包含“eth”,“ethereum”或“blockchain”等字词的网站上。

这款扩展还会插入加密挖掘脚本,加载Coinhive浏览器中的挖矿脚本。

窃取加密货币

另外,这款插件还可以交换交易平台上的收件人信息,交易平台包括Poloniex,HitBTC,Bitfinex,Ethfinex和Binance以及Blockchain.info等。

趋势科技称FacexWorm可以替代比特币(BTC),比特币黄金(BTG),比特币现金(BCH),破折号(DASH),ETH,以太坊(ETC),波纹(XRP),莱特币(LTC),Zcash ZEC)和Monero(XMR)交易,将接收者的地址转换为FacexWorm恶意软件创建者拥有的地址。

由于相关恶意行为很快被发现,导致黑客并没有获利,通过公开信息查询,我们只找到一笔价值2.49美元的交易。

最后一招:推广链接

除了上面提到的几点,FacexWorm还会把用户重定向到推广链接,这也是病毒获利的一种方式之一。

重定向的功能影响的网站包括Binance,DigitalOcean,FreeBitco.in,FreeDoge.co.in和HashFlare等。

趋势科技表示,他们很早就报告给了Google和Facebook,Chrome商店员工删除了扩展程序,而Facebook则禁止与垃圾邮件相关的域名,共同阻止了攻击的扩散。

* 参考来源:BleepingComputer,本文作者Sphinx,转载注明来自FreeBuf

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)