暗影安全实验室

暗影安全实验室- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

导读:生物学上病毒侵入的细胞就叫宿主细胞,而病毒则借助宿主的蛋白质和其他物质制造自己的身体,由于控制细胞增殖的结构基因发生突变,调节系统对它失去控制,结果就会造成细胞无限的增殖。生物学病毒侵入细胞的过程是吸附—植入—复制—分裂—然后不停的复制,那么互联网上的病毒又是如何进行侵入和增殖传播的呢?

一、伪装与传播概述

近期,暗影实验室在移动终端上发现一款病毒软件,初看之下是一款老生常谈的QQ盗号软件,通过输入要获得密码的QQ号,一键进行密码盗取。但经过安全人员的分析,发现它是醉翁之意不在酒,表面是QQ盗号,其实际是进行第三方病毒的传播与推广,其传播方式是几何级的增长,类似生物学上癌变细胞的增殖,我们称之为“宿主”。

二、宿主与病毒的增殖公式

此款“宿主”软件,它最大的特点在于其推广扩散速度,造成的影响也是十分恶劣。经研究,我们对其推广的流程做出详细分析和演算设定基数的推算公式。

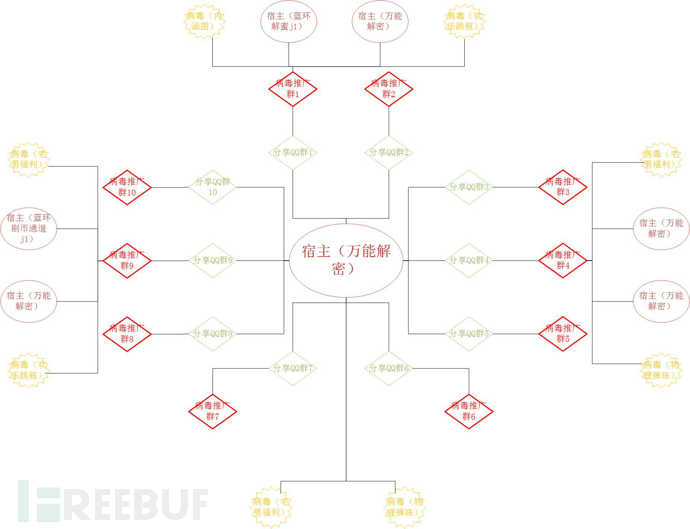

从一个“宿主”软件出发,设定1个用户被骗,此用户会直接从“宿主”推广中下载1个病毒软件;之后此用户为了查看破解成功的密码,进行了10个QQ群的分享;在群分享信息中,包含了病毒推广群的信息,以最小基数设定,假设每个分享群中有1个用户进入了病毒群;在每个病毒推广群消息“邀10人进群给50元”中,有1人受骗,邀了10人进群;在每个病毒推广群文件中平均有2个不同变种的“宿主”软件和2个病毒软件,从1人受骗,到10个分享群每个1人受骗,再到病毒推广群每群1人受骗邀请10人进群,共受骗人数合计111,病毒和“宿主”使用次数444人次。看似数字很小,但是在这个流程推算中,我们一直假设的是最小基数1。为了更直观的看到它的传播途径和扩散量,下面使用简单的流程图进行表示,如图2-1所示:

图2-1 病毒传播流程

三、宿主解剖

“宿主”软件的分析,可以从两个方面入手,一是其伪装成QQ盗号的软件,欺骗用户使用和分享,具有诱骗欺诈行为;二是其利用色情信息诱导用户下载病毒软件,进入传播QQ群,具有流氓行为。自监测到此“宿主”软件至今,它已有多个病毒变种,以下分析以原病毒为主,变种病毒为辅助补充。

3.1 撕下QQ盗号的面纱

该软件利用有不正之心的人的心理,使用多种手段,伪装成QQ盗号软件,通过诱导和欺骗的方式使用户下载和推广病毒软件,以下对其如何进行诱骗欺诈从软件交互和代码实现双管齐下进行解析。

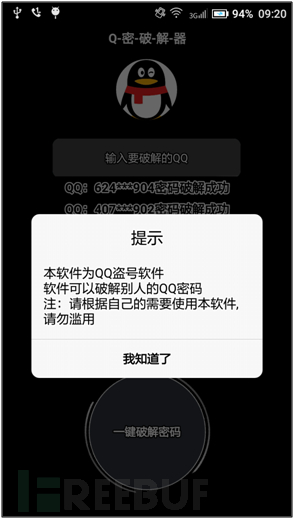

用户进入软件后,首先收到类似免责声明或善意提醒的通知,实则表明软件功能,诱导用户使用。其运行首页,如图3-1所示:

图3-1 首页提示

为了打消用户的顾虑,获取用户的信任,使用欺骗手段,利用技术制造随机生成的隐匿扣扣号破解成功的轮播消息。虚假轮播破解成功消息的软件交互界面和实现源码,如图3-2、图3-3所示:

图3-2虚假轮播破解成功消息的软件交互界面

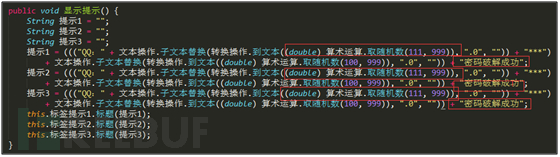

图3-3虚假轮播破解成功消息的实现源码

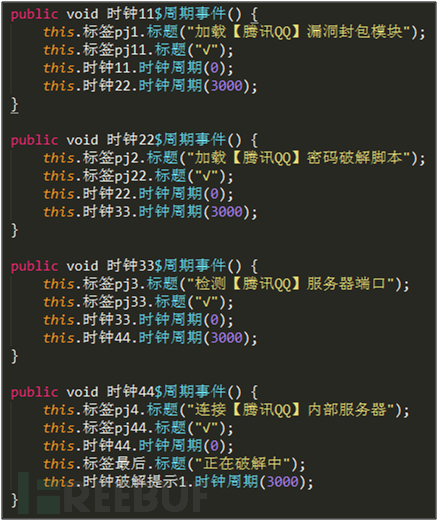

随后我们使用测试号试用一下,会发现在进度日志框中,正在“加载腾讯QQ漏洞封包模块”、“加载腾讯QQ密码破解脚本”、“检测腾讯QQ服务器端口”……,那么是否真的如它所说,在执行这些操作呢,我们进入源码一探,发现这其实也是一种诱诈欺骗。虚假操作日志软件交互界面和实现源码,如图3-3、图3-4所示:

图3-3虚假操作日志软件交互界面

图3-4虚假操作日志实现源码

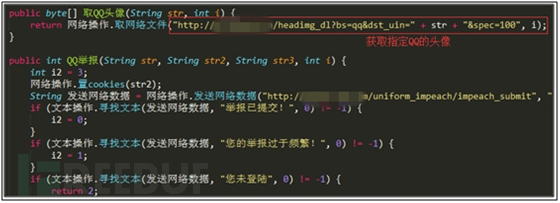

接下来的事乍看之下更加令人震惊,如果不是一名技术人员,真的要被骗了,等密码显示已破解成功时,密码为**********,虽然密码看不到,但是我们的头像已经赫然显示了出来,怀着质疑的心理我们继续扒代码,结局也是无比震惊。它使用了某厂的获取头像的api接口http://**.***.**/headimg_dl,在此也希望为了用户的隐私安全,能够对其采取一定的安全防护措施。获取QQ头像的软件交互界面和实现源码,如图3-5、图3-6所示:

图3-5获取QQ头像的软件交互界面

图3-6获取QQ头像的实现源码

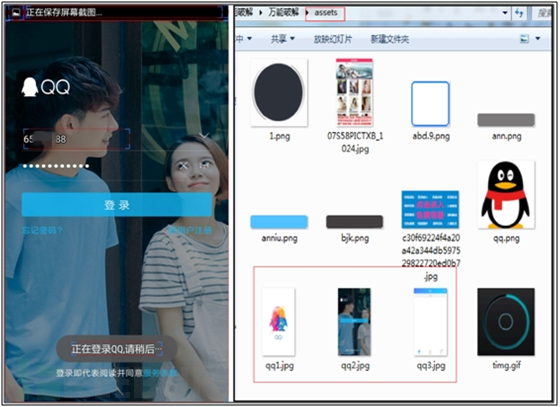

在显示破解成功之后,为了进一步获取用户的信任,软件假意尝试登录QQ,用户看来,它会打开QQ,进行登录操作,发现真的提示登录成功了。作为技术人员的我依旧不信,来到源码中,我发现所为的打开扣扣登录,不过是加载提前准备好的QQ登录界面为背景,将你要破解的QQ显示在上面,为了大家一眼看破它的骗术,这里将手机的开发者选项中显示布局边界模式打开。QQ登录界面和应用资源文件,如图3-7所示:

图3-7 QQ登录界面和应用资源文件

3.2 宿主的增殖

该“宿主”软件,其真实目的是在于传播病毒软件,虽然伪装成QQ盗号,测试登录成功,但用户是不可能看到QQ内部信息的,上面也说过了。当你真的相信它能够获取QQ密码之后,它就开始了自己的计划。先后通过诱导用户QQ群分享,下载安装色情软件,之后进行QQ群内分发等进行着“宿主”和病毒软件的爆炸式增殖。

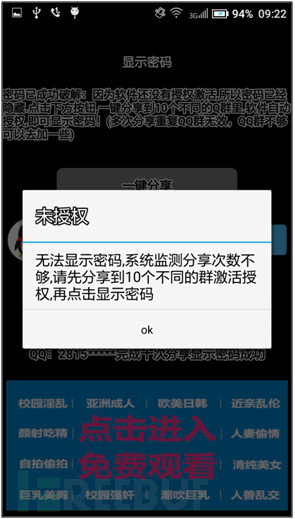

首先,提示密码获取成功之后,用户看到的是*字符,软件提示用户,如果需要获取密码,则必须分享信息到10个不同的QQ群,诱导分享的软件交互界面,如图3-8所示:

图3-8诱导分享的软件交互界面

我们尝试进行分享,分享的信息中不是此软件的使用信息,而是诱导用户进入某个扣扣群的信息,在对源码分析时,我们可以发现它的多个QQ群号码。分享信息QQ群,如图3-9所示:

图3-9分享信息QQ群

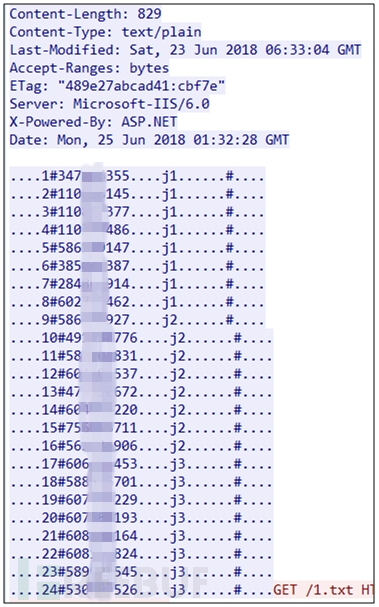

在最新版的病毒源码中,我们无法直接获取分享推广的QQ群,因为它从服务器动态的获取,通过分析我们获取到它的服务器地址是http://www.******.cn/j.txt,抓取协议包内容,得到分享信息QQ群,如图3-10所示:

图3-10 服务器分享QQ群信息

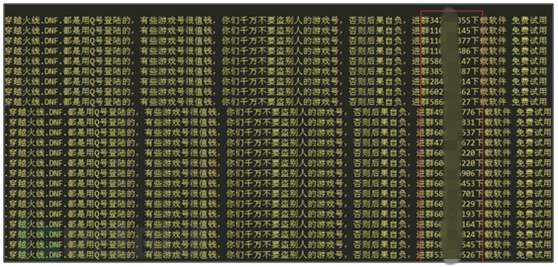

得到它大量的推广QQ 群之后,我们伪装成受骗用户,加入群聊,看到它在不断的诱导用户分享和使用“宿主”软件和病毒软件,下面是病毒推广QQ群602***462的共享群文件,如图3-11所示:

图3-11共享群文件

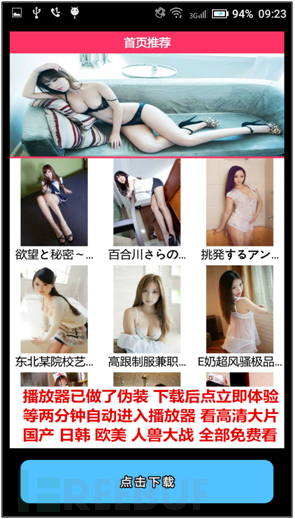

其次,除了上面诱导用户获取破解成功的QQ 密码进行分享拉人进群,之后再进行传播之外,“宿主”软件本身也集成了动态的推广下载功能,它使用色情信息为诱因,诱导用户进行下载和使用病毒软件,诱导用户进行下载的伪装色情信息软件交互界面,如图3-12所示:

图3-12 伪装色情信息软件交互界面

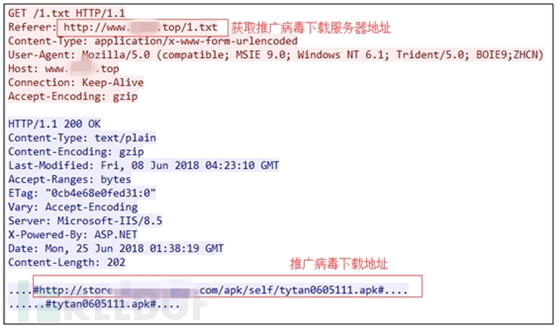

经过研究和测试,发现用户点击下载之后,并不能时常如愿,下载得到的病毒软件可能是色情软件,也可能是游戏类软件等,它的下载地址是动态的从服务器端获取得到的,通过技术手段得到它的服务器地址是http://www.******.cn/1.txt和备用地址http://www.******.top/1.txt,获取协议包的内容,可以获取推广病毒软件的下载地址http://store.*****.com/apk/self/tytan0605111.apk,此病毒下载地址为动态的变化地址,一般根据响应体中的应用名变化,如图3-13所示:

图3-13 推广病毒软件的下载地址

四、推广病毒查杀

在利益的驱使下,“宿主”软件经过不断的变型和更新,它推广的病毒也在不断的增加,从色情类到游戏类,从色情推广到私自发送短信订制扣费业务,它的恶意也是不断的传播开来。在此,我们对其具有代表性的推广病毒进行恶意行为研判和主要恶意行为的简单分析。

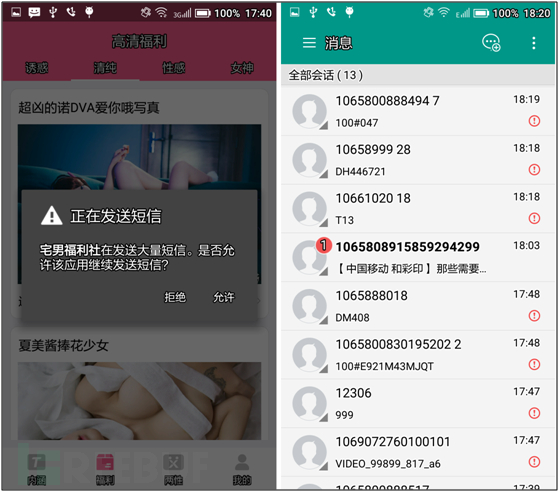

我们分析一款名称为“宅男福利社”的推广软件,经过研究人员研判,该软件主要具有以下主要恶意行为。软件运行后,请求发送短信,删除短信,获取联系人等权限,之后私自发送短信订制扣费业务,具有恶意扣费属性;软件运行期间,监听用户短信,获取用户联系人和电话,具有隐私窃取属性。

4.1 恶意扣费

软件运行时,得到发送和删除短信的权限后,开启疯狂发送订购短信的模式,发送短信的交互界面与手机短信箱,如图4-1所示:

图4-1发送短信的交互界面与手机短信箱

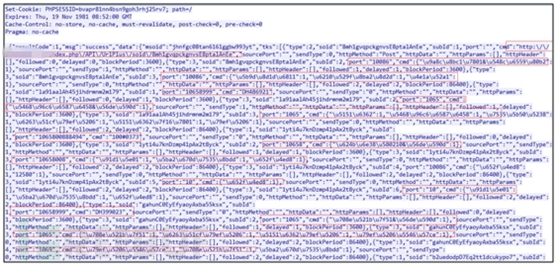

之后我们通过抓取协议包,可以看到它的发送内容和主控地址http://***.***.***/index.php/API/UrlPlus/soid/8mh1gvqpckgnvsE8ptalAnEe,如图4-2所示:

图4-2 发送内容和主控地址

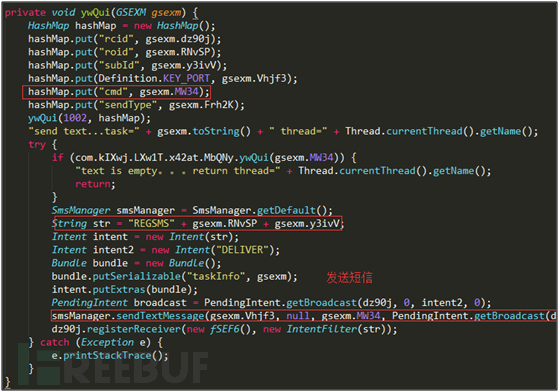

最后我们计入源码,发现发送短信的地方很多,这里我们取其中一处,如图4-3所示:

图4-3 发送短信

4.2 隐私窃取

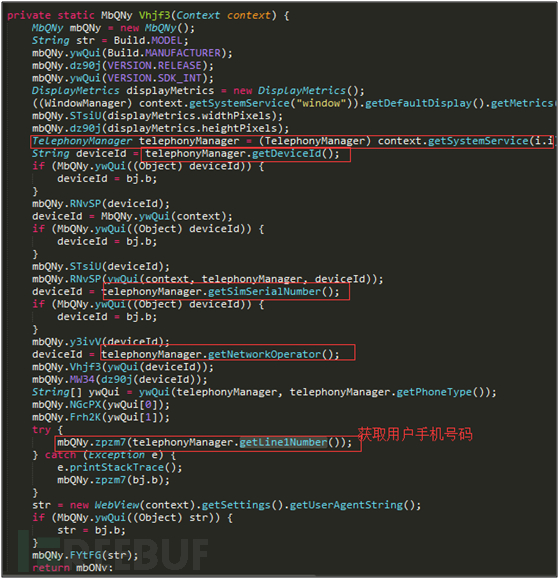

软件运行后,私自监听用户短信,获取用户设备信息和电话号码。

Android中监听用户短信,一般需要申请权限—注册广播接收者—监听解析短信内容,这里我们只做简单分析,从源码中获取到短信监听的恶意代码,如图4-4所示:

图4-4 短信监听

获取用户设备信息和电话号码,如图4-5所示:

图4-5获取用户设备信息和电话号码

五、寻根问底

如果要做到病毒的下载推广,信息的动态获取,必定依赖于服务器,针对病毒软件中的服务器地址和备用地址,我们对注册域名者进行溯源追踪,为了信息安全,我们对所有敏感信息进行了技术处理。“宿主”软件中主要有两个域名,分别是t******.cn和p***.top;推广病毒服务器下载地址的域名主要是q******-***.com。下面我们对三个域名分别进行whois查询。

域名t******.cn反查结果,如图5-1所示:

图5-1 t******.cn反查结果

域名p***.top反查结果,如图5-2所示:

图5-2 p***.top反查结果

域名q******-***.com反查结果,如图5-3所示:

图5-3 q******-***.com反查结果

六、安全建议

鉴于其爆炸式的传播方式,用户发现此类应用或疑似应用,应立即终止传播并向安全检测软件进行举报,以防更多用户被骗。

建议用户提高警觉性,使用软件请到官网下载。到应用商店进行下载正版软件,避免从论坛等下载软件,可以有效的减少该类病毒的侵害。

安全需要做到防患于未然,可以使用恒安嘉新Sass平台进行分析深度检测和分析。

用户发现感染手机病毒软件之后,可以向“12321网络不良与垃圾信息举报受理中心”或“中国反网络病毒联盟”进行举报,使病毒软件能够第一时间被查杀和拦截。

*本文作者:暗影安全实验室,转载请注明来自FreeBuf.COM

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)